Solución Illumio Sentinel

Mejore las operaciones de seguridad en Microsoft Sentinel con la segmentación de Confianza cero

Refuerce la resiliencia cibernética y el cumplimiento con una mejor visibilidad y protección

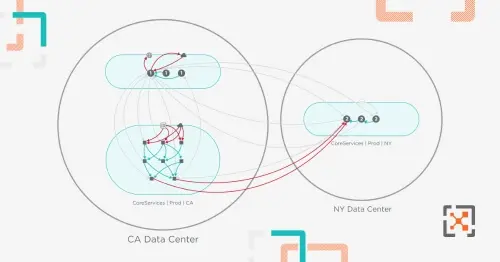

Illumio segmentación para Azure

Obtenga información sobre cómo los clientes de Azure pueden proteger las aplicaciones y las cargas de trabajo en varias nubes con la segmentación Illumio.

Illumio for Azure Firewall

Proteja sus recursos de Azure Virtual Network y acelere su migración a la nube con visibilidad mejorada y directivas de seguridad de confianza cero.

Copiloto para la seguridad

Illumio es un orgulloso participante en Microsoft Copilot for seguridad Partner Private Preview, aprovechando el poder de la IA generativa para la ciberseguridad.

Illumio + Microsoft Sentinel

Mejore sus operaciones de seguridad en Microsoft Sentinel con una mayor visibilidad de las cargas de trabajo y un nivel más profundo de contexto en las comunicaciones.

Respuesta más rápida a los incidentes

Correlacione los registros de flujo de tráfico de Illumio de las cargas de trabajo con otros datos de eventos de seguridad, proporcionando a los equipos de seguridad perspicacias más profundas y una respuesta más rápida

Mayor visibilidad de las cargas de trabajo

Priorice los esfuerzos con datos sobre eventos de manipulación, eventos auditables, eventos de escaneo de puertos, tráfico bloqueado y las cargas de trabajo y servicios con más tráfico

Eficiencia mejorada de SecOps

Vea eventos auditables y registros de flujo de tráfico como datos legibles y utilizables directamente en Sentinel, centralizando el monitoreo de seguridad

Socio destacado de AWS

El libro electrónico Tendencias de seguridad en la nube de 2023 de SANS y AWS presenta a Illumio como una solución "altamente capaz" para confianza cero y seguridad en la nube.

Podcast de Illumio y AWS

Escuche a los líderes de Illumio y AWS hablar sobre el papel de la confianza cero en la ciberseguridad, la protección de su migración a la nube, la evolución de las amenazas en la nube y más.

Illumio y AWS GuardDuty

Descubra cómo las capacidades combinadas de AWS GuardDuty e Illumio ZTS corrigen el tráfico anómalo malicioso y mejoran la resiliencia.

Entrevista con clientes de AWS

Vea a Mario Espinoza, CPO de Illumio, analizar sus perspicacias como cliente de AWS y compartir cómo AWS ayuda a Illumio a ser más innovador.

Seminario sitio web de Illumio y AWS

Vea a Illumio y a los líderes de AWS analizar cómo las organizaciones de atención médica, un objetivo principal para el ransomware, pueden modernizar su ciberseguridad.

Competencia en seguridad de AWS

Illumio alcanza el estado de competencia en seguridad de Amazon Sitio web Services (AWS) por su experiencia en seguridad en la nube con CloudSecure.

La solución Illumio Sentinel ya está disponible

.webp)

El poder de Illumio disponible en los libros de trabajo de Sentinel

Los administradores de seguridad pueden importar datos de registro de Illumio a Sentinel para crear consultas de seguridad en el registro de flujo y las auditorías de Illumio.

Vea análisis en paneles listos para usar (libros) y reciba alertas sobre eventos de seguridad.

Libro de estadísticas de carga de trabajo

- Operaciones e investigaciones de carga de trabajo por versión, tipo, estado y estado de sincronización de VEN

- Recuentos de cargas de trabajo gestionadas y no gestionadas

- Recuentos de carga de trabajo por sistema operativo y estado de cumplimiento

Libro de trabajo de eventos auditables

- Recuentos de eventos de auditoría, eventos de manipulación y eventos de escaneo de puertos

- Supervisión de cambios, incluidas las cargas de trabajo afectadas por cambios de directiva, cambios por tipo de recurso y usuario

- Datos sobre todos los eventos de autenticación, filtrados por gravedad y estado

Libro de estadísticas de carga de trabajo

- Operaciones e investigaciones de carga de trabajo por versión, tipo, estado y estado de sincronización de VEN

- Recuentos de cargas de trabajo gestionadas y no gestionadas

- Recuentos de carga de trabajo por sistema operativo y estado de cumplimiento

Libro de trabajo de eventos auditables

- Recuentos de eventos de auditoría, eventos de manipulación y eventos de escaneo de puertos

- Supervisión de cambios, incluidas las cargas de trabajo afectadas por cambios de directiva, cambios por tipo de recurso y usuario

- Datos sobre todos los eventos de autenticación, filtrados por gravedad y estado

Libro de datos de flujo

- Cargas de trabajo que ven la mayor parte del tráfico (entrante/saliente)

- Servicios (puerto/protocolo) que son más activos

- Niveles de flujo de tráfico del sistema durante intervalos de tiempo (permitido, bloqueado, potencialmente bloqueado, desconocido)

Libro de estadísticas de carga de trabajo

- Operaciones e investigaciones de carga de trabajo por versión, tipo, estado y estado de sincronización de VEN

- Recuentos de cargas de trabajo gestionadas y no gestionadas

- Recuentos de carga de trabajo por sistema operativo y estado de cumplimiento

Libro de trabajo de eventos auditables

- Recuentos de eventos de auditoría, eventos de manipulación y eventos de escaneo de puertos

- Supervisión de cambios, incluidas las cargas de trabajo afectadas por cambios de directiva, cambios por tipo de recurso y usuario

- Datos sobre todos los eventos de autenticación, filtrados por gravedad y estado

Libro de datos de flujo

- Cargas de trabajo que ven la mayor parte del tráfico (entrante/saliente)

- Servicios (puerto/protocolo) que son más activos

- Niveles de flujo de tráfico del sistema durante intervalos de tiempo (permitido, bloqueado, potencialmente bloqueado, desconocido)

Libro de estadísticas de carga de trabajo

- Operaciones e investigaciones de carga de trabajo por versión, tipo, estado y estado de sincronización de VEN

- Recuentos de cargas de trabajo gestionadas y no gestionadas

- Recuentos de carga de trabajo por sistema operativo y estado de cumplimiento

Libro de trabajo de eventos auditables

- Recuentos de eventos de auditoría, eventos de manipulación y eventos de escaneo de puertos

- Supervisión de cambios, incluidas las cargas de trabajo afectadas por cambios de directiva, cambios por tipo de recurso y usuario

- Datos sobre todos los eventos de autenticación, filtrados por gravedad y estado

Libro de estadísticas de carga de trabajo

- Operaciones e investigaciones de carga de trabajo por versión, tipo, estado y estado de sincronización de VEN

- Recuentos de cargas de trabajo gestionadas y no gestionadas

- Recuentos de carga de trabajo por sistema operativo y estado de cumplimiento

Libro de trabajo de eventos auditables

- Recuentos de eventos de auditoría, eventos de manipulación y eventos de escaneo de puertos

- Supervisión de cambios, incluidas las cargas de trabajo afectadas por cambios de directiva, cambios por tipo de recurso y usuario

- Datos sobre todos los eventos de autenticación, filtrados por gravedad y estado

Libro de datos de flujo

- Cargas de trabajo que ven la mayor parte del tráfico (entrante/saliente)

- Servicios (puerto/protocolo) que son más activos

- Niveles de flujo de tráfico del sistema durante intervalos de tiempo (permitido, bloqueado, potencialmente bloqueado, desconocido)

Libro de estadísticas de carga de trabajo

- Operaciones e investigaciones de carga de trabajo por versión, tipo, estado y estado de sincronización de VEN

- Recuentos de cargas de trabajo gestionadas y no gestionadas

- Recuentos de carga de trabajo por sistema operativo y estado de cumplimiento

Libro de trabajo de eventos auditables

- Recuentos de eventos de auditoría, eventos de manipulación y eventos de escaneo de puertos

- Supervisión de cambios, incluidas las cargas de trabajo afectadas por cambios de directiva, cambios por tipo de recurso y usuario

- Datos sobre todos los eventos de autenticación, filtrados por gravedad y estado

Libro de datos de flujo

- Cargas de trabajo que ven la mayor parte del tráfico (entrante/saliente)

- Servicios (puerto/protocolo) que son más activos

- Niveles de flujo de tráfico del sistema durante intervalos de tiempo (permitido, bloqueado, potencialmente bloqueado, desconocido)

Solución Illumio Sentinel

Recursos

La solución Illumio Sentinel ya está disponible

%201.png)

%201.png)

La solución Illumio Sentinel ya está disponible

%201.png)

%201.png)

La solución Illumio Sentinel ya está disponible

%201.png)

%201.png)

.webp)