Responda y recuperar de los incidentes de ciberseguridad más rápido con la segmentación

Illumio hace que la respuesta a las infracciones y la restauración de entornos sean rápidas y seguras

A pesar del gasto récord en seguridad, las organizaciones siguen siendo violadas

Las herramientas de seguridad tradicionales no son suficientes para proteger contra los ataques y violaciones de ransomware rápidos y complejos de hoy en día.

- $4.45millón

El costo medio de una brecha en 2023, un máximo histórico

- 277DÍAS

El número promedio de días que se tarda en descubrir, identificar y contener una infracción

- $1MILLÓN

Ahorro en costos de corrección de incidentes cuando se implementa la seguridad confiable cero en comparación con ninguna implementación de Confianza cero

Los ciclos de vida de las infracciones más cortos significan menores costos de infracción

Durante un incidente de ciberseguridad, cada minuto es crítico: no hay tiempo para esperar cuando una violación se mueve a través de la red. Las organizaciones gastan casi un 23% menos cuando las infracciones se identifican y contienen en menos de 200 días en comparación con cuando tardan más.

Illumio contiene y aísla las infracciones, acelerando los esfuerzos de respuesta y recuperación de incidentes

Asumir la violación y preparar de manera proactiva para los ataques

- Ver y comprender su entorno

- Cierre los puertos de alto riesgo y limite las conexiones a Internet

- Proteger los activos críticos para permitir un aislamiento rápido si es necesario

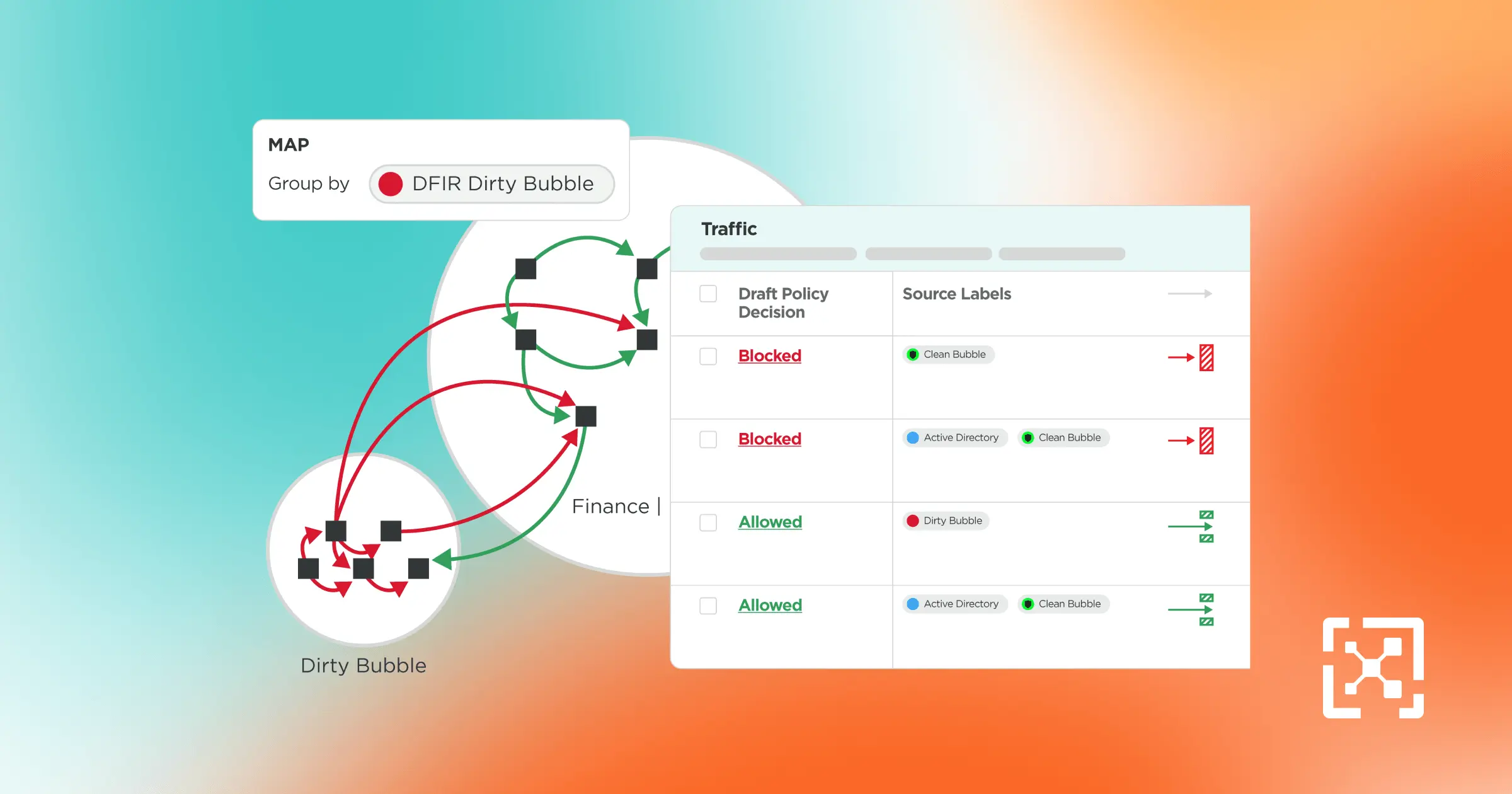

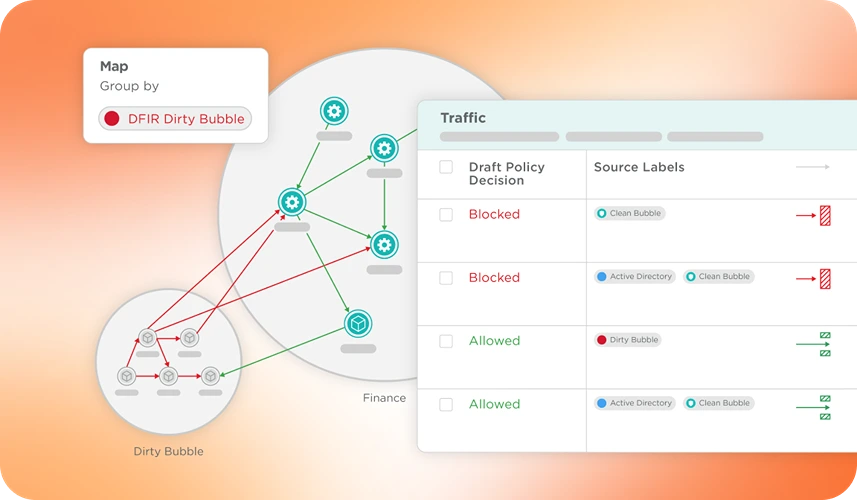

Responda rápidamente a una infracción activa

- Poner en cuarentena los sistemas infectados con delimitación

- Implemente rápidamente reglas para bloquear las rutas de infección conocidas y detener la propagación de brechas

- Ponga en línea los sistemas críticos incluso cuando un atacante todavía está activo

Recuperar de los ataques y prevenga la reinfección

- Comprender los orígenes de un incidente mediante el análisis histórico

- Cerciorar de que los activos comprometidos estén completamente aislados durante la recuperación

- Proteja los activos de alto valor bloqueando el tráfico donde se movió la violación