Illumio y Wiz: vean, detecten y contengan automáticamente los ataques en la nube

Los riesgos de la nube solo están empeorando. Según una investigación reciente del Índice de seguridad en la nube 2023 de Illumio, el 47 por ciento de todas las violaciones de datos se originaron en la nube solo en los últimos dos años. 6 de cada 10 líderes de TI y seguridad creen que la seguridad en la nube es deficiente y representa un grave riesgo para sus operaciones comerciales.

Los CISO y sus equipos de seguridad deben comenzar a pensar de manera diferente sobre la seguridad en la nube. Los ataques son inevitables: es hora de implementar estrategias modernas de seguridad en la nube que protejan de manera proactiva y contengan de manera reactiva las infracciones y los ataques de ransomware.

Es por eso que Wiz e Illumio se asociaron para combinar la detección de amenazas y la segmentación de Zero Trust como parte de su arquitectura Zero Trust. Con la plataforma de seguridad Wiz Cloud y la integración de Illumio CloudSecure, las organizaciones pueden cerrar automáticamente las brechas de seguridad y contener los ataques activos.

Vea, detecte y contenga los ciberataques en la nube, todo en una sola integración

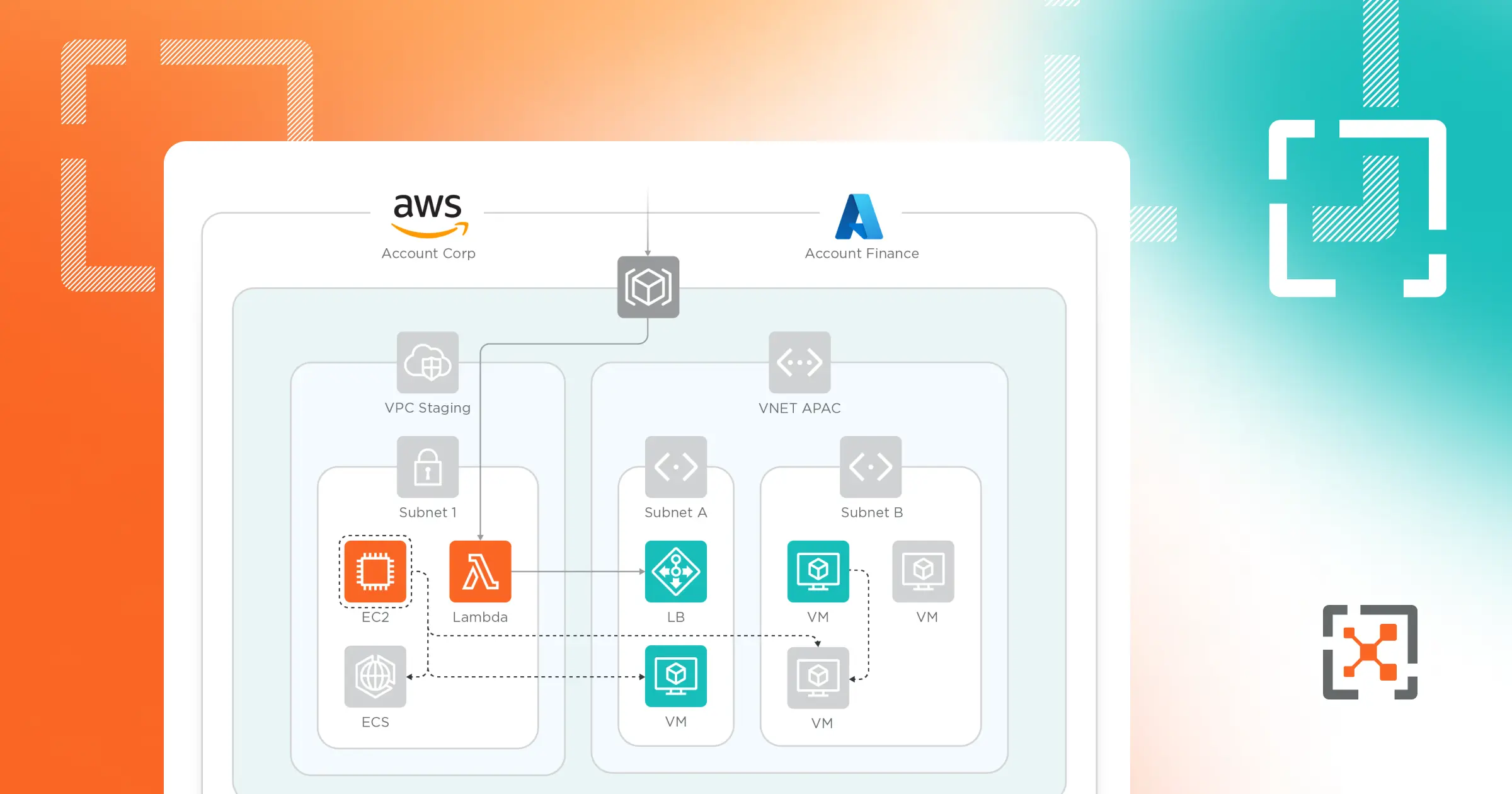

Las organizaciones gestionan entornos híbridos y multinube que son complejos y están en constante cambio. Al mismo tiempo, los atacantes son cada vez más sofisticados, especialmente con la ayuda de IA y ML para generar ataques. Esta combinación significa que ya no es suficiente que los equipos de seguridad esperen para abordar manualmente las amenazas, vulnerabilidades o configuraciones incorrectas cuando se detectan.

Si los atacantes están automatizando brechas y ransomware, los equipos de seguridad también deben automatizar sus procesos.

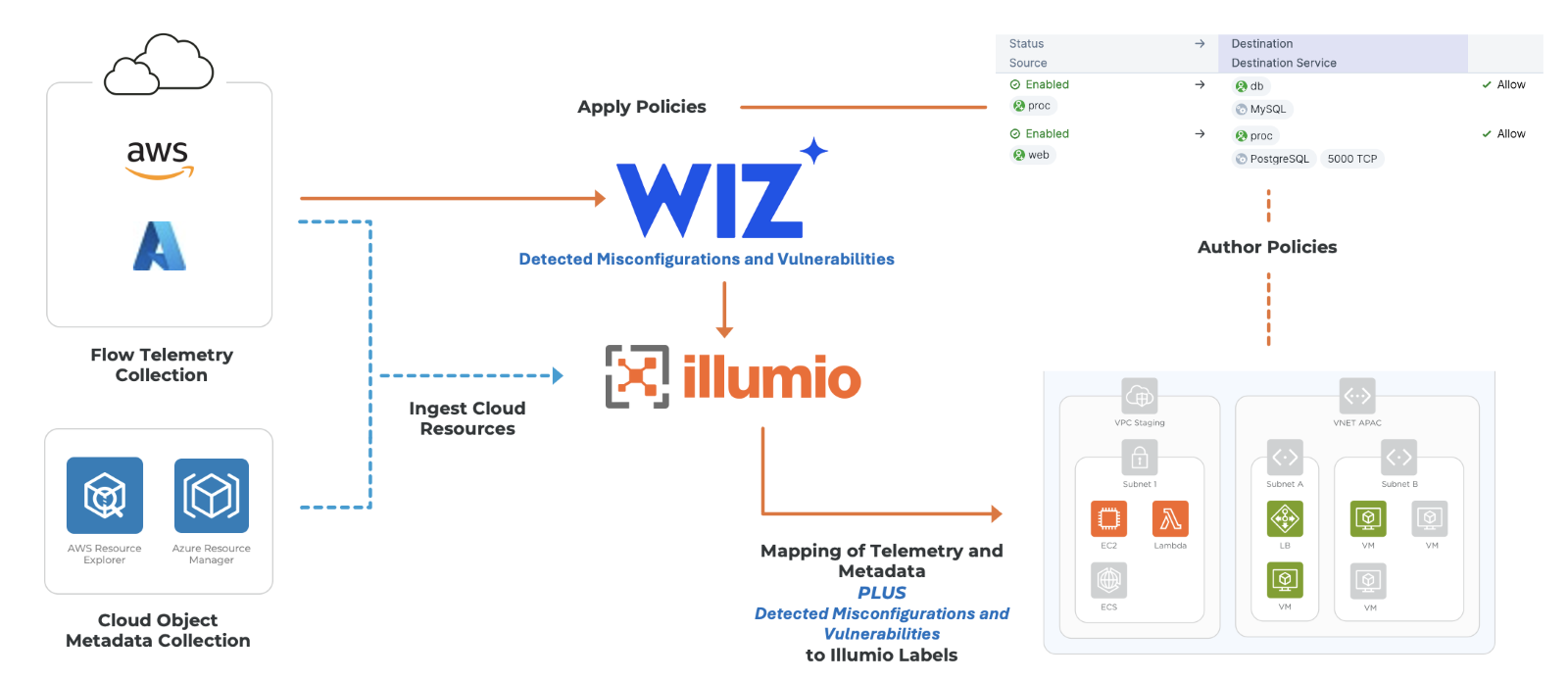

La integración conjunta entre Wiz e Illumio agiliza la seguridad en la nube, ofreciendo una única integración que verá, detectará y abordará automáticamente las configuraciones incorrectas, las vulnerabilidades y los ataques activos en la nube.

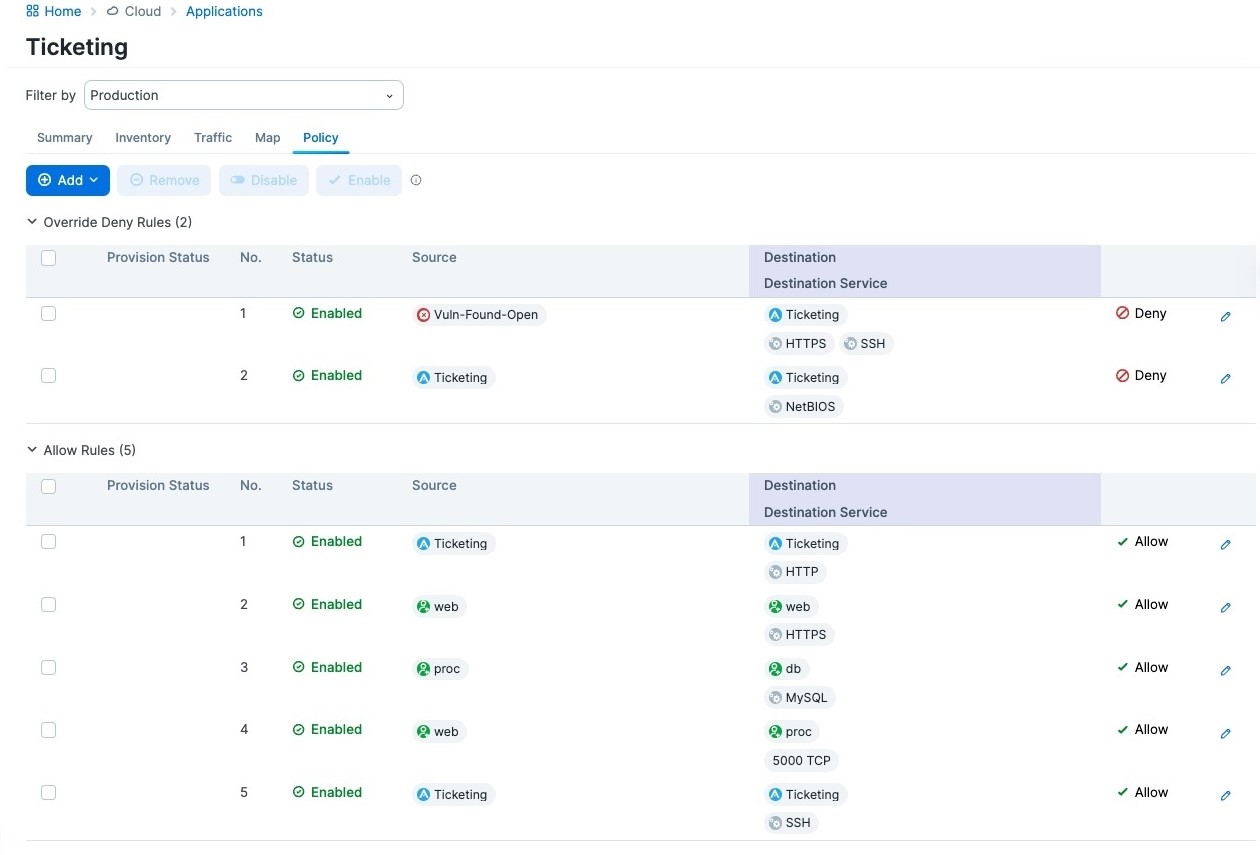

La plataforma de seguridad en la nube Wiz escanea los recursos en busca de vulnerabilidades y otros problemas. Si encuentra algo que es crítico, compartirá esta información con Illumio CloudSecure. En respuesta, Illumio CloudSecure aplicará automáticamente la política de seguridad para cerrar las brechas de seguridad y reducir el riesgo antes de que los actores maliciosos puedan explotarlas. Esto significa que las organizaciones pueden implementar controles de segmentación granulares basados en inteligencia de amenazas en tiempo real, minimizando la superficie de ataque y conteniendo automáticamente posibles infracciones.

Con la integración conjunta, los equipos de seguridad obtienen beneficios como:

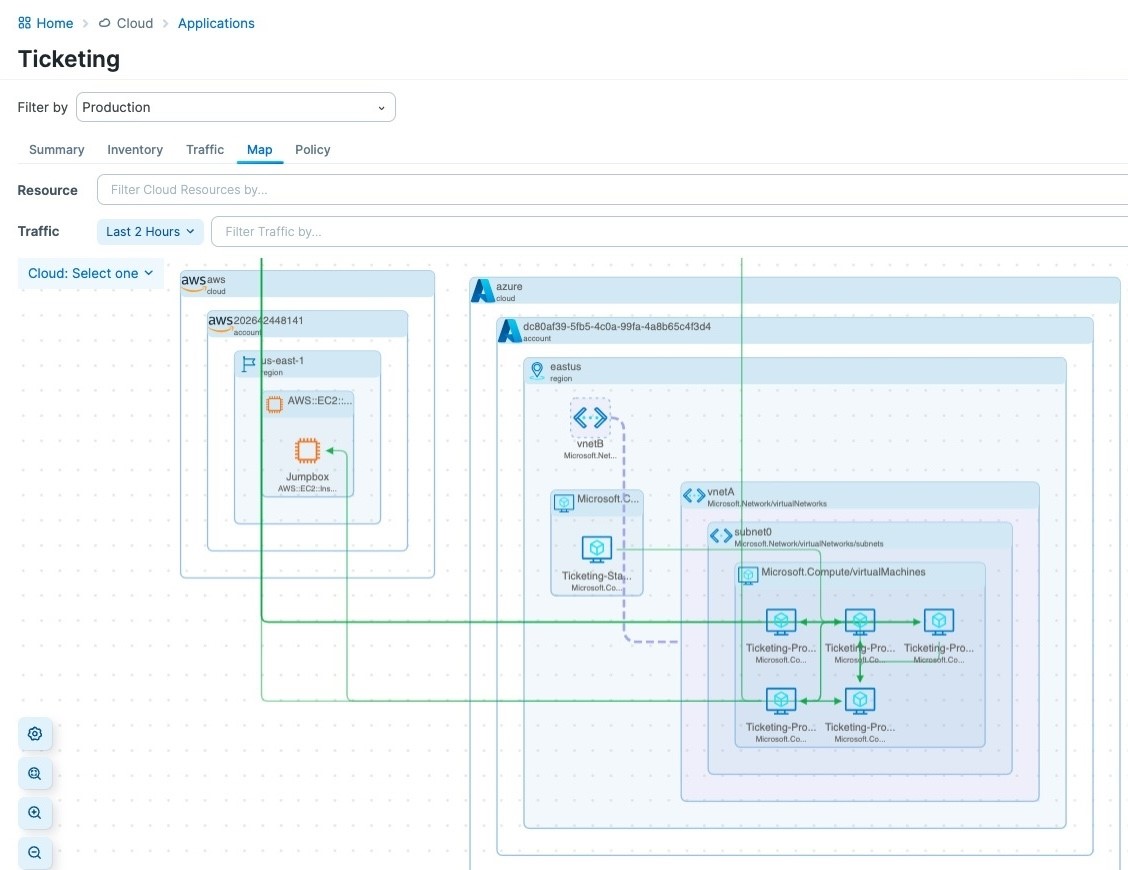

- Visibilidad completa en entornos híbridos y multinube: No se puede proteger lo que no se puede ver, y eso es especialmente cierto en la nube, donde las instancias suben y bajan constantemente. Al obtener visibilidad de extremo a extremo en entornos de nube, endpoints y centros de datos, los equipos de seguridad obtienen información más detallada sobre el tráfico y las comunicaciones de la red. A continuación, pueden usar esta información para aplicar controles de segmentación proactivos y granulares que se ajusten a las necesidades únicas de su infraestructura.

- Mejor gestión de vulnerabilidades: Agregue telemetría de flujo de tráfico de red a la detección de amenazas para tener una mejor visión de las brechas de seguridad y una respuesta más rápida a las vulnerabilidades.

- Contención de brechas más rápida: No espere una respuesta manual a la inteligencia de amenazas en tiempo real de Wiz. Illumio CloudSecure emplea los datos de Wiz para implementar automáticamente controles de segmentación granulares que minimizan la superficie de ataque y contienen los ataques.

¿Cómo funciona la integración de Illumio y Wiz?

Wiz escaneará los recursos de la nube en busca de vulnerabilidades y otros problemas. Y cuando encuentra algo que es de naturaleza crítica, aplica una etiqueta de AWS o Azure a ese recurso.

Illumio CloudSecure luego importará esa etiqueta y la asignará a una etiqueta de Illumio. Si una etiqueta está marcada como "vulnerabilidad", activará Illumio para asignar "vulnerabilidad" a una etiqueta de Illumio y aplicar una política basada en esa etiqueta para aislar el dispositivo.

Los equipos de seguridad pueden usar Illumio para crear reglas de denegación cada vez que se aplica una etiqueta de "vulnerabilidad" a un host. Estas reglas de denegación se activarán y aislarán esa carga de trabajo de, por ejemplo, poder conectarse a través de HTTP o SSH a cualquier otra cosa.

La integración entre Illumio y Wiz permite a las organizaciones optimizar de manera proactiva la gestión de vulnerabilidades y la contención de brechas en la nube, mejorando significativamente la resiliencia cibernética.

La segmentación de confianza cero es un respaldo para la detección de amenazas

Los modelos tradicionales de seguridad de red dependen en gran medida de las defensas perimetrales, como los firewalls, para proteger contra amenazas externas. Sin embargo, estas defensas no son suficientes para proteger los entornos complejos de hoy en día, y los ciberataques modernos a menudo eluden estas defensas.

Zero Trust Segmentation (ZTS) adopta un enfoque diferente al asumir que los ataques ocurrirán inevitablemente. En lugar de asumir que todos los ataques se pueden prevenir, ZTS permite a los equipos de seguridad preparar para posibles infracciones y mejorar continuamente la seguridad a medida que cambia el panorama de amenazas. ZTS emplea políticas de seguridad granulares y segmentación para evitar que los atacantes puedan mover lateralmente dentro de la red. Al segmentar la red en zonas más pequeñas y aisladas y aplicar políticas de seguridad basadas en el principio de privilegio mínimo, ZTS reduce la superficie de ataque y limita el impacto de posibles infracciones.

En este contexto, ZTS es un respaldo para plataformas de detección de amenazas como Wiz al contener y aislar cualquier amenaza que logre penetrar el perímetro de la red o evadir otras medidas de seguridad. Incluso si una amenaza logra infiltrar en un segmento de la red, enfrentará barreras adicionales cuando intente mover lateralmente a otros segmentos.

ZTS también complementa las capacidades de detección de amenazas al proporcionar contexto adicional para las alertas de seguridad. Al correlacionar el tráfico de red con las políticas de segmentación, los equipos de seguridad pueden distinguir mejor entre actividades legítimas y amenazas potenciales. Esta información contextual mejora la precisión de la detección de amenazas y permite a los equipos de seguridad priorizar sus esfuerzos de respuesta de manera más efectiva.

Realice una prueba de manejo de Illumio gratis durante 30 días. Comience su prueba gratis ahora.

.png)

.webp)