Principales noticias de ciberseguridad de mayo de 2024

Las amenazas cibernéticas actuales están haciendo que los métodos y herramientas de seguridad tradicionales sean menos efectivos. El crecimiento de los entornos híbridos y multinube, los dispositivos móviles y el IoT amplió la superficie de ataque. Esto dio lugar a amenazas cibernéticas más avanzadas.

Todo este cambio requiere un cambio hacia estrategias de seguridad más flexibles y receptivas, con Zero Trust a la cabeza.

Las noticias de este mes incluyen información de expertos en ciberseguridad sobre:

- Resolviendo el problema del ransomware

- La nueva solución conjunta Illumio ZTS + Netskope ZTNA

- John Kindervag desmiente cuatro mitos de Zero Trust

Ransomware: El mayor problema de la ciberseguridad

En la Conferencia RSA de este año, Dave DeWalt, fundador y director general de NightDragon, se asoció con NASDAQ para sentar con Andrew Rubin, cofundador y director ejecutivo de Illumio. Los dos discutieron el efecto que la creciente amenaza de ransomware tuvo en la ciberseguridad en los últimos años. Vea su discusión completa a continuación.

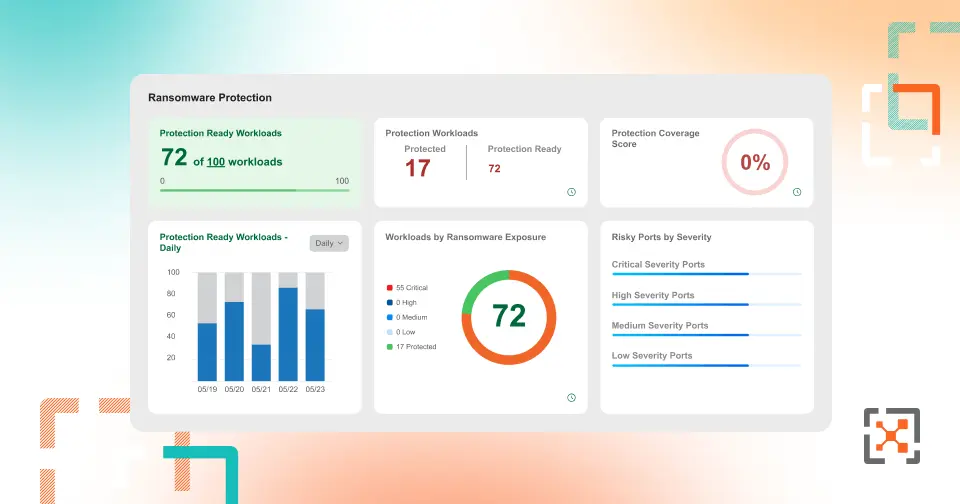

En los últimos años, los ataques de ransomware afectaron al 76% de las organizaciones, según el Reporte de impacto de confianza cero de Illumio. Rubin ve el ransomware como uno de los primeros tipos de ciberataques que ilustra la nueva mentalidad cibernética actual.

"La ciberseguridad ya no es un juego de perfección; no podemos mantenernos a salvo todo el tiempo", dijo. "Una gran parte de la mentalidad cibernética es simplemente aceptar que no podemos eliminar el riesgo, pero podemos reducirlo ".

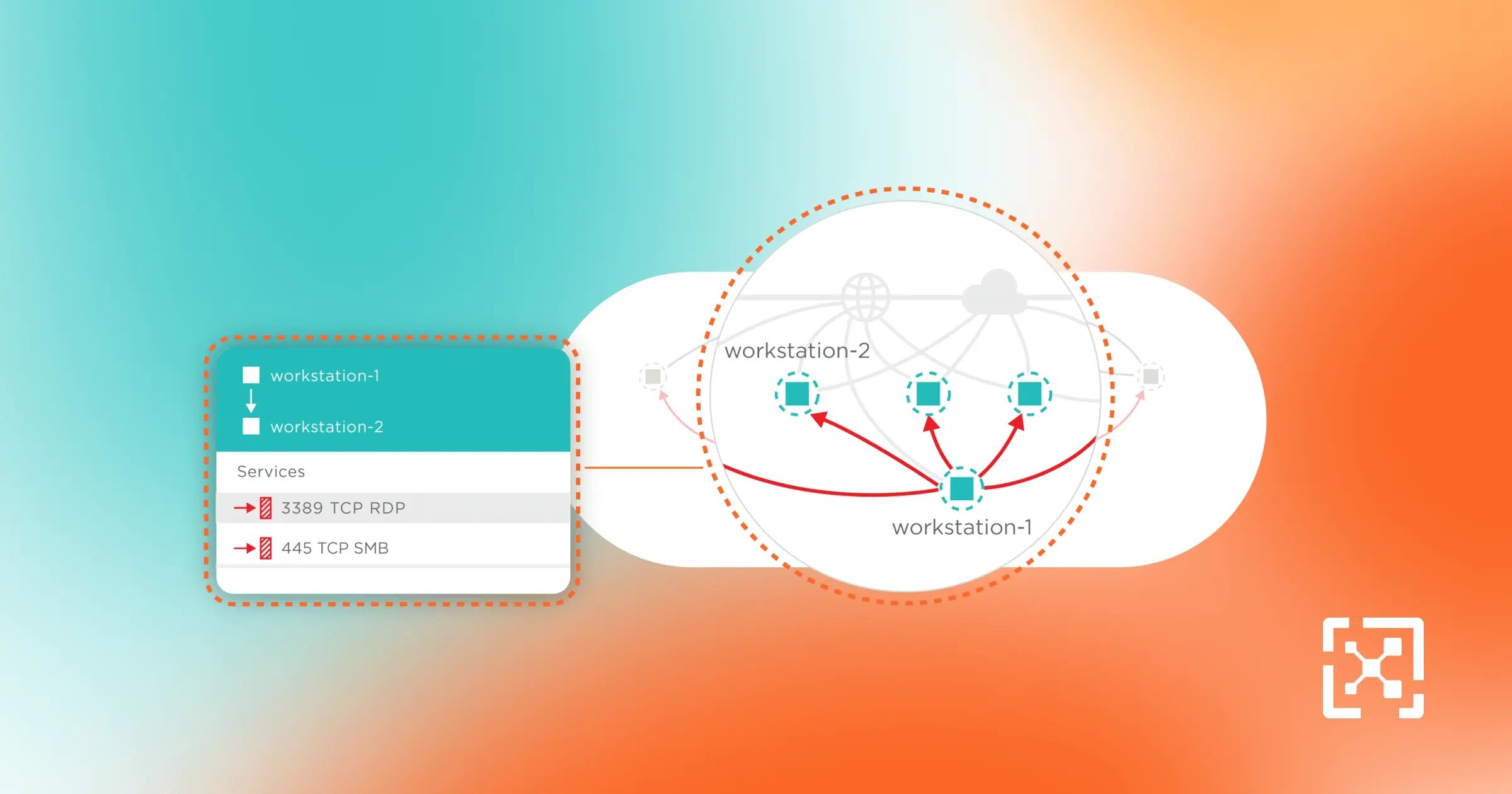

El ransomware es tan efectivo porque está diseñado para propagar. "El ransomware es indiscriminado: perseguirá a una escuela o un hospital tan rápido como un banco o un gobierno", explicó Rubin. "Aterrizará en cualquier lugar donde pueda encontrar un hogar. Y una vez que encuentra ese hogar, su trabajo es extender donde pueda lo más rápido posible".

Las organizaciones necesitan un nuevo enfoque más allá del modelo de prevención tradicional. Rubin dice que los CISO y sus equipos de seguridad ahora tienen dos tareas principales. Primero, deben mantener seguros tanto como sea posible. En segundo lugar, cuando ocurre una infracción, deben evitar que un pequeño incidente de seguridad se convierta en un desastre.

Rubin cree que la segmentación de confianza cero (ZTS) es clave para este tipo de resiliencia cibernética. ZTS es una parte fundamental de cualquier estrategia de Zero Trust. Ofrece una forma coherente de realizar microsegmentación en entornos híbridos y multinube. Es más fácil y eficaz que usar firewall antiguos y estáticos. Tecnologías como la plataforma Illumio ZTS ayudan a las organizaciones a ver y reducir los riesgos de seguridad en sus entornos de nube, endpoints y centros de datos.

ZTS tiene como objetivo detener la propagación de los ataques de ransomware. Para Rubin, esto es crucial para mantener fuerte en el panorama actual de amenazas que cambia rápidamente.

Construya una confianza cero coherente con Illumio ZTS + Netskope ZTNA

Este mes, Nancy Liu, de SDxCentral, destacó la nueva solución conjunta que combina la segmentación de confianza cero de Illumio con Netskope ZTNA en su artículo, Cómo la microsegmentación de Illumio y la integración de Netskope ZTNA "cubre la confianza cero".

Liu hizo referencia a la investigación de Gartner que muestra que la colaboración entre Illumio y Netskope los posiciona como líderes en ciberseguridad. La Guía de mercado de Gartner 2023 para el acceso a la red de confianza cero señaló que ZTNA está siendo ampliamente adoptado por organizaciones grandes y medianas. Además, la Guía de mercado de Gartner para la microsegmentación predijo que "para 2026, el 60% de las compañías que trabajan hacia una arquitectura Zero Trust emplearán más de una forma de implementación de microsegmentación, lo que representa un aumento de menos del 5% en 2023".

Liu señaló varios beneficios de combinar ZTS y ZTNA:

- Visibilidad completa del tráfico norte-sur y este-oeste, incluida la visibilidad de aplicación a aplicación y de usuario a aplicación.

- Seguridad coherente a medida que las cargas de trabajo se mueven entre entornos, con actualizaciones automáticas de las políticas de seguridad.

- Mejor colaboración entre los equipos de red y seguridad en la creación de una arquitectura Zero Trust.

La nueva integración ayuda a las organizaciones a lograr un marco de seguridad Zero Trust más completo sin costos adicionales para los clientes conjuntos.

"Zero Trust no lo proporciona un solo proveedor", dijo Andy Horwitz, vicepresidente de Desarrollo de Negocios y Alianzas Tecnológicas de Netskope. "Netskope cubre el tráfico norte-sur, Illumio cubre este-oeste, y juntos proporcionan una cobertura completa de Zero Trust".

Todd Palmer, vicepresidente sénior de Ventas y Alianzas de Socios Globales de Illumio, enfatizó la importancia de automatizar la seguridad y obtener visibilidad de la red frente a amenazas cibernéticas sofisticadas. También señaló que se espera que la asociación entre Illumio y Netskope siga creciendo.

John Kindervag desmiente 4 mitos comunes de Zero Trust

Hace más de diez años, John Kindervag, creador de Zero Trust y evangelista jefe de Illumio, presentó el modelo Zero Trust. Hoy en día, el 72% de las grandes organizaciones están planeando o ya están construyendo Zero Trust, según una investigación de Forrester. A pesar de la adopción generalizada de Zero Trust, existen algunos malentendidos clave sobre la estrategia. Kindervag refutó estos mitos en su artículo para SC Magazine, Desacreditando cuatro conceptos erróneos comunes sobre la confianza cero.

Mito #1: Zero Trust significa hacer que un sistema sea confiable

Kindervag aclaró que Zero Trust se trata de deshacer de la confianza en la ciberseguridad. Esto es contrario al modelo de confianza tradicional en el que las diferentes partes de la red tienen diferentes niveles de confianza. No se confiaba en las redes externas; las redes internas eran muy confiables. Este enfoque permitió que los ataques superaran los firewalls y accedieran libremente a datos críticos dentro de la red.

Pero Zero Trust se opone a esta confianza generalizada.

"No queremos que los sistemas sean confiables", dijo Kindervag. "En cambio, queremos deshacernos del concepto de 'confianza' de todos los sistemas de TI. Eso garantiza que el equipo brinde a cada usuario, paquete, interfaz de red y dispositivo el mismo nivel de confianza predeterminado: cero".

Mito #2: Zero Trust tiene que ver con la identidad

Si bien verificar la identidad es crucial, Zero Trust supera la verificación de la identidad de un usuario, según Kindervag. También debe incluir más datos, como la hora del día, el tipo de dispositivo y el nivel de amenaza del dispositivo.

"Evita la trampa de la identidad", advierte. Emplee más información que solo la identidad de un usuario para garantizar un acceso seguro. Esto cubre las fallas del uso de la identidad como el nuevo límite de seguridad. También mejora la seguridad al agregar capas de información al proceso de verificación de identidad.

Mito #3: Hay productos Zero Trust

"Es un marco, no un SKU", dijo Kindervag. Zero Trust es una filosofía que guía la ciberseguridad. Y Zero Trust no requiere una remodelación completa de la seguridad existente.

En cambio, Kindervag alienta a los equipos de seguridad a comenzar a construir Zero Trust empleando su tecnología actual antes de comprar nuevas soluciones. Esto permite a las organizaciones construir Zero Trust lentamente sin interrumpir su sistema actual. Al agregar nuevas herramientas según sea necesario, las compañías pueden mejorar su postura de seguridad con el tiempo.

Mito #4: La confianza cero es complicada

Zero Trust refuta el mito de que los equipos de seguridad deben prevenir todos los ataques, lo cual es una tarea imposible.

Kindervag explicó que Zero Trust se enfoca en hacer que la superficie de ataque sea más pequeña y fácil de gestionar. Esto puede suceder en pequeños pasos sin interrumpir el sistema, lo que facilita a los equipos crear y mejorar su estrategia de Zero Trust con el tiempo.

"El marco Zero Trust en realidad reduce la complejidad de la ciberseguridad", dijo.

¿Desea obtener más información sobre la plataforma de segmentación Illumio Zero Trust? Contáctenos hoy.

.png)