10 razones por las que las pequeñas y medianas compañías necesitan segmentación de confianza cero

A pesar del gasto récord en seguridad, las infracciones siguen siendo inevitables y su impacto no solo se siente en las compañías más grandes del mundo. Según una investigación de Gartner, el 81 por ciento de las operaciones exitosas de ransomware afectan a compañías con menos de 1,000 empleados, y el 69 por ciento de los ataques de ransomware afectan a compañías con ingresos anuales de $ 100 millones o menos.

Muchas pequeñas y medianas compañías (PYMES) no pueden permitir grandes equipos de seguridad internos para mitigar esta tendencia. A menudo, es posible que solo empleen a uno o dos empleados que manejen todas las responsabilidades de TI en toda la compañía, o que trabajen con un proveedor externo de servicios de seguridad gestionados (MSSP). En otros casos, la seguridad puede ser una ocurrencia tardía o un riesgo comercial aceptado.

Desafortunadamente, la superficie de ataque se expande constantemente, especialmente con la adopción de nubes públicas y contenedores. A medida que las compañías más grandes escalan a las personas, los procesos y las herramientas para fortalecer su seguridad, los malos actores dirigen cada vez más su atención a un objetivo más vulnerable: las pymes.

Por eso es esencial que las pequeñas y medianas compañías implementen Illumio Zero Trust Segmentation (ZTS), también conocida como microsegmentación. ZTS contiene la propagación de infracciones y ransomware en toda la superficie de ataque híbrida de una organización al visualizar cómo se comunican las cargas de trabajo y los dispositivos, crear políticas que solo permiten la comunicación deseada y necesaria, y aislar las infracciones al detener el movimiento lateral.

Aquí hay 10 razones por las que las pequeñas y medianas compañías necesitan implementar Illumio ZTS.

1. Reduzca rápidamente el riesgo de infracciones

ZTS ayuda a las organizaciones a resolver algunos de los desafíos de seguridad más difíciles que enfrentan hoy en día, incluida la reducción del impacto de la próxima violación inevitable.

La mayoría de los dispositivos, aplicaciones y recursos en las redes son libres de hablar con lo que quieran, una vulnerabilidad que los malos actores aprovechan para propagar por una red una vez que eluden los métodos de prevención y detección. ZTS proporciona la capacidad de controlar el tráfico entre dispositivos o segmentos de red y establecer una comunicación confiable entre las fuentes de una red, lo que hace imposible que los ataques cibernéticos se propaguen y causen daños catastróficos.

Si se pregunta cuántos puertos o protocolos deben estar abiertos para que los sistemas se comuniquen en la red, la respuesta es probablemente un número que puede contar con la mano. Esto significa que las pymes pueden obtener valor inmediato con la segmentación al bloquear rápidamente el puñado de puertos riesgosos por los que suele pasar el ransomware, como RDP, SMB y TelNet.

Con tiempo, personal y cotizaciones limitadas para abordar la seguridad de manera integral, Illumio ZTS permite a las pymes cerrar rápida y fácilmente algunas de las brechas de seguridad más comunes (y más peligrosas) en su entorno actual.

2. Construya seguridad proactiva a pesar de los recursos limitados

Algunas herramientas de seguridad requieren personal dedicado para gestionar sus productos, examinar registros y alertas, y desarrollar un plan de respuesta a incidentes para su remediación, y cuando inevitablemente ocurre un ataque, ese personal está corriendo contra el reloj. En cualquier arquitectura de seguridad, el eslabón más lento de la cadena es entre el teclado y la silla. La mayoría de los ciberataques modernos se propagarán más rápido de lo que cualquier humano, y a veces herramienta, puede responder y contener el ataque.

Illumio ZTS puede ser implementado y operado por un individuo o un equipo pequeño y se demostró que ahorra tiempo en comparación con la segmentación con firewalls tradicionales y heredados. Una vez que obtenga visibilidad del tráfico de red y su riesgo asociado, es sencillo crear, probar e implementar las políticas de seguridad necesarias para segmentar su entorno. Esto cerciora que cuando algo se vea comprometido en su red, tenga la tranquilidad de que la violación se contendrá en su origen y no se propagará más. Entonces solo tiene que preocupar por remediar algunas máquinas en lugar de que todas las operaciones comerciales estén en juego.

3. Proteja los dispositivos de sus empleados para que las amenazas no se propaguen

Los endpoints suelen ser la fuente de violaciones de la red, ya que un solo dispositivo comprometido puede provocar un desastre cibernético total para su negocio. Los atacantes saben que es menos probable que los atrapen violando las redes de las pymes porque las pymes simplemente no tienen el mismo tamaño de personal o pila de seguridad que sus contrapartes empresariales.

Con la falta de herramientas y personas para ejecutarlos, el tiempo entre la intrusión y la detección puede ser sustancial, lo que les da a los malos actores más tiempo y oportunidad de entrar y salir sin ser notados.

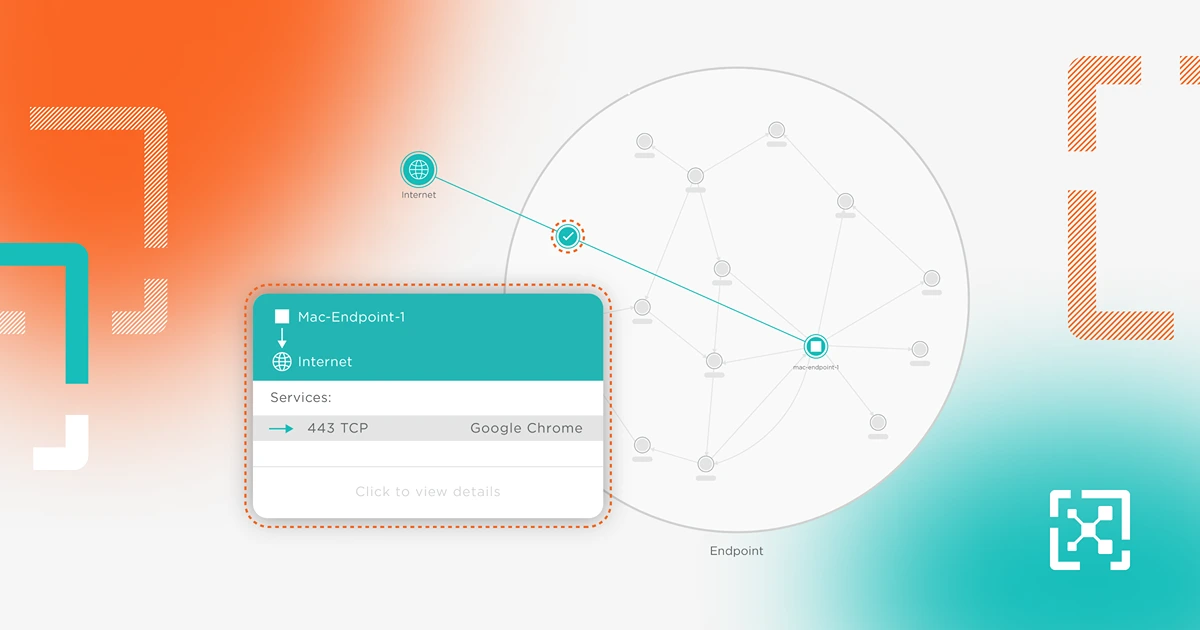

Independientemente de si sus empleados trabajan desde casa o en la oficina, Illumio ZTS puede ayudarlo a ver el tráfico de sus puntos finales y luego controlar el acceso desde esos dispositivos para que solo los usuarios autorizados puedan acceder a ciertas aplicaciones en su centro de datos. Y debido a que ZTS es independiente de los ataques, tiene protección en su lugar si sus empleados hacen clic accidentalmente en un enlace malicioso, se conectan a una red WiFi sospechosa mientras viajan o en cualquier otro escenario. ZTS puede aislar los ciberataques en un solo dispositivo comprometido para que la brecha no se propague e infecte a otros en su entorno, lo que garantiza que sus activos comerciales críticos estén protegidos.

Aprenda a proteger los dispositivos de sus usuarios finales con Illumio Endpoint.

4. Cerciorar los recursos heredados y al final de su vida útil

Muchas pymes no tienen el lujo (o la cotización) de actualizar continuamente su tecnología cada pocos años. Esto significa que a menudo tienen que conformar con los recursos heredados y al final de su vida útil que pueden dificultar, si no imposibilitar, obtener nuevas actualizaciones o instalar herramientas de seguridad.

Illumio ZTS permite una arquitectura de seguridad Zero Trust con o sin instalación de un agente, lo que garantiza una seguridad coherente en los recursos modernos y heredados. Este enfoque también se aplica a los dispositivos que no pueden aceptar un agente, como los dispositivos IoT como controladores, sensores y cámaras.

5. Limite las interrupciones probando las políticas antes de la implementación

Para las pymes en individua, a menudo con cotizaciones y personal limitados, es vital que cualquier proyecto de nueva tecnología se implemente correctamente la primera vez, sin la necesidad de retrocesos y ajustes constantes que puedan causar interrupciones y dejar la red expuesta a ataques. Debido a que los miembros del equipo de TI y seguridad de las pymes pueden ser responsables de usar muchos (o todos) los sombreros tecnológicos en una organización, no querrá ser usted quien cometa un error y se arriesgue a un valioso tiempo de inactividad operativa.

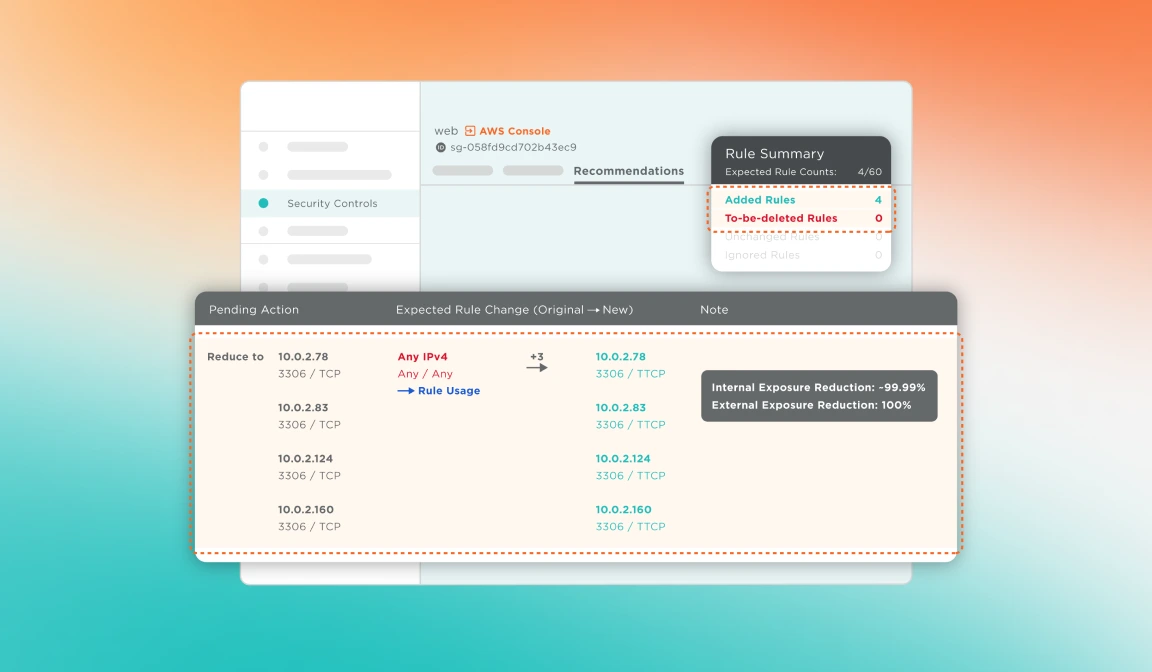

Los equipos de seguridad pueden evitar este problema con la vista de borrador de Illumio. Illumio simulará el impacto que tendrán las nuevas reglas una vez implementadas, antes de implementarlas. Esto permite a los equipos modificar y ajustar la política mientras están en modo de simulación sin el riesgo de romper nada una vez que se aplican las políticas. Implemente ZTS con gran confianza cuando use Illumio.

6. Cumplir con los requisitos de seguridad del seguro cibernético

La Coalición de Aseguradoras Cibernéticas reveló en un reporte de mediados de 2022 que el costo promedio de las reclamaciones para los propietarios de pymes aumentó un 58 por ciento en comparación con 2021.

La razón por la que vemos que las compañías de seguros y los reguladores presionan por la segmentación, incluso hacia las pymes, es porque contener un ataque a unos pocos dispositivos reduce significativamente los costos de recuperación. Es por eso que ve paquetes de subscripción actualizados de operadores donde ahora se requiere segmentación para activos críticos o puntos finales (que suelen ser el punto de partida de muchas infracciones).

Los operadores están cansados de pagar por infracciones que podrían causar mucho menos daño con herramientas de contención de brechas como ZTS. Afortunadamente, puede controlar los costos de recuperación de manera importante con Illumio ZTS para detener la propagación de infracciones.

Lea más sobre por qué ZTS es importante ahora si desea un seguro cibernético.

7. Cumplir con los marcos de seguridad de mejores prácticas

Las grandes organizaciones adoptaron de manera regular marcos de seguridad de mejores prácticas como NIST Cybersecurity Framework, ISO/IEC 27001 y CIS Critical Security Controls para guiar su estrategia de ciberseguridad. Las pymes, a menudo abrumadas y necesitadas de dirección de ciberseguridad, también recurrieron a estos marcos.

Illumio ZTS puede ayudarlo a cumplir con los marcos de seguridad de mejores prácticas al:

- Identificar todos los activos y mapear las interdependencias entre ellos

- Proteger los activos de las amenazas conteniendo la propagación de un ataque

- Detección de comportamientos inesperados basados en datos de eventos

- Responder a las amenazas continuas para minimizar el impacto

- Recuperación de un incidente y restauración del entorno

- Minimizar el impacto de un ataque en las operaciones

8. Obtenga un mejor ROI en toda su pila de seguridad

¿Por qué las compañías de seguros cibernéticos y los marcos de seguridad fomentan la segmentación? La comunidad de seguridad y la industria del riesgo entienden lo poderoso que es como parte de una estrategia de defensa en profundidad (DiD), un enfoque en capas de la seguridad. ZTS es clave para lograr DiD junto con sus otras herramientas y procesos de seguridad.

La realidad es que la mayoría de las soluciones de seguridad son de naturaleza reactiva y se basan en mecanismos de detección de infracciones. Pero, ¿qué sucede cuando las herramientas de detección desconocen un ataque nuevo? Los malos actores pueden propagar libremente por toda la red, dejando un delta de tiempo entre la violación y su descubrimiento y remediación, a veces días, pero a menudo meses o incluso años.

Los equipos de seguridad quieren Illumio ZTS porque la segmentación cierra la diferencia de tiempo entre la violación y el descubrimiento. A pesar de las diferencias en las tácticas, el malware se propaga repetidamente a través de los mismos protocolos. Si puede crear DiD controlando esos protocolos y no confiando exclusivamente en la detección, obtendrá un aumento inmediato del ROI en toda su pila de seguridad al proporcionar más tiempo para reaccionar, investigar, contener y remediar la infracción.

9. Logre la segmentación más rápido que el hardware tradicional y heredado

Históricamente, las organizaciones lograron la segmentación con hardware vinculado a la capa física de la red, lo que requiere una rearquitectura frágil con una interrupción significativa de las operaciones comerciales.

Illumio ZTS adopta un enfoque diferente empleando una solución ligera basada en agentes. En lugar de tocar la capa física, realiza toda la orquestación en los hosts, unificada en una consola central que le permite escribir reglas sin tener que considerar la arquitectura de red subyacente en absoluto. El ZTS basado en agentes brilla porque puede mover tan rápido como esté motivado sin necesidad de tocar la red física. Esto le permite lograr la segmentación en horas, no en meses.

10. Segmentación rápida y sencilla para equipos con recursos limitados

Illumio ayudó a cientos de pymes a preparar de forma proactiva para infracciones y ataques de ransomware con ZTS:

- El fabricante de bebidas Lion fue víctima de una violación que cerró las operaciones, luego identificó a Illumio ZTS para cerciorar de que redujeran el impacto de los ataques cibernéticos en el futuro.

- La escuela australiana St Mary MacKillop College creó seguridad de nivel empresarial para la protección contra ransomware, con una pequeña organización de TI que implementó ZTS en solo tres semanas.

- El distribuidor de HVAC-R The Master Group redujo su superficie de ataque en un 80 por ciento, deteniendo la capacidad de los malos actores para mover lateralmente entre servidores.

Obtenga más información sobre cómo Illumio ayuda a proteger a las pequeñas y medianas compañías aquí.

Contáctenos para averiguar cómo Illumio puede ayudar a fortalecer las defensas de su PYME contra las amenazas de ciberseguridad. ¿Listo para obtener más información sobre Illumio ZTS? Contáctenos hoy para una consulta y demostración gratis.

.png)