Cómo detener los ataques de ransomware basados en RDP con Illumio

Más del 90 por ciento de los ataques de ransomware se pueden prevenir, según Gartner. También son bastante previsibles hasta cierto punto, ya que los atacantes tienden a seguir uno de los pocos vectores de amenaza. La más popular es la explotación del Protocolo de Escritorio Remoto (RDP), que representó casi la mitad de los ataques en el tercer trimestre de 2021, según una estimación.

El resultado final: si su organización puede mejorar en la detención de los ataques de ransomware a través de RDP, tiene una gran posibilidad de minimizar el riesgo cibernético en todos los ámbitos.

La buena noticia es que Illumio ofrece visibilidad y control donde las organizaciones más lo necesitan: para comprender dónde están más expuestas y luego implementar políticas a escala para restringir las comunicaciones RDP.

¿Qué es RDP?

RDP es un protocolo de Microsoft que permite a los usuarios de computadoras conectarse de forma remota a PC y servidores. Se ejecuta en todos los servidores de Windows, ubicuidad que también lo convierte en un objetivo principal para los ataques.

Los ataques RDP aumentaron durante la pandemia cuando el uso de soluciones de acceso remoto por parte de los trabajadores a domicilio también se disparó. Según un estudio, el volumen de dispositivos que exponen RDP a la Internet pública en puertos estándar aumentó en más del 40 por ciento en un solo mes.

¿Cómo se abusa de RDP?

Hay varios factores que explican por qué los ataques de ransomware RDP tienen tanto éxito.

Muchas organizaciones tienen poca visibilidad de su infraestructura de red de TI. Esto significa que es posible que no sepan cuántas vías RDP están abiertas. Los ataques también aprovechan los desafíos comunes de seguridad corporativa, incluida la administración efectiva de parches y contraseñas.

Así es como funciona:

- Un atacante buscará servidores Windows con direcciones IP públicas y un puerto abierto 3389 (comúnmente empleado para RDP).

- Una vez que se localizaron, el actor de amenazas buscará comprometer los servidores expuestos a través de:

- Explotar las vulnerabilidades de Microsoft que podrían permitirles eludir la autenticación RDP o ejecutar malware directamente a través de una conexión.

- Cuentas RDP de fuerza bruta protegidas solo con credenciales débiles. A veces, estos intentos automáticos de adivinación de contraseñas se llevarán a cabo durante varios días para evitar dar la alarma.

- Una vez que se logró el acceso inicial, el atacante podría usar RDP u otras técnicas para mover lateralmente a otros activos y datos. Eventualmente, construyó un punto de apoyo lo suficientemente grande en la red de la víctima para implementar ransomware generalizado y/o robar datos confidenciales para extorsionar.

Detener los ataques de ransomware RDP

La prevención de los ataques de ransomware RDP se trata en parte de garantizar que los sistemas estén protegidos con parches actualizados y activar la autenticación multifactor para mitigar los intentos de descifrado de contraseñas.

Pero lo más fundamental es que se trata de comprender primero dónde se ejecuta RDP en su organización y dónde puede cortar las conexiones sin afectar los procesos comerciales o la productividad. Bloquear el puerto 3389 en esos servidores hará el truco.

Reducir la superficie de ataque de esta manera puede ayudar a minimizar el número de posibles puntos de intrusión. También reducirá la oportunidad de que los atacantes aprovechen RDP para mover a través de una red. Eso deja un número menor de servidores restantes para monitorear y proteger con políticas de autenticación de mejores prácticas.

Cómo puede ayudar Illumio

Illumio ya está siendo empleado por algunas de las organizaciones más grandes y exigentes del mundo para mitigar la amenaza del ransomware, incluido más del 10 por ciento de las compañías de Fortune 100. Ofrecemos la visibilidad granular que necesita para comprender dónde se produce la comunicación RDP y el control para bloquearla cuando sea necesario.

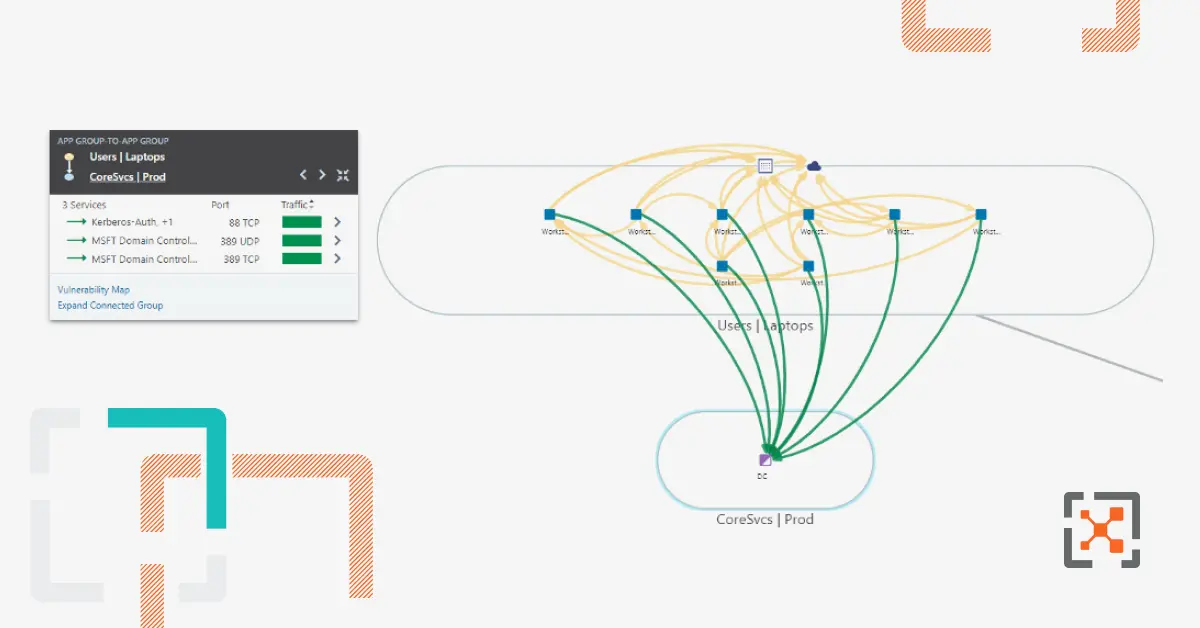

El enfoque simple de tres pasos de Illumio para minimizar el riesgo de ransomware RDP es el siguiente:

- Asignar todos los servidores y conexiones RDP

- Identificar las comunicaciones RDP esenciales y no esenciales

- Tome medidas con una implementación de políticas simple y rápida para restringir las comunicaciones no esenciales a escala

Para leer más consejos sobre las mejores prácticas para mitigar el riesgo de ransomware y cómo Illumio puede ayudar a bloquear las amenazas, consulte nuestro nuevo libro electrónico, Cómo detener los ataques de ransomware.

.png)

.webp)