Características poco conocidas de Illumio Core: Core Services Detector

En este serial en curso, los expertos en seguridad de Illumio destacan las características menos conocidas (pero no menos poderosas) de Illumio Core.

Un desafío común para los equipos de seguridad es decidir cómo etiquetar las cargas de trabajo para que reflejen qué aplicaciones se ejecutan en ellas. Con demasiada frecuencia, no está claro exactamente qué aplicaciones se ejecutan en qué cargas de trabajo, y puede haber más de una aplicación ejecutar en una carga de trabajo.

Averiguar cuáles son esas aplicaciones puede llevar mucho tiempo, lo que retrasa el tiempo de creación de valor para sus soluciones de seguridad. Peor aún, si no tiene visibilidad de sus aplicaciones y sus cargas de trabajo, puede romper accidentalmente las dependencias.

¿Cómo puede encontrar rápidamente un inventario completo de las aplicaciones que se ejecutan en todas sus cargas de trabajo? El detector de servicios básicos de Illumio puede ayudar. Sigue leyendo para saber cómo.

¿Qué es el detector de servicios básicos?

Illumio Core gestiona las cargas de trabajo directamente en la carga de trabajo. Esto le permite recopilar mucha información sobre esa carga de trabajo. Una de estas piezas de información es qué flujos y números de puerto asociados se envían y reciben en esa carga de trabajo.

El nodo de aplicación virtual (VEN) de Illumio en una carga de trabajo informará esta información al motor de computación de políticas (PCE) de Illumio desde cada carga de trabajo gestionada. El PCE analizará esta información y asociará estos flujos con aplicaciones específicas. El PCE se referirá a estas aplicaciones descubiertas como servicios principales, y la capacidad de recopilar esta información en el PCE se denomina detector de servicios principales.

Cómo funciona el detector de servicios principales

El detector de servicios básicos está diseñado para simplificar la compleja tarea de descubrir y etiquetar servicios de red esenciales. Este es el proceso de tres pasos que emplea la función para ayudarlo a comprender y proteger mejor sus activos más críticos:

1. Descubrir flujos de tráfico e información de procesos que se ejecutan en cargas de trabajo

El detector de servicios principales comenzará recopilando información de todos los VEN en cargas de trabajo gestionadas. Analizará los flujos de tráfico y procesará la información para identificar qué aplicaciones los están empleando.

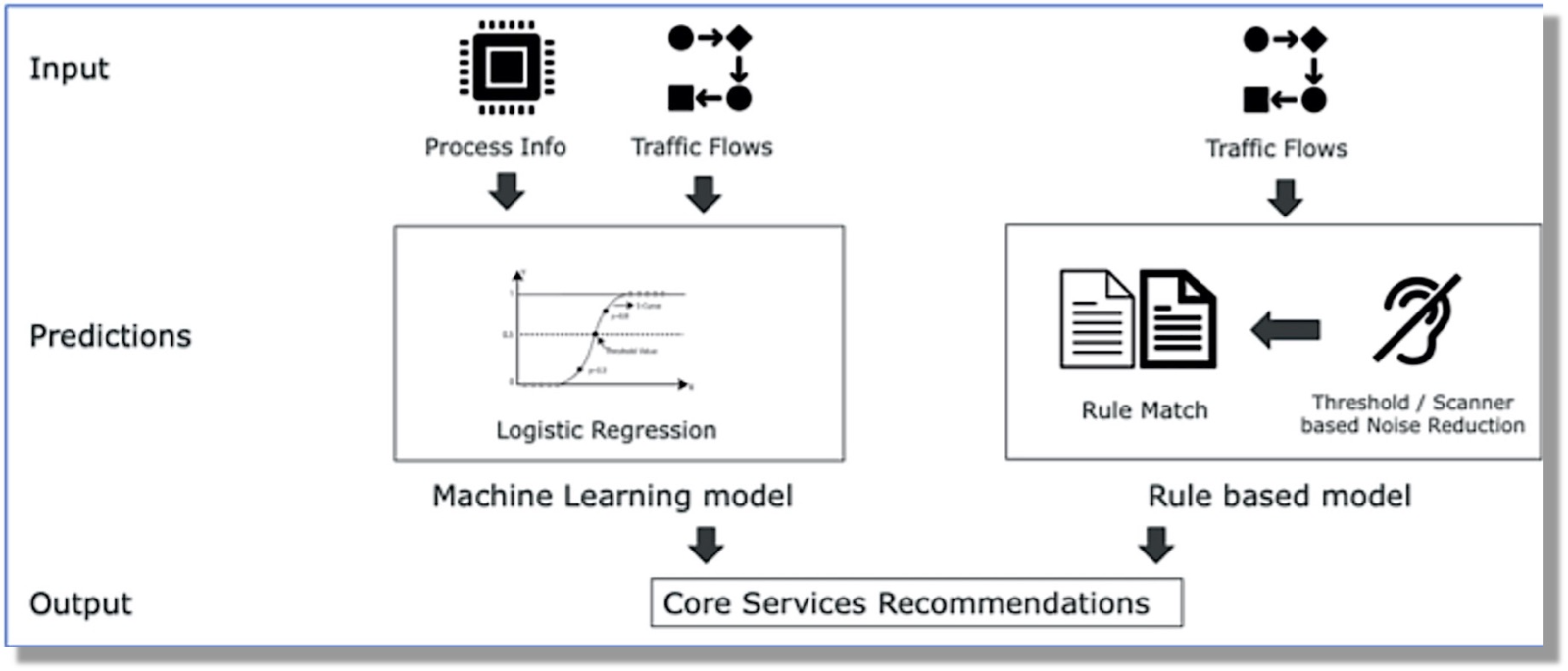

La característica emplea una combinación de aprendizaje automático (ML) y modelos basados en reglas para crear una lista de todo el tráfico de aplicaciones que se detecta.

El detector de servicios principales emplea dos enfoques para analizar el tráfico:

- Una combinación de análisis de información de proceso y flujos de tráfico

- Análisis de flujo de tráfico solo

La combinación de estos diferentes enfoques permite que Core Services Detector cree una lista de servicios que se ejecutan en cada carga de trabajo.

2. Construya un inventario de servicios descubiertos

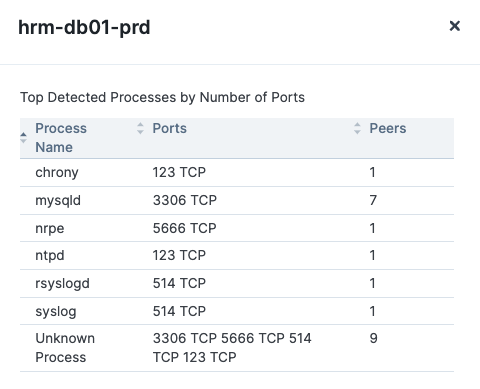

Cuanto más tiempo se ejecute el detector de servicios principales, más detalles recopilará. Se recomienda dejar que se ejecute durante 14 días para detectar servicios que solo se ejecutan ocasionalmente. Pero comenzará a descubrir y analizar información desde el primer día. En este momento, el PCE de Illumio puede detectar 51 servicios principales.

Cuando detecta servicios, mostrará una lista de los servicios que se ejecutan en hosts etiquetados específicos.

3. Recomendar etiquetas

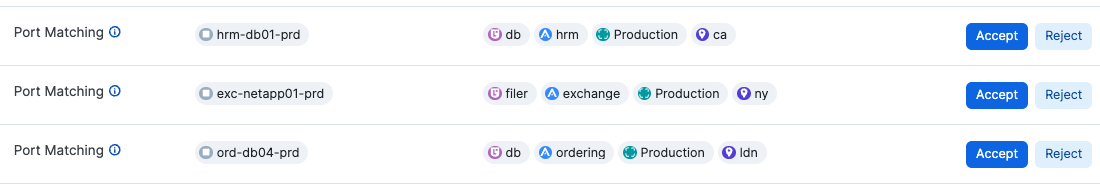

Illumio recomendará etiquetas de roles y aplicaciones legibles para las cargas de trabajo en función de su análisis de los servicios que descubrió que se ejecutan en ellas.

Por ejemplo, los resultados de la lista anterior de servicios detectados incluyen un tráfico relacionado con la base de datos. En este caso, Illumio recomendará etiquetas específicas para aquellas cargas de trabajo en las que se detectó el tráfico de la base de datos.

Tiene la opción de aceptar o rechazar las recomendaciones de la etiqueta de Illumio. Esto le da la opción de obtener un inventario preciso de servicios, decidir qué servicios pueden permanecer o desaparecer y, a continuación, aplicar etiquetas cuando esté listo.

Descubra automáticamente las aplicaciones con Illumio Core Service Detector

No puedes cerciorar lo que no puedes ver. Descubrir lo que se ejecuta en un entorno es el primer paso para crear una arquitectura de seguridad estable y con privilegios mínimos. Al iluminar sus cargas de trabajo, puede iluminar sus necesidades de políticas de seguridad.

Si no puede dormir por la noche porque no sabe lo que se está ejecutando en su red, el detector de servicios principales de Illumio puede ayudarlo. Obtenga la tranquilidad de saber exactamente lo que se está ejecutando en su red.

No puedes hacer cumplir lo que no puedes ver. Illumio descubre lo que se está ejecutando en su entorno, lo muestra claramente junto con todas las dependencias, luego permite el etiquetado de cargas de trabajo y aplicaciones a lo largo de los límites definidos por el negocio, con el resultado de un modelo de acceso robusto y con privilegios mínimos que se habilita sin la sobrecarga de una implementación demasiado compleja. Ilumine sus cargas de trabajo y, a continuación, ilumine su directiva.

Para obtener más información sobre el uso de la recopilación de datos mejorada, contáctenos hoy para una consulta gratis y una demostración.

.png)

.webp)

.webp)