Las personas no pueden ser parcheadas: por qué el error humano es un gran riesgo de seguridad en la nube

"Asumir infracción" es un principio fundamental de Zero Trust. Y se aplica tanto a las personas como a sus cargas de trabajo. Así como necesitamos asumir una brecha en el entorno de TI, también debemos asumir un error humano en su fuerza laboral.

La investigación confirma esta suposición. Según un estudio reciente, los errores de las personas representan cerca de la mitad de todas las violaciones de datos en la nube.

Las personas son siempre el eslabón más débil

Los recursos en la nube son dinámicos y efímeros. Cerciorar una arquitectura de nube híbrida puede ser un desafío. Esto es especialmente cierto cuando la arquitectura incluye varios proveedores de nube, centros de datos locales y puntos finales celulares.

Y todas las arquitecturas de ciberseguridad contienen un eslabón débil en el flujo de trabajo. (Pista: está ubicado entre el teclado y la silla).

Ningún ser humano puede gestionar la seguridad en un entorno complejo sin cometer un error ocasional. Con el tiempo suficiente, todos cometen errores.

La aplicación de políticas es imposible con los humanos, incluso en las arquitecturas Zero Trust más estables. Las decisiones y los errores humanos son imposibles de reducir a un algoritmo confiable. La gente es impredecible. Y ninguna cantidad de capacitación impedirá que alguien haga clic en enlaces, descargue amenazas accidentalmente o eventualmente configure mal un dispositivo de seguridad.

La arquitectura de Confianza cero debe proteger contra escenarios impredecibles. El error humano debería estar en la parte superior de esa lista.

El segmento te protege de ti mismo

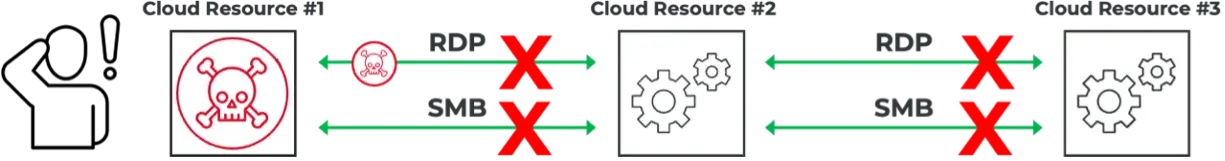

El error humano permite que las infracciones entren en los recursos de la nube. Es por eso que hacer cumplir la política entre todos los recursos es la única forma de restringir el movimiento de la infracción, independientemente de cuán compleja o misteriosa sea esa amenaza.

Una vez que ese primer recurso en la nube se ve comprometido, esa amenaza intentará pasar al siguiente recurso hacia su objetivo final. Y la única forma en que cualquier amenaza puede mover entre recursos es a través de un segmento de red.

La supervisión y la aplicación de todos los segmentos entre recursos pueden revelar amenazas no detectadas basadas en el comportamiento de la red entre las dependencias de la aplicación. El movimiento de una amenaza de un recurso a otro casi siempre producirá picos en el comportamiento normal del tráfico. Estos picos se pueden descubrir y aplicar.

Por ejemplo, el comportamiento inusual en todos los segmentos, como ráfagas repentinas en el tráfico de red lateral entre recursos, puede ser un signo de tráfico malicioso en movimiento. Este puede ser el caso incluso si sus herramientas de búsqueda de amenazas aún no descubrieron una amenaza en ese recurso.

Monitorear y hacer cumplir el segmento protegerá su entorno de errores inevitables, humanos o de otro tipo.

Los errores que ponen en riesgo su nube

En la seguridad en la nube, el error humano viene en una variedad de tipos:

- Contraseñas de acceso débiles

- Instancias de almacenamiento expuestas

- No rotar las claves SSH

- Dejar puertos abiertos lateralmente entre recursos

- No parchear el sistema operativo en esos recursos

- Asumir que la seguridad es el trabajo de otra persona

- Confiar en los proveedores de la nube para proteger los recursos que aloja en su entorno

Todos estos errores abrirán la puerta a que los actores de amenazas puedan ingresar.

Además, los humanos pueden ser fáciles de manipular. Para los atacantes, la ingeniería social es una solución eficaz y de baja tecnología para comprometer las credenciales corporativas.

Las herramientas generadas por IA están comenzando a expandir las formas en que los actores de amenazas pueden hacer pasar por alguien con autoridad, aplicar contraseñas de un subordinado o colega de trabajo. Los atacantes también pueden usar LinkedIn para encontrar y sobornar a un empleado de una compañía objetivo para obtener credenciales. Zero Trust debe tener en cuenta estos escenarios desafortunados pero comunes.

La segmentación se aplica tanto a los humanos como a las cargas de trabajo, quizás más. Ya sea intencional o accidental, el error humano debe asumir. A los humanos se les debe asignar el mismo nivel de confianza que a cualquier carga de trabajo: cero.

Los proveedores también cometen errores de seguridad

Por el bien de la discusión, supongamos que todos sus empleados están completamente capacitados, son confiables y practican una buena higiene de Zero Trust. Pero, ¿qué pasa con las entidades de terceros, que también tienen todo tipo de acceso a su entorno?

¿Confía en que los contratistas, proveedores, contralor, sucursales, agencias o proveedores sigan las mejores prácticas de seguridad?

En Zero Trust, la respuesta siempre es no. Esas entidades externas pueden afirmar que son seguras, y realmente pueden pensar que lo son. Pero sin el control total de las partes externas, debe asumir que su seguridad es potencialmente débil.

La palabra clave de Confianza cero es cero , ya sean cargas de trabajo, personas o entidades de terceros.

Contener brechas con Illumio

La aplicación de la segmentación protege la multinube híbrida de los errores cometidos incluso por el empleado mejor intencionado.

Una arquitectura de confianza cero amplía el límite de la confianza a todos los recursos y a todos los seres humanos. Luego monitorea continuamente todos los segmentos entre ellos.

El segmento es el denominador común de cómo se propagan las amenazas entre las cargas de trabajo, independientemente de cómo entraron en el entorno. Los humanos no pueden ser protegidos, parcheados o puestos en cuarentena de manera efectiva. Se debe asumir un eventual fracaso.

Illumio Zero Trust Segmentation lo ayuda a visualizar, descubrir y evitar que las amenazas se propaguen entre recursos a cualquier escala, independientemente de la fuente. Esto crea una arquitectura de ciberseguridad consistente que protege los recursos de cualquier tipo de amenaza, desde digital hasta humana.

Contáctenos hoy para obtener más información sobre cómo Illumio ZTS puede ayudar a proteger su multinube híbrida de errores humanos.

.png)

.webp)

.webp)

.webp)