IllumioでLockBitランサムウェア攻撃を封じ込める方法

ランサムウェアのリスクは、多くの組織にとって最優先事項です。

新しい攻撃が常に見出しを飾っているため、避けることは不可能です。この時点で、ほとんどの組織は、ある時点で侵害されるという前提で運営されています。サイバー災害を防ぐ最善の方法は、これに備えて計画を立て、それに応じて組織を保護することです。

イルミオは、東西の横方向の広がりを阻止することで、組織がサイバー災害を防ぐのに役立ちます。イルミオを使用すると、その侵害が発生した場合、すぐに封じ込められます。イルミオは、攻撃がハイジャックした最初のワークロードを乗り越える能力を禁止し、貴重なデータの損失を防ぎます。

今日は、LockBit の実際の使用例を説明して、次のことを説明します。

- ロックビットとは何ですか?

- これは現実の世界ではどのように見えますか?

- イルミオでこれを解決する方法を段階的に説明します

侵害は恐ろしいものですが、イルミオは備えるのに役立ちます。

イルミオゼロトラストセグメンテーションの詳細をご覧ください。

ロックビットとは何ですか?

LockBit は、2019 年からランサムウェア アズ ア サービスを実行しているグループで、話題になっています。一般に ABCD ランサムウェアとして知られている LockBit は、現在では主要な脅威に成長しており、 2022 年の既知の攻撃の 48% を占めています。

LockBit は、電子メールの添付ファイルやカスケード ファイル システム感染を通じて組織を標的にする悪意のあるソフトウェアです。企業や個人に焦点を当てた他の種類のランサムウェアとは異なり、LockBit は主に企業や政府機関に影響を与えます。

感染すると、Lockbit は SMB と PowerShell を介してネットワーク上の他のデバイスに拡散します。これらの攻撃の焦点は、WindowsおよびLinuxデバイスにあります。

この組織の実際の例を見てみましょう。

実際の例: Lockbit ランサムウェア攻撃

これは世界中の企業や機関に影響を与えています。昨年の夏には、15万人以上の従業員を擁する大規模な多国籍企業がランサムウェアに襲われました。LockBit は、この攻撃の責任があり、データを盗むことができたと主張しています。

組織はITシステムの制御を維持し、ITシステムの完全な整合性を回復するための防御措置を講じることができました。彼らは事件の調査のために第三者と協力し始めました。晩秋の時点でも、彼らはまだこの問題を調査中です。

このような状況が発生すると、解決に信じられないほどのコストと時間がかかる可能性があります。3か月以上が経ち、捜査は進行中だった。これは、あらゆる種類の攻撃に見舞われた組織にとって共通の現実です。

イルミオは、組織がこれらの状況に迅速に対応し、避けられない侵害の影響を制限できるよう支援します。これにより、コストのかかる調査にかかる時間と費用を節約できます。

イルミオでこのランサムウェアシナリオにアプローチする方法

可視性が鍵

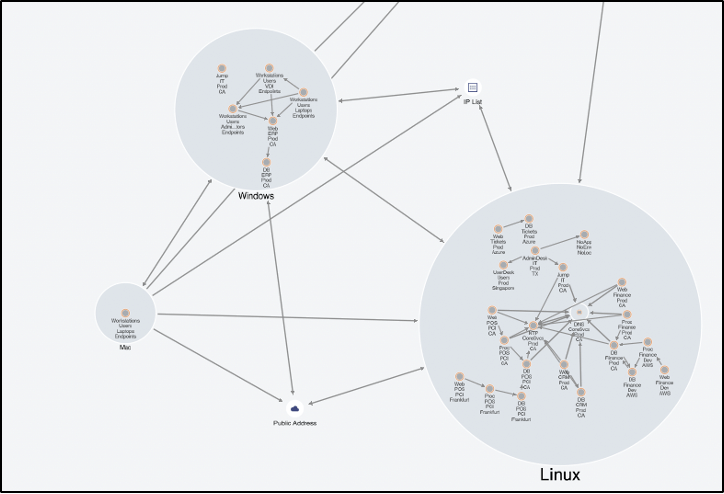

LockbitがWindows 10マシンの1つに侵入した可能性があるという警告を受けました。この状況における最初の重要なステップは、影響を受ける可能性のあるデバイスの数を理解することです。

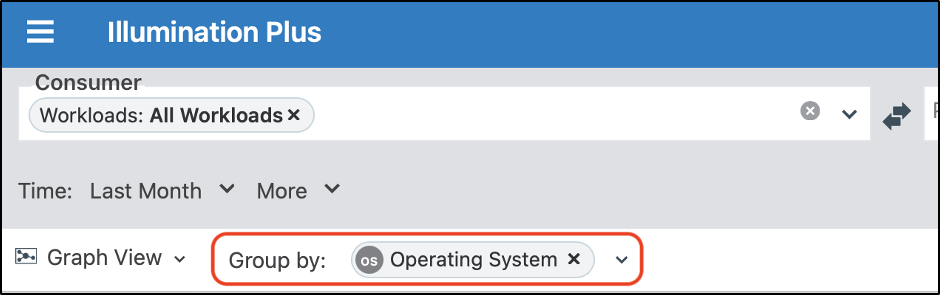

イルミオのイルミネーションプラスを使用すると、OS(オペレーティングシステム)に基づいてトラフィックをグループ化できます。

これにより、OS ごとに自分のデバイスを明確に把握できます。Windows 10 デバイスと組織内の他のデバイスとの間にアクティブなトラフィックがあるかどうかを確認して、次に何をすべきかについて十分な情報に基づいた決定を下すことができます。注意すべき重要な点は、このトラフィックはリアルタイムで表示されるため、これが古いバージョンであるかどうかを待ったり心配したりする必要がないことです。組織内の最新の情報にアクセスできることを知っています。

現在、Windows 10 デバイスと組織内の他のデバイスの間にトラフィックがあることを理解したので、これらのデバイス間のトラフィックをシャットダウンする計画を迅速に策定する必要があります。LockBit は一般的に SMB と PowerShell を使用してネットワーク内を移動することを知っているので、まず脅威分析を行うことから始めます。

次に、影響を受けるデバイスを検疫に移動し、必要のない場所で SMB と PowerShell をシャットダウンします。

拒否ルールを迅速に構築して拡散を防ぐ

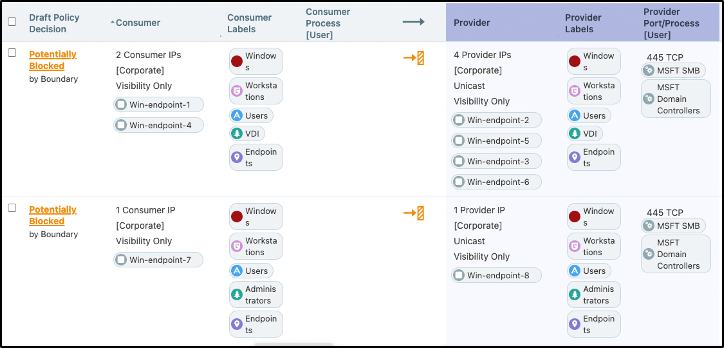

これを行うには、Illumio内に拒否ルールを作成する必要があります。これらは、製品では 適用境界と呼ばれます。まず、Block SMB や PowerShell などの名前で新しいルールを作成します。

保存をクリックすると、イルミオはすぐに、この新しいルールによってブロックされている可能性のあるすべての接続を表示できるページに誘導します。これは、ルールを導入する前に、影響がどこにあるかを確認し、何が影響を受ける可能性があるかを理解するための優れた方法です。

影響を受けるトラフィックを確認した後、[プロビジョニング] をクリックして新しいポリシーを適用します。たとえば、Windows ワークステーションが SMB 経由で指定されたファイル サーバーに引き続きアクセスできるようにするなど、このトラフィックを続行する必要がある場合は、許可ルールを使用して例外を作成できます。

今すぐ保護

ボタンをクリックするだけで、イルミオは影響を受けるすべてのワークロードに変更を即座に適用します。これにより、ビジネスクリティカルな状況で組織を迅速に保護できます。

影響を受けたデバイスを隔離し、ネットワークの他の部分との通信を制限するルールを設けたので、さらなる拡散のリスクを排除しました。この時点で、隔離されたデバイスの確認タスクを開始できます。

Illumioがエンドポイント検出および対応(EDR)ソリューションと比較して10分以内にランサムウェアを阻止することを証明する Bishop Fox レポートをお読みください。

Illumioでランサムウェアの拡散に積極的に対抗する

イルミオのようなソリューションを導入することで、組織はデバイス間の不要なトラフィックの拡散を積極的に制御できるようになります。イルミオは、攻撃の東西の横方向の移動を制限し、検出および対応ツールに脅威を特定するために必要な時間を提供します。

イルミオは、EDR、NDR、XDR、境界ファイアウォールなどの従来のセキュリティツールと連携して、 サイバーレジリエンスを向上させます。

接触 イルミオは今日、これまでにない迅速な侵害封じ込めを目の当たりにします。

.png)

.webp)