ゼロトラストセグメンテーションによるランサムウェアの発生源封じ込め

今日のハイブリッド、マルチクラウド環境にわたる複雑な接続により、攻撃対象領域が拡大していることは事実です。その結果、組織はランサムウェア攻撃による前例のない脅威に直面しており、業務が中断され、多大な経済的損失を被るだけでなく、評判、最終的には顧客の信頼を危険にさらす可能性があります。

サイバー脅威の状況が進化するにつれて、組織がランサムウェアの標的になる かどうか ではなく、いつランサムウェアの標的になる かが問題になります。組織にとって、 ゼロトラストセグメンテーションを使用してランサムウェア攻撃に積極的に備えることが不可欠です。

このブログ投稿では、ランサムウェアの脅威が非常に重要な理由と、ゼロトラストセグメンテーションで ランサムウェアの封じ込め を実現する方法を学びます。

このビデオで簡単な概要を入手してください。

ランサムウェアのリスクは高まり続けている

統計は、ランサムウェアの状況をはっきりと描いています。過去 2 年間だけでも、なんと 76% の組織がランサムウェア攻撃の被害に遭い、平均復旧コストは 520 万ドルに達しています。

また、サイバー犯罪者の巧妙さが増していることも憂慮すべきことです。AI ツールを活用した攻撃者は、自動化を通じて機能を強化し、ソーシャル エンジニアリングや適応型マルウェアを標的にしています。これらのますます複雑化する戦術、技術、手順により、従来の境界防御を乗り越え、エンドポイントの検出をこれまで以上に簡単に回避し、ネットワーク内で長期間検出されないままになります。

Ransomware-as-a-Service (RaaS ) は、サイバー犯罪者がランサムウェア攻撃を配布し、そこから利益を得るために使用する成長中のビジネス モデルでもあります。RaaS は、サイバー犯罪者の参入障壁を下げることで、ランサムウェア攻撃の急増に貢献してきました。これにより、技術的専門知識が限られている攻撃者がランサムウェア キャンペーンに参加できるようになり、その結果、潜在的な攻撃者のプールが増え、攻撃の数が毎年増加しています。

ゼロトラスト:ランサムウェアのレジリエンスの基盤

ランサムウェア攻撃の主な目的は、被害者が身代金を支払うまで業務を中断することです。サイバーレジリエンスを構築することで、組織は攻撃中に運用を維持できるようになります。

サイバーレジリエンスを達成する最善の方法は、「決して信頼せず、常に検証する」というマントラに基づいた世界的に検証された戦略であるゼロトラストを使用することです。実際、Forresterの調査によると、 ゼロトラストの採用 は現在主流になり、あらゆる業界、地域、規模の組織がゼロトラスト戦略を積極的に導入しています。

ゼロトラストセグメンテーション(ZTS)は、ゼロトラストアーキテクチャの中核です。ZTSはゼロトラストの重要な要素であり、ZTSなしではゼロトラストを達成することはできません。

ZTSは、ハイブリッド、マルチクラウド環境全体で マイクロセグメンション に対する一貫したアプローチを組織に提供し、組織がクラウド、エンドポイント、データセンター環境全体のリスクを確認して軽減できるようにします。ZTSは、静的なレガシーファイアウォールでセグメンテーションを試みるのに比べて簡単でシンプルです。

ゼロトラストセグメンテーションがランサムウェア攻撃から保護する4つの方法

ランサムウェアは今日、気が遠くなるように思えますが、ITチームとセキュリティチームは、 イルミオゼロトラストセグメンテーションプラットフォームを活用することで、たとえ脅威が境界を突破したとしても、他のデバイスに拡散する能力が損なわれることを確実にすることができます。

イルミオは、ランサムウェアの脅威を発生源に封じ込めることで、その影響を軽減します。境界防御のみに焦点を当てた従来のアプローチとは異なり、イルミオのプラットフォームは、クラウド、オンプレミス、ハイブリッド環境のいずれであっても、攻撃者がネットワーク内で横方向に移動するのを防ぎます。

ゼロトラストセグメンテーションがランサムウェア攻撃が組織の業務や重要な資産に影響を与えないようにする4つの方法は次のとおりです。

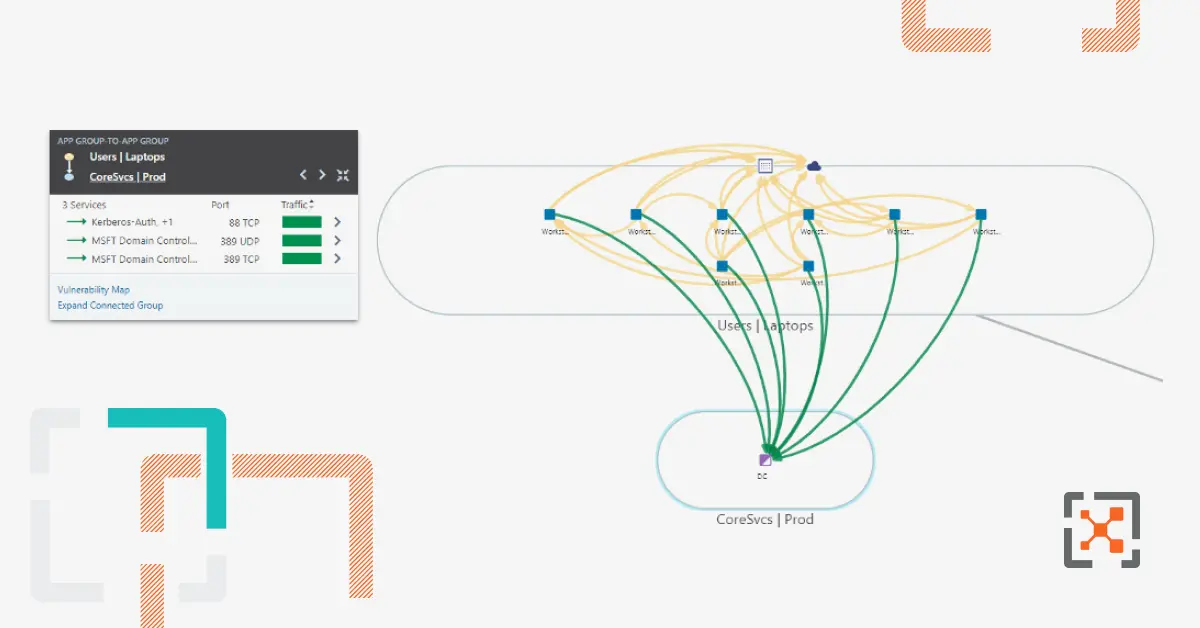

1. エンドツーエンドのトラフィックの可視性を得る

イルミオプラットフォームは、セキュリティリスクと依存関係に関する リアルタイムの可視性と 実用的な洞察を提供することで、組織が接続されているすべてのデバイス、アプリケーション、ユーザー、およびネットワーク内の相互作用を含むITアーキテクチャ内のリスクを視覚化できるようにします。この包括的な可視性により、セキュリティチームは脅威をより効果的に監視、分析、対応し、攻撃ベクトルと潜在的な脆弱性に関する洞察を得ることができます。

ネットワークの全体像を把握することで、セキュリティチームは、 NIST SP 800-207ゼロトラストアーキテクチャ のようなセキュリティフレームワークに従った内部セキュリティ計画であれ、組織が規制要件やデータ保護基準に準拠するのを支援するなど、組織固有のニーズに合わせた封じ込め戦略を作成するための重要なインテリジェンスを得ることができます。

2. 横方向の動きを止める

すべてのサイバー攻撃について真実であることが 1 つあるとすれば、それは彼らが移動することを好むということですが、ランサムウェアも例外ではありません。ランサムウェアから保護するための鍵の 1 つは、ランサムウェアがネットワーク全体に拡散するのを防ぐことです。これは 、ラテラルムーブメントを制限することで実現され、ラテラルムーブメントを阻止する最善の方法は、ゼロトラストセグメンテーションなどの侵害封じ込めテクノロジーを使用することです。

イルミオは、最初に感染したリソースを隔離することで、ランサムウェアが環境にさらに侵入することを許可し、その拡散を阻止し、被害を最小限に抑えます。このアプローチにより、最初に感染したリソースが影響を受ける唯一のリソースに確実に変換され、ランサムウェア攻撃の影響が大幅に軽減されます。ラテラルムーブメントはデータ流出に先行することが多いため、攻撃の移動を防ぐことでこれらのリスクを軽減し、ダウンタイムに関連するデータ損失、システム中断、経済的損失の可能性を減らすことができます。

3. セキュリティの継続的な改善

封じ込めアプローチの背後にある基本原則は、攻撃者が環境内でどこにも行き場も悪用することもできないようにすることです。そうすることで、彼らは努力を放棄し、より簡単または防御が不十分であると認識するターゲットを探して組織から離れることを余儀なくされます。

攻撃者は多くの場合、限られた時間、リソース、忍耐力で行動するため、封じ込め対策により重大な障壁や遅延に遭遇した場合、攻撃者は先に進む可能性があり、最終的には重要なリソースを保護します。

攻撃者が到達できる経路など、重要な資産がネットワーク内のどこにあるかを特定することで、イルミオが提供するインテリジェンスは、悪用の機が熟した特定のアクセスや経路をブロックするようセキュリティチームに通知できます。イルミオのホストベースのセグメンテーションアプローチにより、これらの未使用でリスクの高いポートとプロトコルをすべて迅速かつ大規模に保護できるため、ランサムウェアの攻撃対象領域が大幅に減少します。

4. 迅速な対応と復旧

封じ込め技術によるサイバーレジリエンスは、プロアクティブな防御で終わるわけではありません。それは回復にも及びます。ゼロトラストセグメンテーションは、ランサムウェアインシデントから迅速に回復するために必要なツールを組織に提供します。

封じ込めは、侵害されたシステムを隔離し、フォレンジック分析を実施し、脅威の拡散を軽減することにより、 インシデント対応 において重要な役割を果たします。これにより、セキュリティチームはセキュリティインシデントを効果的に封じ込めて調査し、根本原因を特定し、修復策を迅速に実施することができます。

イルミオのプラットフォームは、修復作業におけるダウンタイムとデータ損失を最小限に抑えることで、組織がより強力で回復力を高め、ランサムウェア攻撃による財務的および評判への影響を最小限に抑え、事業継続性を確保することを可能にします。

たとえば、イルミオは、ラテラルムーブメントを阻止し、データセンターの運用と顧客データを保護することで、グローバルな法律事務所が アクティブなランサムウェア攻撃 を迅速に軽減するのを支援しました。

ゼロトラストセグメンテーションでランサムウェアの拡散を今すぐ阻止

ランサムウェア攻撃に対する行動の時が今です。

ゼロトラストセグメンテーションの力を活用して、リソースを保護し、運用を保護し、顧客の信頼を維持します。

Illumio Zero Trust Segmentationがランサムウェアに対する組織の回復力をどのように高めることができるかについては、今すぐお問い合わせください 。

.png)