Bienvenue dans l'ère de l'après-fraude. Votre stratégie cybernétique est-elle prête ?

L'ennemi d'un bon plan ? La perfection.

C'est l'état d'esprit dans lequel Andrew Rubin, PDG et fondateur d'Illumio, a abordé son entretien avec Terry Sweeney de Dark Reading.

Il n'a pas parlé de la façon de construire la défense parfaite, car elle n'existe pas. Au lieu de cela, il s'est concentré sur quelque chose de bien plus puissant : comment élaborer une stratégie qui fonctionne lorsque les choses tournent mal. Parce qu'ils vont se tromper.

Nous vivons dans un monde post-fraude. C'est la nouvelle référence que les responsables de la cybersécurité doivent viser dans le paysage actuel des menaces.

Regardez l'interview complète d'Andrew ici :

Le monde de l'après-fraude est déjà là

Dire que nous vivons dans un monde post-fraude n'est pas alarmiste. C'est la réalité.

Comme le dit Andrew, "les défenseurs essaient d'avoir raison 100% du temps. L'attaquant n'a raison qu'une seule fois".

Et comme les attaques se multiplient à une échelle, une vitesse et une portée de plus en plus grandes - qu'il s'agisse d'hôpitaux, de districts scolaires ou d'entreprises grandes ou petites - le calcul n'est tout simplement plus possible.

Les défenseurs essaient d'avoir raison 100% fois. L'attaquant n'a raison qu'une seule fois.

L'idée d'un monde post-fraude consiste à accepter cette réalité. Nous ne devons pas abandonner, mais nous pouvons reconnaître que même les meilleures défenses peuvent échouer.

Selon Andrew, "si vous n'admettez pas le problème, vous ne pouvez pas trouver la façon de le résoudre". Accepter que les violations sont inévitables ne signifie pas agiter le drapeau blanc. C'est la première étape vers la résilience.

Pourquoi l'agilité cybernétique n'a pas encore rattrapé son retard

Il est facile de considérer les attaquants comme plus agiles, et ils le sont à bien des égards. Ils innovent plus rapidement, avancent plus vite et rencontrent moins d'obstacles.

Pendant ce temps, les défenseurs s'enlisent souvent dans la bureaucratie, les technologies anciennes ou le manque de ressources.

Mais Andrew reste optimiste. "Il est difficile de faire ce travail et de ne pas être optimiste", a-t-il déclaré.

Il estime que les défenseurs sont en train de rattraper leur retard. L'état d'esprit est en train de changer. Des violations comme celles que nous avons connues l'année dernière ont été un signal d'alarme, poussant les équipes de sécurité à agir plus rapidement, à penser différemment et à donner la priorité à l'agilité.

Si les défenseurs veulent rester pertinents, sans parler de la sécurité, ils doivent suivre le rythme. Cela signifie qu'il faut adopter des outils, des stratégies et des architectures conçus pour la rapidité et la résilience, et pas seulement pour le contrôle du périmètre.

Votre stratégie de sécurité a besoin d'un graphique de sécurité

Les attaques devenant plus complexes, nos défenses doivent l'être aussi. C'est là qu'intervient le graphique de sécurité.

Selon Andrew, l'avenir de la cybersécurité dépend de notre capacité à voir et à comprendre nos environnements comme des systèmes connectés, et non comme des actifs isolés. Un graphique de sécurité représente les relations entre les utilisateurs, les appareils, les charges de travail, les politiques et les flux. Il révèle comment le risque se déplace, comment les attaquants peuvent naviguer, et ce qui ne devrait pas être connecté mais qui l'est.

Ce concept n'est pas seulement celui d'Illumio. Microsoft, Google et d'autres investissent également dans des graphiques de sécurité. Pourquoi ? Parce qu'on ne peut pas sécuriser ce que l'on ne comprend pas.

Une fois cette carte établie, vous pouvez commencer à poser les bonnes questions :

- Pourquoi cette connexion se produit-elle ?

- Devrait-il en être ainsi ?

- Que se passe-t-il si elle est compromise ?

Le rôle de l'IA dans la lutte contre la fraude

Bien entendu, on ne peut pas parler de cybersécurité en 2025 sans parler d'IA.

Andrew a été clair : l'IA n'est qu'un outil. Il n'est pas intrinsèquement bon ou mauvais. Mais le camp qui l'utilisera le mieux aura l'avantage. Pour les défenseurs, l'opportunité est énorme.

"La possibilité d'utiliser l'IA pour passer ce graphique au peigne fin, pour comprendre et trouver des éléments que le cerveau humain ne peut pas traiter assez rapidement, est un outil incroyablement puissant", a-t-il déclaré.

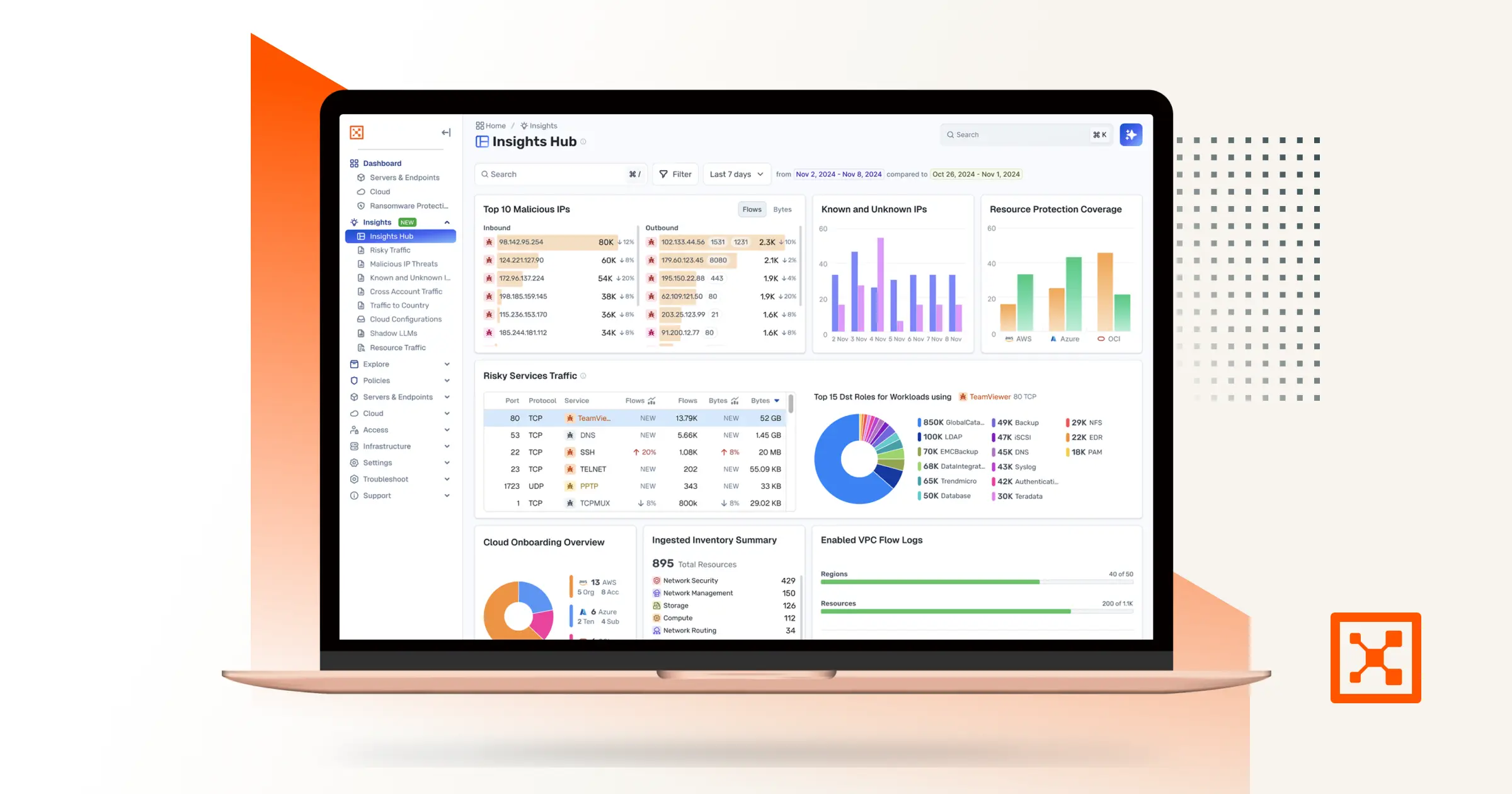

Chez Illumio, nous appliquons déjà l'IA au graphe de la sécurité avec Illumio Insights. Il aide les équipes à repérer les menaces plus rapidement, à les contenir plus tôt et à minimiser les dommages.

Selon Andrew, l'IA ne devrait pas remplacer le jugement humain, en particulier dans vos opérations de sécurité. Il doit l'enrichir, en aidant les équipes à trouver le signal dans une botte de foin de plus en plus bruyante.

Zero Trust a été créé pour ce moment

La confiance zéro n' est pas une nouveauté. En fait, comme nous l'a rappelé Andrew, John Kindervag, évangéliste en chef d'Illumio, a inventé ce terme il y a plus de 15 ans.

Mais si la confiance zéro semblait facultative auparavant, elle est désormais non négociable.

En effet, dans un monde post-fraude, la question fondamentale de la confiance zéro - "Cette connexion devrait-elle avoir lieu ?" - est la différence entre attraper un attaquant à temps et le laisser errer sans être détecté.

Trop souvent, les équipes de sécurité autorisent le trafic et l'accès par défaut, puis tentent de tout surveiller dans l'espoir de repérer les mauvais comportements. C'est un retour en arrière.

Au lieu de cela, Zero Trust refuse les connexions par défaut. Vous n'autorisez alors que ce qui est explicitement nécessaire.

Comme le dit Andrew, "nous reconnaissons qu'il y a beaucoup de choses qui se passent dans nos environnements et qui ne devraient pas ou n'ont pas besoin de l'être". Pourquoi laissons-nous cette situation perdurer ?

Cessez de rechercher la perfection et commencez à développer votre résilience

Pour survivre dans le monde de l'après-fraude, il ne s'agit pas de renoncer à la prévention ou à la détection. Mais il s ' agit d'élargir notre boîte à outils.

Si nous continuons à fonctionner comme si nous pouvions bloquer toutes les brèches, nous continuerons à être pris au dépourvu. Si nous construisons pour le confinement et la récupération en investissant dans la segmentation, la visibilité et les contrôles de confiance zéro, nous pouvons empêcher les petites intrusions de devenir catastrophiques.

C'est Andrew qui l'a le mieux dit : "Personne ne dit de renoncer à la défense. Ce que nous disons, c'est qu'il s'agit d'un ensemble d'outils. Nous avons maintenant besoin d'une autre série d'outils pour contenir ces phénomènes, les arrêter plus rapidement et les empêcher de devenir des catastrophes".

Le monde a changé. Nos stratégies doivent évoluer en conséquence.

Personne ne dit de renoncer à la défense. Ce que nous disons, c'est qu'il s'agit d'un ensemble d'outils. Nous avons maintenant besoin d'une autre série d'outils pour contenir ces phénomènes, les arrêter plus rapidement et les empêcher de devenir des catastrophes.

Vous n'avez pas besoin d'un plan parfait. Vous avez besoin d'une bonne solution qui fonctionne, même en cas de problème. Parce que quelque chose va mal se passer.

Nous vivons dans le monde de l'après-fraude. Cessons de prétendre le contraire et commençons à mettre en place le type de cybersécurité conçu pour prospérer dans ce contexte.

Vous voulez voir ce qu'un graphique de sécurité IA peut faire pour votre opération de sécurité ? Essai de conduite Illumio Insights aujourd'hui.

.png)

.webp)