Comment assurer la réussite des projets de microsegmentation : 3 principes stratégiques

La microsegmentation est importante. Si vous le faites correctement, vous réduirez considérablement votre vulnérabilité aux attaques telles que les ransomwares, tout en respectant les règles de conformité.

Dans cette série, nous vous proposons une approche pratique et détaillée de la microsegmentation qui vous permettra de mener à bien vos projets, rapidement et efficacement.

Dans la première partie, nous avons exploré les raisons pour lesquelles les organisations ont désormais besoin de microsegmentation et les trois principales raisons pour lesquelles les projets de microsegmentation peuvent échouer.

Dans ce deuxième article, nous allons vous présenter les trois principes stratégiques qui guident les projets de microsegmentation réussis.

Ces trois principes stratégiques sont les suivants

- Il n'est pas nécessaire que tout soit parfait au début (voire jamais).

- Vous ne pouvez pas segmenter ce que vous ne pouvez pas voir

- Simplifier la gestion des politiques

Si vous suivez ces principes et les intégrez à votre projet, vous augmenterez considérablement vos chances de réussite.

Examinons maintenant chacun d'entre eux plus en détail. Pour chaque principe, nous examinerons le "mauvais" principe que certaines organisations suivent lors de la mise en œuvre de projets de microsegmentation, puis nous présenterons un principe plus efficace à prendre en considération.

Principe 1 : Il n'est pas nécessaire que tout soit parfait du jour au lendemain (voire jamais)

Souvent, les projets de microsegmentation sont envisagés en termes "parfaits". Elles sont abordées comme un effort considérable qui doit permettre de verrouiller complètement le réseau interne d'une organisation, de fermer toutes les connexions inutiles et tous les flux de communication entre chaque système, et de créer un environnement immaculé dans lequel les attaquants ne peuvent pas s'étendre d'un pouce.

Ce niveau de perfection n'est pas possible. La poursuite de cet objectif amène les organisations à créer des plans de projet pluriannuels qui.. :

- Souvent, ils ne dépassent pas la phase de planification.

- Ils sont rapidement abandonnés lorsque la complexité et les efforts qu'ils impliquent deviennent évidents.

- Les projets sont lancés, mais ils traînent pendant des mois et des années sans que des progrès significatifs soient accomplis.

En revanche, la plupart des projets de microsegmentation réussis ne recherchent pas la perfection. Ils se concentrent plutôt sur la réalisation de quelques petits objectifs qui amélioreront de manière significative la sécurité d'une organisation en atteignant une série de petits objectifs simples et clairement définis.

Par exemple, la mise en place d'une défense contre les ransomwares est un bon objectif pour un projet de microsegmentation. Pour atteindre cet objectif, le projet n'a besoin que de trois choses.

- Établissez une visibilité en temps réel sur les communications des applications.

- Bloquez les ransomwares en fermant les ports à haut risque couramment utilisés par les ransomwares.

- Créez un "interrupteur de confinement" que l'organisation peut actionner pour empêcher un incident en cours de se propager.

Avec les bons outils, une organisation peut mener à bien un tel projet de microsegmentation - et améliorer considérablement ses défenses contre les ransomwares - en l'espace d'une semaine environ. À partir de là, l'organisation peut choisir son prochain petit objectif de microsegmentation, hautement prioritaire et rapidement réalisable (comme la mise en conformité d'un actif critique).

En adoptant une approche agile et progressive de la microsegmentation, vous améliorerez immédiatement la sécurité de votre organisation, vous donnerez confiance à l'ensemble de l'organisation dans la capacité de réaliser la microsegmentation et vous jetterez les bases de vos efforts de microsegmentation à plus grande échelle.

Principe 2 : Vous ne pouvez pas segmenter ce que vous ne pouvez pas voir

Souvent, les organisations tentent de microsegmenter leur environnement sans en avoir une image précise, complète et en temps réel. Ils ne peuvent pas voir comment leurs applications communiquent entre elles, quelles connexions sont ouvertes entre elles et d'autres informations fondamentales sur les flux de trafic dans leur infrastructure informatique.

Dans le même temps, les organisations ne disposent souvent pas d'un référentiel de métadonnées propre et à jour (tel qu'une base de données de gestion de la configuration, ou CMDB). Sans ces métadonnées, ils ne savent souvent pas quelles applications tournent sur quels serveurs, quel rôle ou quelle fonction remplissent leurs applications, où se trouvent leurs applications et si elles sont utilisées dans des environnements de développement ou de production.

Par conséquent, les entreprises tentent souvent de mettre en place une microsegmentation sans avoir la visibilité nécessaire pour rédiger des politiques efficaces qui ferment les voies d'accès au seul trafic autorisé, et à rien d'autre (sans nuire à la disponibilité ou à la performance des applications).

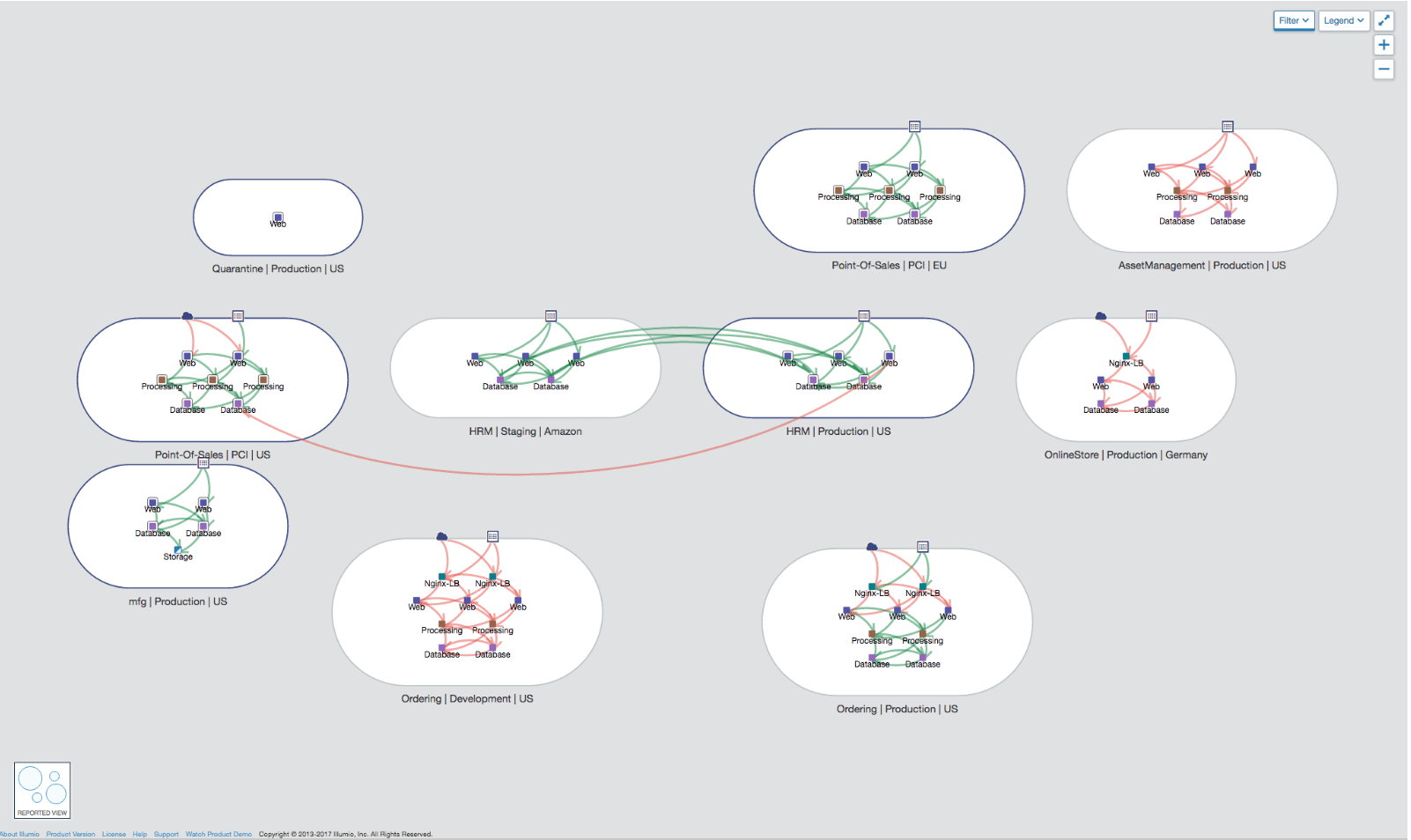

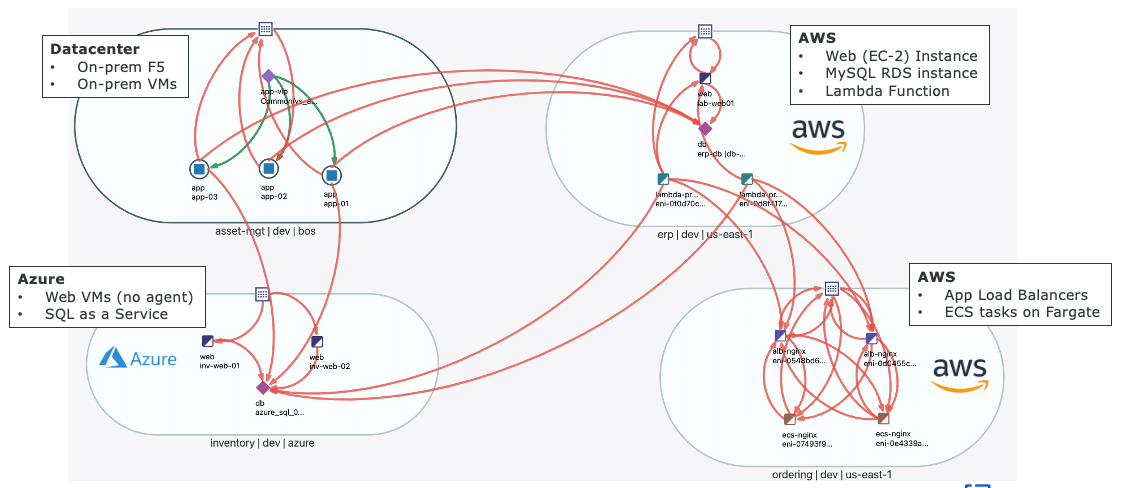

En revanche, la plupart des projets de microsegmentation réussis commencent par l'établissement d'une visibilité en temps réel, basée sur les risques, et de métadonnées propres pour toutes les applications de l'environnement.

En pratique, la plupart des projets de microsegmentation réussis s'appuient sur :

- Une carte des dépendances applicatives qui vous donne une image en temps réel des applications dans votre environnement, de la manière dont elles interagissent entre elles et de leurs dépendances internes et externes. Cette carte doit couvrir l'ensemble de l'entreprise et offrir une source unique de vérité partagée par les équipes chargées des opérations informatiques, du réseau, de la sécurité et des risques qui participent à votre projet de microsegmentation.

- Un référentiel unique de haute qualité dans lequel vous stockez toutes les métadonnées qui vous indiquent quels serveurs appartiennent à quelles applications. En outre, comme ces métadonnées changent régulièrement au cours des opérations normales, vous avez besoin d'un processus continu - exécuté soit par les propriétaires des applications, soit par un administrateur central ou une équipe - pour maintenir ces métadonnées à jour.

Ce sont les enjeux de visibilité de tout projet de microsegmentation réussi.

Principe 3 : se concentrer sur la simplification de la gestion des politiques

Les politiques de sécurité sont les éléments constitutifs de la microsegmentation. Les politiques définissent la manière dont les systèmes peuvent communiquer entre eux. Plus vous pouvez rédiger et appliquer de politiques, et plus vous les rendez granulaires, plus votre sécurité sera renforcée.

Malheureusement, la plupart des entreprises ont du mal à rédiger, à appliquer et à maintenir des politiques de microsegmentation efficaces. Elles ne disposent pas d'un processus clair pour définir les politiques nécessaires à la conduite de leur projet de microsegmentation, et elles suivent des processus manuels fastidieux et chronophages pour appliquer et maintenir les politiques à l'aide d'outils traditionnels, tels que les pare-feux de réseau.

Ces processus manuels et ad hoc ne sont utiles que pour appliquer et maintenir une séparation générale entre des environnements vastes et plats, et ils ne parviennent généralement pas à gérer les innombrables politiques nécessaires à la microsegmentation des réseaux modernes.

En revanche, la plupart des projets de microsegmentation réussis cherchent à rationaliser, simplifier et automatiser autant que possible le processus de gestion des politiques. Ils décomposent généralement le processus de gestion des politiques en plusieurs étapes, en veillant à ce que chacune d'entre elles soit aussi gérable que possible :

- Découverte des politiques : Collecte de données pour comprendre chaque application pertinente

- Rédaction de politiques : Rédaction des politiques réelles à appliquer aux applications

- Distribution et application des politiques : Application de politiques aux applications et maintien de ces politiques au fur et à mesure que l'environnement change.

En particulier, les projets de microsegmentation réussis accordent une attention particulière au processus de création des politiques. Ils examinent les dépendances des applications et définissent avec soin la manière dont les applications, les systèmes et les utilisateurs sont autorisés à interagir. En règle générale, ils suivent quelques étapes clés :

- Ils décident s'ils adopteront une approche stratégique ou tactique de la gestion des politiques. Une approche stratégique est davantage axée sur le long terme et suit des voies de déploiement bien planifiées. Une approche tactique est conçue pour répondre à des besoins urgents tels que la correction de vulnérabilités connues ou la résolution de problèmes de non-conformité en vue de préparer des audits réglementaires. Les deux fonctionnent dans des contextes différents.

- Ils examinent les flux de communication existants entre leurs systèmes pour voir comment ces systèmes se connectent normalement les uns aux autres et quelles sont les connexions dont chaque système a besoin pour rester opérationnel. Ils demandent ensuite au propriétaire de chaque système de vérifier et de confirmer les flux qui peuvent être fermés et ceux qui doivent rester ouverts.

- Ils décident et rédigent la politique dans un langage naturel que tout le monde peut comprendre, par exemple "L'application A consomme des services de l'application B". " Ils testent également l'impact des nouvelles politiques sur les flux de communication en direct pour s'assurer qu'elles peuvent être appliquées en toute sécurité - et pour obtenir l'approbation du propriétaire du système - avant de les finaliser et de les mettre en œuvre.

En suivant un processus clair de définition des politiques et en simplifiant, rationalisant et automatisant la gestion des politiques, vous pouvez vous assurer que vous rédigez des politiques efficaces qui apporteront les avantages que vous souhaitez en matière de sécurité et qui pourront être appliquées à grande échelle.

Les premières étapes d'un projet de microsegmentation réussi

Ces trois principes stratégiques guident la plupart des projets de microsegmentation réussis que nous avons vus et auxquels nous avons participé. Ils garantissent que vous adoptez la bonne approche globale - et que vous développez les bonnes capacités - pour tout projet de microsegmentation que vous pourriez entreprendre.

Toutefois, si ces principes augmentent les chances de réussite d'un projet de microsegmentation, ils ne suffisent pas à eux seuls.

Dans le prochain article de cette série, nous vous présenterons les risques les plus courants que comportent les projets de microsegmentation, et nous vous expliquerons comment désarmer ces risques pour garantir la réussite du projet.

Prenez les bonnes mesures avec la microsegmentation et Illumio :

- Téléchargez notre guide détaillé Comment élaborer une stratégie de micro-segmentation en 5 étapes.

- Obtenez une copie gratuite de la Forrester New Wave : Microsegmentation, Q1 2022 dans laquelle Illumio est nommée Leader.

- Planifiez une démonstration et une consultation sans obligation avec nos experts en microsegmentation.

.png)