3 clés pour gérer les retombées juridiques des cyberattaques

Andrew Brandt, le juriste attitré d'ESPN, est synonyme d'une simple phrase : il y aura des avocats. Il le tweete en réponse à tout événement sportif qui retient son attention, comme le propriétaire des Carolina Panthers, David Tepper, qui jette un verre sur les supporters depuis sa loge de propriétaire.

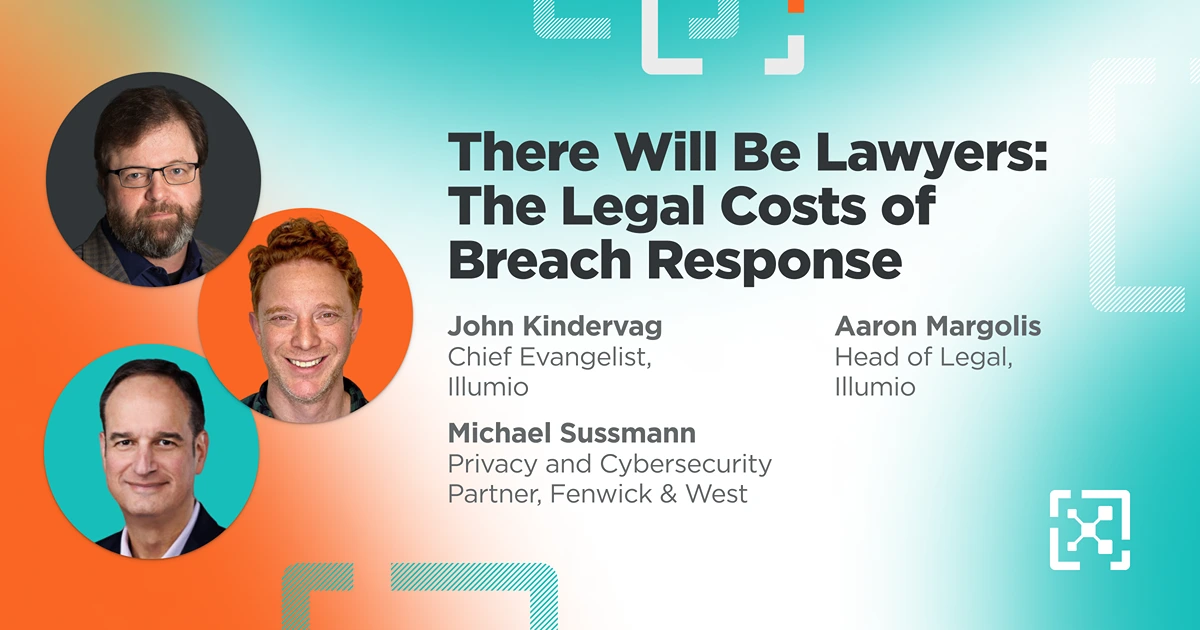

C'est cette phrase qui a inspiré le dernier webinaire d'Illumio, une collaboration avec le cabinet d'avocats Fenwick and West sur les conséquences juridiques des cyber-violations. Michael Sussmann, avocat spécialisé dans la cybersécurité et la protection de la vie privée au sein du cabinet, s'est joint à John Kindervag, parrain de Zero Trust et évangéliste en chef d'Illumio, et à Aaron Margolis, responsable du service juridique d'Illumio, pour partager leurs points de vue sur le sujet rarement abordé des retombées juridiques des cyberattaques.

Comme dans le monde du sport, il y aura des avocats.

Voici trois points clés de leur discussion qui vous aideront à vous préparer aux retombées juridiques de la réponse à la violation. Vous pouvez également visionner l'enregistrement complet ici, et avoir un aperçu de leur discussion ci-dessous :

1. Les investissements proactifs en matière de sécurité sont rentables

De nombreuses organisations sont encore à la traîne lorsqu'il s'agit d'élaborer des stratégies d'endiguement des brèches qui réduisent les risques et renforcent la résilience cybernétique. Selon l'étude de Kindervag, la majorité des incidents de cybersécurité auraient pu être atténués pour un montant bien inférieur au coût des frais juridiques associés à l'incident.

"J'ai l'impression que nous sommes sages comme des sous et fous comme des livres", a déclaré M. Kindervag, "et que nous ne pensons pas à tous les coûts qui pourraient être associés à une attaque".

Mais en investissant dans des stratégies de sécurité proactives qui préparent à la prochaine violation inévitable, vous obtiendrez un retour sur investissement la prochaine fois qu'une violation se produira. Sussman et Margolis recommandent de mettre en œuvre les meilleures pratiques d'hygiène cybernétique de base en plus des outils de sécurité qui limitent l'accès au réseau, contiennent les brèches et stoppent les mouvements latéraux.

Si ces stratégies ne permettent pas d'éviter une violation, elles peuvent certainement faire en sorte qu'une violation soit moins destructrice qu'elle ne l'aurait été autrement - et moins coûteuse à réparer sur le plan juridique.

"Le fait d'être proactif peut faire la différence entre une vulnérabilité de sécurité de faible niveau et une violation très médiatisée qui devient critique pour l'ensemble de l'entreprise", a déclaré M. Margolis.

2. Donner la priorité à la communication

Il n'est plus possible de prévenir ou de détecter les violations assez rapidement pour les empêcher de devenir des incidents catastrophiques. Les organisations ne peuvent pas attendre la perfection de leurs équipes de sécurité - et les RSSI ne peuvent pas s'attendre à ce que le reste de l'organisation comprenne ce dont leurs équipes ont besoin pour renforcer la cyber-résilience.

"Exprimez-vous lorsque vous avez besoin de ressources", a recommandé M. Sussman. "Chacun fait de son mieux dans des circonstances difficiles.

En cas de violation, M. Kindervag fait remarquer qu'il peut être utile de faire appel à un avocat externe. M. Sussman a abondé dans ce sens, encourageant les organisations à "toujours" s'adresser à des avocats en cas de violation. Cela peut aider les équipes de sécurité à mieux communiquer l'impact de la violation aux parties prenantes internes et externes, tout en atténuant les problèmes juridiques inattendus qui pourraient survenir.

3. L'investissement commence au sommet

M. Kindervag a abordé la question de la procrastination, qui se pose depuis longtemps dans le secteur de la cybersécurité : "Pourquoi les entreprises évitent-elles ou retardent-elles d'investir dans des projets qui pourraient les aider, comme la segmentation ? Pourquoi tant de gens disent-ils que cela coûte trop cher alors qu'il y a tant d'inconvénients à ne pas faire ce qu'il faut ?

M. Margolis a reconnu que de nombreuses organisations se concentrent encore sur des modèles de sécurité dépassés qui donnent la priorité à la prévention et à la détection plutôt qu'à l'endiguement des brèches. Cela conduit à des violations coûteuses et à des retombées juridiques.

"Je pense que la raison pour laquelle elle peut être dépourvue de priorité est que, lorsque nous dirigeons l'entreprise, il existe une structure d'incitation qui accorde une grande importance à la croissance. C'est pourquoi une grande partie des investissements et de l'attention est portée sur ce point", a expliqué Margolis

Toutefois, il constate que des changements sont en cours. Dans le contexte actuel de menaces, les conseils d'administration commencent à s 'intéresser aux questions de cybersécurité. Le risque de sécurité devient l'un des principaux risques commerciaux à atténuer, et les équipes juridiques sont de plus en plus impliquées dans la planification de la sécurité.

"C'est de moins en moins vrai au fur et à mesure que la cybernétique devient un impératif stratégique", a-t-il déclaré.

"Il y a moins de procrastination et plus de proactivité, et il y a un besoin d'expertise cybernétique au sein du conseil d'administration".

Contactez-nous dès aujourd'hui pour savoir comment la segmentation zéro confiance d'Illumio peut aider votre organisation à renforcer sa cyber-résilience et à réduire les risques de cyberattaques catastrophiques.

.png)

.webp)

.webp)