Rendre l'invisible visible : Comment Illumio innove en matière de visualisation dans le domaine de la cybersécurité

Vous ne pouvez pas protéger ce que vous ne voyez pas. C'est là que la visibilité du réseau d'Illumio fait la différence.

Chez Illumio, nous avons créé des outils destinés à rendre visible l'invisible. Ces visualisations ne se contentent pas de montrer des données. Ils les transforment en informations exploitables, ce qui permet d'avoir une vision claire des réseaux complexes. Cela permet aux équipes de sécurité de comprendre, d'analyser et d'agir plus rapidement sur les problèmes de sécurité. Cela signifie également qu'ils peuvent résoudre facilement des problèmes de sécurité critiques.

Prenons quelques exemples pour voir comment ils fonctionnent.

Pourquoi la visibilité du réseau est-elle si importante ?

Imaginez que vous êtes à bord d'un sous-marin dans les profondeurs de l'océan. Il est divisé en compartiments, chacun fermé par des portes étanches.

Chaque compartiment a sa propre fonction, des quartiers de l'équipage à la salle de contrôle. Cette conception garantit que si une brèche se produit, elle reste confinée à une seule zone. Si un compartiment est percé, les dégâts sont limités et le sous-marin ne coule pas.

Maintenant, faisons un zoom arrière et examinons les environnements informatiques.

Si les sous-marins sont conçus pour être linéaires et prévisibles, les infrastructures informatiques ne le sont pas du tout. Au lieu de 10 à 20 portes à gérer, il y a des milliers de connexions, d'applications et de bases de données qui communiquent entre elles. Les conversations et les flux de données se produisent à une échelle impressionnante. Il est donc très difficile de trouver les failles ou de contenir les violations.

Contrairement à un sous-marin, où les compartiments sont clairement séparés, les environnements informatiques sont distribués et interconnectés. Chaque "porte" peut être une voie d'accès à une brèche.

Les équipes de sécurité doivent poser des questions importantes telles que "Qui communique avec qui ?" et "Cette communication est-elle sûre ?". Avec autant de charges de travail et de connexions, garder une trace de chaque interaction est un énorme défi.

Prenons l'exemple d'un client d'Illumio. Ils ont plus de 20 000 charges de travail qui créent plus d'un milliard de connexions réseau (ou lignes de données) chaque jour. Cela représente plus de 400 Go de données à examiner quotidiennement.

Imaginez maintenant l'équipe de sécurité qui tente de segmenter et de sécuriser cet énorme système. La grande question est la suivante : comment suivre, gérer et sécuriser quelque chose d'aussi énorme et en constante évolution ?

C'est là que la visibilité du réseau entre en jeu. Voyons trois exemples des capacités de visualisation d'Illumio pour voir comment elles fonctionnent.

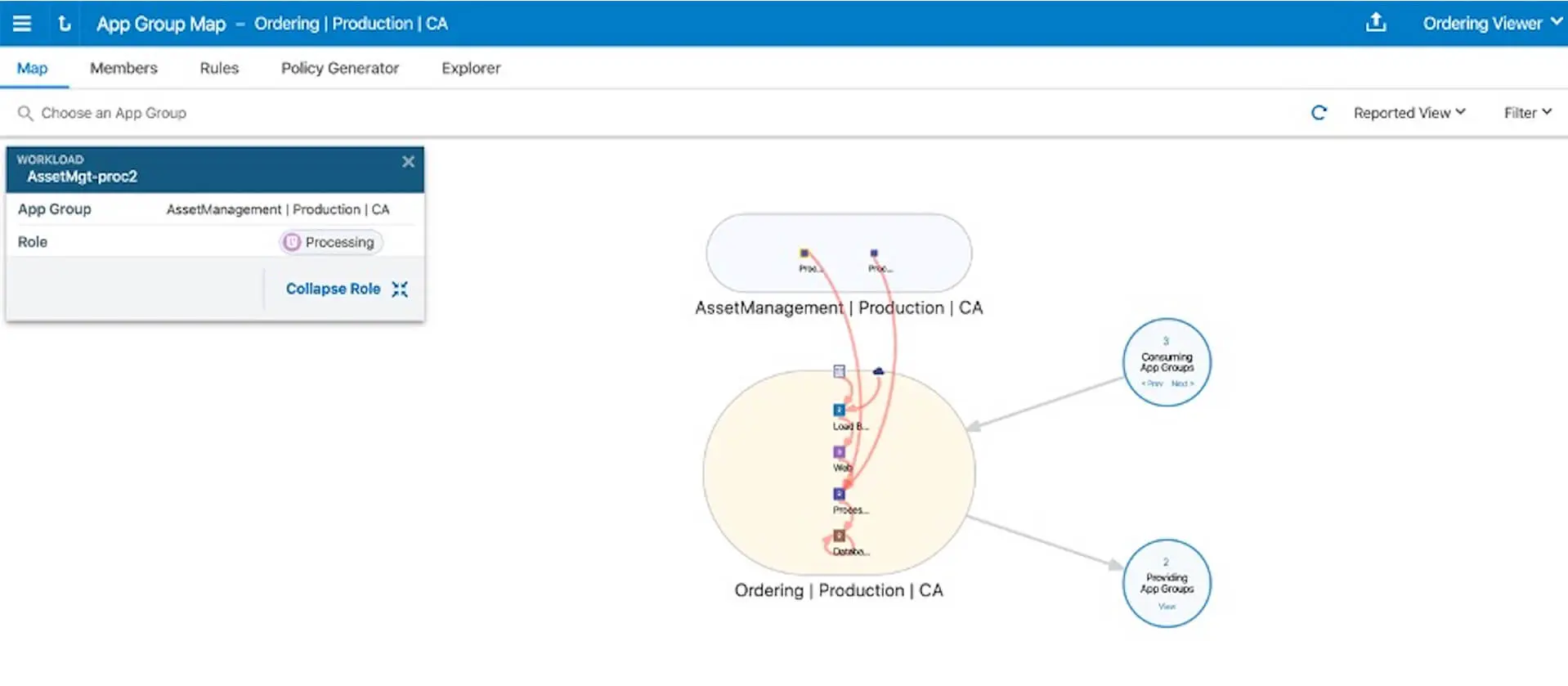

1. Carte d'illumination

La carte d'illumination donne une vue complète de l'architecture du réseau d'une organisation, combinant des informations de haut niveau avec des détails granulaires. La carte :

- Montre comment les différents systèmes et segments sont connectés

- Suivi du trafic en temps réel

- Met en évidence les statuts de sécurité

Cela permet d'obtenir un aperçu clair et utile du réseau sur lequel les équipes peuvent agir.

Pour les équipes de sécurité, cette vision globale est incroyablement utile. Il montre comment les différentes parties du réseau se connectent et dépendent les unes des autres, ce qui facilite la compréhension de sa structure et de son flux.

Plus important encore, il aide les équipes à repérer rapidement les points faibles, afin qu'elles puissent agir tôt et arrêter les problèmes avant qu'ils ne surviennent. En simplifiant les réseaux complexes, l'Illumination Map améliore la visibilité, réduit les risques et renforce la sécurité.

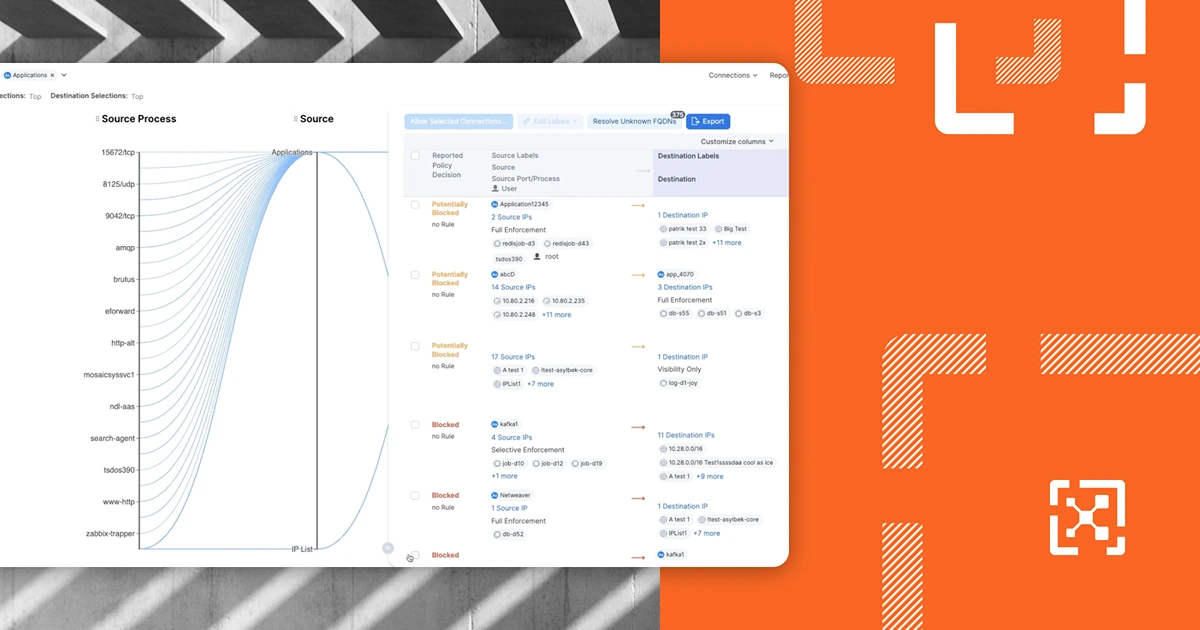

2. Maillage

La visualisation Mesh d'Illumio résout l'un des problèmes les plus difficiles en matière de cybersécurité : le volume écrasant et l'interconnexion du trafic réseau.

Il organise le réseau complexe de connexions en axes verticaux qui représentent des éléments tels que les sources, les destinations et les ports. Il met en évidence les flux de trafic critiques et facilite l'identification des schémas, des anomalies ou des goulets d'étranglement en un coup d'œil.

Les équipes de sécurité peuvent se pencher sur des flux spécifiques, en triant les données pour se concentrer sur ce qui est le plus important. Cette fonction est particulièrement utile dans les environnements où l'activité du réseau est très complexe, car elle permet de structurer un flux de données autrement chaotique.

3. Carte de l'infrastructure en nuage

Dans le monde actuel axé sur l'informatique dématérialisée, les organisations utilisent des systèmes répartis dans différents environnements. La carte de l'infrastructure en nuage donne une vue claire de l'ensemble de votre infrastructure en nuage, montrant comment toutes les ressources en nuage sont connectées.

Il met également en évidence les différentes applications du système, qui sont définies par l'utilisateur, ce qui permet aux organisations d'organiser et de gérer facilement leurs ressources.

En montrant ces segments, les équipes peuvent rapidement repérer les domaines qui nécessitent une attention particulière, comme les éventuelles vulnérabilités des ressources en nuage.

Transformer la façon dont nous voyons les réseaux, une visualisation à la fois

Les visualisations d'Illumio ne se contentent pas de présenter des données - elles rendent les systèmes complexes compréhensibles et exploitables. En transformant d'énormes quantités de données en informations claires et utiles, les équipes de sécurité peuvent :

- Identifier les vulnérabilités et les risques en temps réel

- Segmenter efficacement les charges de travail pour éviter les brèches

- Gérez en toute confiance des environnements complexes en nuage et sur site.

Dans un domaine aussi dynamique et aux enjeux aussi importants que la cybersécurité, ce niveau de visibilité n'est pas seulement utile, il est essentiel. Chez Illumio, nous nous engageons à repousser continuellement les limites du possible, en trouvant des solutions nouvelles et innovantes pour anticiper et prévenir les risques de sécurité avant qu'ils n'apparaissent.

Contactez nous aujourd'hui pour en savoir plus sur la façon d'obtenir une visibilité granulaire dans votre nuage hybride.

.png)

.webp)