Indy Dhami, partenaire de KPMG, explique par où commencer en matière de cyber-résilience

Le passage de l'InfoSec traditionnel à la cyber-résilience n'est pas seulement une évolution, c'est une révolution.

Aujourd'hui, la cybersécurité ne se limite plus à la protection des actifs, mais vise à garantir la continuité des activités face à des menaces constantes et sophistiquées. Cet état d'esprit de résilience aide les entreprises non seulement à se défendre contre les cybermenaces, mais aussi à rebondir rapidement et à s'adapter aux nouveaux défis.

Dans notre dernier épisode de The Segment : A Zero Trust Leadership podcast, j'ai rencontré Indy Dhami, associé chez KPMG UK. Nous avons abordé l'évolution du secteur au cours des vingt dernières années, les raisons pour lesquelles la cyber-résilience est plus importante que jamais et la manière d'obtenir l'adhésion des entreprises à vos initiatives en matière de sécurité "Zero Trust".

À propos d'Indy Dhami, partenaire de KPMG UK

Avec plus de vingt ans d'expérience dans le secteur de la cybersécurité, Indy apporte une grande expérience à son rôle d'associé chez KPMG UK. Son parcours a commencé par la gestion des technologies de l'information pour un cabinet d'architectes au début des années 2000, où il a développé un intérêt pour la cybersécurité.

La carrière d'Indy a pris un tournant lorsqu'il a participé à la mise en place d'un système de gestion de la sécurité de l'information certifié au niveau mondial. Il a perfectionné son expertise et a dirigé des projets de transformation de la sécurité à grande échelle en Europe et au-delà. Avant de rejoindre KPMG, Indy a travaillé pour une société financée par le gouvernement singapourien qui investissait dans les cyberentreprises.

Chez KPMG, Indy est un leader de la transformation numérique qui conduit des stratégies innovantes pour protéger divers secteurs contre les menaces émergentes. Il est passionné par le mentorat et le coaching de carrière, inspirant un changement culturel positif par le biais d'un leadership authentique.

Résoudre le problème de sensibilisation à la cybersécurité par la résilience

Lorsqu'il a commencé à travailler dans le domaine de la cybersécurité, Indy se souvient d'un manque d'urgence face aux cyberattaques et de leur potentiel à se transformer en brèches catastrophiques.

À un moment donné, il a organisé un exercice de simulation de crise avec les dirigeants de son entreprise, et ceux-ci ne croyaient pas qu'une attaque pouvait se produire dans leur organisation. "Ce genre de choses n'a souvent jamais été envisagé", a expliqué M. Indy.

Néanmoins, il estime que la fréquence croissante des cyberattaques dans les médias donne souvent l'impression qu'elles sont routinières, ce qui occulte leur véritable impact.

"Les choses ne sont pas suffisamment signalées", a déclaré M. Indy. "Le grand public n'a donc pas encore compris pourquoi la cybersécurité est si importante.

Ce manque de sensibilisation du public rend la nécessité d'une cyber-résilience plus importante que jamais. La perception qu'a aujourd'hui le public des violations et les outils traditionnels que nous avons utilisés pour les prévenir ou les détecter ne suffisent pas. S'il est impossible d'empêcher toutes les brèches, les organisations doivent se préparer de manière proactive à arrêter les brèches lorsqu'elles se produisent.

Par où commencer en matière de cyber-résilience ? Appétence et tolérance au risque

C'est pourquoi la cyber-résilience est si importante. "À l'heure actuelle, les cyberattaques font l'objet d'une, deux ou trois fois de l'actualité", a-t-il déclaré. "Le phénomène est de plus en plus répandu et les gens posent des questions plus difficiles aux responsables de la sécurité.

Le passage de la sécurité de l'information traditionnelle à la cyber-résilience change la donne. Il ne s'agit plus seulement de résoudre des problèmes, mais aussi de maintenir les opérations en cas de crise.

"La résilience, non seulement la cyberrésilience, mais aussi la résilience opérationnelle, consiste à savoir comment je peux continuer à fonctionner même lorsque toutes ces choses inattendues se produisent", a déclaré M. Indy.

Cela souligne le besoin urgent d'infrastructures capables de résister aux perturbations causées par les cyberattaques. Les cyberincidents étant de plus en plus fréquents, les responsables de la sécurité sont contraints d'élaborer des stratégies de résilience solides.

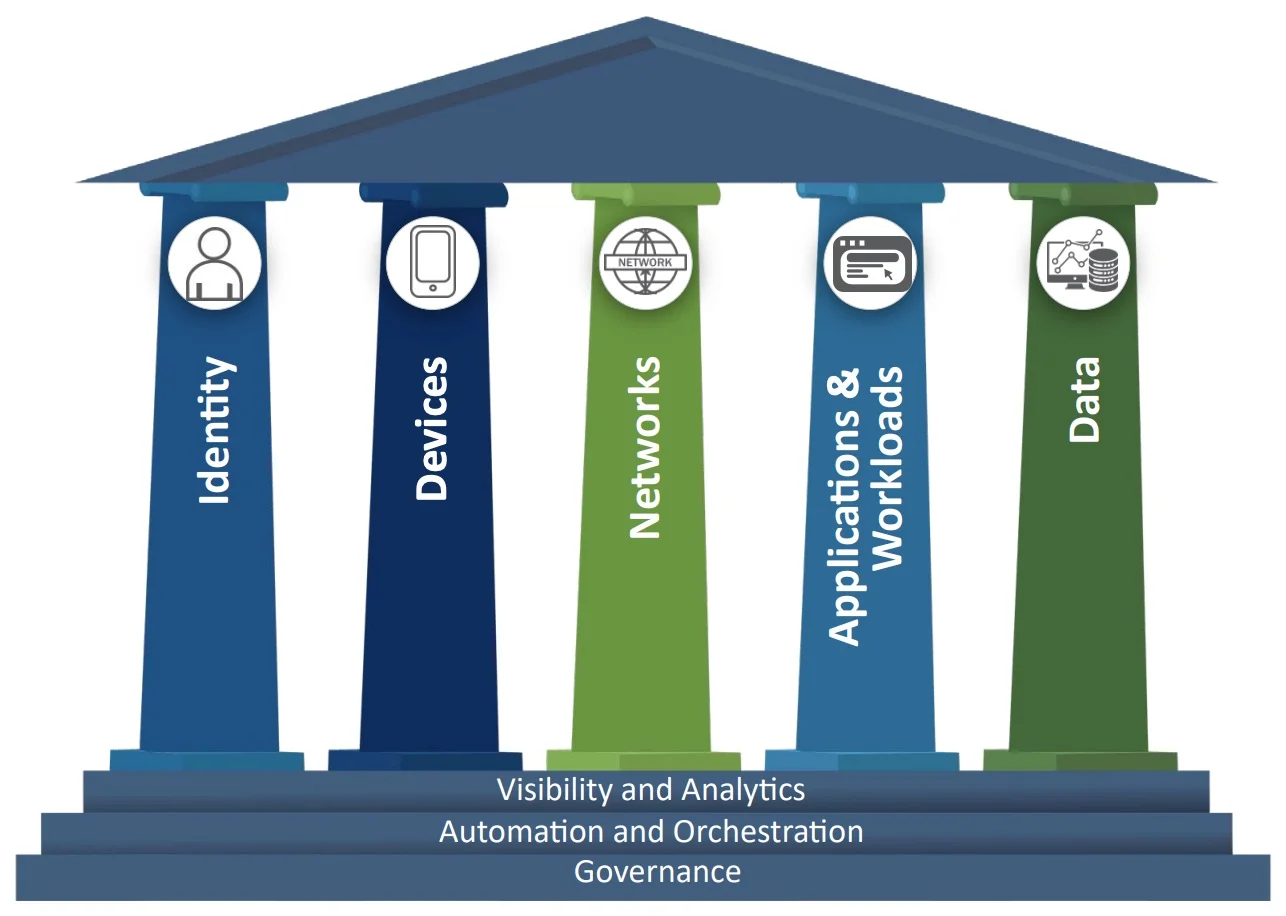

Par où les organisations peuvent-elles commencer ? Une stratégie de confiance zéro est l'un des meilleurs moyens de parvenir à la cyber-résilience. La confiance zéro est une stratégie validée au niveau mondial et basée sur le mantra "ne jamais faire confiance, toujours vérifier". Il aide les entreprises à se préparer de manière proactive aux violations, en s'appuyant sur la segmentation du réseau, également appelée segmentation zéro confiance (ZTS).

Lors de l'élaboration de la confiance zéro, Indy recommande de se poser les deux questions suivantes :

- Quelle est votre propension au risque en matière de cybersécurité ?

- Quels sont les points de données qui vous permettent d'évaluer si vous vous situez à l'intérieur ou à l'extérieur de ce niveau de tolérance ?

D'après l'expérience d'Indy, cela aide les chefs d'entreprise à mieux comprendre ce qui compte le plus dans leur entreprise, ce qu'ils doivent protéger en priorité et les types d'informations et d'outils dont ils auront besoin pour y parvenir.

Traiter la cybersécurité comme un sport d'équipe

Mme Indy a également mis en évidence la manière dont les mandats et les lignes directrices des gouvernements en matière de cybersécurité peuvent aider les organisations des secteurs public et privé à atteindre leurs objectifs en matière de résilience.

Les directives fédérales américaines telles que le modèle de maturité de la confiance zéro (ZTMM) de la CISA ou les mandats DORA et NIS2 de l'UE offrent des conseils étape par étape et des meilleures pratiques pour les organisations de toute taille et de tout secteur.

L'une des exigences clés qu'Indy retrouve dans tous ces documents est la visibilité en temps réel et de bout en bout des flux de trafic du réseau et de la charge de travail.

"Vous devez commencer par bien comprendre comment les éléments de votre environnement interagissent", explique-t-il. "Mais aussi, comment tous vos fournisseurs et dépendances en amont et en aval interagissent-ils au niveau des systèmes ? Grâce à ces informations, les équipes seront en mesure de comprendre l'exposition de leur réseau et de mettre en place les contrôles de sécurité appropriés.

Cet examen approfondi de l'infrastructure de votre réseau implique la participation d'équipes de toute l'organisation. Pour Indy, une navigation réussie exige de transformer la sécurité en un "sport d'équipe". L'adoption d'une approche collaborative favorise la résilience et aligne les initiatives de cybersécurité sur les objectifs de l'ensemble de l'organisation.

Comment relier la confiance zéro aux objectifs de l'entreprise

Du point de vue d'Indy, une stratégie de confiance zéro peut aider les responsables de la sécurité à mieux expliquer comment la cybernétique s'aligne sur les objectifs de l'entreprise.

"Il s'agit de planter le décor, de présenter les choses de la bonne manière et de faire en sorte qu'elles trouvent un écho auprès des dirigeants du conseil d'administration", a expliqué M. Indy.

La confiance zéro est un cadre utile pour obtenir l'adhésion des cybercriminels, car elle fait sortir la sécurité du domaine des contrôles techniques.

Indy recommande aux responsables de la sécurité d'adopter cette approche lorsqu'ils défendent les initiatives et les besoins de leur équipe :

- Commencez toujours par les objectifs de votre entreprise : "Prenez la stratégie de votre entreprise, prenez le rapport annuel, comprenez ce que l'entreprise essaie de faire, puis superposez-le à vos plans de sécurité".

- Utilisez les principes de la confiance zéro comme un outil stratégique : "Expliquez comment la confiance zéro peut soutenir [l'entreprise] en utilisant ses piliers stratégiques.

- Gardez la technologie pour la fin : "Ensuite, vous pouvez commencer à examiner les contrôles technologiques nécessaires pour répondre à chacun de ces points."

Écoutez, abonnez-vous et commentez The Segment : Un podcast sur la confiance zéro

Souhaitez-vous en savoir plus ? Écoutez l'épisode complet avec Indy sur notre site web, Apple Podcasts, Spotify ou ailleurs. Vous pouvez également lire la transcription complète de l'épisode.

Nous reviendrons bientôt avec d'autres informations sur la confiance zéro !

.png)

.webp)

.webp)

.webp)