.png)

6 pasos para implementar un modelo de confianza cero

Conozca las prácticas recomendadas clave para crear una seguridad Zero Trust más estable para proteger contra el ransomware y otros ciberataques.

Un enfoque de "todo o nada" para Zero Trust es una tarea difícil. ¿Qué pasaría si adoptara un enfoque más incremental y ágil que permita a su organización dar pasos realistas hacia el logro de Zero Trust?

Descargue este libro electrónico para aprender:

- Los seis pasos para crear de forma pragmática su programa de seguridad Zero Trust mediante un proceso repetible.

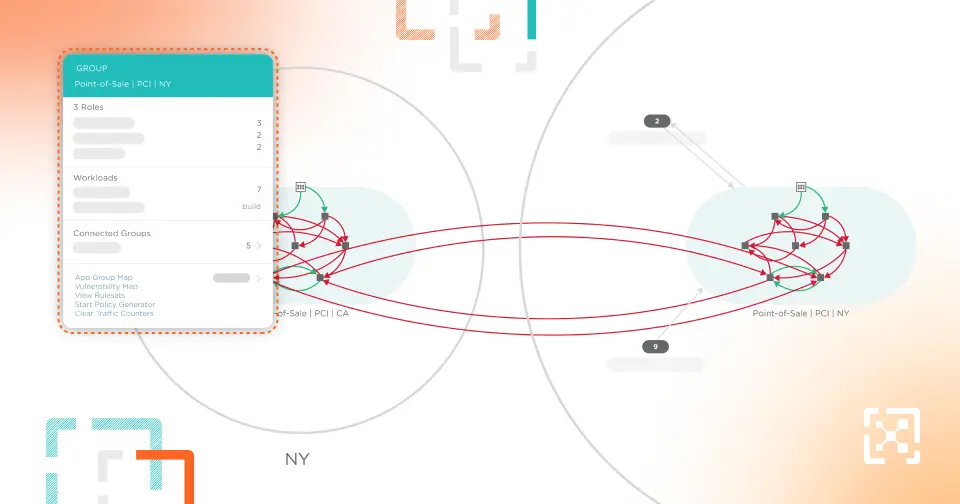

- Cómo los controles de seguridad, como la microsegmentación, pueden ayudar a abordar áreas de enfoque como la protección de la carga de trabajo.

- Qué capacidades son esenciales para implementar y mantener el acceso con privilegios mínimos de manera eficiente.

Resúmenes

Beneficios clave

Vista previa de recursos

Asumir incumplimiento.

Minimizar el impacto.

Aumentar la resiliencia.

¿Listo para obtener más información sobre la segmentación de confianza cero?

.webp)

%20(1).webp)