Ciberseguridad

La ciberseguridad es un término que define los procesos, tecnologías y prácticas empleados para proteger dispositivos, aplicaciones, redes y datos de daños o accesos no autorizados. La ciberseguridad también se conoce como seguridad de la información electrónica o seguridad de la tecnología de la información.

¿Por qué es importante la ciberseguridad?

Hoy en día, casi todo depende de las computadoras e Internet. Las comunicaciones, el entretenimiento, el transporte, las compras, los sistemas médicos y los sistemas gubernamentales requieren datos precisos que estén disponibles cuando se necesiten. Gran parte de estos datos son confidenciales, como información de identificación personal (PII), información de salud protegida (PHI) y detalles financieros.

Los efectos de los ciberataques no se limitan al robo de información y la destrucción de la vida de las personas. Los ataques pueden dañar a las compañías a través de multas, pérdida de datos, daños al sistema y pérdida de reputación.

Las amenazas a estos sistemas y datos aumentan cada día, a medida que los ciberdelincuentes se vuelven más sofisticados. El listón para cometer con éxito un robo cibernético y salir con la suya es bastante bajo. Los piratas informáticos pueden automatizar sus delitos y lanzar ataques contra múltiples objetivos a la vez. Un programa de ciberseguridad exitoso hará que estos atacantes busquen en otra parte porque los piratas informáticos buscan principalmente oportunidades fáciles.

¿Cuáles son los diferentes tipos de ciberseguridad?

Existen diferentes tipos de ciberseguridad, y ayuda a clasificar la ciberseguridad en algunos temas para ayudar a las organizaciones y a las personas a proteger.

Seguridad de infraestructuras críticas

Gran parte de la red eléctrica es accesible a través de Internet, y algunos de los sistemas necesarios para el funcionamiento de un negocio lo serán. Los sistemas incluidos en la infraestructura crítica incluyen la red eléctrica, los sistemas de purificación de agua, los sistemas de tráfico y los hospitales. La seguridad de la infraestructura crítica protege los sistemas donde los ataques pueden detener las sociedades modernas.

Seguridad de las aplicaciones

La seguridad de las aplicaciones implica proteger aplicaciones específicas de ataques. La validación de la entrada antes de que una aplicación pueda procesarla puede evitar desbordamientos de búfer, inyección SQL, ataques de denegación de servicio, secuencias de comandos entre sitios y otros tipos de ciberataques. El uso de procesos de autenticación seguros también evita intentos de piratería.

seguridad de red

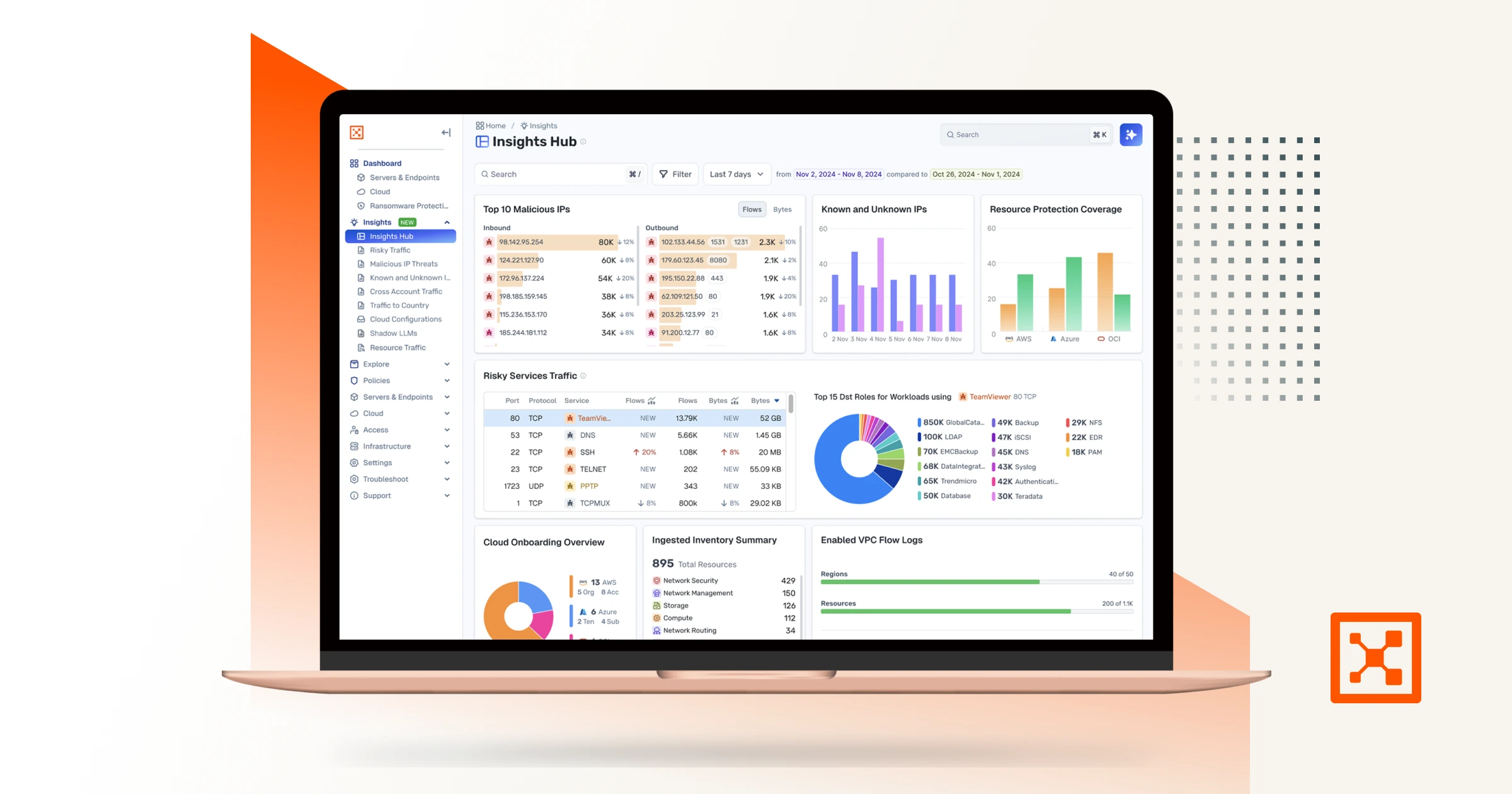

La seguridad de red protege una red corporativa de los ataques que resultan de Internet. Para estar conectado con el resto del mundo empresarial, su red debe estar conectada a Internet y eso la pone en riesgo. Las tecnologías de seguridad de red incluyen firewalls para filtrar y bloquear conexiones maliciosas, sistemas de prevención de intrusiones que detectan y previenen amenazas identificadas y segmentación, que evita la propagación de brechas a través de una red.

Seguridad de endpoints

La versión tradicional de la seguridad de endpoints es antivirus y antimalware. Estas herramientas detectan software malicioso en función de las firmas de amenazas conocidas y luego eliminan la amenaza o la ponen en cuarentena hasta que se pueda tratar. La seguridad de los endpoints evolucionó para incluir funciones como firewalls personales, prevención de intrusiones de host y cifrado de host. Los desarrollos recientes en seguridad de endpoints incluyen herramientas antivirus y de segmentación de endpoints de próxima generación que pueden evitar que los ataques localizados se muevan a través de una red.

¿Cuáles son los desafíos de la ciberseguridad?

Todos los días aparecen nuevas variedades de ciberataques, pero hay algunas categorías generales de amenazas que un equipo de ciberseguridad debe enfrentar todos los días. Estos son algunos de esos desafíos.

Ataques de phishing

Los ataques de phishing generalmente ocurren por email y son un intento de engañar a alguien para que ingrese sus credenciales en un sitio web fraudulento. El atacante puede robar credenciales de inicio de sesión personales, detalles de tarjetas de crédito o detalles de inicio de sesión corporativos.

Ransomware

El ransomware es un software malicioso que puede bloquear el acceso a archivos, datos o sistemas informáticos hasta que se pague un rescate, generalmente como criptomoneda, a los atacantes. Pero no hay garantía de que se devuelva el acceso.

Malware

Malware es un término muy general que se aplica a cualquier tipo de software que pueda dañar un sistema, aplicaciones o datos. Esto puede incluir virus, gusanos, spyware, adware, troyanos y otro software malicioso. El malware puede infectar un dispositivo y luego usar conexiones de red para infectar una red completa si no tiene la seguridad adecuada.

Las 10 mejores prácticas de ciberseguridad

Contar con un poderoso conjunto de políticas y procedimientos de ciberseguridad puede ahorrarle a una compañía la molestia y el costo involucrados en lidiar con una violación de datos u otro tipo de ataque cibernético. Estas son algunas de las mejores prácticas de ciberseguridad:

- Realice copias de seguridad periódicas de los datos para evitar la pérdida de datos si se produce un ataque

- Instale software antivirus para detener amenazas conocidas

- Emplee la autenticación multifactor para obtener una capa adicional de seguridad en caso de robo de credenciales

- Aplicar una política de contraseñas para garantizar contraseñas seguras

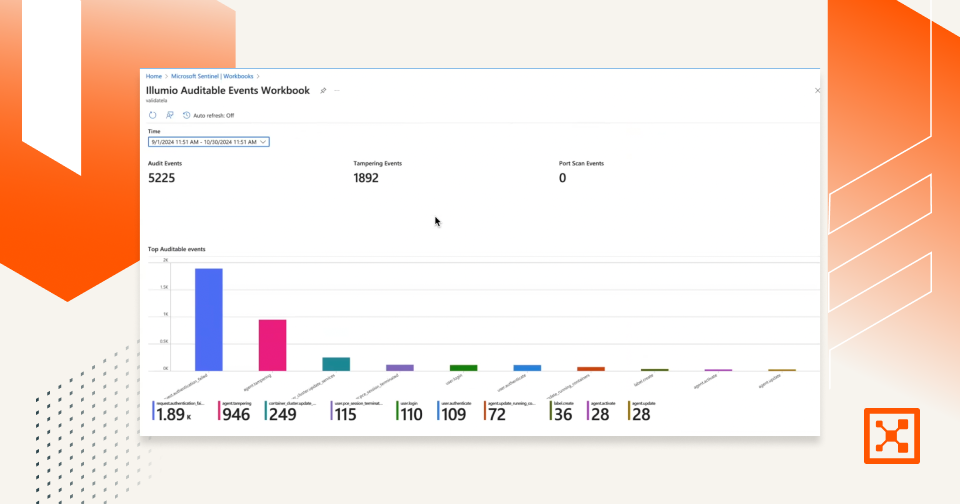

- Auditar usuarios y grupos para cerciorar de que los usuarios tengan acceso solo a los datos y aplicaciones que necesitan para realizar su trabajo

- Emplee un firewall para proporcionar seguridad perimetral básica de su red

- Capacite a los empleados sobre las amenazas de seguridad para que sean menos vulnerables a los ataques de phishing y otros intentos de piratería que dependen de la ingeniería social

- Conectar a una red Wi-Fi segura

- Emplee la segmentación para dividir su red en múltiples dominios para evitar el movimiento lateral de cualquier amenaza

- Alinear con su departamento de TI para ayudar a respaldar los protocolos de seguridad de la información y la capacitación de los empleados

Cuando una red corporativa está conectada a Internet, es vulnerable a los ataques. Sin embargo, si está preparado e implementa buenas prácticas de seguridad, puede prevenir la mayoría de los ataques cibernéticos antes de que sucedan.

Learn more

Vea cómo la plataforma de segmentación Zero Trust de Illumio se alinea con sus principales iniciativas de ciberseguridad, desde Zero Trust y seguridad en la nube hasta resiliencia cibernética.

.png)

.webp)