Principales noticias de ciberseguridad de mayo de 2025

Desde las revelaciones del escenario principal de la Conferencia RSAC hasta las llamadas de atención sobre ransomware en el mundo real, ya no se trata de si ocurre una infracción. Lo que cuenta es lo que haces a continuación.

La cobertura noticiosa de mayo muestra que las organizaciones están comenzando a recurrir a la resiliencia en lugar de la prevención y a la realidad en lugar de las ilusiones.

Las noticias de este mes presentan información de los principales expertos en seguridad sobre:

- Las principales conclusiones de Forbesde RSAC 2025

- Por qué la contención de brechas es la solución al mundo actual posterior a la brecha

- La filosofía de John Kindervag detrás de Zero Trust

- El ataque de ransomware más reciente que afectó a la cadena de suministro de comestibles del Reino Unido

Forbes sobre RSAC 2025: la ciberdefensa tiene nuevas reglas

En su resumen de Forbes de la Conferencia RSA de este año, "Agentic AI, Identity And The New Rules Of Cyber Defense", el periodista de ciberseguridad Tony Bradley resumió el evento como "una mezcla de urgencia y optimismo cauteloso" impulsado por los cambios en los vectores de amenaza, las capacidades de IA y el colapso de los perímetros de red tradicionales.

Una de las tendencias más grandes y esperadas en la conferencia de este año fue la IA. Pero Bradley señaló que no todo fue exageración.

"Este año se centró en la realidad: la necesidad de responsabilidad, automatización y adaptación más inteligente", escribió.

Una nueva solución de IA que destacó fue Illumio Insights, la primera detección y respuesta en la nube (CDR) impulsada por un gráfico de seguridad de IA. Insights ayuda a los equipos de seguridad a dar sentido a entornos complejos, detectar amenazas y tomar medidas más rápido.

Bradley lo ve como parte de un impulso mayor para simplificar la seguridad, incluso a medida que los sistemas se vuelven más complejos.

También señaló que las amenazas tradicionales como los ataques por email y los riesgos internos no van a desaparecer. Y además de esas continuas amenazas, la IA ahora está siendo empleada tanto por defensores como por atacantes.

Es por eso que las compañías necesitan mejores herramientas y defensas más estables. "No se trata de construir muros. Se trata de preparar para un mundo sin ellos", dijo Bradley.

Aquí es exactamente donde encaja Illumio : ayudar a los equipos de seguridad a mantener a la vanguardia al ver más, responder más rápido y evitar que las amenazas se propaguen.

"No se trata de construir muros. Se trata de preparar para un mundo sin ellos".

— Tony Bradley, Forbes

Vivimos en un mundo posterior a la infracción: aquí le mostramos cómo protegerlo

En RSAC 2025, el fundador y director ejecutivo de Illumio, Andrew Rubin, se sentó con Terry Sweeney de Dark Reading para desentrañar lo que significa vivir en un mundo posterior a la violación para el video y el artículo, "RSAC 2025: Illumio se prepara para la ciberseguridad en un 'mundo posterior a la infracción'".

"Nunca más vamos a vivir en un mundo donde las infracciones no sean parte de la realidad", explicó Rubin.

Desde hospitales hasta distritos escolares y agencias gubernamentales, dijo, la frecuencia y la gravedad de las infracciones llegaron a un punto en el que debemos dejar de fingir que son raras. "Si no admites el problema, no puedes averiguar cómo resolverlo".

Rubin dejó en claro que esta mentalidad no se trata de dar por vencido, sino de volver más inteligente. "No estamos afirmando que somos impotentes", dijo. "Pero también tenemos que reconocer que no vamos a detener todo".

Es por eso que Illumio se enfoca en la contención, ayudando a las organizaciones a sobrevivir y recuperar más rápido cuando ocurren infracciones. Es un cambio de tratar de prevenir todos los ataques a desarrollar resiliencia.

"Necesitamos una estrategia y un marco centrado en cómo sobrevivir y prosperar cuando fallamos", dijo.

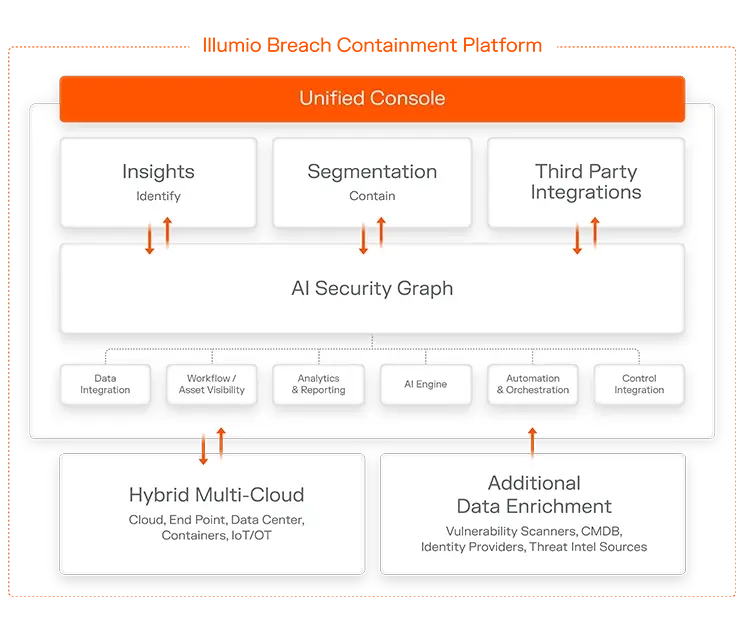

La plataforma de contención de brechas de Illumio se basa en el gráfico de seguridad.

"La única tecnología que realmente será capaz de mantener al día con el panorama de amenazas es pensar en todo en términos del gráfico de seguridad", explicó Rubin.

Eso significa mapear cómo se conectan los activos, los sistemas y los usuarios, tal como lo hacen los atacantes, para que los defensores puedan encontrar "cada aguja en cada pajar".

La IA, en opinión de Rubin, cambiará las reglas del juego para ambas partes. Pero los defensores tienen una oportunidad real de ganar si se mueven rápido. "Tanto el que lo aproveche mejor como el que lo aproveche más tendrá el beneficio", dijo.

Illumio está empleando IA para escanear el gráfico, identificar amenazas más rápido y reducir el radio de explosión cuando ocurren infracciones. "Lo estamos adoptando tanto como sea posible", dijo Rubin, y agregó que la combinación de IA con información basada en gráficos brinda a los equipos de seguridad un gran beneficio.

Finalmente, Rubin lo vinculó todo a Zero Trust. Con el creador de Zero Trust, John Kindervag, como principal evangelista de Illumio, Rubin recordó a los espectadores: "Zero Trust no es un proveedor y ciertamente no es un producto. Zero Trust es una estrategia, una arquitectura y un marco".

"Necesitamos una estrategia y un marco centrado en cómo sobrevivir y prosperar cuando fallamos".

— Andrew Rubin, fundador y director ejecutivo de Illumio

En el mundo actual posterior a la infracción, Zero Trust no solo es útil. Es esencial.

"Nadie dice que se rinda en defensa", dice Rubin. "Lo que decimos es que ahora necesitamos otro conjunto de herramientas para contener estas cosas, detenerlas más rápido y evitar que se conviertan en desastres".

John Kindervag: un hacker que construye en lugar de romper

.webp)

John Kindervag no es el típico hacker. No está irrumpiendo en los sistemas con fines de lucro o caos. En cambio, está construyendo nuevas ideas audaces desde cero. Como creador de Zero Trust y ahora evangelista jefe de Illumio, Kindervag continúa dando forma a la industria de la ciberseguridad.

En una entrevista reciente con Kevin Townsend para la serie Hacker Conversations deSecurityWeek, compartió cómo sus raíces de hacker aún influyen en su forma de pensar, incluso si hoy está pirateando de una manera muy diferente.

La filosofía de Kindervag tiene sus raíces en la creación, no en la destrucción. Townsend ve a Kindervag alinear más con las definiciones tradicionales de piratería que son anteriores al concepto de romper computadoras para robar cosas. En cambio, los primeros hackers se centraron en remezclar nuevas ideas para crear otras nuevas.

Kindervag no desarrolló Zero Trust de la nada. En cambio, tomó ideas de seguridad tradicionales como "confiar pero verificar" y las transformó en algo nuevo y poderoso: "Siempre verifique primero, y solo luego confíe".

Pero a Kindervag le preocupa que la idea actual de piratería perdió su alma. "Ya no somos esa unidad cohesiva de personas que se cuidan unas a otras", dijo.

La comunidad de hackers de la vieja escuela, que alguna vez estuvo motivada por la curiosidad, el aprendizaje y el deseo de mejorar las cosas, se está desvaneciendo. Con la pérdida de figuras como Kevin Mitnick y Dan Kaminsky, ve un cambio del descubrimiento comunitario al beneficio y la notoriedad individuales. "No sé si esa misma motivación continúa hoy".

Al final, Kindervag nos recuerda que el hacking tiene menos que ver con exploits y más con innovación. Ya sea desarrollando Unix o inventando Zero Trust, los mejores trucos cambian la forma en que pensamos.

El sector minorista del Reino Unido vuelve a ser golpeado con ransomware

Otra semana, otro ciberataque, y este está afectando a todos los principales supermercados del Reino Unido.

Peter Green Chilled, un importante distribuidor de alimentos refrigerados y congelados para las principales tiendas de comestibles del Reino Unido como Tesco, Asda y M&S, confirmó un ataque de ransomware que congeló su capacidad para procesar nuevos pedidos. Connor Jones detalla el ataque en el artículo de The Register , El ataque de ransomware a un distribuidor de alimentos significa más dolor para los supermercados del Reino Unido.

Jones informa que las consecuencias fueron miles de libras de alimentos frescos atrapados en el limbo. Y es probable que les cueste a los proveedores cientos de miles de libras en existencias perecederas.

Según los reportes, el ataque comenzó el 14 de mayo, con emails a los clientes que se enviaron al día siguiente. Si bien Peter Green dice que sus actividades de transporte aún están funcionando, la compañía se oscureció públicamente, rechazando comentarios, bloqueando llamadas entrantes y rebotando emails externos.

Mientras tanto, los supermercados están luchando y los proveedores están recibiendo el golpe. Es probable que los grandes proveedores y tiendas de comestibles puedan capear la tormenta. Pero Jones dijo que las compañías más pequeñas no tienen el mismo colchón. Mientras tanto, los clientes no pueden comprar las ofertas de alimentos de Peter Green.

Este es el peligroso efecto dominó de los ataques a la cadena de suministro. Cuando un solo jugador cae, el impacto se extiende rápida y ampliamente. Especialmente en el sector de comestibles, los ciberataques pueden convertir en una emergencia pública.

"Este último ataque a Peter Green Chilled destaca una tendencia preocupante", dijo Raghu Nandakumara, director senior de marketing de soluciones industriales de Illumio. "El sector minorista del Reino Unido está bajo el asedio de ciberdelincuentes cada vez más agresivos".

Y ya no se trata solo de datos robados. "Estamos viendo un cambio del robo de datos a la interrupción operativa total", explicó Nandakumara. Los atacantes persiguen los sistemas que mantienen el mundo volteando, como la entrega de alimentos, la atención médica y el transporte, porque la presión para pagar se dispara cuando las operaciones del mundo real se detienen.

"Los atacantes van tras los sistemas que mantienen el mundo volteando".

— Raghu Nandakumara, director sénior de marketing de soluciones industriales de Illumio

¿Cuál es la solución? Según Nandakumara, es la resiliencia operativa. La vieja estrategia de remendar y rezar ya no funciona (si es que alguna vez lo hizo). Los minoristas necesitan controles que eviten que los atacantes lleguen a sus sistemas más críticos en primer lugar.

Aquí es donde entra en juego la segmentación. Ya no es suficiente bloquear su perímetro y esperar que evite todas las infracciones. Debe estar preparado para contener infracciones inevitables.

A medida que evoluciona el libro de jugadas de los atacantes de ransomware, los defensores deben pasar de reactivos a proactivos, porque no se sabe cuándo se violará a usted o a su cadena de suministro.

Contáctenos hoy para saber cómo Illumio puede ayudarlo a contener la violación.

.png)

.webp)

.webp)