Violação de segurança

Muitos de nós já experimentamos isso uma vez ou outra — entramos em uma conta on-line apenas para descobrir que fomos hackeados. Perdemos o acesso e há uma boa chance de que pelo menos alguns de nossos dados pessoais confidenciais estejam agora em mãos desconhecidas. Mas o roubo de dados não acontece apenas com indivíduos; muitas vezes, empresas e outras organizações são vítimas de violações de segurança corporativa.

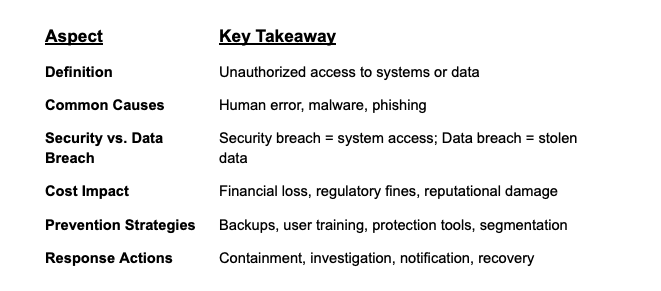

Uma violação de segurança ocorre quando um invasor ignora os controles de segurança de uma organização para obter acesso não autorizado a sistemas e dados. Vamos analisar mais de perto os tipos de violações de segurança e por que elas acontecem.

Indivíduo vs. Violações corporativas

- As pessoas podem descobrir que foram hackeadas quando não têm contas ou percebem atividades incomuns, geralmente um sinal de exposição de dados pessoais.

- As organizações enfrentam violações que visam ativos confidenciais, como dados de cartão de crédito, números de previdência social, registros de saúde e informações médicas ou documentos financeiros internos.

Por que as violações acontecem

1. Erro humano

Configurações incorretas, dispositivos inseguros ou arquivos compartilhados acidentalmente podem criar aberturas para os invasores. Um relatório da Shred-it de 2019, baseado em uma pesquisa da Ipsos, descobriu que 47% dos executivos de alto escalão atribuíram violações de dados a erro humano ou perda acidental de um funcionário.

2. Malware

E-mails de phishing, downloads maliciosos ou aplicativos falsos podem fornecer malware projetado para roubar credenciais de login, espionar usuários ou criptografar dados para obter resgate.

Violação de segurança versus violação de dados

- Uma violação de segurança se refere ao acesso não autorizado a sistemas ou redes de TI.

- Uma violação de dados se refere ao roubo ou exposição de informações confidenciais reais, geralmente como resultado de uma violação de segurança.

Custos de uma violação de segurança

- Custos diretos: investigação de incidentes, contenção, multas regulatórias e recuperação do sistema.

- Custos indiretos: tempo de inatividade, danos à reputação da marca e rotatividade de clientes ou usuários.

Como evitar uma violação de segurança

Tome medidas proativas para reduzir a probabilidade e o impacto de uma violação:

- Treinamento de funcionários

Informe os funcionários sobre phishing, higiene de senhas e práticas seguras de dados. - Backups regulares

Mantenha backups seguros para se proteger contra a perda de dados causada por violações ou ransomware. - E-mail e Endpoint Protection

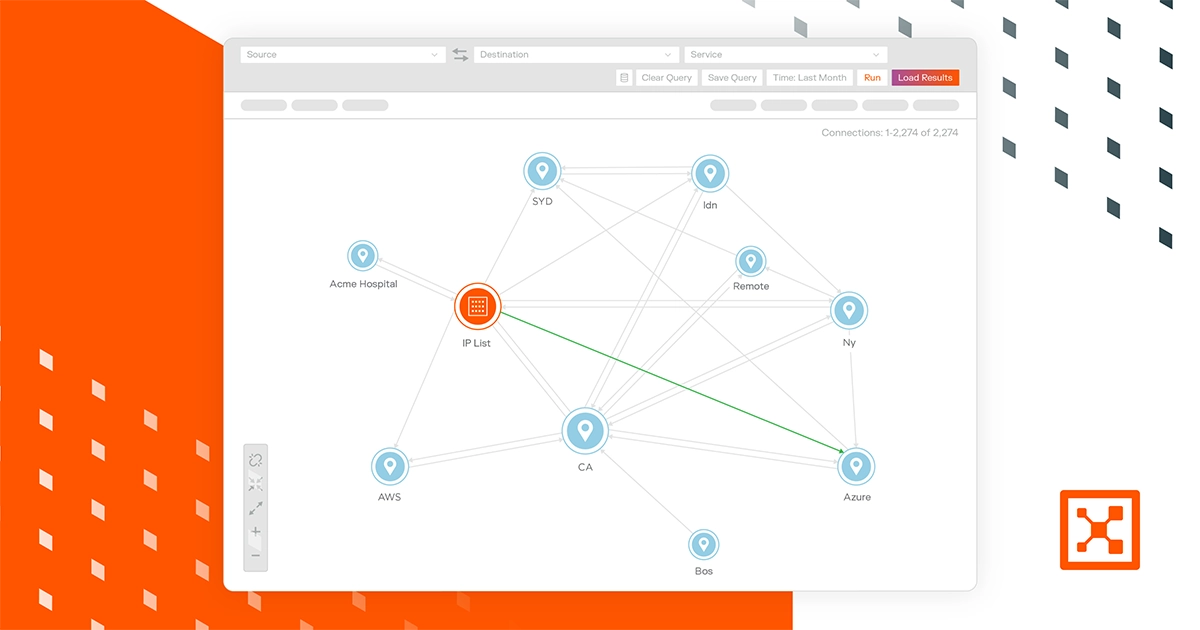

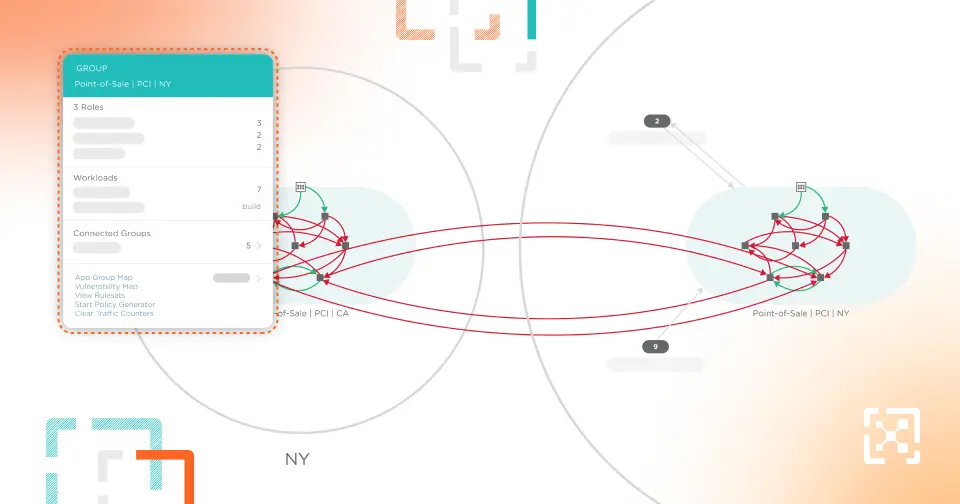

Implante ferramentas que detectam tentativas de phishing, verificam anexos e bloqueiam malware. - Segmentação de rede

Use os princípios do Zero Trust e a microssegmentação para limitar o movimento lateral no caso de uma violação.

Respondendo a uma violação de segurança

Se ocorrer uma violação, uma resposta rápida é fundamental. As etapas incluem:

- Isole os sistemas ou redes afetados.

- Conduza uma investigação forense para determinar o escopo.

- Notifique as partes afetadas em conformidade com as leis.

- Corrija vulnerabilidades e restaure a partir de backups limpos.

Por que isso importa

As violações de segurança são mais do que falhas técnicas: são riscos comerciais com consequências legais, financeiras e de reputação. As organizações devem adotar uma postura de segurança proativa e pronta para violações que enfatize a contenção, a resiliência e a preparação para respostas.

Com a segmentação da Illumio, as organizações podem limitar o impacto das violações ao conter os ataques antes que eles se espalhem, fortalecendo a segurança de dentro para fora.

.png)

.webp)

%20(1).webp)