.png)

Seis etapas para implementar um modelo de confiança zero

Aprenda as principais práticas recomendadas para criar uma segurança Zero Trust mais forte para se proteger contra ransomware e outros ataques cibernéticos.

Uma abordagem " de tudo ou nada " para Zero Trust é uma tarefa árdua. E se você adotasse uma abordagem mais incremental e ágil que permitisse à sua organização tomar medidas realistas para alcançar o Zero Trust?

Baixe este e-book para saber:

- As seis etapas para criar pragmaticamente seu programa de segurança Zero Trust usando um processo repetível.

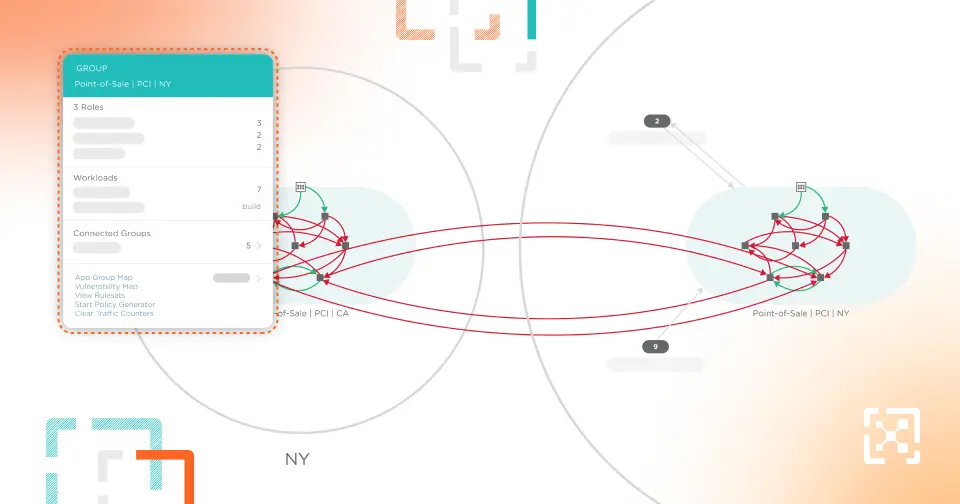

- Como os controles de segurança, como a microssegmentação, podem ajudar a lidar com áreas de foco, como a proteção da carga de trabalho.

- Quais recursos são essenciais para implementar e manter o acesso com menos privilégios de forma eficiente.

Destaques

Principais benefícios

Pré-visualização do ativo

Suponha que a violação seja feita.

Minimize o impacto.

Aumente a resiliência.

Pronto para saber mais sobre a segmentação Zero Trust?

.webp)

%20(1).webp)