ランサムウェアを阻止するための脆弱性の評価

前回の投稿では、ランサムウェアやその他のマルウェアを封じ込めるための最初のステップとして、リスクベースの可視性について説明しました。

この投稿では、これらの脆弱性を接続パターン、つまりアプリケーションとプロセスが相互に通信し、ネットワークを介して通信する方法にマッピングする方法について説明します。

これは、ランサムウェアの拡散を積極的にブロックして防止するために必要な最後のステップです。

コミュニケーションに関する豊富なデータで可視性を強化

一般的な本番環境では、サブネット内のアプリケーションやマシン、VLAN、ゾーンなど、ほとんどすべてのものが他のすべてと通信できます。これにより、ビジネスシステムはデータを共有し、外部と通信しながら作業を行うことができます。しかし、それは問題も生み出します。マルウェアがそのような環境のいずれかの部分に感染すると、非常に急速に拡散する可能性があります。

本番環境を介したマルウェアの拡散を阻止するには、あるアプリケーションまたはマシンから別のアプリケーションまたはマシンに移動するために悪用するポートをブロックする必要があります。ただし、システムが必要な操作を継続できるように、どのポートを開いたままにしておくかも知っておく必要があります。

そのため、ランサムウェアやその他のマルウェアの拡散を阻止するには、資産間の通信をリアルタイムで可視化する必要があります。結局のところ、不必要に開いているポートを識別できなければ閉じることはできません。

さらに、どのポートが最大の潜在的なリスクを伴うかを判断する必要があります。そうして初めて、このインテリジェンスを手にして初めて、ビジネスを停止させないプロアクティブおよびリアクティブコントロールを実装できます。そうすることで、運用に悪影響を与えることなく、ネットワーク内のエントリーポイントのみに侵害への露出を制限できます。

このような リスクベースの可視性 により、インシデントが発生する前にパッチ適用に優先順位を付けることもできます。

大規模なネットワークを担当するIT部門は、すべてのシステムに常にパッチを適用することはできないため、優先順位付けが不可欠です。一部のパッチは、必然的に他のパッチよりも先に対処されます。明らかに、最も潜在的なリスクを伴うシステムの修正を優先する必要があります。問題は、どれがどれなのかということです。

この質問に答えるには、ネットワーク接続に大きく依存します。

完全に分離して動作するサーバー上の脆弱性は、何千人もの他のユーザーがアクセスできるデータセンターの真ん中にあるマシン上の脆弱性よりもはるかに脅威が少ないことを考えてください。また、一部のオープンポートは、他のポートよりもネットワーク資産に大きな危険をもたらすことも考慮してください。

必要なのは、特定のシステムのコンテキストで特定のポート セットによってもたらされるリスクと、それらのシステムが相互に接続し、より広範なインターネットにどのように接続するかを定量化する方法です。

最もリスクの高いポートの特定

実際のところ、一部の港には他の港よりもリスクが高くなります。リスクの高いポートには、Microsoft Active Directory やその他のコア サービスで使用される高度に接続されたポートが含まれます。ITインフラストラクチャに関するシステムのポーリングとレポート作成にも、より多くのリスクが伴います。

ピアツーピアポートは、リモートデスクトップ管理やファイル共有アプリケーションなどのサービスで使用されるポートを含め、重大なリスクとなります。多くのソーシャル メディア アプリケーションでさえ、このように機能します。これらは、セキュリティ担当者を夜も眠らせないような、任意のトラフィックパターン向けに特別に設計されています。マルウェアは、これらのポートがユビキタスで、通常はオープンで、恣意的な方法で「通信」するため、マルウェアがこれらのポートを標的にすることが多いため、セキュリティの専門家がそれらを心配しています。

最後に、FTP や Telnet などの古い通信プロトコルは、組織のポリシーに従って誰も使用していなくても、デフォルトでオンのままになる傾向があり、よく知られた脆弱性を表しています。そのため、彼らは特に魅力的なターゲットになります。

しかし、一部の港が他の港よりも大きなリスクを伴うことを知ることは別のことです。広大なエンタープライズネットワーク全体でそれらを見つけて定量化することは別のことです。また、これらすべてのアセットがどのように接続されているかを知る必要があります。

そこで、イルミオが提供するビジュアライゼーションの出番です。

接続リスクの定量化

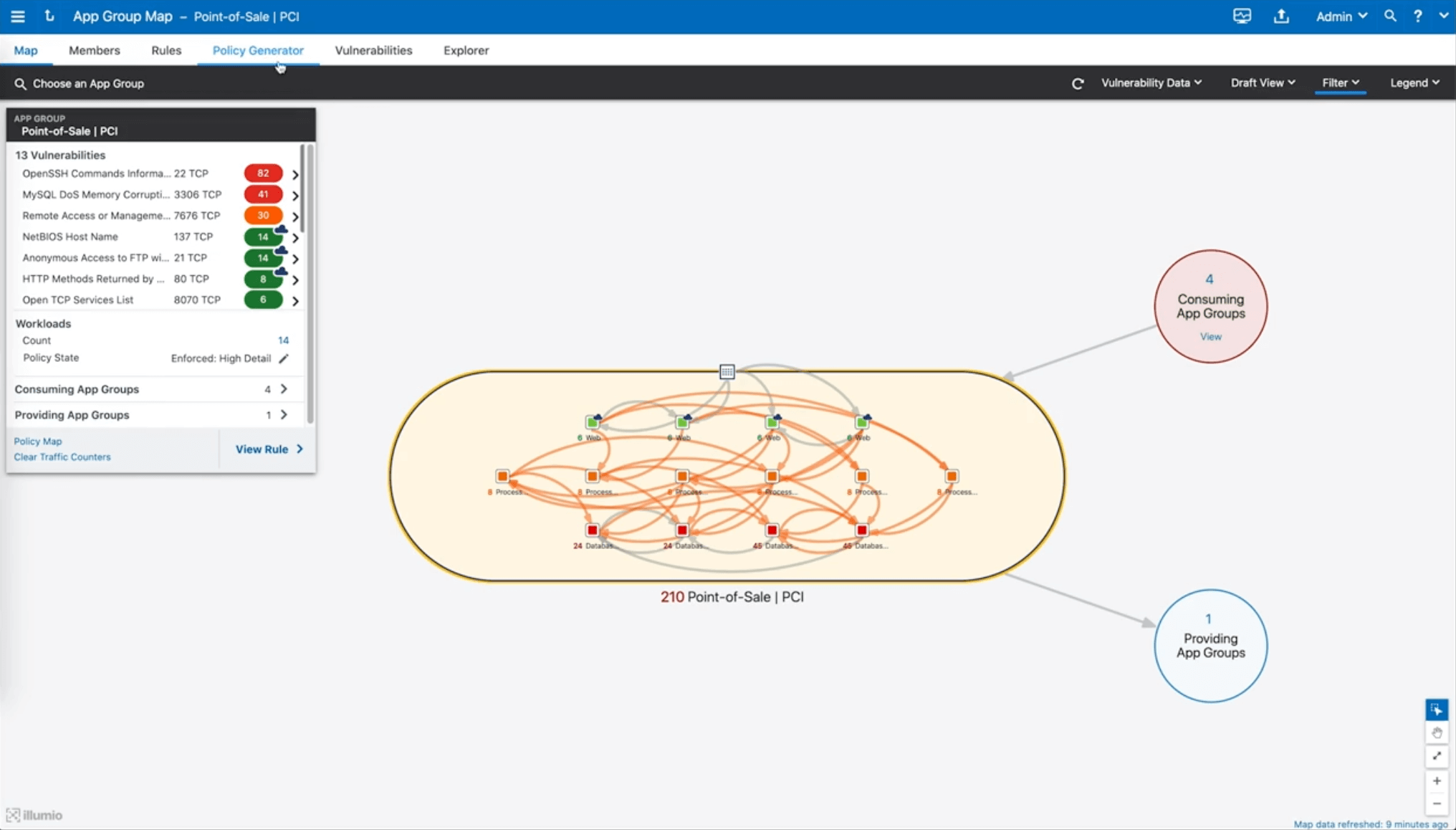

イルミオは、Rapid7やQualysなどの脆弱性スキャナーからのデータを、イルミオの アプリケーションのマップ とそれらの接続方法の上に重ね合わせて、 脆弱性マップを形成します。

これは、NetFlow や JFlow を実行しているルーター、スイッチ、クラウド システム、オペレーティング システム接続テーブルなどのソースから接続データを取得することによって機能します。次に、この情報を脆弱性スキャナーからのデータと組み合わせます。

次に、Active Directory、構成管理データベース、セキュリティ情報管理システム、IP アドレス管理システムなどのソースからユーザーとマシンの ID 情報を取り込みます。

結果のマップは、すべてのシステムのリスク調整後のリアルタイムビューを提供します。オペレーティングシステム、ユーザーのラップトップ、クラウドアプリケーションとそのコンテナ、メインフレーム、ロードバランサー、ネットワークデバイス、ファイアウォールなどを取り込んでいます。その結果、エンドツーエンドの可視性が得られ、リスクを明確に理解できます。

たとえば、データベース・サーバは、10 台のマシンに接続するだけで済むのに、サブネット上の 300 台のマシンへのオープン接続を維持しますか?イルミオの地図では、懸念事項として強調表示されるため、行動を起こすことができます。

Illumioは、資産がネットワークやデータセンター内でデータを交換する方法に加えて、資産が外部と通信する量と頻度を知らせます。この知識は、どのマシンにどのようなコントロールを適用するか、どのパッチを優先するかを決定するのに役立ちます。

脆弱性エクスポージャースコアが運用効率を向上させる方法

リスクの評価をさらに簡単にするために、イルミオは脆弱性、接続、セグメンテーションポリシーの情報を組み合わせて、すべてを 脆弱性エクスポージャースコアとして要約します。この 1 つの数値により、実行中のアプリケーションのコンテキストにおける相対的なリスクエクスポージャーをすばやく理解できます。

イルミオの多くの顧客は、この指標だけで、すべてのパッチを常に最新の状態に保つことができないことを補う方法として、システムをセグメント化するために必要なものが得られることに気づいています。セグメンテーションとは、最も脆弱なポートを可能な限り最小の半径に縮小する、つまり、他の資産との通信をできるだけ少なくすることを意味します。

イルミオの脆弱性スコアを使用すると、これらの問題領域をすばやく絞り込み、まず運用を中断することなく可能な限りセグメンテーションによって問題領域を分離し、次に現実的に維持できるスケジュールに従ってパッチを適用できます。つまり、脆弱性スコアとセグメンテーションにより、脆弱性修復の効果的な優先順位付けが可能になります。

イルミオは、環境全体の包括的なリスクベースのビューを提供します。これにより、アクティブなフローを確認し、マルウェアが使用するオープンポートに基づいてリスク分析をオーバーレイし、そのリスクを定量化できます。環境に変更を加えた後、すすぎと繰り返しを繰り返して、リスクスコアが時間の経過とともにどのように変化するかを確認できるため、ITチームとセキュリティチームはリスクを報告し、脆弱性をトリアージするための強力なツールを得ることができます。

危険なポートをブロックするポリシーの生成

イルミオは、パッチを適用する前に、または影響を受けるシステムにアクセスできない場合に、ワークロード間のポートをブロックすることで、リスクを積極的に軽減することもできます。ワークロードにパッチを適用できるようになるまで、データフローにパッチを適用すると考えてください。

さらに、イルミオは、 ポリシージェネレーターと呼ばれる組み込みワークフローの一部として、ポートをブロックするためのポリシーを提案できます。

提案されたポリシーを保存してから、Illumioにアプリケーション全体でプロビジョニングさせることができます。このツールを使用すると、パッチの展開に必要な数日または数週間の間、環境を白手にすることなく、わずか数秒で数回クリックするだけで環境を保護できます。

脆弱性を評価するための強力なツール

全体として、イルミオはITおよびセキュリティの専門家に、すべてのアプリケーション通信に対する豊富なリスクベースの可視性を提供し、ランサムウェアの拡散を阻止するためにリスク調整ベースで通信をブロックできるようにします。

Illumioは、予防的制御の実装に加えて、ランサムウェアを阻止するためのアクティブなセグメンテーションポリシーでインシデント対応能力を強化できます。

詳細については:

- 電子書籍「 ランサムウェア攻撃を阻止する方法」をお読みください。

- 脆弱性マップの実際の動作については、ウェビナー「 ランサムウェアの発生」をご覧ください。私たちはそれが広がるのを阻止します:あなたの脆弱性を評価します。

.png)