イルミオが2つのガートナー®の誇大広告サイクルレポート™で認められました

サイバー脅威は急速に変化しており、サイバーセキュリティテクノロジーもそれに追いつく必要があります。しかし、従来の予防および検出テクノロジーでは、今日の絶え間なく変化する脅威に立ち向かうには十分ではありません。

これらの課題の結果、セキュリティチームはゼロトラストセキュリティ戦略に目を向けています。

ガートナーによると、「ゼロトラストはデータセンター設計の要件になりつつあり、マイクロセグメンテーションはこれを達成するための実用的な方法です。」

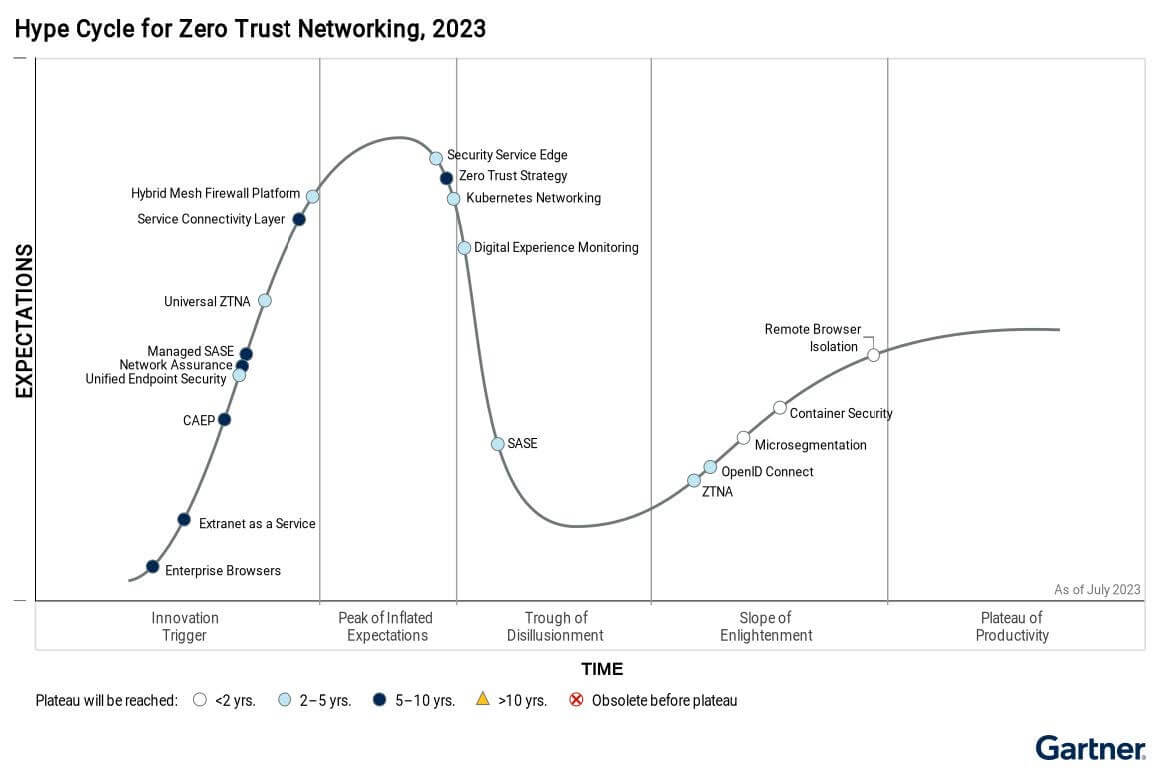

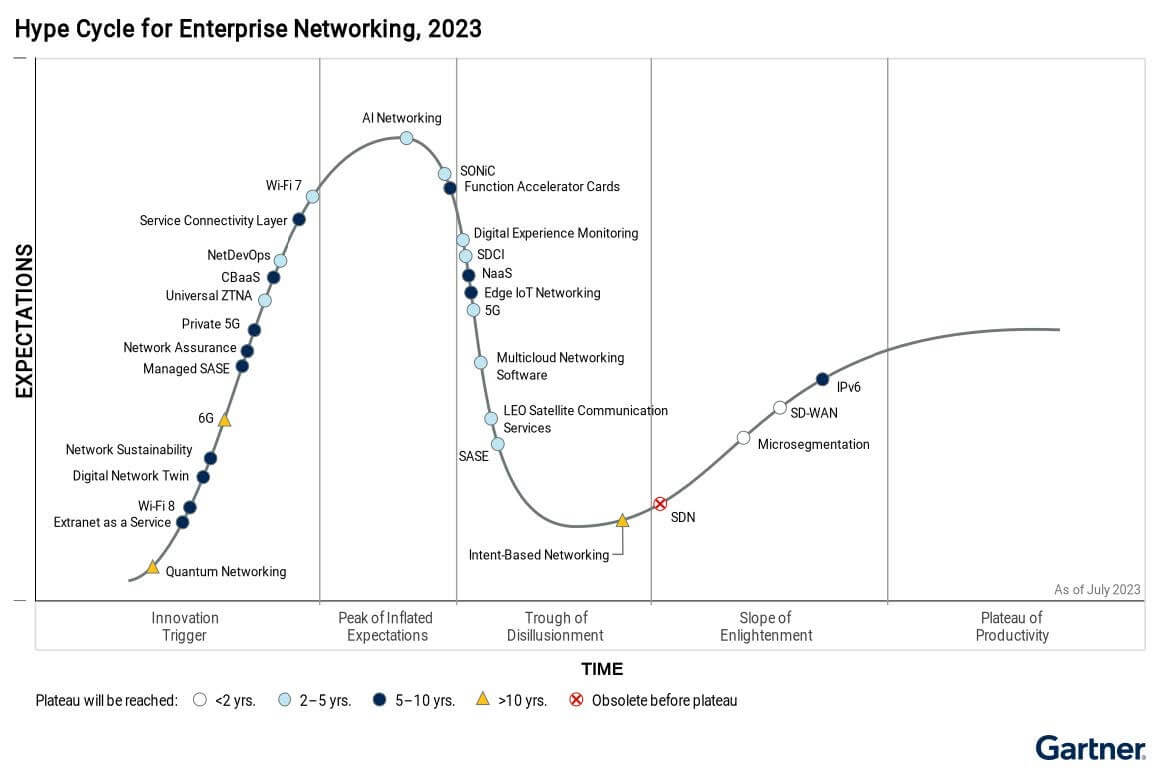

Gartner は、エンタープライズ ネットワーキングのハイプ サイクル 2023 年とゼロトラスト ネットワーキングのハイプ サイクル 2023 年のレポートの両方で、ゼロ トラスト セグメンテーションとも呼ばれるマイクロセグメンテーションを次のように認識しています。

- 高利益技術

- 今後2年以内に主流採用が見込まれる

- ガートナーの誇大広告サイクルの啓 蒙の勾配 で、現実世界の採用とメリットを提供

ゼロ トラストネットワーキングのハイプサイクル、2023年レポートの全文をお読みください。

ガートナーは、両方のレポートでイルミオをマイクロセグメンテーションのサンプルベンダーとして認めました。

ガートナーが侵害の拡大を阻止するためにゼロトラストセグメンテーションを推奨している理由

ゼロトラストセグメンテーション(ZTS)の核心は、従来のネットワークセグメンテーションの制限を超えて、ランサムウェアや侵害の拡散を阻止します。

Gartner によると、「サーバーが仮想化、コンテナ化、またはサービスとしてのインフラストラクチャ (IaaS) への移行に伴い、従来のファイアウォール、侵入防御ソリューション、ウイルス対策ソフトウェアなどの既存の保護手段は、新しい資産の導入の速いペースに追いつくのに苦労しています。」

急速なデジタルトランスフォーメーションによってもたらされた変化により、組織は、従来の検出および防御ツールを簡単かつ迅速に通過できる攻撃者に対して脆弱になっています。ZTSがないと、侵害がネットワークに侵入し、すぐに横方向に移動し、広範囲にわたる、そしてしばしば壊滅的なサイバーインシデントを引き起こす可能性があります。

これは、組織がネットワークを拡張する場合に特に当てはまります。Gartnerは、「データセンターのワークロードの動的な性質がますます動的になっているため、従来のネットワーク中心のセグメンテーション戦略は、適用が不可能ではないにしても、大規模に管理することが困難になっています」と述べています。

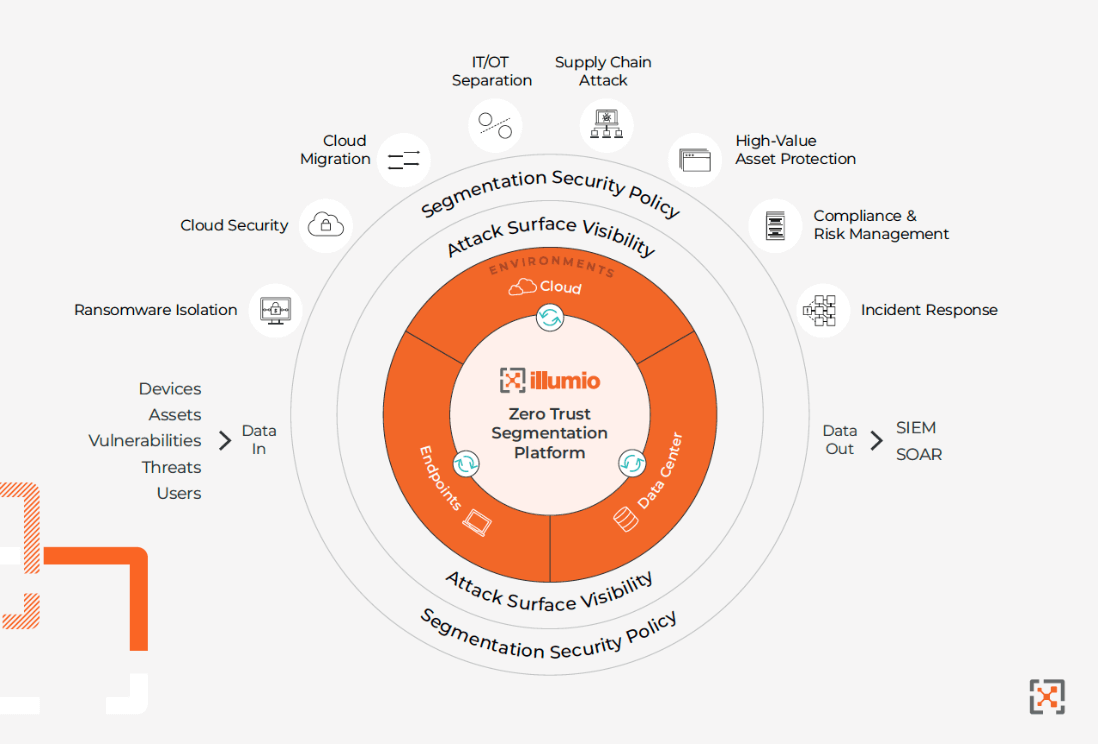

ZTSを使用すると、組織は、きめ細かく適応性のあるアクセスポリシーを構築することで、大規模で複雑で成長する環境を保護できます。この重要な部分は可視性であり、Gartnerは、ハイブリッド攻撃対象領域全体にわたってワークロードとデバイス間のすべての通信とトラフィックを可視化するプラットフォームを推奨しています。

「一部のマイクロセグメンテーション製品は、豊富なアプリケーション通信マッピングと視覚化を提供し、データセンターチームがどの通信パスが有効で安全であるかを特定できるようにします」とガートナーは述べています。

最終的に、ZTSは、今日の動的な脅威環境により迅速に対応するセキュリティ体制の構築に役立ちます。

Gartner が説明しているように、「システムが侵害されると、攻撃者は (ランサムウェア攻撃を含む) 横方向に移動し、深刻な損害を引き起こす可能性があります。マイクロセグメンテーションは、このような攻撃の伝播を制限しようとしています。初期の攻撃対象領域も大幅に減らすことができます。」

ゼロトラストセグメンテーションにイルミオを選ぶ理由

Gartner は、組織がアプリケーション、サーバー、サービス間の東西トラフィックの可視性ときめ細かなセグメンテーションへの関心を高めていると見ています。

Illumio ZTSを使用すると、次のことをすばやく簡単に行うことができます。

- リスクを参照してください。 ワークフロー、デバイス、インターネット間の既知および未知のすべての通信とトラフィックを視覚化することで、リスクを確認します。

- ポリシーを設定します。 変更のたびに、きめ細かなセグメンテーションポリシーを自動的に設定して、不要で不要なコミュニケーションを制御します。

- 拡散を止める: 侵害されたシステムと価値の高い資産を数分で自動的に隔離して、侵害の拡大をプロアクティブに阻止したり、アクティブな攻撃中に事後対応したりできます。

セキュリティチームは、わずか数時間で、 イルミオのリアルタイムアプリケーション依存関係マップ を使用して、ハイブリッド攻撃対象領域全体にわたるワークロードとデバイス間のトラフィックを確認できます。基盤となるネットワークインフラストラクチャに対するイルミオの不可知論的なアプローチにより、高いレベルの可視性が保証され、この機能はガートナーがZTS実装と組み合わせることを推奨する「豊富なアプリケーション通信マッピング」と一致していると考えています。

アプリケーション依存関係マップからの洞察を活用することで、組織は潜在的に危険な経路や古い経路やポートをプロアクティブに特定し、保護することができます。この重要な資産の戦略的分離は、侵害やランサムウェアに内在するラテラルムーブメントに対する堅牢な防御メカニズムを形成します。また、ガートナーのレポートで「最も重要な資産をターゲットにし、最初にセグメント化する」というユーザーの推奨事項とも一致していると感じています。このフレームワーク内で、Illumioを使用すると、必要に応じていつでも詳細なレベルに段階的に拡張できる基本的なセキュリティポリシーを設定できます。

セグメンテーションポリシーのスケーリングは、 イルミオのポリシージェネレーター によって合理化され、このタスクにしばしば関連する複雑さを軽減します。ポリシージェネレーターは、コンテナ、仮想マシン、ベアメタルシステムなど、さまざまなワークロードシナリオに合わせて最適化されたセグメンテーションポリシーを自動的に推奨することで、かつてはリソースを大量に消費していたプロセスを簡素化します。

重要なのは、イルミオZTSが従来のIPアドレスやネットワークロケーションへの依存から、より直感的な ラベルベースのシステムにピボットしていることです。これは、「論理タグ、ラベル、フィンガープリント、またはより強力なIDメカニズムを介して、アプリケーション、ワークロード、およびサービスのIDを使用する」というGartnerの推奨と一致しています。イルミオのポリシーは、さまざまなハイブリッドおよびマルチクラウド環境にわたるワークロードを追跡します。

ゼロ トラストネットワーキングのハイプサイクル、2023年レポートの全文をお読みください。

イルミオZTSについてもっと知りたいですか?

- ガートナーがマイクロ セグメンテーションの2023年市場ガイドでイルミオを代表的なベンダーに指名した理由をご覧ください。

- Illumio ZTSプラットフォームが検出と対応のみよりも4倍速くサイバー攻撃を阻止するのにどのように役立つかを証明する、 ビショップ・フォックスのエミュレートされた攻撃 から得られた重要な調査結果を入手してください。

- Illumio ZTSのForrester Total Economic Impact調査を読んで、Illumioの顧客が111%のROIと$10.2Mの総利益をどのように実現しているかを確認してください。

ガートナーの免責事項:ガートナーは、その調査出版物に記載されているベンダー、製品、またはサービスを推奨するものではなく、テクノロジーユーザーに、最高の評価またはその他の指定を受けたベンダーのみを選択するようアドバイスするものではありません。ガートナーの調査出版物は、ガートナーの調査組織の意見で構成されており、事実の記述として解釈されるべきではありません。ガートナーは、商品性または特定目的への適合性の保証を含め、この調査に関して、明示または黙示を問わず、すべての保証を否認します。

GARTNERは、米国および海外におけるGartner, Inc.および/またはその関連会社の登録商標およびサービスマークであり、HYPE CYCLEおよびMAGIC QUADRANTは、Gartner, Inc.および/またはその関連会社の登録商標であり、許可を得て使用しています。全著作権所有。

* この図は、Gartner, Inc.が大規模な調査文書の一部として公開したものであり、文書全体の文脈で評価する必要があります。ガートナーのドキュメントは、イルミオからのリクエストに応じて入手できます。

.png)