S&P Global:重要インフラのランサムウェアの脅威に対処するためのトップ3の方法

ランサムウェアの背後にあるテクノロジーと慣行が進化していることは周知の事実です。

新しいサイバーセキュリティアプローチのたびに、新しいランサムウェアの手法から保護するためのモグラたたきの性質があるようです。ランサムウェアの最新の強迫観念の主な犠牲者は、重要なインフラストラクチャと産業の資産です。

医療、製造、エネルギーなどの重要な機能における物理資産とデジタル資産の間の変曲点を攻撃することは、従来のサイバー攻撃戦略よりも緊急性と痛みを生み出します。

これは、イルミオ・ソリューションズ・マーケティング・ディレクターのトレバー・ディアリング氏とS&Pグローバル・マーケット・インテリジェンス・チーフ・アナリストのエリック・ハンセルマン氏が最近のウェビナーで議論した問題です。

このクリップを視聴して、ランサムウェアに対する組織の期待と準備についての洞察を得て、ウェビナーの全文を こちらからご覧ください。

ウェビナーで共有された重要インフラ組織向けの3つのサイバーセキュリティの推奨事項は次のとおりです。

1. 重要インフラは、ランサムウェアの急激な増加に備える必要がある

悪意のある行為者が重要インフラに執着することは皮肉なほど理にかなっているし、業界のリーダーたちはそれに伴う影響をよく認識している。

「医療におけるランサムウェア攻撃は、2022年上半期だけで328%増加しました」とディアリング氏は述べています。「私たちは毎日、さらに別の攻撃について読んでいます。」

サイバー攻撃の数は増加しており、その戦略は急速に進化しています。

「最近よく見られることの 1 つは、ランサムウェアをサービス拒否攻撃として使用することです。病院の医療用スキャナーやモニターの動作を止めることができれば、それは大きな効果があり、人々はそれを防ぐためにお金を払うでしょう」とディアリング氏は説明した。

2. 新たなランサムウェアの脅威には、新しいサイバーセキュリティアプローチが必要

組織はここ数年、ハイブリッドITを急速に拡大しなければならないという大きなプレッシャーを感じてきましたが、セキュリティ慣行はしばしばこれらの変化に追いついていません。

「OTチームは、従来のITチームよりも、構築および展開するもののセキュリティ面にはるかに関心を持っています」とHanselman氏は述べています。「OT側とIT側のアプローチは、多くの場合、完全には一致していません。」

ITとOTの間のこの不一致をさらに進め、急速なデジタルトランスフォーメーションの傾向により、サイバーセキュリティのコインの両面が完全に連携して運用する必要がある場所で、組織はランサムウェアに対してより脆弱になっています。

「多くの組織は、問題の程度を理解していません」とハンセルマン氏は言います。「組織はこれを管理するために従来の方法に依存しています。新しい問題、古いアプローチ。」

ディアリング氏は「ランサムウェアが今日のビジネスに実際に与える影響と比較して、計画は過去に起こったことに基づいていることが多すぎます」と説明しました。

この不一致はデータに現れています。Hanselman氏は、従来の エンドポイントセキュリティの期待と現実に関する調査から得られたS&Pの調査結果の大部分を強調しました。

エンドポイントセキュリティが攻撃を阻止すると予想していた組織の32%のうち、そのような成功を収めたのはわずか25%でした。

逆に、ランサムウェア攻撃後にデータを復元するには身代金を支払わなければならないと考えた回答者はわずか7%でしたが、実際にはなんと22%がそうしました。

3. ゼロトラストセグメンテーション(ZTS)でランサムウェアのリスクに対処する

幸いなことに、このツールキットはこれらの無数の課題に正面から取り組むために存在します。

ディアリングとハンセルマンは、ランサムウェアの猛攻撃に対抗するのに苦労している組織の今後の道筋について話し合い、明るくなりました。

ディアリング氏は、イルミオZTSプラットフォームの強みである可視性の重要性を強調しました。

ゼロトラストセグメンテーションの詳細については、こちらをご覧ください。

「OTとITの鍵の1つは、何が何と話しているのかを確認できることです。これにより、セキュリティポリシーをどこに導入する必要があるかを理解することができます」と彼は説明しました。

ランサムウェアの悪質な特徴のもう 1 つは、組織内のラテラル ムーブメントです。悪意のある攻撃者が脆弱なエンドポイントから重要な機能にいかに迅速にピボットできるかは注目に値します。これらの動きの先を行くことが重要です。

「新しい考え方を採用する必要があります。常にランサムウェアを寄せ付けないようにするのではなく、攻撃中であってもランサムウェアを封じ込め、ビジネスを継続する方法を理解する必要があります」とディアリング氏は述べています。「これは基本的に、イルミオが顧客のために行う重要なことの1つです。」

サイバーレジリエンスに移行していない人にとって、自分たちがどこにいるのか、次に何をする必要があるのかを理解することが急務であることは明らかです。しかし、ディアリング氏とハンセルマン氏の会話の後、ランサムウェアの進化に先んじるための適切なソリューションが存在することも明らかになりました。

ZTSは、あらゆるセキュリティ戦略の基本的な構成要素です

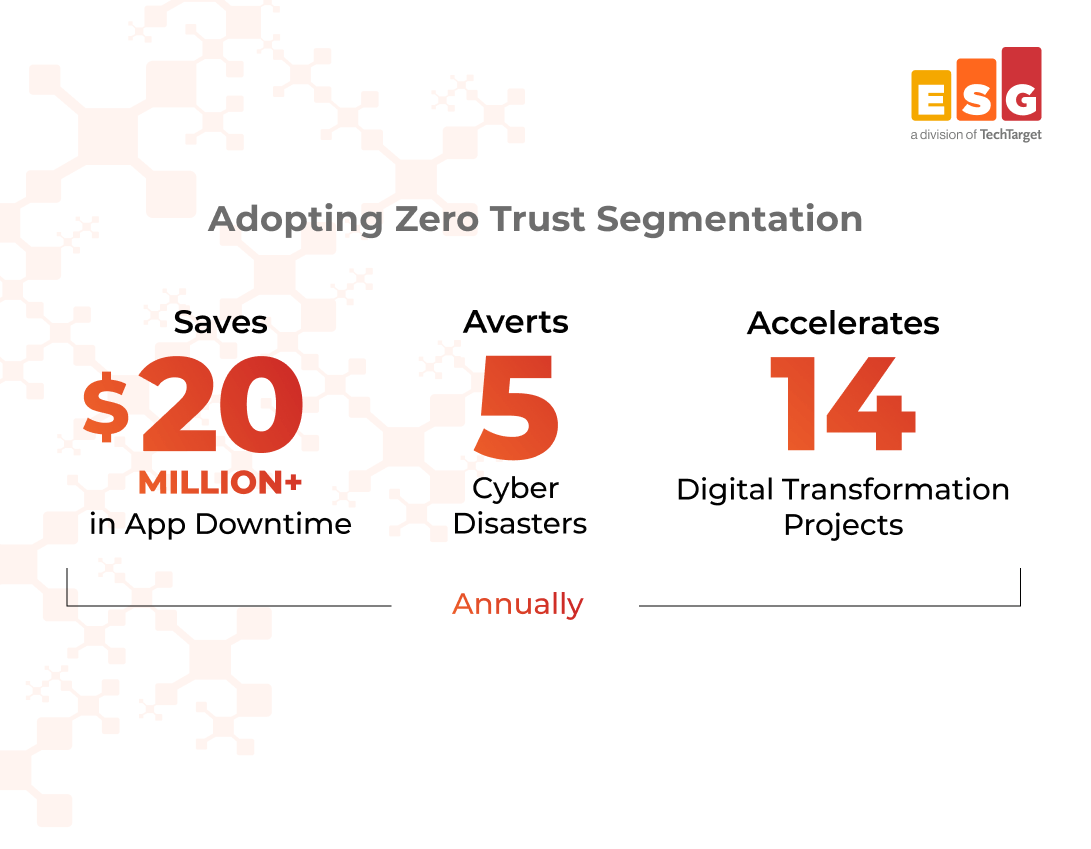

ZTSは、フォーチュン100から中小企業まで、あらゆる規模の組織が侵害やランサムウェアを数分で阻止し、アプリケーションのダウンタイムを数百万ドル削減し、デジタルトランスフォーメーションプロジェクトを加速するのに役立つことが証明されています。

Enterprise Strategy Group(ESG)の新しい調査では、世界中の1,000人のITおよびセキュリティ専門家を対象に調査を行い、10社に9社の組織が、侵害が壊滅的なものになるのを防ぐためにゼロトラストの推進に注力していることが判明しました。

この調査では、ゼロトラスト戦略の柱であるセグメンテーションを優先する企業は、年間5件のサイバー災害の回避からアプリケーションのダウンタイムの回避による$20.1Mの節約まで、より良いビジネスとセキュリティの成果を達成していることがわかりました。

ESGのゼロトラスト・インパクト・レポートの全文をお読みください。

イルミオZTSプラットフォームは、侵害封じ込めのための業界初のプラットフォームです。スケーラブルでありながら使いやすいIllumio ZTSは、マルチクラウドからデータセンター、リモートエンドポイント、ITからOTまで、ハイブリッド攻撃対象領域全体にわたってマイクロセグメンテーションへの一貫したアプローチを提供します。

このプラットフォームは、ワークフロー、デバイス、インターネット間のすべての通信とトラフィックを1つのコンソールで視覚化し、不要で不要な通信を制御するためのきめ細かなセグメンテーションポリシーを自動的に設定し、価値の高い資産と侵害されたシステムを分離して、侵害の拡大をプロアクティブまたは事後的に阻止します。

イルミオゼロトラストセグメンテーションを始める準備はできていますか?デモと相談については、今すぐお問い合わせください。

.png)