イルミオコアのあまり知られていない機能:仮想サービス

この継続的なシリーズでは、イルミオのセキュリティ専門家が、イルミオコアのあまり知られていない(しかしそれほど強力な)機能に焦点を当てています 。

流 出したデータの価値 が闇市場で下がったことで、重要なリソースを乗っ取り、そのデータの身代金を保持 することは価値が劇的に高まり 、非常に成功した犯罪ビジネスモデルになりました。今日、組織のインフラストラクチャを破壊することは、悪意のある行為者にとって非常に魅力的な標的となっています。

インフラストラクチャ リソースは、ホスト層とアプリケーション層でハイジャックされ、中断される可能性があり、両方のタイプのリソースを視覚化し、互いに独立して、きめ細かなスケールで適用する必要があります。

このブログ投稿では、Illumio Coreの仮想サービスを活用して、 エージェントの有無にかかわらずホストとそのアプリケーションとプロセスを保護する方法を学びます。これにより、死角のないエンドツーエンドの ゼロトラストアーキテクチャ が実現します。

ワークロードセキュリティに対するイルミオコアのエージェントレスアプローチ

Illumio Core は、Illumio VENエージェントを展開し、Illumio PCEとペアリングすることで、OS上でワークロードを直接管理します。これにより、イルミオは、従来のセキュリティソリューションとは無関係に、各OSにネイティブなファイアウォール機能を使用して、アプリケーション中心のトラフィックを視覚化し、適用することができます。ワークロード中心のセグメンテーション には、基盤となるホスティング環境に依存しないソリューションが必要です。

ワークロード セキュリティ ソリューションをワークロードに直接プッシュするこのアプローチが最も理想的ですが、ワークロードの可視性と適用アーキテクチャに含める必要があるが、ロード バランサー、IoT、 OT デバイスなど、サードパーティ エージェントのデプロイを許可しない種類のワークロードは他にもあります。

エージェントレスセキュリティソリューション は、イルミオが イルミオCloudSecureで実現するパブリッククラウドプラットフォームに関連付けられていることがよくあります。オンプレミス環境には、さまざまなセキュリティオプションを備えたさまざまなプライベートクラウドソリューションがありますが、これらのソリューションのほとんどはハイパーバイザーまたは仮想オーバーレイネットワークアーキテクチャに依存しています。ハイパーバイザーまたはオーバーレイネットワーク環境でのセグメントの作成は、依然としてネットワーク中心のソリューションですが、ワークロード中心のセグメンテーションには、基盤となるホスティング環境に依存しないソリューションが必要です。イルミオは VENエージェントなしでこれをどのように可能にできますか?

Illumio Coreがエージェントなしで環境を保護する3つの方法

Illumio Coreは、次のエージェントレスエンティティを使用して、管理されたワークロードを超えて可視性と適用ソリューションを拡張します。

- 管理されていないワークロード

- 仮想サーバー

- 仮想サービス

管理されていないワークロード

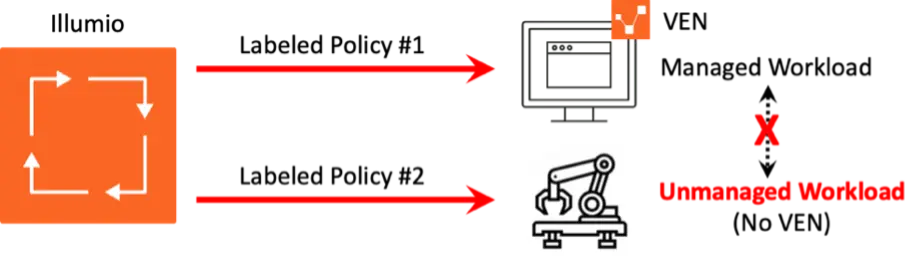

Illumioは、ホスト名とIPアドレスを使用して、VENエージェントなしで管理されていないワークロードを識別できます。次に、イルミオはそのワークロードにラベルを割り当て、イルミオが他のすべての管理対象ワークロードからそのワークロードへのアクセスを視覚化して強制できるようにします。

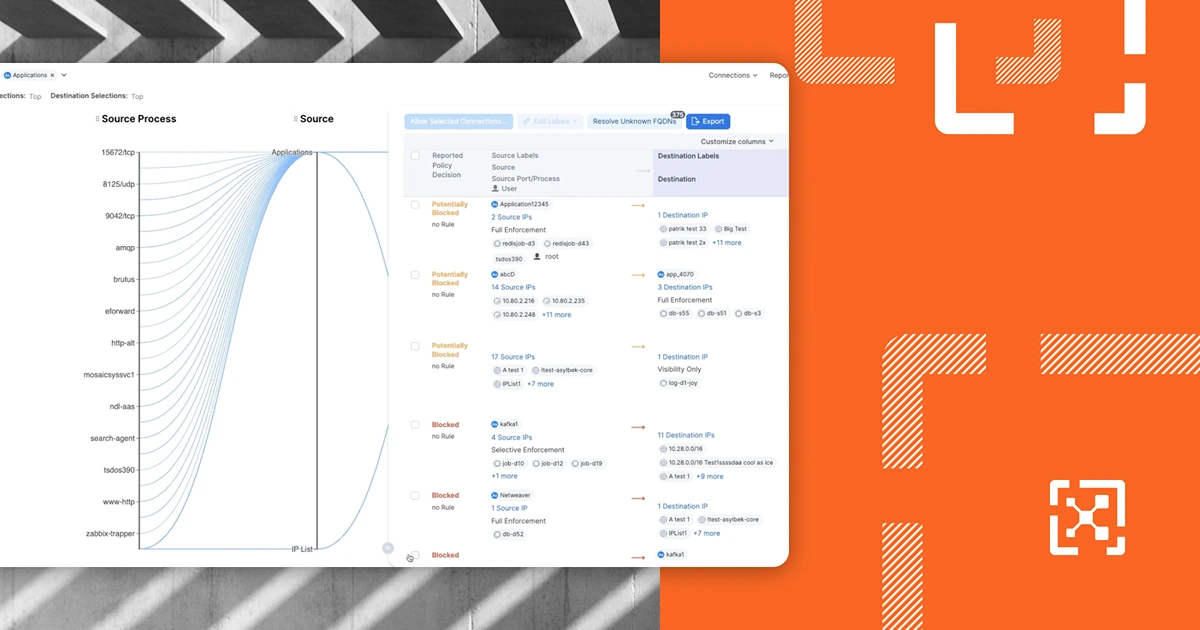

Illumioは、VENエージェントが展開されていないため、その管理されていないワークロードからテレメトリを受信していません。代わりに、イルミオは通信しているマネージドワークロードを確認できるため、イルミオはこれらのアンマネージドでエージェントレスのワークロードを イルミネーションマップ とポリシーモデルに完全に含めることができます。

Illumioは、マネージドワークロードとアンマネージドワークロードの両方を同じように管理します。

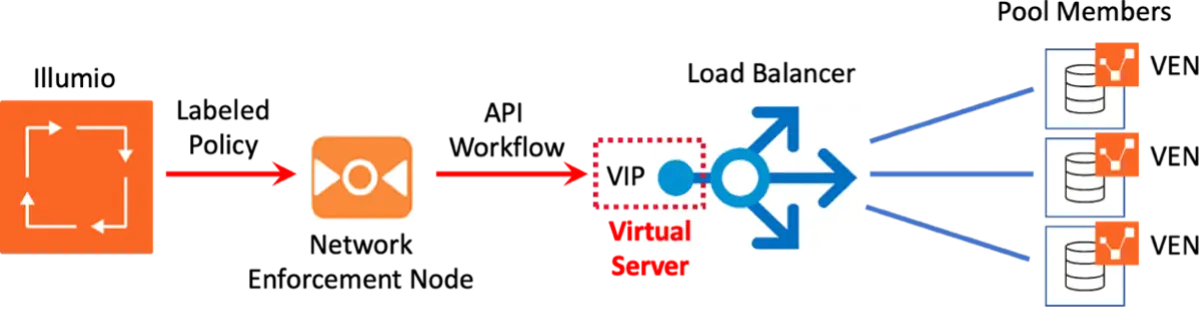

仮想サーバー

仮想サーバーは、ロードバランサーを経由するトラフィックを強制するために使用されます。Illumioは、F5またはAVIロードバランサーで公開されているVIPによって各仮想サーバーを定義します。イルミオは、そのVIPに関連付けられたロードバランサーの背後に展開されたプールメンバーのラベルも作成します。

イルミオのネットワーク適用ノード(NEN)モジュールは、API駆動型のワークフローを使用して、セキュリティポリシーをロードバランサーに直接読み書きするのに役立ちます。これにより、イルミオはVENエージェントの展開に依存することなく、ロードバランサーを介して仮想サーバーとの間のトラフィックを視覚化し、適用することができます。

キャプション:イルミオは、ロードバランサーを構成し、プールを管理することで、仮想サービスを適用します。

仮想サービス

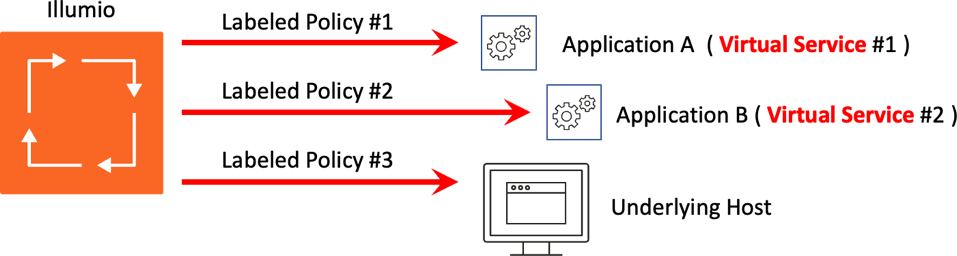

仮想サービスは、同じホスト上に存在する 1 つ以上の特定のプロセスまたはアプリケーションにポリシーにラベルを付けて定義するために使用され、各仮想サービスは基盤となるホストのラベルやポリシーから独立しています。たとえば、2つのアプリケーションが1つのホストに展開されている場合、Illumioは2つの異なる仮想サービスを作成し、それぞれが相互に、および基盤となるホストから異なるポリシーを適用します。

Illumioが仮想サービスを使用して特定のプロセスまたはアプリケーションをワークロードとして定義すると、デプロイされているホストとは無関係に、その仮想サービスをそのプロセスで使用されるポートに「バインド」します。仮想サービスは、ホスト上の単一のプロセスまたは特定の TCP ポートのコレクションにマッピングできます。

イルミオは、1つのホスト上の異なるアプリケーションに異なるラベルを割り当てることができます。たとえば、1つのホストがポート5678にデータベースプロセスとpostgresインスタンスの両方を展開している場合、Illumioは2つの異なる仮想サービスを作成し、それぞれを各プロセスで使用される関連ポートにバインドできます。次に、イルミオは、マネージドワークロードで使用されるのと同じ多次元ラベルを使用してラベルを付けます。

その後、基盤となるホストに定義されているラベルやポリシーとは異なる、各アプリケーション・ラベルに対して異なるポリシーを定義できます。

サービスまたはアプリケーションがあるホストから別のホストに移動する場合(プライベートクラウドプラットフォームで発生する可能性があります)、Illumioでそのアプリケーションに定義されているポリシーを変更する必要はありません。イルミオは、この仮想サービスが移行中にアプリケーション中心のポリシーを持ち込めるようにするために、アプリケーションが移行先のホスト上の新しいIPアドレスなど、更新されたワークロードのルールを動的に再計算します。

これにより、アプリケーションは、たとえば、異なるVM間で動的に移行できます。アプリケーションポリシーは安定したままであり、アプリケーションがホスト間でどのように動的に移行するかに関係なく、アプリケーションの移行に伴うセキュリティ変更管理プロセスに従う必要はありません。

マネージド ワークロードとアンマネージド ワークロードの仮想サービス

仮想サービスは、マネージドワークロードで一般的に使用されますが、アンマネージドワークロードでも使用できます。アンマネージドワークロードに複数のプロセスまたはアプリケーションがデプロイされている場合、イルミオはそれぞれを異なる仮想サービスに関連付け、それぞれに異なるラベルを付けて適用できます。

これにより、セキュリティチームは、さまざまなタイプのワークロードにわたるプロセスとアプリケーションに固有の非常に詳細なポリシーを定義できます。その結果、視覚化とポリシーは OS/ホスト ワークロード モデルだけに限定されません。

ここで、イルミオがサポートするワークロードの大規模なことが重要になります — このモデルを大規模に従うことで、イルミオが簡単に管理できるものを視覚化して適用するエンティティが爆発的に増加する可能性があります。

ホストやアプリケーションを標的とする脅威から保護

Illumioは、アプリケーションとホストネットワークの依存関係の適用を可能にし、誰が何と話しているかを 明確に可視化 し、複雑さをかけずにリソース間の横方向の移動をロックする機能を提供します。イルミオは、エージェントの有無にかかわらず、ホストとそのアプリケーションとプロセスを保護します。これにより、死角のないエンドツーエンドのゼロトラストアーキテクチャが実現します。

イルミオZTSの詳細については、 今すぐ無料 相談とデモをご利用ください。

.png)

_(1).webp)

.webp)