ラテラルムーブメント:クラウドの最大のリスクを解決する方法

クラウドには、世界中の企業の最も重要で機密性の高いデータが保持されています。実際、組織の 98% は最も機密性の高いデータをクラウドに保存しており、89% は最も価値の高いアプリケーションをクラウドに依存しています。

これらの統計は、攻撃者がクラウドを貴重な情報の宝庫と見なしていることを明らかにしています。しかし、多くの組織は、サイバー犯罪者がクラウドの最大のリスクであるラテラルムーブメントを利用できるようにする従来のセキュリティ手法に依然として依存しています。

このブログ投稿では、攻撃者がクラウド内で横方向に移動するのが非常に簡単な理由、クラウドセキュリティの4つの失敗により攻撃者がさらに簡単になる理由、マイクロセグメンテーションが横方向の移動を阻止する鍵である方法について説明します。

クラウドはサイバー犯罪者の主な標的です

今日のサイバー犯罪の世界では、サイバー犯罪者が最終的にネットワークに侵入するという厳しい現実があります。中に入ると、彼らの使命は単純で、最も貴重な資産に到達するまで横方向に移動します。

しかし、なぜクラウドがサイバー犯罪者の主な標的となるのでしょうか?

Cloud Security Index 2023によると、次のようになります。

- 98%の組織が機密データをクラウドに保存しています

- 組織の 89% が、最も価値の高いアプリケーションをクラウドで実行しています

- 組織の89%が、サービスのほとんどまたはすべてをクラウドで運用しています

- 38%の組織が完全にクラウドネイティブです

これらの統計は明確な全体像を描いています。クラウドは多くのビジネスの中心になりつつあります。攻撃者にとって、これは、侵害されるのを待っているデータと資産の膨大な宝庫があることを意味します。

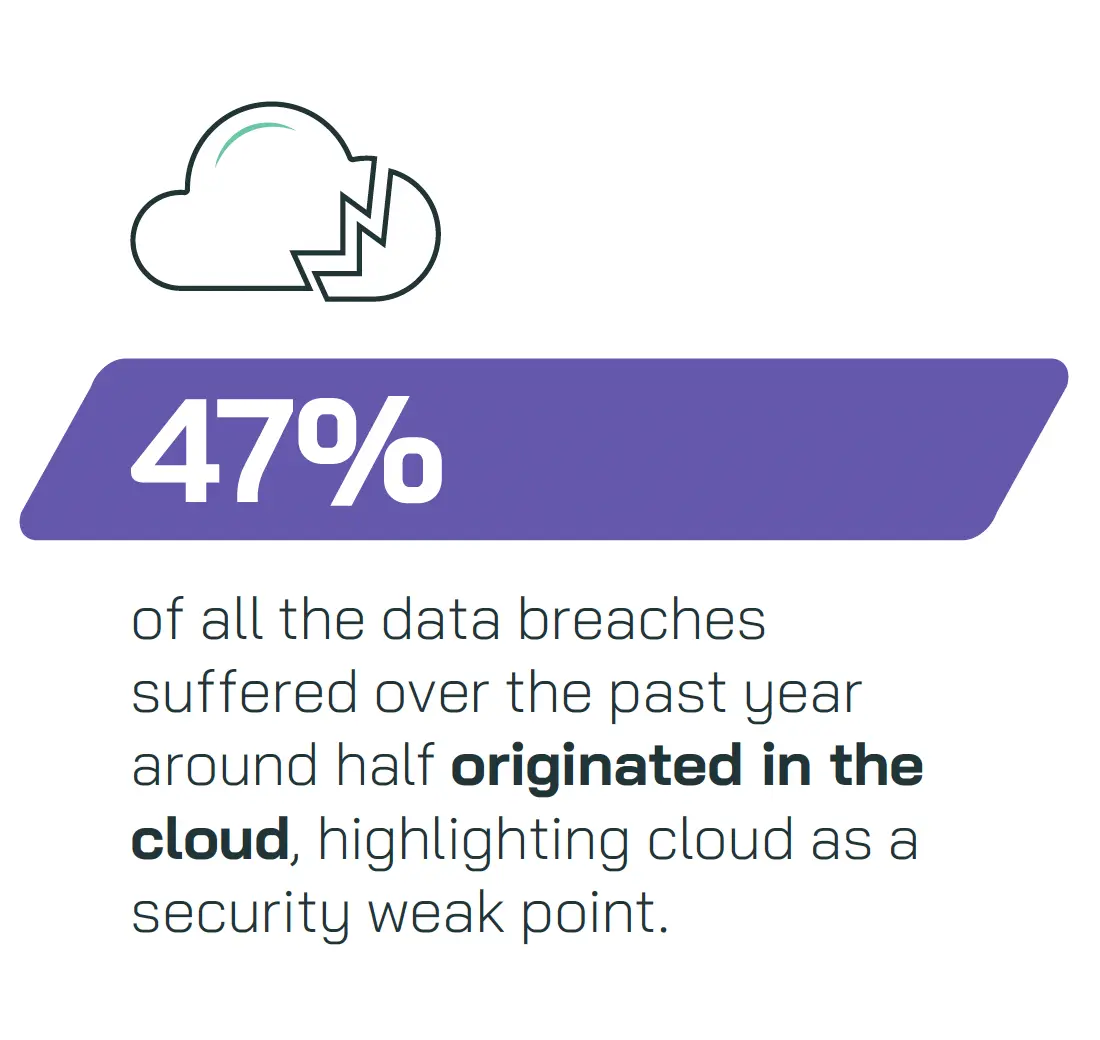

実際、2023 年のサイバー攻撃のほぼ半分はクラウドで始まりました。

クラウドセキュリティは極めて重要であるにもかかわらず、多くの組織は依然として従来のアプローチに依存しており、ラテラルムーブメントからの保護には不十分です。

クラウドでのラテラルムーブメントとは何ですか?

クラウドセキュリティにおける重大な脅威は 、ラテラルムーブメントです。これは、サイバー犯罪者が最初の侵入ポイントに侵入した後、ネットワーク内を移動するプロセスです。

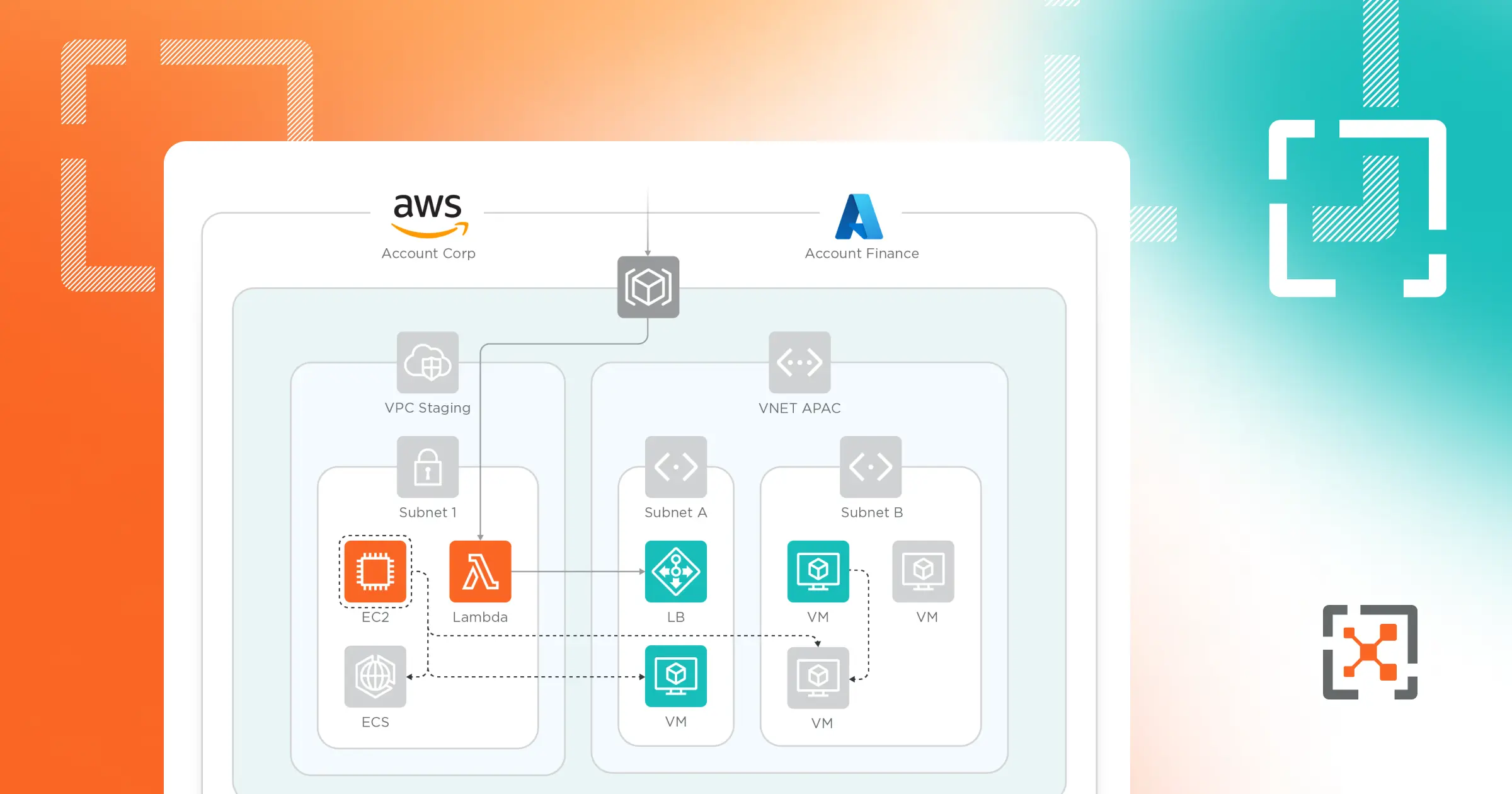

従来のオンプレミス環境では、組織はファイアウォールを利用してネットワークの異なる部分間の移動を制限できます。しかし、ワークロードとデータが複数の環境やサービスプロバイダーに分散できるクラウド環境では、この種の制御を設定するのがはるかに困難です。

最新のクラウド環境を念頭に置いて設計された専用のクラウドセキュリティツールでさえ、ラテラルムーブメントを止めることができないことがよくあります。これらのプラットフォームは、異なる環境 (パブリック、プライベート、ハイブリッド クラウドなど) 間でセキュリティ ポリシーを適用する場合がありますが、同じ環境内の個々のワークロードまたはプロセス間でトラフィックをセグメント化する機能が欠けていることがよくあります。

その結果、攻撃者がクラウド内の単一のポイントに侵入すると、多くの場合、環境内を自由に移動できます。これは、1つのエンドポイントで侵害が発生すると、アプリケーション、データベース、サービス全体がすぐに侵害される可能性があることを意味します。これにより、サイバー犯罪者は追加のセキュリティ障壁に遭遇することなく機密データにアクセスできるようになります。

クラウドを危険にさらす4つのセキュリティ上の失敗

多くの組織は、攻撃者がクラウド環境やネットワークの残りの部分を簡単に移動できるようにしています。しかし、これら 4 つの問題に注意を払うことで、 クラウド セキュリティ リスクを軽減できます。

1. 既製の構成

多くの組織は、クラウドサービスプロバイダー(CSP)が提供する標準構成で環境を保護するのに十分であると想定しています。ただし、これらのデフォルト設定では、複雑なワークロードや機密データには不十分なことがよくあります。攻撃者は、特に企業が特定のニーズに合わせてセキュリティ設定をカスタマイズできない場合、構成が不十分なサービスを簡単に悪用できます。

2. 構成が正しくない、または不完全な

組織がクラウドセキュリティをカスタマイズしようとしても、エラーはよくあることです。ID およびアクセス管理 (IAM) 制御の設定ミス、過度に寛容なセキュリティ グループ設定、不適切なファイアウォール構成は、よくある間違いのほんの一例にすぎません。これらの欠陥により、攻撃者がすり抜ける扉が開かれます。

3. 欠陥のある展開プロセス

多くの組織は、クラウドでのセキュリティツールの適切な展開に苦労しています。環境のすべての部分を可視化しないと、重大な脆弱性を見落としたり、必要なセキュリティパッチを時間内に適用できなかったりしがちです。これらの欠陥により、攻撃者が悪用できる保護されていないギャップが残る可能性があります。

4. 完全な可視性のない大規模で複雑なネットワーク

クラウド環境は、多くの場合、無秩序で相互接続されたサービスとアプリケーションで構成されています。包括的な可視性がなければ、不審なアクティビティをリアルタイムで検出して対応することは困難です。攻撃者は、この可視性の欠如を利用して、検出されずにネットワーク内を移動する可能性があります。

5. マイクロセグメンテーションの欠如

クラウド環境を保護するために設計されたセキュリティツールは、追いつくのに苦労することがよくあります。これらの専用クラウドセキュリティツールの多くは、異なるクラウド環境間でポリシーを適用することに重点を置いています。これは重要な機能ですが、セキュリティの重要な側面、つまりクラウド自体内の個々のワークロードとプロセス間でトラフィックをセグメント化する機能を見落としています。

マイクロセグメンテーションがなければ、攻撃者はアクセス権を取得するとネットワーク上を横方向に移動できます。言い換えれば、一度1つのポイントに侵入すると、大きな抵抗に遭遇することなく、あるワークロードから別のワークロードへ、エンドポイントからサーバー、アプリケーション、データへと簡単に拡散する可能性があります。

ネットワークを侵害やランサムウェア攻撃に対して脆弱なままにするクラウドセキュリティの課題の詳細については、電子ブックをお読みください。

マイクロセグメンテーション:クラウドでの横方向の動きを止める方法

クラウド環境におけるラテラルムーブメントを効果的に阻止するには、組織は従来のセキュリティアプローチやサイロ化されたクラウドセキュリティツールを超えて、マイクロセグメンテーションなどのより高度なソリューションに移行する必要があります。マイクロセグメンテーションは、ネットワーク全体を完全に可視化し、ワークロードレベルできめ細かなセキュリティポリシーを作成できるようにします。これにより、ワークロードが相互に分離され、ワークロード間の不正な通信が防止されます。

マイクロセグメンテーションを使用すると、攻撃者がクラウドの一部にアクセスしたとしても、他の部分や環境に横方向に移動することはできません。すべてのワークロードは独自のセキュリティゾーンとして扱われ、ワークロード間で通信がいつどのように行われるかを厳密に制御します。これにより、攻撃対象領域を大幅に縮小し、攻撃者がネットワーク内に拡散する能力を制限する追加のセキュリティ層が作成されます。

Illumio CloudSecureでクラウドでマイクロセグメンテーションを構築

ワークロードとプロセス間の マイクロセグメンテーション がなければ、組織はクラウド環境をラテラルムーブメントに対して脆弱なままにし、攻撃者が最も貴重な資産にアクセスしやすくなっています。

Illumio CloudSecureを使用して、ハイブリッドマルチクラウド全体で可視性とマイクロセグメンテーションを拡張します。

CloudSecureを使用すると、次のことが可能になります。

- クラウド環境における侵害やランサムウェアの拡散を阻止し、封じ込めます。

- ハイブリッドおよびマルチクラウド環境全体のトラフィックフローをリアルタイムで表示することで、セキュリティの盲点を排除します。

- アプリケーションがどのように通信しているか、リスクの高いポートが開いている場所を確認して理解します。

- アプリケーションとワークロードを保護するきめ細かく柔軟なセキュリティポリシーを設定して、避けられない侵害にプロアクティブに備え、侵害が発生したときに事後対応的に隔離します。

- データ・センターとパブリック・クラウド全体で、露出を制限し、最小権限のアクセスを維持します。

侵害は起こります。イルミオゼロトラストセグメンテーションプラットフォームの準備をしてください。

クラウドセキュリティを危険にさらす課題をさらに深く掘り下げます。 お問い合わせ 今日は、Illumio CloudSecureがハイブリッドマルチクラウド、データセンター、エンドポイント全体で侵害やランサムウェア攻撃をどのように封じ込めているかを学びましょう。

.png)