マルチクラウド環境で侵害を封じ込め、制御を取り戻す方法

クラウドの導入により、すべてが高速化されるはずでした。また、物事がはるかに曖昧になりました。

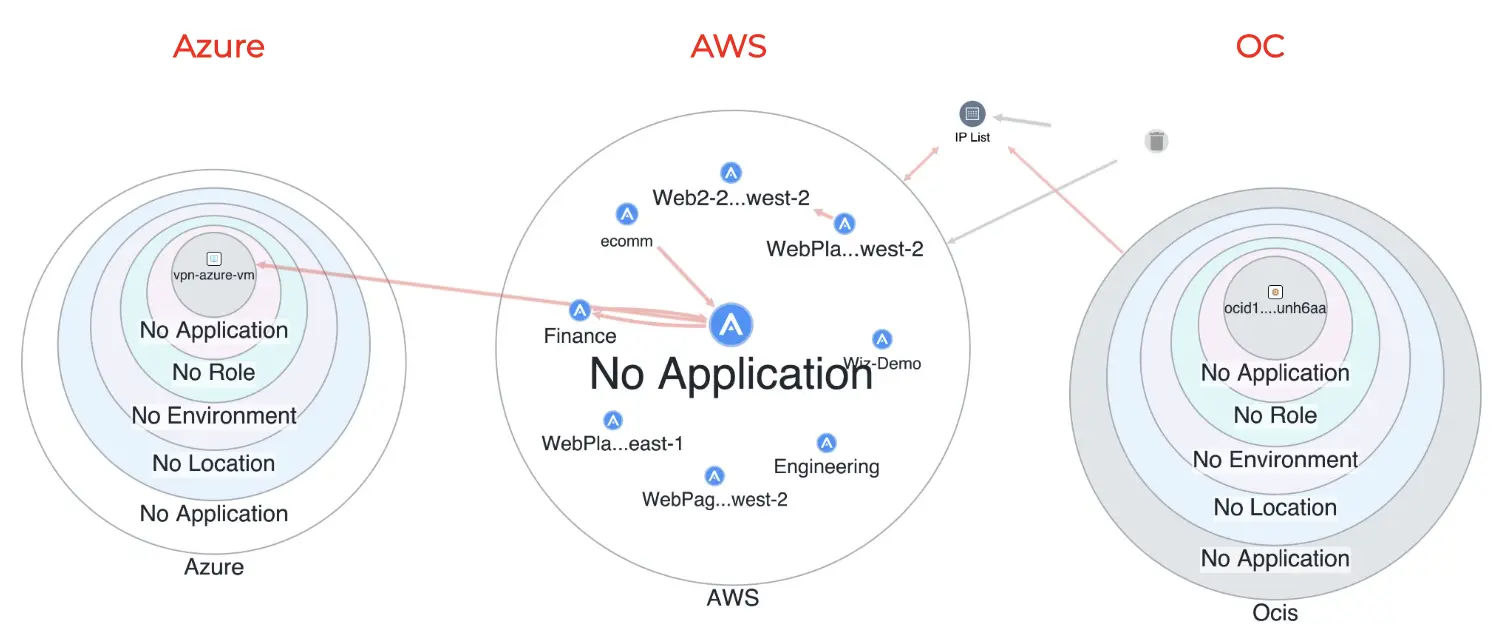

今日、ほとんどの組織はマルチクラウドの世界に住んでいます。AWS、Azure、OCI、場合によっては3つすべてにワークロードがあります。各プラットフォームには、リソースの管理、ワークロードの保護、資産のタグ付けを行う独自の方法があります。

しかし、これらのツールはどれも連携するように構築されていませんでした。それは問題です。

セキュリティチームは、同じ言語を話さないクラウドネイティブツールを使用して保護をまとめることを余儀なくされています。その結果、大きな可視性のギャップ、ポリシーのサイロ化、リスクの見逃しが生じます。攻撃者が亀裂をすり抜けると、彼らはいつもそうしていますが、彼らはすぐに野放しに広がる可能性があります。

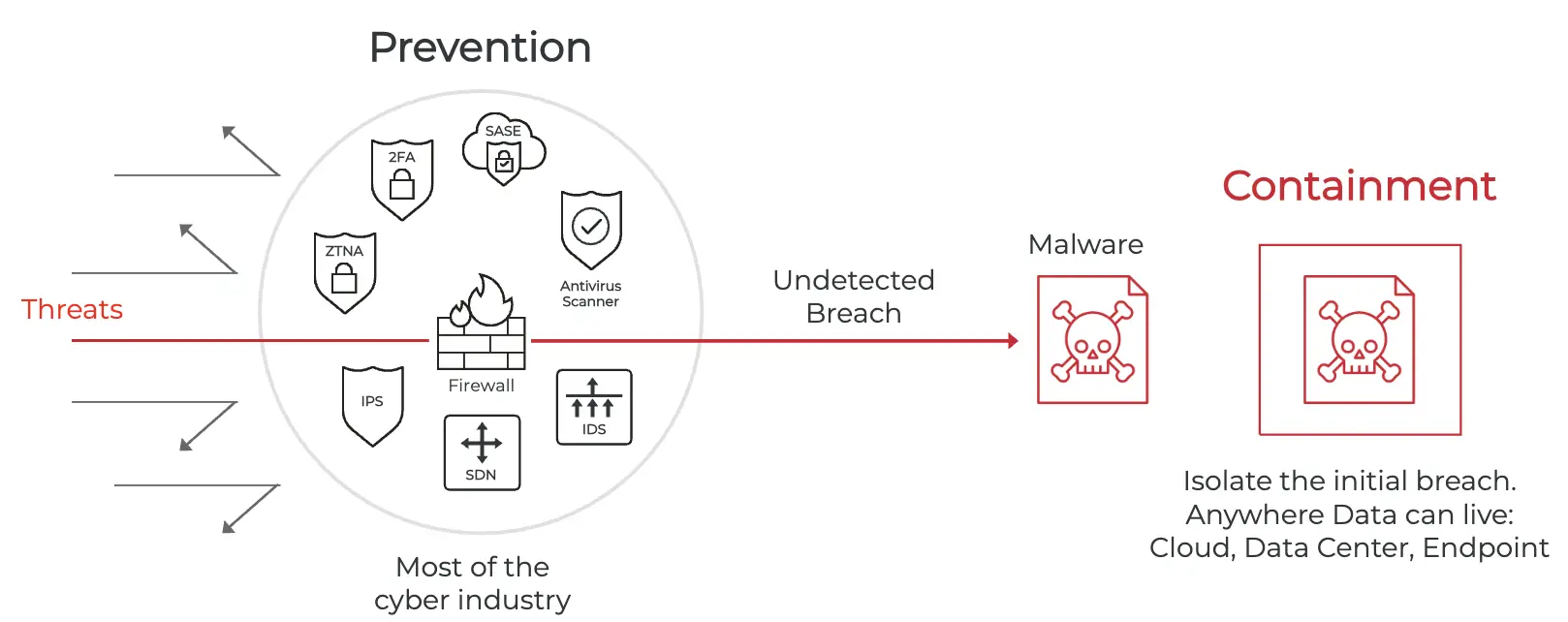

セキュリティツールが不足しているわけではありません。それは侵害の封じ込めの欠如です。そこでイルミオの出番です。

クラウド侵害の確認、セグメント化、封じ込め

イルミオでは、組織が予防ツールの限界を超えて前進できるよう支援しています。当社の 侵害封じ込めプラットフォーム は、ハイブリッドのマルチクラウド環境全体ですべてを確認し、封じ込めるための可視性と制御を提供します。

それは実際にはどのようなものですか?

AWSで実行されているワークロード、Azureでスピンアップするコンテナ、OCIに存在するマネージド・データベースがあるとします。これらの環境にはそれぞれ、異なるタグ付けシステム、ポリシー、テレメトリ形式があります。イルミオは、そのすべてを単一のポリシーモデルにまとめ、クラウドだけでなく、オンプレミスやエンドポイントでも機能します。

各クラウドプロバイダーからフローテレメトリとメタデータを収集し、統合されたラベルベースのフレームワークにマッピングし、ワークロードの通信方法を正確かつリアルタイムで把握します。

そこから、ネットワーク構造ではなくビジネスロジックに基づいてトラフィックをセグメント化し、開始前にラテラルムーブメントを停止できます。

クラウドセキュリティアーキテクチャ

ここでは、マルチクラウドセキュリティの一貫性と拡張性を実現する方法をご紹介します。

まず、クラウドネイティブソースからフローデータを収集します。AWS の VPC フロー ログや Azure の NSG フロー ログを考えてみましょう。このデータは、どのリソースが、いつ、どのくらいの頻度で相互に通信しているかを示します。

同時に、タグ、ラベル、インスタンスの詳細などのオブジェクトメタデータを各クラウドから取り込みます。これらは、これらのフローの背後にある「誰が」そして「何を」定義するのに役立ちます。次に、その情報をイルミオのラベルベースのポリシーモデルにマッピングし、環境間のセキュリティのための共有言語を作成します。

そこから、すべてが見えるようになります。そして、それが見えるようになると、 セグメンテーションによって強制可能になります。このプロセスのデモをご覧ください。

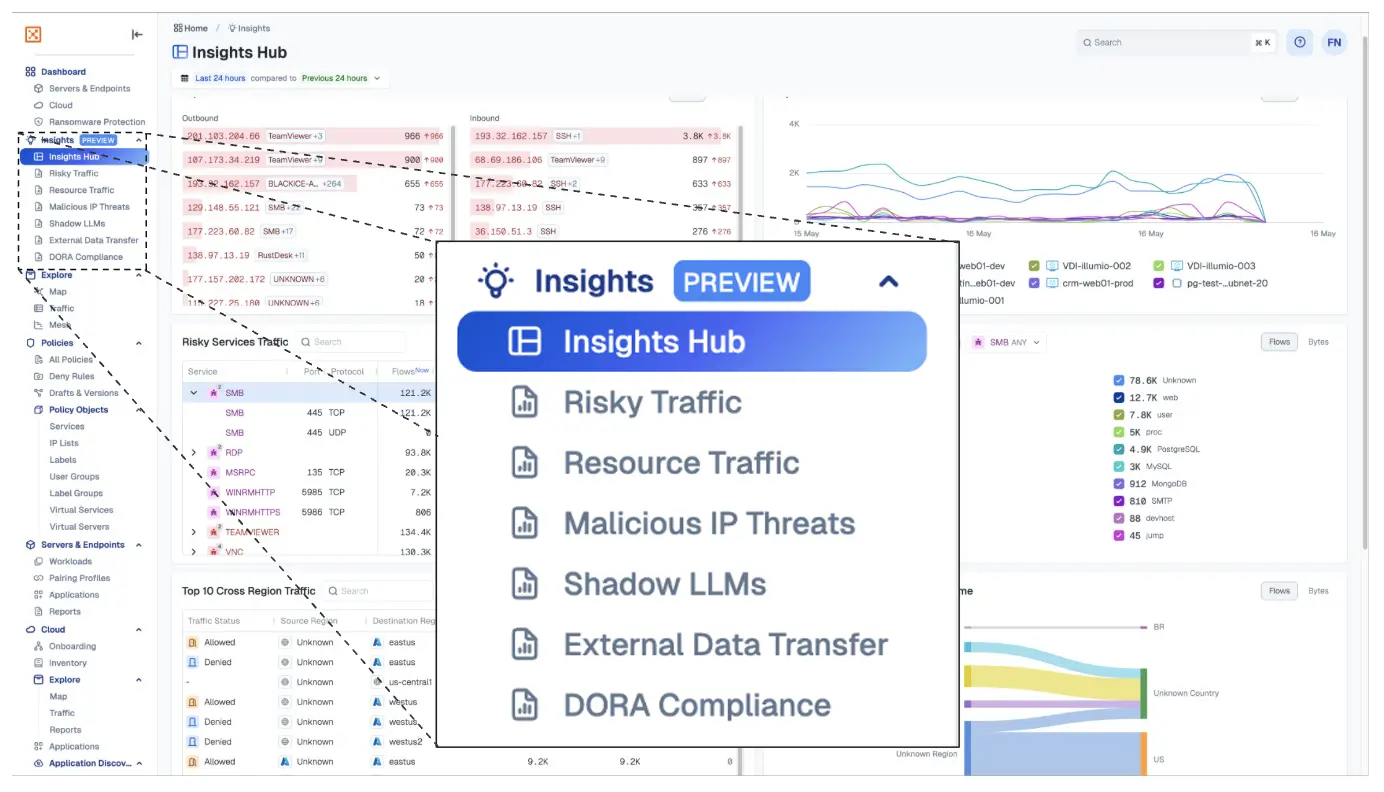

しかし、何千ものリソースと何百万もの接続を管理する場合、可視性だけでは十分ではありません。そこで、 Illumio Insights が役に立ちます。

Insightsは、最もリスクの高い接続と設定ミスを自動的に明らかにし、セキュリティチームが最も重要なことに優先順位を付けるのに役立ちます。ワークロードがインターネットに過度に公開されたり、管理されていない資産と通信したり、予期しない方法で通信したりすると、Insights はワークロードに迅速にフラグを立てます。

騒音に溺れるのではなく、何に注意が必要で、その理由を明確に把握できます。

この情報を使用して、環境を分離し、East-West トラフィックをロックダウンし、ワークロードがどこに住んでいても、必要ない方法で通信できないようにするセグメンテーションポリシーを記述できます。また、同じポリシーモデルがオンプレミスのデータセンターとエンドポイントで機能します。

従来のクラウドセキュリティツールが機能しない

ほとんどの クラウドセキュリティアプローチは 、依然として同じ古いモデルに依存しています:脅威を寄せ付けないようにし、忍び込む脅威を見つけることを期待します。

予防第一の考え方は、境界がデータセンターの周囲の物理的なファイアウォールである場合に機能しました。しかし、クラウドには境界はなく、一時的なリソースが無秩序に拡大し続けるだけです。

クラウドプロバイダーはネイティブのセキュリティ制御を提供しますが、設計上サイロ化されています。AWS セキュリティグループは AWS で動作します。Azure NSG は Azure で動作します。ワークロードがどのように通信するかを統一して把握できるものはなく、ましてや環境間でワークロードを制御する方法もありません。

この断片化は、攻撃者が悪用するものです。物事がどのようにつながっているかが見えなければ、侵入が内部に入ると横方向に移動するのを止めることはできません。そうして小さな妥協が大きな事件になるのです。

侵害の封じ込めはクラウドセキュリティの未来です

実際のところ、すべてを検出することはできないし、ネットワーク境界ですべての攻撃を阻止できるわけでもありません。だからこそ、可視性とセグメンテーションが非常に重要であり、コンテキストが鍵となるのです。

Illumioを使用すると、Azureのワークロードが侵害された場合、AWSでホストされているアプリに広がる前に爆発半径を封じ込めることができます。また、Insightsはフローパターンとエクスポージャーレベルを常に分析することで、攻撃者が悪用する前に、これらのリスクがどこに蓄積されているかを知ることができます。

各クラウドにカスタムルールを記述したり、依存関係を手動で追跡したり、検出ツールが脅威を時間内に発見することを期待したりする必要はありません。IP やクラウド ゾーンではなく、ビジネス コンテキストに基づいてあらゆる場所にポリシーを適用し、Insights を使用して次の行動をガイドするだけです。

それがイルミオの力です。それは予防に取って代わるものではありません。それはそれを完成させます。

ケーススタディ:Ixomがイルミオでマルチクラウド環境を保護した方法

Ixom は化学製造の世界的リーダーです。多くの組織と同様に、一部のリソースがオンプレミスにあり、他のリソースがクラウドにあるハイブリッド環境で運用されています。

イルミオが登場する前は、インフラストラクチャ全体の可視性とセグメンテーションに苦労していました。プラットフォームを導入すると、次のことができるようになります。

- 環境間のアプリケーションの依存関係を視覚化する

- ネイティブコントロールに依存せずに、セグメンテーションポリシーを一貫して適用

- 最小限の手作業で侵害を迅速に封じ込める

クラウドの複雑さは避けられません。壊滅的な侵害は必ずしもそうである必要はありません。

クラウドへの移行は衰えておらず、攻撃者も同様です。しかし、死角を抱えて生きたり、検出ツールがすべてを時間内に捉えることを期待したりする必要はありません。

Illumioを使用すると、クラウドワークロード接続に関する信頼できる唯一の情報源と、あらゆる環境でポリシーを適用する単一の方法が得られます。これにより、ラテラルムーブメントを阻止し、避けられない侵害を封じ込め、クラウドセキュリティの制御を取り戻すことができます。

事後対応型クラウドセキュリティからプロアクティブな侵害封じ込めに移行する準備はできていますか?ダウンロード クラウドレジリエンスのプレイブック 今日、その方法を学びましょう。

.png)

.webp)