ゼロトラストを構築するCISOのための7つの実践的なヒントNetskope CISOのNeil Thacker

The Segment: A Zero Trust Leadership Podcast のシーズン 2 を締めくくるにあたり、業界をリードする専門家たちとの会話を振り返るのはエキサイティングです。それぞれが、組織が今日の絶え間なく変化する脅威の状況にどのように適応できるかについて、独自の視点を提供してきました。

この最終回では、NetskopeのEMEA最高情報セキュリティ責任者(CISO)であるNeil Thacker氏と一緒に座る機会に恵まれました。ニールは、回復力のあるゼロトラストフレームワークを構築する方法について豊富な経験を提供しています。

ディスカッションの中で、彼はセキュリティリーダーとCISOがゼロトラストへの道を進むのに役立つ7つのヒントを共有しました。

1. 従来の境界を超えて目を向ける

ニールは、1990年代にサイバーセキュリティ業界で働き始め、人々がインターネットに安全に接続できるよう支援するサービスデスクで働きました。彼はすぐに技術およびコンサルタントの役割に異動し、その後エグゼクティブリーダーシップに移行しました。

ニールは、境界の確保がすべてのセキュリティチームの焦点であったキャリアの初期の頃を思い出しました。当時の目標は、組織のネットワークと資産を外部の脅威から保護することでした。

しかし、時代は変わりました。今日、そのような境界に頼ることは、誤った安心感を与えます。

「境界線は解消されました」とニールは語った。「私たちは、クラウドと呼ぶ前から、これが起こっているのを見ていました。組織はデータと運用を外部サーバーに移行しており、それらの接続を保護することがこれまで以上に重要になっています。」

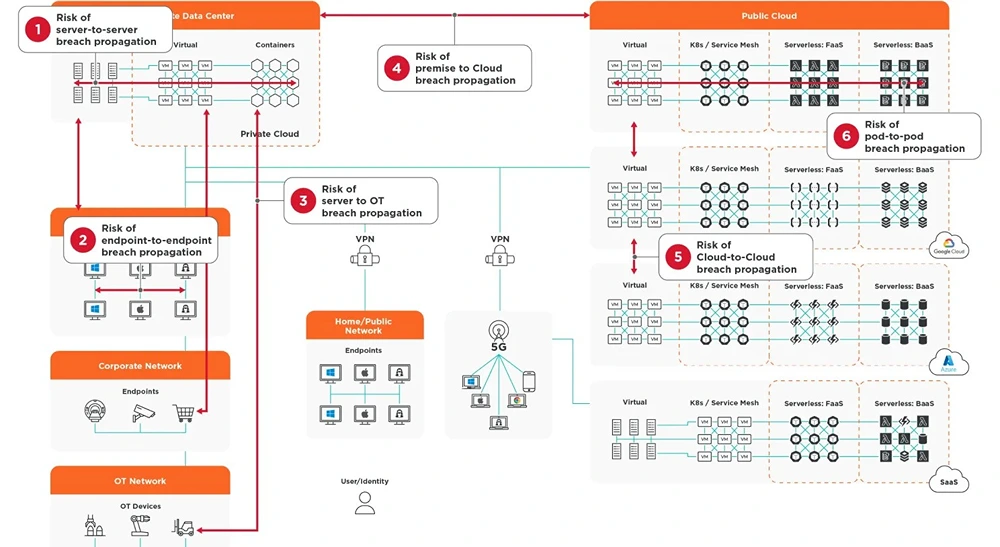

今日、従業員がリモートで作業し、データがハイブリッドのマルチクラウド環境に分散している世界では、 従来のネットワーク境界 という概念は時代遅れです。この新しいネットワーク化方法により複雑さが増し、それに伴い侵害やランサムウェア攻撃が急激に増加しました。

ニール氏は、CISOは、固定された境界を守ることから、どこにいてもアクセスポイントを保護することに焦点を移すことで、この新しい現実を受け入れるべきだと述べました。ネットワークのドアをロックするだけでなく、ビジネスに必要のないすべてのデバイス、すべてのアプリ、すべてのトラフィックフローをロックします。チームがボーダレスな世界を早く受け入れれば受け入れるほど、現代のサイバー脅威に早く対応できるようになります。

2. リスク管理を北極星にする

ニールは、リソースを薄く分散させるのではなく、リスクに焦点を当てることを強調しました。今日の脅威の状況では、すべてを平等に保護することは非現実的であるだけでなく、不可能です。重要なのは、組織にとって何が最も重要なのかを理解することです。

「完璧な世界では、組織が日常的に取引するすべてのデータを保護できます。しかし、それは現実的ではありません」と彼は言いました。「すべてはリスクの優先順位付けです。あなたの最大のリスクはどこから来るのでしょうか?」

ニール氏によると、最も成功するセキュリティ戦略は、重要な資産とリスクの高い領域に焦点を当てています。彼はCISOに、ビジネスにとって最も重要なデータは何か、という厳しい質問をするよう奨励しました。アクセスできなくなった場合はどうなりますか?財務上または評判上の影響は何ですか?これらの回答は、セキュリティの取り組みを促進するはずです。

完璧な世界では、組織が日常的に取引するすべてのデータを保護できます。しかし、それは現実的ではありません。

3. ゼロトラスト戦略をアイデンティティだけに焦点を当てさせない

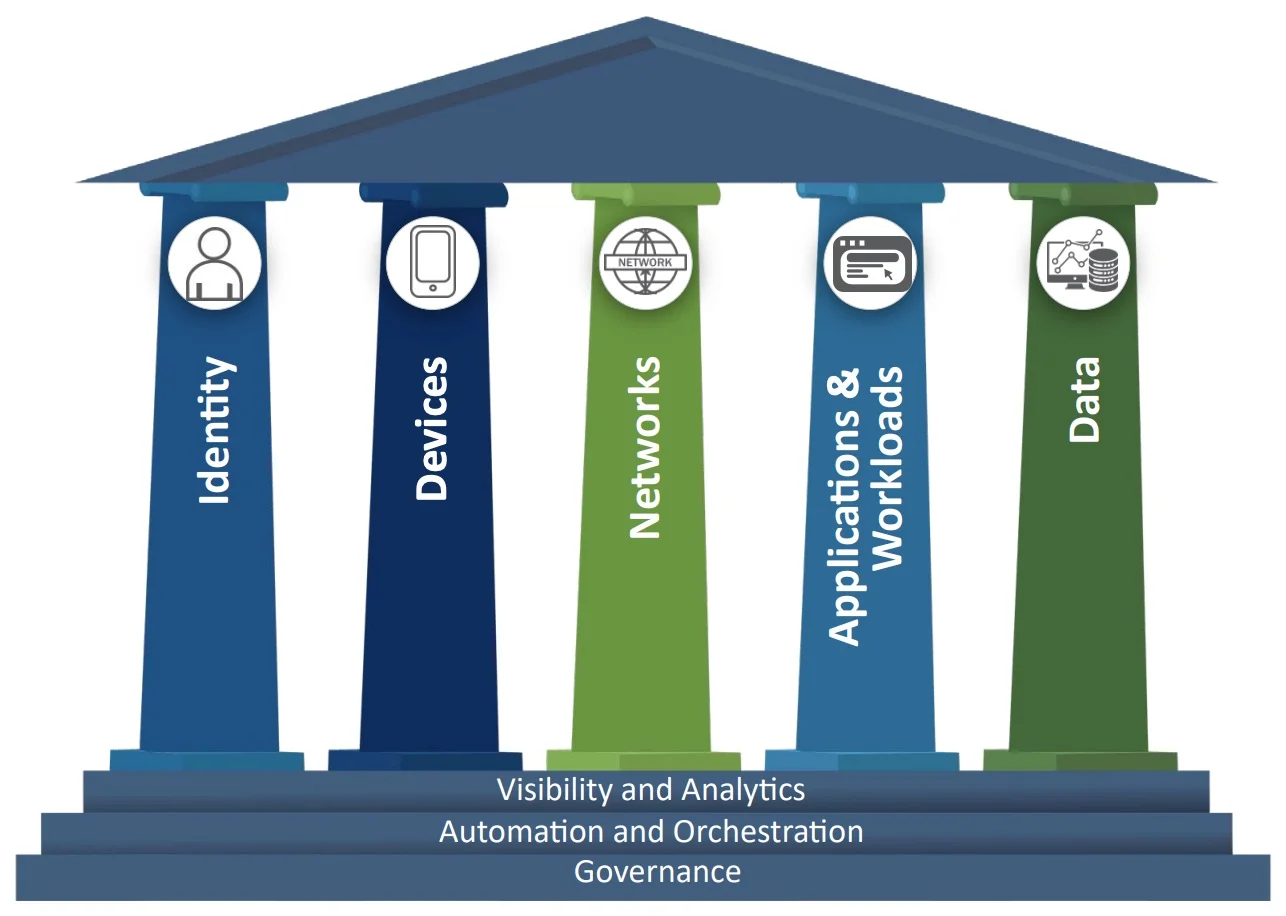

ユーザーの身元を確認することは重要ですが、 ゼロトラスト アプローチはさらに進むべきだとニール氏は説明しました。彼は、多くのCISOがそうする傾向があると思うアイデンティティだけに重点を置きすぎないように警告しました。

代わりに、ニール氏は、デバイスの姿勢、場所、アクティビティパターンなどのシグナルを組み込んだ、より広い視野を提案しました。

「アイデンティティは方程式の一部にすぎません」と彼は説明した。「また、デバイス、場所、アクセス要求の背後にあるコンテキストも考慮する必要があります。」

ゼロトラストモデルを強化するために、彼は多層的なアプローチを取ることを推奨しました。セキュリティ上の決定が、単なる ID ではなく、複数のシグナルに基づいて行われるようにします。デバイスの健全性、場所、アクセスされるデータの機密性はすべて、アクセスを許可するかどうかを決定する際に同様に重要です。

4. セキュリティにデータに従わせる

ニール氏は、ゼロトラストモデルにおいても常にデータを優先すべきだと主張しました。ユーザー、デバイス、アプリケーションがどこからでも接続しているため、セキュリティはデータに従う必要があります。これにより、どこに行っても確実に保護されます。

「ネットワークを保護するだけではもう頼ることはできません」とニール氏は言います。「データがどこへ移動しても、データを保護する必要があります。」これは、すべての環境でデータとともに移動するセキュリティ制御を適用することを意味します。

誰がデータにアクセスするかを監視するだけでなく、そのデータがどのように使用され、どこに流れるかを監視することも重要です。データ中心のセキュリティにより、データがクラウド、エンドポイント、パートナーのネットワークなど、最終的にどこに保存されても、一貫したセキュリティポリシーでカバーされます。

5. セキュリティスタックを統合して効率化する

ニール氏は、多くのCISOにとって重要な課題は、脅威から防御することだけでなく、複雑さを管理することであると考えています。セキュリティツールが多すぎると、解決策よりも頭痛の種が多くなります。Neil 氏は、セキュリティ リーダーに対し、可能な限りツールを統合してセキュリティ スタックを合理化するようアドバイスしました。

「セキュリティツールの数に関しては、スイートスポットがあります」と彼は指摘しました。「スタックを 10 未満に下げることができれば、はるかに管理しやすい場所にいます。」

数十のシステムをやりくりすると、 可視性と セキュリティにギャップが生じたり、機能が重複したりする可能性があります。ニール氏は、より少ない、より効果的なツールを統合し、より多くのことを単一のプラットフォームに統合することを強調しました。スタックを簡素化することで、複雑さを軽減し、コストを節約し、組織のセキュリティ体制をより明確に把握できます。

セキュリティツールの数に関しては、スイートスポットがあります。スタックを 10 未満に下げることができれば、はるかに管理しやすい場所にいます。

6. セキュリティ計算に時間を追加する

ニールは、ゼロトラストで見落とされがちな側面は時間だと考えています。データがいつアクセスされる か を理解することは、 誰が データにアクセスしているかを理解することと同じくらい重要です。

「ゼロトラストを構築するときは、データには独自のライフサイクルがあるため、時間を考慮する必要があります」と彼は説明しました。

ニール氏は、ある時点で一部のデータ資産を高度に機密にする合併・買収(M&A)活動の例を挙げました。ある時点を過ぎると、そのデータは機密ではなくなります。

「時間がデータとそのセキュリティニーズにどのような影響を与えるかを理解することは、ゼロトラスト戦略の考慮事項の一部でなければなりません」と彼は言いました。

言い換えれば、時間を別のセキュリティシグナルと見なします。たとえば、時間外に機密データへのアクセスをブロックするコントロールを設定したり、一般的な使用パターンから外れたアクセス要求にフラグを立てたりします。時間ベースの異常は、悪意のあるアクティビティや侵害されたアカウントの強力な指標となる可能性があります。

7. ゼロトラストをビジネス目標に合わせる

ゼロトラスト戦略は、IT部門だけでなく、ビジネスにも役立たなければなりません。ニール氏は、ビジネスリーダーと彼らの言語でコミュニケーションをとることの重要性を強調しました。これは、セキュリティ計画の技術的な詳細だけでなく、セキュリティが成長とビジネス継続性をどのようにサポートするかに焦点を当てることを意味します。

「技術的な側面にあまり焦点を当てない議論をすることに価値を感じました」とニール氏は述べました。「取締役会にとって、重要なのは、私たちがどれだけのシステムを経路にするか、どれだけのインシデントを発生させたかということではありません。最終的には、私たちがビジネスをどのようにサポートし、ビジネスの前進を支援するかが重要でした。」

ゼロトラスト戦略を取締役会や経営陣に提示するときは、 ビジネス価値の観点から組み立てます。ゼロトラストは主要な収益源をどのように保護しますか?知的財産と顧客データをどのように保護しますか?セキュリティの取り組みをビジネスの優先事項に合わせることで、会社全体でゼロトラストをうまく構築するために必要なリーダーシップの賛同を得ることができます。

.webp)

The Segment: A Zero Trust Leadership Podcast を聴き、購読し、レビューする

Netskopeでゼロトラストを構築したNeilの経験が示すように、ゼロトラストは「設定して忘れる」アプローチではありません。それは考え方であり、学習、改善、拡張の継続的なプロセスです。

もっと詳しく知りたいですか?当社のウェブサイト、Apple Podcasts、Spotify、またはポッドキャストを入手できる場所ならどこでも、エピソード全体を聴くことができます。エピソードの全文も読むことができます。

.png)

.webp)