Principales actualités de mai 2025 en matière de cybersécurité

Qu'il s'agisse des révélations faites lors de la conférence du RSAC ou des alertes lancées par les ransomwares, la question n'est plus de savoir si une faille se produit ou non. C'est ce que vous faites ensuite qui compte.

La couverture médiatique du mois de mai montre que les organisations commencent à se tourner vers la résilience plutôt que vers la prévention et vers la réalité plutôt que vers les vœux pieux.

L'actualité de ce mois-ci présente les points de vue des meilleurs experts en sécurité sur les sujets suivants :

- Les principaux enseignements de la conférence RSAC 2025 selon Forbes

- Pourquoi l'endiguement des brèches est la solution au monde post-fraude d'aujourd'hui ?

- La philosophie de John Kindervag derrière Zero Trust

- La dernière attaque de ransomware à avoir touché la chaîne d'approvisionnement de l'épicerie britannique

Forbes sur RSAC 2025 : la cyberdéfense a de nouvelles règles

Dans son résumé Forbes de la conférence RSA de cette année, "Agentic AI, Identity And The New Rules Of Cyber Defense", le journaliste en cybersécurité Tony Bradley résume l'événement comme "un mélange d'urgence et d'optimisme prudent" motivé par les changements dans les vecteurs de menace, les capacités de l'IA et l'effondrement des périmètres de réseau traditionnels.

L'une des tendances les plus importantes - et les plus attendues - de la conférence de cette année était l'IA. Mais Bradley a fait remarquer qu'il n'y avait pas que du battage médiatique.

"Cette année s'est concentrée sur la réalité : le besoin de responsabilité, d'automatisation et d'adaptation plus intelligente", a-t-il écrit.

L'une des nouvelles solutions d'IA qu'il a présentées est Illumio Insights, la première solution de détection et de réponse dans le nuage (CDR) alimentée par un graphe de sécurité d'IA. Insights aide les équipes de sécurité à comprendre les environnements complexes, à repérer les menaces et à prendre des mesures plus rapidement.

Pour M. Bradley, cette initiative s'inscrit dans le cadre de la simplification de la sécurité, alors même que les systèmes deviennent de plus en plus complexes.

Il a également souligné que les menaces traditionnelles telles que les attaques par courrier électronique et les risques internes ne disparaissent pas. En plus de ces menaces permanentes, l'IA est désormais utilisée à la fois par les défenseurs et les attaquants.

C'est pourquoi les entreprises ont besoin de meilleurs outils et de défenses plus solides. "Il ne s'agit pas de construire des murs. Il s'agit de se préparer à un monde sans eux", a déclaré M. Bradley.

C'est exactement là qu'Illumio intervient - en aidant les équipes de sécurité à garder une longueur d'avance en voyant plus de choses, en répondant plus rapidement et en empêchant les menaces de se propager.

"Il ne s'agit pas de construire des murs. Il s'agit de se préparer à un monde sans eux".

- Tony Bradley, Forbes

Nous vivons dans un monde post-fraude - voici comment le sécuriser

Lors de la conférence RSAC 2025, le fondateur et PDG d'Illumio, Andrew Rubin, s'est entretenu avec Terry Sweeney de Dark Reading pour analyser ce que cela signifie de vivre dans un monde post-fraude pour la vidéo et l'article "RSAC 2025 : Illumio se prépare à la cybersécurité dans un monde post-fraude".

"Nous ne vivrons plus jamais dans un monde où les violations ne font pas partie de la réalité", a expliqué M. Rubin.

Qu'il s'agisse d'hôpitaux, de districts scolaires ou d'agences gouvernementales, la fréquence et la gravité des brèches ont atteint un point tel que nous devons cesser de prétendre qu'elles sont rares. "Si vous n'admettez pas le problème, vous ne pouvez pas trouver comment le résoudre.

Rubin a précisé que cet état d'esprit ne consiste pas à abandonner, mais à devenir plus intelligent. "Nous ne prétendons pas être impuissants", a-t-il déclaré. "Mais nous devons aussi reconnaître que nous n'allons pas tout arrêter.

C'est pourquoi Illumio se concentre sur l'endiguement, en aidant les organisations à survivre et à se rétablir plus rapidement en cas de brèche. Il s'agit de passer de la prévention de toutes les attaques au renforcement de la résilience.

"Nous avons besoin d'une stratégie et d'un cadre axés sur la manière de survivre et de prospérer lorsque nous manquons notre coup", a-t-il déclaré.

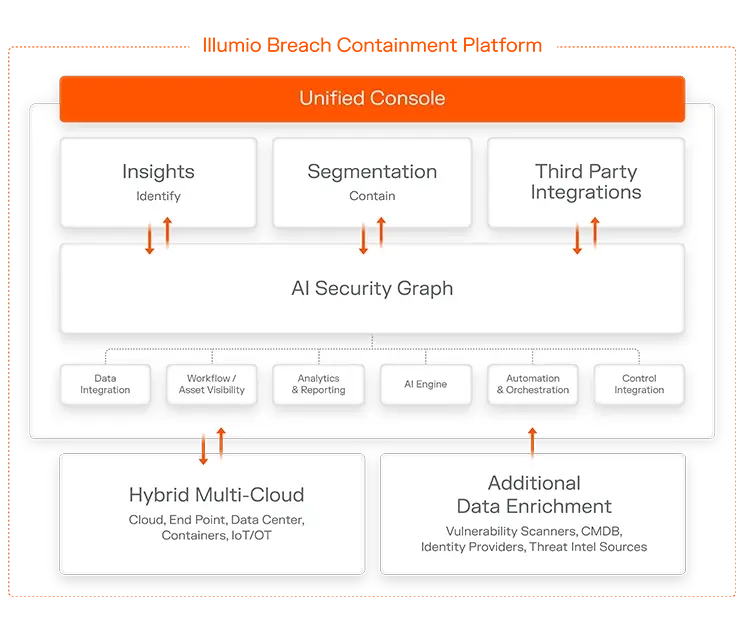

La plateforme de confinement des brèches d'Illumio est ancrée dans le graphique de sécurité.

"La seule technologie capable de suivre l'évolution des menaces consiste à tout envisager en termes de graphe de sécurité", a expliqué M. Rubin.

Cela signifie qu'il faut cartographier la façon dont les actifs, les systèmes et les utilisateurs sont connectés, tout comme le font les attaquants, afin que les défenseurs puissent trouver "chaque aiguille dans chaque botte de foin".

Selon M. Rubin, l'IA changera la donne pour les deux parties. Mais les défenseurs ont une réelle chance de gagner s'ils agissent rapidement. "C'est celui qui l'exploite le mieux et qui l'exploite le plus qui aura le dessus", a-t-il déclaré.

Illumio utilise l'IA pour analyser le graphique, identifier les menaces plus rapidement et réduire le rayon d'action en cas de violation. "Nous l'adoptons autant que possible", a déclaré M. Rubin, ajoutant que la combinaison de l'IA avec des informations basées sur les graphes donne aux équipes de sécurité un avantage majeur.

Enfin, Rubin a fait le lien avec la confiance zéro. Le créateur de Zero Trust, John Kindervag, étant le principal évangéliste d'Illumio, M. Rubin a rappelé aux téléspectateurs que "Zero Trust n'est pas un fournisseur et n'est certainement pas un produit" : "Zero Trust n'est pas un fournisseur et ce n'est certainement pas un produit. La confiance zéro est une stratégie, une architecture et un cadre".

"Nous avons besoin d'une stratégie et d'un cadre axés sur la manière de survivre et de prospérer lorsque nous manquons notre coup.

- Andrew Rubin, fondateur et PDG d'Illumio

Dans le monde d'aujourd'hui, après une violation, la confiance zéro n'est pas seulement utile. C'est essentiel.

"Personne ne dit de renoncer à la défense", déclare Rubin. "Ce que nous disons, c'est que nous avons maintenant besoin d'une autre série d'outils pour contenir ces phénomènes, les arrêter plus rapidement et les empêcher de devenir des catastrophes.

John Kindervag : un hacker qui construit au lieu de casser

.webp)

John Kindervag n'est pas un hacker comme les autres. Il ne s'introduit pas dans les systèmes pour le profit ou le chaos. Au lieu de cela, il élabore de nouvelles idées audacieuses à partir de la base. Créateur de Zero Trust et aujourd'hui évangéliste en chef d'Illumio, M. Kindervag continue de façonner le secteur de la cybersécurité.

Lors d'un récent entretien avec Kevin Townsend dans le cadre de la série Hacker Conversations deSecurityWeek, il a expliqué comment ses racines de hacker influencent toujours sa façon de penser, même s'il pirate aujourd'hui d'une manière très différente.

La philosophie de Kindervag est fondée sur la création et non sur la destruction. Selon M. Townsend, Kindervag s'aligne davantage sur les définitions traditionnelles du piratage informatique, qui datent d'avant le concept de briser des ordinateurs pour voler des objets. Les premiers hackers se sont plutôt attachés à remixer de nouvelles idées pour en créer de nouvelles.

Kindervag n'a pas développé Zero Trust à partir de rien. Au lieu de cela, il a pris des idées traditionnelles en matière de sécurité, comme "faire confiance mais vérifier", et les a transformées en quelque chose de nouveau et de puissant : "Toujours vérifier d'abord, et ensuite seulement faire confiance".

Mais Kindervag craint que l'idée actuelle du piratage n'ait perdu son âme. "Nous ne sommes plus cette unité cohésive de personnes qui veillent les unes sur les autres", a-t-il déclaré.

La communauté des hackers de la vieille école - autrefois motivée par la curiosité, l'apprentissage et le désir d'améliorer les choses - est en train de disparaître. Avec la disparition de personnalités telles que Kevin Mitnick et Dan Kaminsky, il constate un glissement de la découverte collective vers le profit et la notoriété individuels. "Je ne sais pas si cette motivation est toujours présente aujourd'hui.

En fin de compte, Kindervag nous rappelle que le hacking est moins une question d'exploits que d'innovation. Qu'il s'agisse du développement d'Unix ou de l'invention de Zero Trust, les meilleures astuces changent notre façon de penser.

Le secteur du commerce de détail britannique de nouveau touché par un ransomware

Une autre semaine, une autre cyberattaque - et celle-ci touche tous les grands supermarchés britanniques.

Peter Green Chilled, un important distributeur de produits réfrigérés et surgelés pour les principaux épiciers britanniques tels que Tesco, Asda et M&S, a confirmé une attaque de ransomware qui a gelé sa capacité à traiter de nouvelles commandes. Connor Jones décrit l'attaque dans l'article de The Register intitulé " Ransomware attack on food distributor spells more pain for UK supermarkets" (L'attaque par ransomware d'un distributeur de produits alimentaires aggrave les difficultés des supermarchés britanniques).

Jones rapporte que les retombées ont été des milliers de kilos de nourriture fraîche bloqués dans les limbes. En outre, les fournisseurs devront probablement débourser des centaines de milliers de livres sterling pour leurs stocks de denrées périssables.

L'attaque aurait commencé le 14 mai et les courriels adressés aux clients ont été envoyés le lendemain. Peter Green affirme que ses activités de transport se poursuivent, mais l'entreprise est restée dans l'ombre publiquement, refusant tout commentaire, bloquant les appels entrants et faisant rebondir les courriels externes.

Pendant ce temps, les supermarchés se démènent et les fournisseurs encaissent le coup. Les grands fournisseurs et les épiciers seront probablement en mesure de résister à la tempête. Toutefois, selon M. Jones, les petites entreprises ne disposent pas de la même marge de manœuvre. En attendant, les clients ne peuvent pas acheter les produits alimentaires de Peter Green.

C'est le dangereux effet d'entraînement des attaques contre la chaîne d'approvisionnement. Lorsqu'un seul joueur tombe en panne, l'impact se propage rapidement et largement. Dans le secteur de l'alimentation en particulier, les cyberattaques peuvent devenir une urgence publique.

"Cette dernière attaque contre Peter Green Chilled met en évidence une tendance inquiétante", a déclaré Raghu Nandakumara, directeur principal du marketing des solutions industrielles chez Illumio. "Le secteur du commerce de détail britannique est assiégé par des cybercriminels de plus en plus agressifs.

Et il ne s'agit plus seulement de données volées. "Nous assistons à une évolution du vol de données vers l'interruption pure et simple des opérations", explique M. Nandakumara. Les attaquants s'en prennent aux systèmes qui permettent au monde de tourner, comme la livraison de nourriture, les soins de santé et les transports, car la pression pour payer monte en flèche lorsque les opérations du monde réel s'arrêtent.

"Les attaquants s'en prennent aux systèmes qui permettent au monde de tourner.

- Raghu Nandakumara, directeur principal du marketing des solutions industrielles d'Illumio

Quelle est la solution ? Selon M. Nandakumara, il s'agit de la résilience opérationnelle. La vieille stratégie du "patch and spray" ne fonctionne plus (si tant est qu'elle ait jamais fonctionné). Les détaillants ont besoin de contrôles qui empêchent les attaquants d'atteindre leurs systèmes les plus critiques en premier lieu.

C'est là que la segmentation entre en jeu. Il ne suffit plus de verrouiller votre périmètre et d'espérer prévenir toutes les brèches. Vous devez être prêt à contenir les violations inévitables.

À mesure que la stratégie des auteurs de ransomwares évolue, les défenseurs doivent passer de la réactivité à la proactivité, car vous ne savez pas quand vous ou votre chaîne d'approvisionnement serez victimes de la prochaine intrusion.

Contactez nous aujourd'hui pour savoir comment Illumio peut vous aider à contenir la brèche.

.png)

.webp)

.webp)