Principales actualités de juin 2025 en matière de cybersécurité

Le mois de juin a mis l'accent sur la cybersécurité, avec des discussions sur les menaces pesant sur les infrastructures critiques, l'adoption de la confiance zéro et l'urgence croissante d'endiguer les brèches.

Alors que les menaces continuent d'évoluer et que les attaquants se déplacent plus rapidement que jamais, les organisations repensent la manière dont elles sécurisent leurs environnements de l'intérieur. Les leaders du secteur font progresser leurs stratégies de sécurité en améliorant la visibilité, la segmentation et la résilience.

L'actualité de ce mois-ci présente les points de vue des meilleurs experts en sécurité sur les sujets suivants :

- Outils de segmentation d'hier et d'aujourd'hui - et pourquoi il s'agit d'une technique de sécurité essentielle

- Les menaces qui pèsent sur les infrastructures critiques, selon John Kindervag

- La nouvelle intégration des DPU Illumio + NVIDIA BlueField pour la technologie opérationnelle

La microsegmentation n'est pas facultative

Le pire dans une cyberattaque n'est pas la façon dont les pirates s'infiltrent. C'est ce qu'ils font une fois à l'intérieur.

Comme l'indique SC Media dans son article de juin, "Réseaux plats, pirates rapides : la microsegmentation revient en force", les attaquants n'ont pas besoin de la force brute.

"Ils traversent simplement le réseau, aidés par des identités sur-autorisées et une infrastructure plate qui n'a pas été conçue pour les arrêter".

C'est pourquoi la microsegmentation - stratégie de sécurité longtemps négligée et souvent mal comprise - fait un retour en force. Et Illumio a toujours été là.

L'article indique clairement qu'après des années de faux départs, la microsegmentation est enfin en train de prendre son essor. Qu'est-ce qui a changé ? La prolifération des identités, les environnements hybrides et l'essor de l'IA ont transformé chaque réseau en une véritable foire d'empoigne.

Les chiffres sont éloquents. Le marché de la microsegmentation devrait passer de 8,17 milliards de dollars en 2025 à 41,24 milliards de dollars en 2034.

Cette croissance reflète l'évolution de la technologie de microsegmentation. L'ancienne méthode de segmentation n'était plus adaptée.

"La plupart des projets de microsegmentation ont échoué parce qu'ils étaient trop lents, trop fragiles et trop dépendants de l'infrastructure existante", explique Bryan Holmes, vice-président de l'informatique chez Andelyn Biosciences. Son équipe a passé deux ans à se battre avec un modèle basé sur le NAC avant de passer à quelque chose de plus évolutif. Ils ne sont pas les seuls.

La microsegmentation n'est plus seulement une bonne pratique. Dans de nombreux secteurs, cela devient une exigence de conformité et une attente en matière d'assurance cybernétique.

C'est ici qu'intervient Illumio. L'article souligne que la plateforme de confinement des brèches d'Illumio est l'acteur de la prochaine génération qui "pousse à une segmentation sans agent et centrée sur l'identité".

C'est important car le périmètre n'est plus votre pare-feu. C'est l'identité. Selon l'article, les identités des machines représentent aujourd'hui plus de 70% de ce qui se trouve sur votre réseau. Vous ne pouvez pas protéger ce que vous ne pouvez pas segmenter. Et vous ne pouvez pas segmenter avec des outils qui ne comprennent que les IP et les VLAN.

Illumio met la segmentation au goût du jour. Comme le souligne SC Media, Illumio a ajouté "des intégrations de réponse aux incidents et des déclencheurs de segmentation basés sur le risque", afin que les équipes de sécurité puissent réagir rapidement et appliquer automatiquement le principe du moindre privilège.

Et ce ne sont pas seulement les équipes de sécurité qui y prêtent attention. "La microsegmentation n'est plus seulement une bonne pratique", indique l'article. "Dans de nombreux secteurs, cela devient une exigence de conformité et une attente en matière d'assurance cybernétique.

Dans le paysage actuel des menaces, la microsegmentation n'est plus optionnelle, et en choisissant Illumio, vous avez déjà une longueur d'avance.

John Kindervag : "Les soldats de la cybersécurité sont en première ligne

Lorsque le créateur de Zero Trust déclare que nos infrastructures critiques sont en état de siège, cela vaut la peine d'y prêter attention.

Dans son dernier article pour Cyber Defense Magazine, intitulé "Moderniser la sécurité des infrastructures critiques pour faire face aux menaces actuelles", John Kindervag l'explique clairement.

"Les attaques par ransomware ne sont plus seulement un problème de cybersécurité", a-t-il déclaré. "Ils constituent une menace directe pour la sécurité nationale.

Les statistiques le confirment. Les organisations touchées par les ransomwares ont vu en moyenne 25% des systèmes critiques affectés et des temps d'arrêt d'une durée moyenne de 12 heures.

Ce type de perturbation des systèmes d'énergie, de soins de santé ou d'approvisionnement en eau peut paralyser la société. De plus, de nombreux systèmes qui font fonctionner les infrastructures critiques aujourd'hui n'ont tout simplement pas été conçus pour résister aux attaques modernes.

"Les systèmes existants sont souvent dépourvus de contrôles de sécurité fondamentaux", écrit M. Kindervag. "En l'absence de segmentation, de confinement et de détection avancée des menaces, les agences ont du mal à identifier et à atténuer les attaques.

La solution est une stratégie de sécurité moderne fondée sur les principes de la confiance zéro et alimentée par la segmentation.

La segmentation, a expliqué M. Kindervag, empêche les attaquants de se déplacer latéralement sur les réseaux et d'atteindre les actifs de grande valeur. Même lorsque les attaquants parviennent à entrer, ils sont empêchés de faire de réels dégâts.

Les systèmes existants sont souvent dépourvus de contrôles de sécurité fondamentaux. En l'absence de segmentation, de confinement et de détection avancée des menaces, les agences peinent à identifier et à limiter les attaques.

Il a présenté le modèle de confiance zéro en cinq étapes, en soulignant l'importance de protéger les données, les applications, les actifs et les services qui doivent l'être. Pour ce faire, les équipes de sécurité doivent cartographier les flux, appliquer l'accès au moindre privilège et les surveiller en permanence.

L'IA joue également un rôle clé, en accélérant la création de politiques et en rendant la segmentation plus adaptative. "L'IA accélère les processus clés tels que l'étiquetage des environnements et la mise en œuvre des politiques dès le premier jour", écrit-il.

Mais Kindervag précise qu'il ne s'agit pas d'ajouter de la complexité. Il s'agit de permettre la continuité des missions et la résilience opérationnelle, même en cas d'attaque.

"Pour trouver le bon équilibre, il faut une stratégie de sécurité qui renforce la protection sans introduire d'inefficacité ni perturber les fonctions essentielles à la mission", a-t-il expliqué.

Les menaces sont réelles et les systèmes sont vulnérables. La confiance zéro n'est plus un simple cadre. C'est la défense de première ligne dont nous avons besoin.

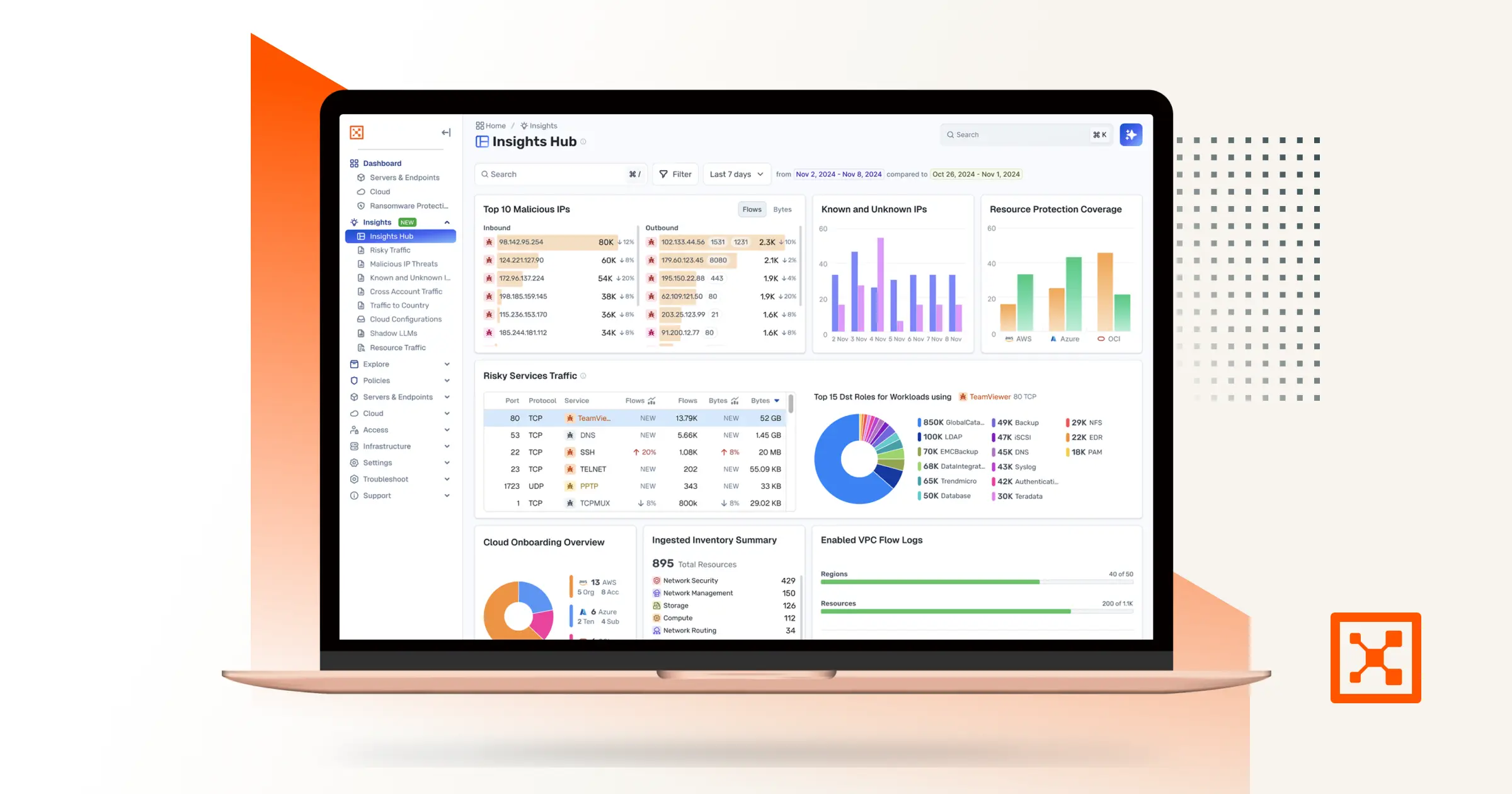

Illumio + NVIDIA : OT vient de bénéficier d'une mise à jour Zero Trust

Illumio est heureux d'annoncer son partenariat avec NVIDIA, et c'est une grande victoire pour la sécurisation des technologies d'exploitation des infrastructures critiques (OT).

Illumio est désormais directement intégré aux unités de traitement de données (DPU) NVIDIA BlueField. Cela signifie que les entreprises actives dans le domaine de l'OT, notamment dans les secteurs de l'énergie, de la fabrication et de la santé, peuvent désormais appliquer la microsegmentation au niveau du matériel, sans avoir recours à des agents de sécurité informatique traditionnels ou à des déploiements complexes.

"Les cyber-risques contre les infrastructures critiques sont plus sophistiqués et plus perturbateurs que jamais ", a déclaré Ofir Arkin, Senior Distinguished Architect for Cybersecurity de NVIDIA. "Les mouvements latéraux restent un facteur clé dans la réussite des attaques.

C'est exactement le problème qu'Illumio a été conçu pour résoudre. Grâce à cette intégration, les équipes de sécurité peuvent désormais utiliser Illumio sur NVIDIA BlueField pour obtenir une vue complète des dépendances du réseau et appliquer des politiques de segmentation, même dans des environnements IT/OT complexes et convergents.

L'étiquetage flexible d'Illumio permet aux équipes d'étiqueter les actifs et de segmenter le trafic avec une précision chirurgicale, même au-delà du fossé TI/OT. Cela signifie une sécurité plus forte, une meilleure conformité, une sécurité zéro confiance cohérente et moins de failles à exploiter par les pirates.

Dans un monde où les ransomwares peuvent mettre à mal les processus de fabrication et les opérations hospitalières, ce type d'intégration est essentiel. Illumio et NVIDIA font du Zero Trust une réalité pour les infrastructures critiques, et ce d'une manière évolutive, résiliente et prête pour l'avenir.

Contactez-nous dès aujourd'hui pour savoir comment Illumio peut vous aider à contenir la brèche.

.png)