Operacionalización de Zero Trust – Paso 1: Identificar qué proteger

Este serial de blogs se basa en las ideas introducidas en mi publicación reciente, "Zero Trust no es difícil ... Si eres pragmático".

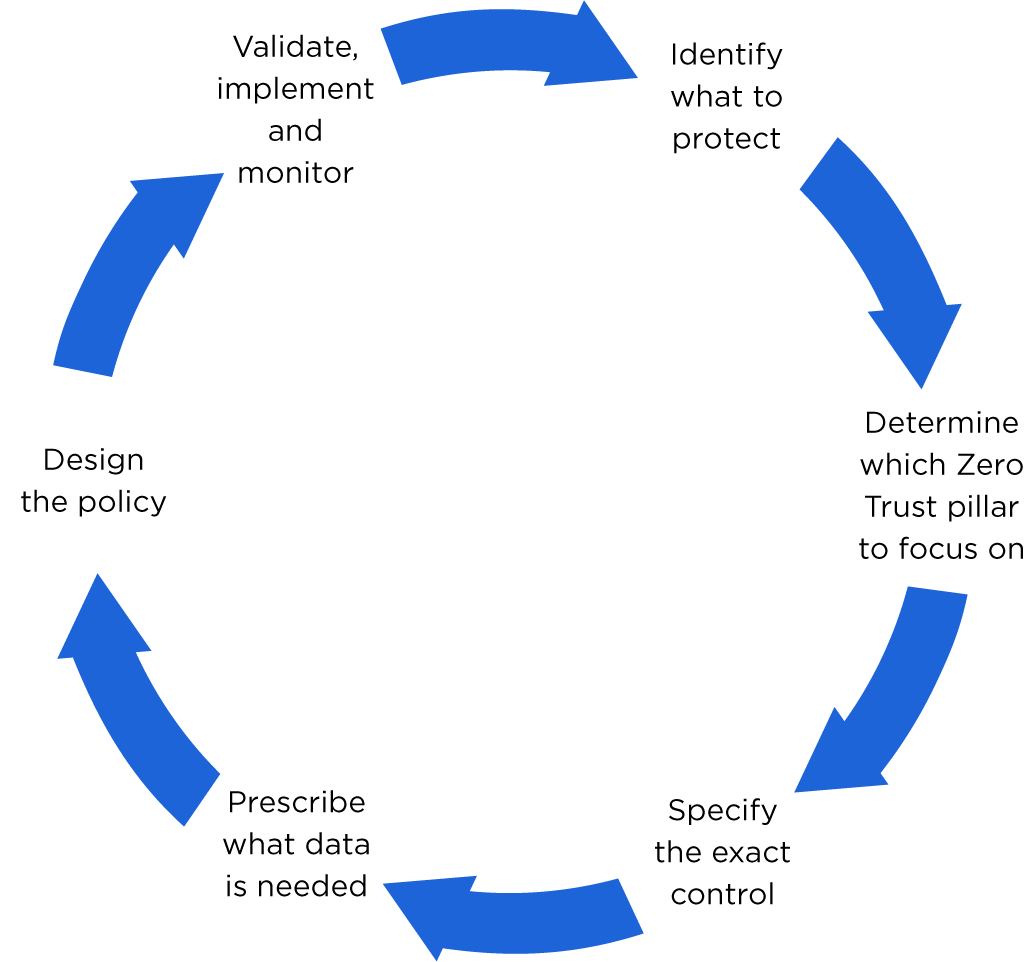

En mi publicación anterior, describí seis pasos para lograr Zero Trust. En este serial, exploraré cada uno de los seis pasos descritos anteriormente para proporcionar un marco estable que pueda ser empleado por los profesionales de la microsegmentación en organizaciones grandes y pequeñas para hacer que sus proyectos sean más exitosos. Antes de comenzar, aquí hay una representación visual de cada paso:

Paso 1: Identificar qué proteger

En la infancia de la tecnología en el lugar de trabajo, antes de que se volviera omnipresente, las organizaciones adoptaron un enfoque muy de "caballos por cursos". En términos corporativos, esto significaba un enfoque táctico para adoptar nuevas capacidades, ya sea nuevo hardware, sistemas operativos o software, siempre se trataba de lo que era más adecuado para el trabajo específico en cuestión, en lugar de tratar de resolver un caso de uso genérico.

A medida que la tecnología se implementó a pequeña escala, las soluciones ad hoc fueron manejables y más productivas que tratar de buscar economías de escala o buscar soluciones estratégicas que pudieran ser relevantes en todos los ámbitos.

Pero ahora sabemos que a medida que las organizaciones crecen, hay un punto de inflexión en el que el costo y la efectividad de ejecutar soluciones ad hoc se ven anulados por la capacidad de aprovechar los componentes genéricos que se pueden usar para crear soluciones efectivas en todas partes.

La adopción y el despliegue de tecnologías de seguridad no es diferente, por lo que la introducción de una nueva capacidad de seguridad neta es un esfuerzo tan complejo, largo y prolongado, especialmente si esa capacidad está destinada a ser preventiva.

Entonces, ¿por qué estoy diciendo todo lo anterior? Este contexto ilustra cómo puede lograr un progreso rápido y temprano con una iniciativa estratégica (es decir, integral, a largo plazo y compleja), como adoptar una mentalidad de confianza cero , comenzando con pasos tácticos (es decir, altamente específicos, a corto plazo y relativamente simples).

En última instancia, nuestro objetivo debe ser establecer un marco de confianza cero en toda nuestra organización. Tener este objetivo a largo plazo es esencial para validar ese progreso, y cada paso nos acercará a ese objetivo. Pero lograr una confianza cero completa requiere muchos de estos pasos, durante un largo periodo de tiempo, y mostrar el ROI puede ser difícil con un enfoque de "todo o nada". Si no puede mostrar un progreso medible a corto plazo (trimestre tras trimestre, si no tan agresivo como mes tras mes), el apoyo y el interés en torno a la iniciativa pueden desvanecer a medida que otras prioridades ocupen un lugar central.

En su lugar, busque lograr su objetivo a largo plazo, la adopción de Zero Trust en toda la compañía, dirigir a una aplicación o colección de aplicaciones que:

- Tener un fuerte impulsor para adoptar los principios de seguridad de Zero Trust. Idealmente, esto sería un mandato regulatorio o de cumplimiento, o un hallazgo de auditoría que debe remediar. El otro fuerte impulsor para adoptar Zero Trust proviene de un "incidente": todo el mundo tiene uno y, como dice el viejo refrán, "nunca desperdicies una crisis". Esto cerciora que haya una voluntad (y necesidad) de aceptar el cambio.

- Están marcadas como aplicaciones críticas. Centrar en las aplicaciones de la joya de la corona al principio del proceso brinda las mejores oportunidades de aprendizaje, pero si tiene éxito, puede brindar confianza en el beneficio de la tecnología para otras partes menos críticas de la compañía. Estas también son aplicaciones de las que los tomadores de decisiones clave a menudo son más conscientes, por lo que el progreso les dará una línea de visión directa al ROI de la iniciativa Zero Trust.

- Tener la voluntad de ser conejillos de indias. Este es un experimento, y no hay duda de que conlleva los riesgos asociados. Al adoptar Zero Trust, está cambiando los modelos de acceso habituales, lo que podría resultar en dolores de crecimiento. Trabajar con equipos de aplicaciones que se sientan cómodos con los riesgos de adopción es muy valioso. Serán sus futuros campeones mientras busca ampliar la adopción.

Encuentro que los sistemas SWIFT o PCI-DSS , las cargas de trabajo de desarrollo en una red de producción, los servicios de seguridad críticos, las aplicaciones que se ejecutan sin parches y / o los componentes al final de su vida útil son excelentes candidatos para ser adoptantes iniciales de la segmentación de Zero Trust, ya que cumplen al menos dos de los requisitos anteriores. ¿Qué aplicaciones tiene que encajan en esas categorías?

Una vez que identificó lo que desea proteger, puede avanzar para determinar en qué pilar de Zero Trust centrar y, más específicamente, exactamente qué control aplicará, que se tratarán en la próxima publicación de este serial.

¿No puedes esperar a mi próxima publicación para obtener más información? Visite nuestra página sobre cómo poner en práctica su estrategia de Zero Trust con microsegmentación para obtener información privilegiada.

.png)

.webp)