¿La conectividad oculta está reduciendo el ROI de la nube?

El meteórico aumento de popularidad de la conectividad en la nube en los últimos años refleja un cambio notable en la forma en que las organizaciones pueden gestionar su postura de seguridad en la nube.

Sin embargo, debajo de la superficie de una transición aparentemente sencilla a la nube, se encuentra una red de costos de conectividad ocultos. Sin saberlo, muchas organizaciones están gastando demasiado en conectividad innecesaria en la nube y exponiendo a su organización a riesgos de seguridad en la nube. En la economía actual, donde es vital controlar los costos, las organizaciones deben priorizar la identificación y reducción de dicha conectividad.

En esta publicación de blog, conozca los costos ocultos de la nube, dónde buscar conectividad innecesaria y cómo Illumio Zero Trust Segmentation puede ayudarlo a optimizar su seguridad en la nube y sus costos.

Los costos ocultos de la conectividad en la nube

La nube prometía ahorros de costos, pero para muchas organizaciones, la realidad fue más complicada.

El modelo de pago por uso de la nube puede provocar excesos presupuestarios, y la conectividad innecesaria es un contribuyente oculto a estos costos crecientes. Cuando varias aplicaciones y cargas de trabajo se comunican de manera excesiva o ineficiente, puede provocar un aprovisionamiento excesivo de recursos, mayores costos de transferencia de datos y desperdicio de potencia computacional.

De hecho, investigaciones recientes apuntan a organizaciones que ya enfrentan estos desafíos:

- Gartner predice que hasta 2024, el 60 por ciento de los líderes de infraestructura y operaciones (I&O) se encontrarán con sobrecostos en la nube pública que afectarán negativamente sus cotizaciones locales.

- Un estudio de S&P Global Market Intelligence de 2022 encontró que el 34 por ciento de las compañías dijeron que los cargos de salida afectaron su uso del espacio en la nube.

Conectividad y tarifas que debe identificar y eliminar para el ROI de la seguridad en la nube

Comprender las conexiones ocultas y los gastos asociados con la nube es vital para las organizaciones que desean migrar a la nube, expandir su uso de la nube y crear una estrategia de nube.

Estos son los tres tipos principales de conectividad en la nube innecesaria que su equipo debería buscar:

- Recursos huérfanos: Uno de los culpables comunes de la conectividad innecesaria son los recursos huérfanos, como máquinas virtuales inactivas o bases de datos que se dejan en ejecución. Estos recursos infrautilizados no solo consumen valiosos recursos en la nube, sino que también pueden generar costos de transferencia de datos entre diferentes instancias y posibles riesgos de seguridad.

- Transferencia de datos redundante: En un entorno de nube híbrida o multinube, las organizaciones pueden tener múltiples rutas de transferencia de datos entre las aplicaciones y el almacenamiento de datos. Sin una gestión adecuada, esta redundancia puede conducir a un aumento de los costos de transferencia de datos sin agregar ningún valor.

- Comunicación ineficiente: Las aplicaciones que envían continuamente datos excesivos entre sí pueden provocar un consumo de ancho de banda innecesariamente alto y costos de transferencia de datos asociados.

Además de obtener visibilidad de la conectividad extraña, los equipos también deben investigar estos tres tipos de costos y tarifas asociados con la nube que pueden no ser evidentes de inmediato:

- Tarifas de transferencia de datos: Los proveedores de la nube a menudo cobran por la transferencia de datos entre diferentes servicios o regiones. Cuando los datos se mueven entre servicios en la nube, entre regiones o dentro y fuera de la nube, incurren en tarifas. Esto puede ser especialmente costoso para las compañías con altos requisitos de transferencia de datos.

- Comunicación entre servicios: A medida que crecen sus aplicaciones basadas en la nube, la comunicación entre servicios puede generar costos sustanciales. Estos gastos surgen cuando varios componentes de una aplicación necesitan comunicar entre sí y los datos se envían a través de la red.

- Falta de visibilidad: La mala visibilidad del tráfico de red puede provocar un aprovisionamiento excesivo de recursos porque es posible que no tenga una comprensión clara de cómo fluyen los datos entre sus servicios. Esto puede resultar en gastos innecesarios.

Más allá del ahorro de costos: los riesgos ocultos de seguridad en la nube de la conectividad innecesaria

A los actores de amenazas les encantan las conexiones en la nube a las que no está prestando atención. Cada conexión adicional presenta un punto de entrada potencial para infracciones y ransomware.

Si bien la conectividad innecesaria puede resultar en sobrecostos, también expone activos y datos críticos a amenazas y permite que los ataques cibernéticos sean un punto de entrada desde el cual propagar por el resto de la red.

Emplee la segmentación de confianza cero para encontrar y cerrar la conectividad en la nube innecesaria

Es esencial que su organización tenga herramientas para obtener visibilidad del tráfico en la nube y eliminar la conectividad innecesaria, para ahorrar costos y ciberseguridad.

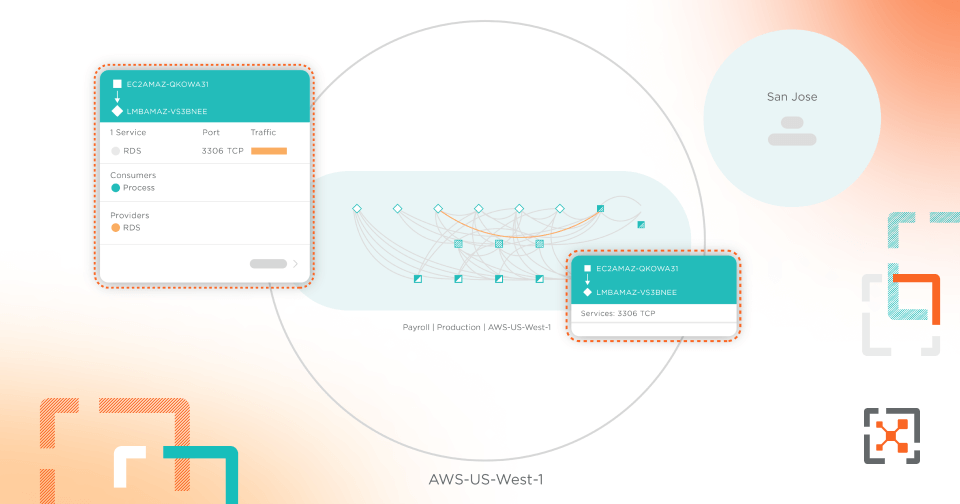

Una de las mejores maneras de hacerlo es con la microsegmentación, también llamada segmentación de confianza cero (ZTS). ZTS visualiza continuamente cómo se comunican las cargas de trabajo y los dispositivos, creando políticas granulares que solo permiten la comunicación deseada y necesaria.

ZTS ayuda a las organizaciones a reducir los costos de la nube y, en caso de un ataque cibernético, aislar automáticamente la brecha al restringir el movimiento lateral de manera proactiva o durante un ataque activo. Si bien la segmentación se puede intentar con firewalls estáticos heredados, ZTS es simple en comparación.

ZTS con Illumio ofrece estos beneficios de seguridad en la nube:

- Visibilidad granular de extremo a extremo: ZTS proporciona una visibilidad completa de los flujos de tráfico de red y las dependencias de las aplicaciones en la nube, los endpoints y los centros de datos, lo que lo ayuda a comprender mejor cómo se mueven los datos entre los servicios. Esta información le permite identificar áreas potenciales para la reducción de costos en la nube y tomar medidas para optimizar la asignación de recursos en la nube.

- Reducción de costos: Al controlar estrictamente el tráfico de red con ZTS, puede minimizar la transferencia de datos innecesaria, lo que lleva a tarifas de transferencia de datos reducidas. También puede asignar recursos de manera más eficiente, lo que ayuda a reducir los gastos generales de la nube.

- Seguridad mejorada: Debido a que ZTS limita la comunicación entre diferentes segmentos de su red, puede reforzar la seguridad y reducir el riesgo de violaciones de datos en toda su red híbrida.

- Beneficios de cumplimiento: Para las organizaciones en industrias reguladas, ZTS puede ayudar a alcanzar y mantener el cumplimiento. Al aislar los datos confidenciales, puede cerciorar de que no se mezclen con otros servicios que no necesitan acceso, lo que beneficia su cotización y su resiliencia cibernética.

Aumente el ROI y la seguridad de su nube con la segmentación de confianza cero

En una era en la que la optimización de costos es fundamental para las organizaciones, encontrar y reducir la conectividad innecesaria en la nube en entornos de nube es una prioridad absoluta. Illumio Zero Trust Segmentation ofrece una forma de identificar, restringir y gestionar estas conexiones innecesarias. Al implementar este enfoque, las organizaciones pueden mejorar su postura de seguridad, optimizar las operaciones de red y garantizar que sus inversiones en la nube tengan mejores rendimientos.

¿Listo para aprender más? Contáctenos hoy.

.png)

.webp)