La evolución del diseño de sistemas: de interfaces de solo escritura a la automatización multinube

Uno de los aspectos más críticos de la tecnología de la información (TI) que a menudo se pasa por alto es la interfaz para configurar la infraestructura de TI. El viaje desde las interfaces de "solo escritura" hasta los entornos multinube altamente complejos en los que nos encontramos hoy en día es una historia de innovación, supervisión y búsqueda constante de eficiencia.

En este artículo, profundizaré en la evolución del diseño de sistemas y los sistemas distribuidos, centrándome en los desafíos y oportunidades que se avecinan.

La era de la escritura única: una mirada retrospectiva

Hubo un tiempo en que configurar la infraestructura de TI era similar a escribir en un diario que no se podía leer. Los sistemas se iniciaron en un estado no configurado y los administradores aplicaron comandos para configurar conexiones, servicios y procesos. Sin embargo, no había ninguna manera de consultar el estado acumulativo de todas estas configuraciones.

El sistema operativo de interconexión (IOS) original de Cisco sirve como ejemplo tradicional. Los administradores tenían que confiar en su memoria o documentación para comprender el estado del sistema. Si varias personas se encargaban de gestionar el dispositivo, el estado heredado se convertía en una apuesta de alto riesgo por la comunicación ad hoc para mantener las cosas sincronizadas. Esta falta de visibilidad hizo de la automatización un sueño lejano, ya que nadie podía gestionar de manera confiable el comportamiento del sistema sin un desmontaje y reconstrucción completos.

La era de la nube: un paso adelante pero atrás

Avance rápido hasta hoy, y nos encontramos en una era altamente evolucionada no solo de computación en la nube sino también de entornos de múltiples nubes. Las compañías están aprovechando los servicios de AWS, Azure, Google Cloud y más, a menudo simultáneamente.

Sin embargo, en la prisa por adoptar tecnologías en la nube, creo que retrocedimos al paradigma de solo escritura, aunque en una forma diferente.

Cuando inicia sesión en una cuenta de AWS compartida y comienza a implementar servicios o instancias, se ve inmerso en un laberinto de estados del sistema relacionados con su cuenta, la nube privada virtual (VPC), los hosts, etc. Esta información está dispersa en varias API de proveedores de nube y API de instancia como kubectl para la infraestructura de Kubernetes.

El gran volumen de información, junto con sus cambios de alta frecuencia, crea un entorno de sobrecarga de información. En esencia, volvimos a un estado de solo escritura, enmascarado por la ilusión de un entorno de lectura / escritura.

El futuro: automatización multinube y más allá

El siguiente paso lógico en este viaje evolutivo es el desarrollo de sistemas de automatización de nivel superior capaces de gestionar esta complejidad. Estos sistemas consultarían continuamente el estado de cada entidad virtual, cerciorando el conocimiento de la situación en tiempo real. Este "ojo en el cielo" permitiría a los administradores tomar decisiones informadas basadas en el estado del sistema de extremo a extremo en tiempo real.

Una vez que logramos este nivel de automatización, las posibilidades son infinitas. Podríamos crear protocolos de automatización consistentes en múltiples dominios de la nube, gestionar los controles de seguridad en varias capas de abstracción e incluso allanar el camino para innovaciones similares a los vehículos autónomos: imagine controles de seguridad autónomos de múltiples nubes en sus futuras soluciones de infraestructura.

Imagine un mundo en el que su entorno multinube se autooptimice en función de los datos en tiempo real, en el que los protocolos de seguridad se adapten a las amenazas emergentes al instante y en el que los administradores de sistemas puedan centrar en iniciativas estratégicas en lugar de perder en un mar de configuraciones.

Adoptar la automatización multinube, pero no los puntos ciegos de la nube

Cuando los sistemas pueden autooptimizarse, es una decisión inteligente introducir controles y equilibrios. Los entornos en la nube son ecosistemas complejos con numerosos servicios, configuraciones y puntos de acceso. Ya sea que los humanos o la automatización realicen cambios en las aplicaciones y la infraestructura, aún puede suceder a un ritmo rápido.

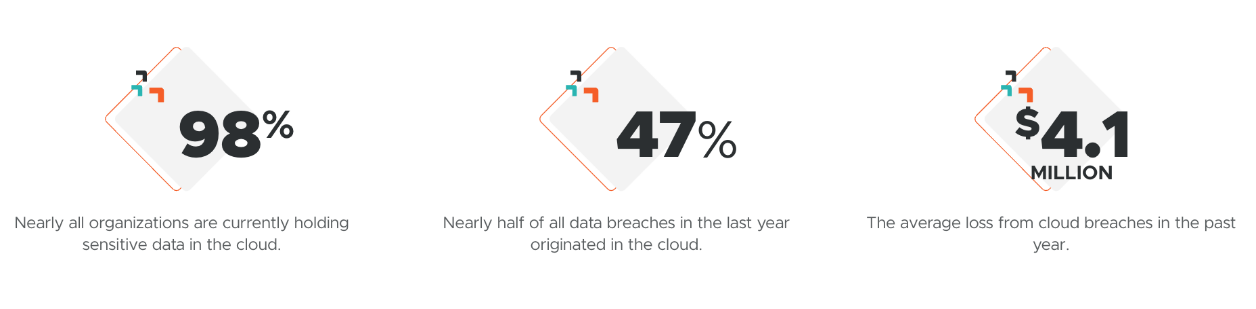

Incluso con la automatización, la adaptación y el análisis, esta complejidad y velocidad pueden conducir a configuraciones incorrectas, dejando vulnerabilidades que pueden pasar desapercibidas hasta que se explotan. Una investigación reciente de Vanson Bourne valida esto, con resultados de encuestas que muestran que casi la mitad de todas las infracciones en el último año se originan en la nube, lo que le cuesta a las organizaciones un promedio de $ 4.1 millones.

En los entornos locales tradicionales, las organizaciones tenían más información y control sobre su infraestructura y datos. Por el contrario, los entornos en la nube pueden carecer del mismo nivel de información, especialmente sobre el flujo de tráfico de aplicaciones, datos y cargas de trabajo, lo que dificulta que los equipos monitorear y detecten las amenazas de seguridad de forma eficaz.

Por lo tanto, junto con la autooptimización, el sistema debe verificar continuamente que los controles de seguridad estén haciendo lo que deben hacer, particularmente con las miles de API, aplicaciones y sus cargas de trabajo que aumentan y disminuyen constantemente.

Conozca los cinco principales problemas de seguridad en la nube y cómo resolverlos.

Obtenga visibilidad de la nube y acelere la automatización con Illumio CloudSecure

Illumio CloudSecure permite a las organizaciones visualizar la conectividad de la carga de trabajo en la nube desde una sola vista. Los equipos de seguridad pueden recopilar información con el mapa interactivo de implementaciones de aplicaciones, recursos, flujos de tráfico y metadatos.

Obtenga más información sobre Illumio CloudSecure y vea la descripción general de la solución a continuación:

Los equipos deben estar al tanto de las comunicaciones que cambian rápidamente entre los recursos de la nube que aumentan y disminuyen constantemente. Necesitan poder visualizar su conectividad y necesitan una descripción en lenguaje sencillo de cada activo. Cuando los activos en la nube están bajo ataque, estas herramientas facilitan la comprensión rápida de la conectividad entre las aplicaciones y los recursos en la nube que permite a los atacantes mover a través de una red. Esto ayuda a bloquear rápidamente dicho movimiento y proteger el patrimonio.

Ese es el futuro hacia el que estamos construyendo, y está más cerca de lo que piensas.

Pruebe Illumio CloudSecure gratis durante 30 días. Comience su prueba gratis hoy.

.png)

.webp)