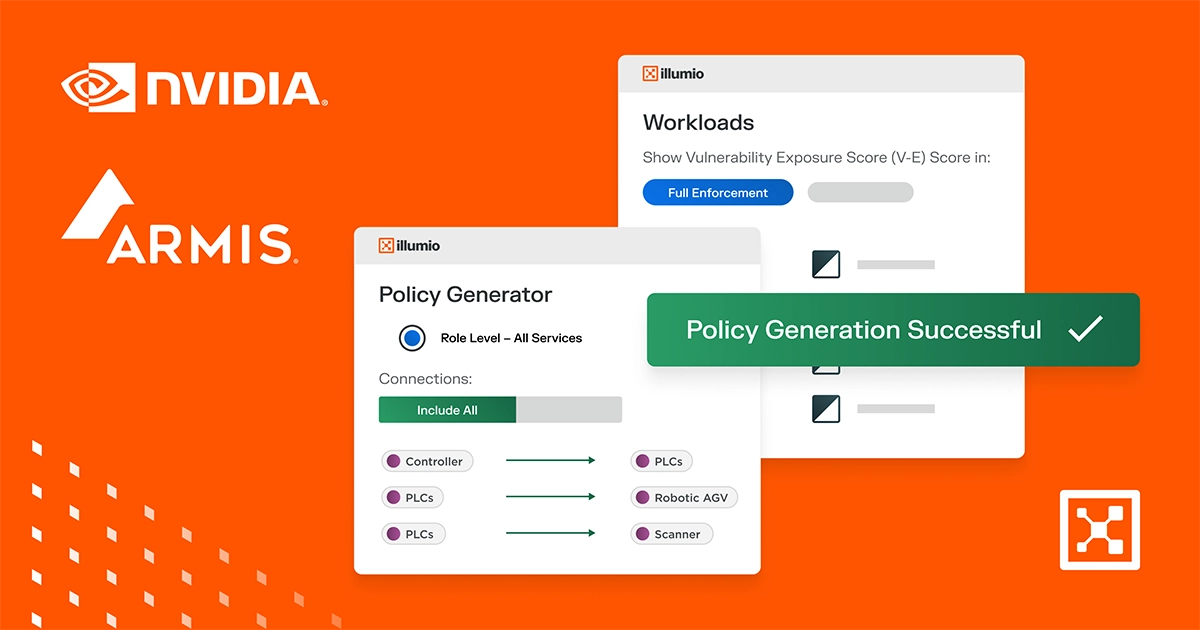

Armis

ITネットワークとOTネットワークを侵害から守ってください

IoT/OT環境のこれまでにない可視性と保護を実現

Armisのクラス最高の資産インテリジェンスとIllumioの主要な侵害の封じ込めプラットフォームを統合して、最も複雑なIoT/OT環境全体で完全な可視性と保護を実現します。

Azure 向けイルミオ セグメンテーション

Azureのお客様がイルミオ・セグメンテーションを使用して複数のクラウドにわたるアプリケーションとワークロードをどのように保護できるかを学びましょう。

Illumio for Azure Firewall

可視性の向上とゼロトラストセキュリティポリシーにより、Azure Virtual Networkリソースを保護し、クラウドへの移行を加速させてください。

セキュリティ用コパイロット

イルミオは、ジェネレーティブAIの力をサイバーセキュリティに活用する、セキュリティパートナー向けMicrosoft Copilotプライベートプレビューに誇りを持って参加しています。

イルミオ+マイクロソフトセンチネル

ワークロードの可視性を高め、コミュニケーション全体のコンテキストをより深く把握することで、Microsoft Sentinelでのセキュリティ運用を強化してください。

インシデントへのより迅速な対応

ワークロードのイルミオのトラフィックフローログを他のセキュリティイベントデータと相関させ、セキュリティチームにより深い洞察と迅速な対応を提供します

ワークロードの可視性の向上

改ざんイベント、監査可能なイベント、ポートスキャンイベント、ブロックされたトラフィック、および最もトラフィックの多いワークロードとサービスに関するデータを使って、取り組みに優先順位を付けてください

SecOps効率の向上

監査可能なイベントとtrafficフローログを読み取り可能で使用可能なデータとしてSentinelで直接表示し、セキュリティ監視を一元化します

注目の AWS パートナー

SANSとAWSが提供する「2023年のクラウド・セキュリティ・トレンド」の電子書籍では、ゼロトラストとクラウド・セキュリティのための「非常に有能な」ソリューションとしてイルミオを取り上げています。

イルミオとAWSポッドキャスト

サイバーセキュリティ、クラウド移行の保護、クラウドにおける脅威の進化などにおけるゼロトラストの役割について、イルミオとAWSのリーダーが話し合っているのを聞いてください。

イルミオとAWS GuardDuty

AWS GuardDutyとIllumio ZTSを組み合わせた機能が、悪意のある異常トラフィックをどのように修復し、回復力を強化するかをご覧ください。

AWS カスタマーインタビュー

イルミオのCPOであるマリオ・エスピノザが、AWSの顧客としての洞察について語り、AWSがイルミオの革新の推進にどのように役立っているかを共有している様子をご覧ください。

イルミオとAWSウェビナー

ランサムウェアの主な標的である医療機関がサイバーセキュリティを近代化する方法について、イルミオとAWSのリーダーが話し合うのを見てください。

AWS セキュリティコンピテンシー

イルミオは、CloudSecureによるクラウドセキュリティの専門知識により、アマゾンウェブサービス(AWS)のセキュリティコンピテンシーステータスを取得しています。

イルミオとアーミスについてもっと知りたいですか?

.webp)

前例のない可視性

場所(クラウド、データセンター、小売店、銀行支店)に関係なく、IoT、OT、ITシステム、通信、リスクを1つのビューで発見、分類、マッピングできます。

露出の制限

侵害の拡大を防ぐため、価値の高いシステムを特定して厳重に管理します。ゼロトラストセキュリティは、検証済みの通信のみが許可され、マルウェアの移動を防ぎます。

前例のない可視性

場所(クラウド、データセンター、小売店、銀行支店)に関係なく、IoT、OT、ITシステム、通信、リスクを1つのビューで発見、分類、マッピングできます。

露出の制限

侵害の拡大を防ぐため、価値の高いシステムを特定して厳重に管理します。ゼロトラストセキュリティは、検証済みの通信のみが許可され、マルウェアの移動を防ぎます。

効果的な脅威対応

攻撃が検出された場合に追加の制限を適用する自動インシデント対応システムを構築してください。

前例のない可視性

場所(クラウド、データセンター、小売店、銀行支店)に関係なく、IoT、OT、ITシステム、通信、リスクを1つのビューで発見、分類、マッピングできます。

露出の制限

侵害の拡大を防ぐため、価値の高いシステムを特定して厳重に管理します。ゼロトラストセキュリティは、検証済みの通信のみが許可され、マルウェアの移動を防ぎます。

効果的な脅威対応

攻撃が検出された場合に追加の制限を適用する自動インシデント対応システムを構築してください。

前例のない可視性

場所(クラウド、データセンター、小売店、銀行支店)に関係なく、IoT、OT、ITシステム、通信、リスクを1つのビューで発見、分類、マッピングできます。

露出の制限

侵害の拡大を防ぐため、価値の高いシステムを特定して厳重に管理します。ゼロトラストセキュリティは、検証済みの通信のみが許可され、マルウェアの移動を防ぎます。

前例のない可視性

場所(クラウド、データセンター、小売店、銀行支店)に関係なく、IoT、OT、ITシステム、通信、リスクを1つのビューで発見、分類、マッピングできます。

露出の制限

侵害の拡大を防ぐため、価値の高いシステムを特定して厳重に管理します。ゼロトラストセキュリティは、検証済みの通信のみが許可され、マルウェアの移動を防ぎます。

効果的な脅威対応

攻撃が検出された場合に追加の制限を適用する自動インシデント対応システムを構築してください。

前例のない可視性

場所(クラウド、データセンター、小売店、銀行支店)に関係なく、IoT、OT、ITシステム、通信、リスクを1つのビューで発見、分類、マッピングできます。

露出の制限

侵害の拡大を防ぐため、価値の高いシステムを特定して厳重に管理します。ゼロトラストセキュリティは、検証済みの通信のみが許可され、マルウェアの移動を防ぎます。

効果的な脅威対応

攻撃が検出された場合に追加の制限を適用する自動インシデント対応システムを構築してください。

Armis

リソース

イルミオとアーミスについてもっと知りたいですか?

%201.png)

%201.png)

イルミオとアーミスについてもっと知りたいですか?

%201.png)

%201.png)

イルミオとアーミスについてもっと知りたいですか?

%201.png)

%201.png)

.webp)

.webp)