イルミオとパロアルトネットワークスの統合を詳しく見る

マイクロセグメンテーションとファイアウォールは、企業が攻撃対象領域を縮小し、データセンターやクラウド環境内の東西トラフィックフローを横方向に移動したり、迅速に伝播したりする ランサムウェア、マルウェア、その他の脅威への露出を制限するのに役立ちます。しかし、ご存知のとおり、今日の企業は本質的に高度に分散されており、ユーザー、デバイス、ワークロードはますますどこにでも存在しています。これに対処するために、企業はネットワークとワークロードの両方にセキュリティを実装することを検討する必要があります。

ワークロードは一時的であり、ほとんどのワークロードには、ネットワーク ファブリック間でスピンアップおよびスピンダウンしたり、コンピューティング リソースを動的に割り当てるコントローラーによってさまざまな理由で IP アドレスが変更されたりするときに、さまざまな異なる IP アドレスが割り当てられます。これは、ワークロードが常に死に、復活し、ネットワーク内を動的に移動するパブリッククラウドファブリックでホストされている最新のマイクロサービスアーキテクチャに特に当てはまります。IP アドレスを使用して、どのような形式であれ、ワークロードを静的に識別することは過去の遺物です。したがって、ライフサイクル全体を通じて効果的な ワークロードセキュリティ を適用するには、リアルタイムコンテキストをマッピングすることが重要です。

マイクロセグメンテーションポリシーは動的な性質を持っているため、多くの場合、組織が実行する場所のあらゆるワークロードにマイクロセグメンテーションポリシーをマッピングして適用することが困難です。アプリケーションワークロードは主にEast-Westトラフィックフローを介して相互に通信しますが、データセンターまたはクラウド環境に出入りするトラフィックは、境界のNorth-Southトラフィックを介して保護されます。効果的なマイクロセグメンテーションを実現するには、ネットワークファブリックから次世代ファイアウォール(NGFW)まで、またワークロードレベルで動作するエージェントベースのソリューションによって適用できるホストインフラストラクチャ全体など、ワークロードが移動する場所を問わず、ワークロードにリアルタイムのポリシー更新を実装する必要があります。東西と南北にまたがる動的ワークロードのセキュリティ ポリシーのマッピングは複雑で、大規模な管理が困難です。セキュリティポリシーの変更がNGFWおよびエージェントベースのマイクロセグメンテーションツール全体でサイロで管理されている場合、不整合が発生する可能性があります。

メタデータを使用した動的セキュリティの自動化

Illumio Core は、ネットワークアドレス指定に依存するのではなく、ラベルの形式でメタデータを使用してワークロードを識別します。管理者は、さまざまなワークロードに異なるラベルを割り当てることができ、これらのラベルを使用してポリシーを定義できます。Illumio Coreは、各ワークロードに展開された 仮想適用ノード(VEN) エージェントを使用して、そのワークロードのIPアドレスの変化をバックグラウンドで追跡します。ワークロードがライフサイクル全体で IP アドレスを 10 回変更した場合でも、ラベルは一貫性を保ちます。その結果、ポリシーは、基盤となるネットワークの設計方法とは無関係に定義されます。パケット転送は引き続き IP ルックアップを介して実行されますが、これはバックグラウンドで行われます。ラベルは、さまざまなワークロードを識別するために使用される構造となり、ポリシーはこれらのラベルを使用して記述されるため、その結果、IP やポートのリストではなく、人間の文章のように読めるラベルになります。

パロアルトネットワークスも、PA-7000シリーズ、PA-5200シリーズ、PA-3200シリーズ、VMシリーズ仮想次世代ファイアウォールなどのパノラマまたはパロアルトネットワークスのNGFWの動的アドレスグループ(DAG)内のワークロードを識別するために、タグの形式でメタデータを使用するという同様の考え方を持っています。ファイアウォールはアドレス グループを作成し、それを静的または動的に定義し、これらを使用してポリシーを定義できます。その結果、ファイアウォールルールは人間の文章のように読み取れ、特定のIPアドレスではなくDAG名を使用して、誰が誰に何をできるかを定義します。DAG は、IP アドレスが割り当てられていない「空のバケット」のようなものです。動的アドレス・グループの場合、この空のバケットには、外部エンティティからのIPアドレスが入力されます。

エージェントベースのマイクロセグメンテーションにイルミオコアを導入することで、ユーザーはワークロードのリアルタイムコンテキストをパノラマ内のDAGまたはパロアルトネットワークスのNGFWに直接プッシュすることができます。このソリューションは、パロアルトネットワークスのユーザーが、最新のワークロードポリシーの変更に合わせてDAGベースのポリシーを完全に最新の状態に保つのに役立ちます。イルミオは、すべてのワークロードのIPアドレスの変化を追跡するため、これらのラベル付きワークロードマッピングをパロアルトネットワークスにプッシュできます。したがって、Illumio Coreが10のワークロードを「アプリ」ワークロードとしてマッピングし、パロアルトネットワークスのファイアウォールが「アプリ」とも呼ばれるDAGを作成し、そのDAGをポリシーセットで使用した場合、ファイアウォールにはそのDAGがIllumioによって入力されます。ラベル付きワークロードにIPアドレスが割り当てられるか、IPアドレスが解放または変更された場合、これらの変更はすべてパロアルトネットワークスのファイアウォールにプッシュできます。

ここでの本当の利点は、管理者がファイアウォールを一度設定でき、その後はIPアドレスが変更されるたびにファイアウォールに触れる必要がないことです。ファイアウォールは、ワークロードの規模が大きくなっても静かなままです。"アプリ" ワークロードの DAG に 10 個の IP アドレスまたは 100 個の IP アドレスが含まれている場合、デプロイの規模が大きくなってもファイアウォールを変更するための変更管理プロセスは必要ありません。イルミオは、必要に応じてファイアウォールを更新するだけです。

統合の一環として、Illumio CoreのワークロードのラベルとIPは、パロアルトネットワークスのDAGに動的にマッピングされます。その結果は?ユーザーは、動的ワークロードの静的セキュリティポリシーの変更を管理するための手動作業を排除できます。自動化の恩恵を受け、リアルタイムのワークロードセキュリティ更新を維持する際に、設定ミスや人的エラーにつながる可能性のある人的要素を排除できます。

イルミオとパロアルトネットワークスと組み合わせることで、ネットワークの拡張や進化に合わせてセキュリティを犠牲にする必要はありません。PanoramaのDAGとNGFWをリアルタイムのワークロードコンテキストで自動的に更新することで、変化するアプリケーションワークロードの効果的なマイクロセグメンテーションポリシーの調整に関連する時間、労力、頭痛の種を節約できます。

イルミオとパロアルトネットワークス間のAPIワークフロー

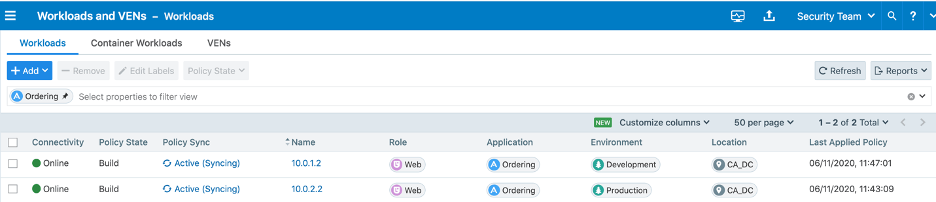

Illumio Coreでは、ワークロードにはメタデータラベル「ロール」、「アプリケーション」、「環境」、および「場所」が割り当てられ、追加のコンテキストが提供されます。例えば、ニューヨークのデータ・センターで開発用にデプロイされた順序付けアプリケーションの一部である Web 層ワークロードには、「役割」ラベル「Web」、「アプリケーション・ラベル「順序付け」、「環境ラベル「開発」、および「ロケーション」ラベルNY_DCが割り当てられます。

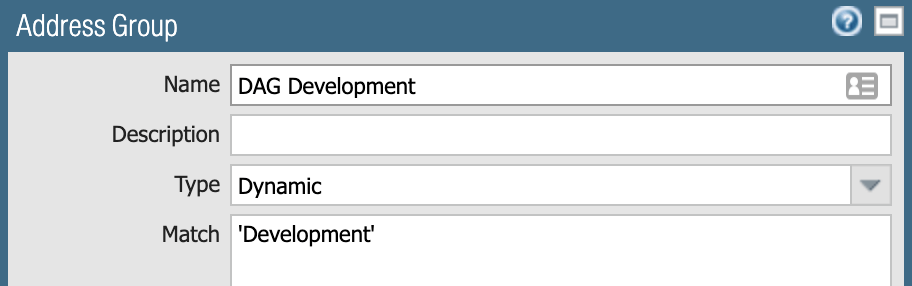

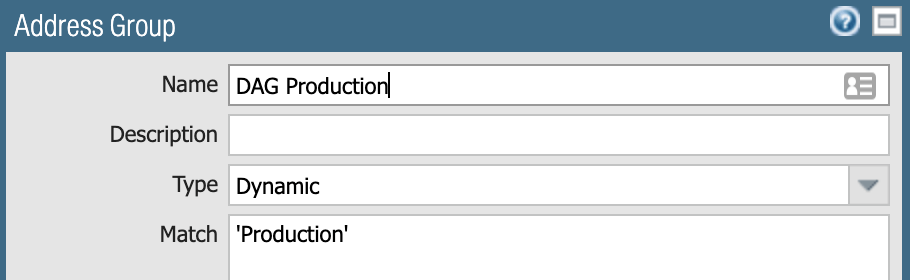

Palo Alto Networks Panorama では、ラベルを使用して条件を一致させることによって定義された動的アドレス グループ (DAG) を使用してポリシーを作成できます。DAGへのメンバーシップの変更は自動的に行われるため、変更管理や承認の必要がありません。

API駆動型統合ツール「Illumio-Palo Alto Networks DAG Updater」は、IPアドレスの変更(データセンターでのVMの移行、クラウドのホストでのENIの変更など)やメタデータの変更(例えば、隔離としてラベルが付けられたワークロード)など、ライフサイクル全体を通じてワークロードを動的に登録および登録解除します。ワークロードが動的に登録および登録解除されると、DAG のメンバーシップが変更され、適切なポリシー セットがワークロードに自動的に適用されます。

ワークロードのライフサイクル全体にわたって DAG メンバーシップを自動的に更新する機能により、複数のデータセンターにまたがり、多層アーキテクチャ間で簡単に拡張できるアプリケーション中心のポリシーが可能になります。

開発と本番のワークロード間の環境セグメンテーションの簡単な例を次に示します。

セットアップ

ワークロードはIllumio PCEとペアになり、ラベルを使用してメタデータの役割、アプリケーション、環境、場所が割り当てられます。

DAG は、 一致 する条件を使用して作成されます開発 – すべての開発ワークロード:

DAG は、一致する条件「 運用環境 」を使用して作成されます – すべての運用ワークロード:

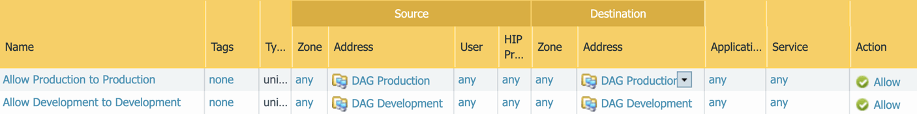

DAG を使用して作成されたポリシーは、開発ワークロード間のトラフィックと運用ワークロード間のトラフィックを許可します。

API統合

統合ツールは、イルミオのワークロードツールの一部であり、 イルミオサポートポータルからダウンロードできます。

Workloader は、 dag-sync コマンドを発行すると、各マネージドワークロードとペアになったラベルと IP アドレスを Palo Alto Networks ファイアウォールにプッシュします。

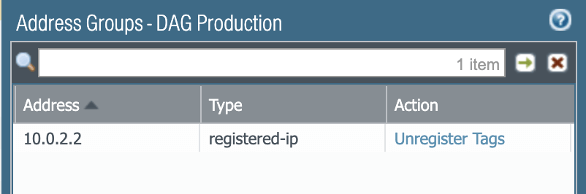

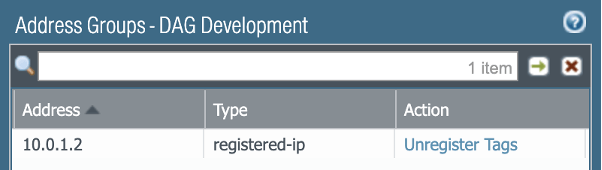

結果は、パロアルトネットワークスファイアウォールのDAGメンバーシップに表示され、関連するラベルのイルミオから受信したIPアドレスが表示されます。

DAG Development メンバーシップの更新:

以上です!統合の最も優れた点は、環境のスケールアップとスケールダウンに応じて、ワークロードが動的に登録および登録解除され、DAGへのメンバーシップが自動的に変更され、環境セグメンテーションポリシーが自動的にトリガーされることです。

すごいでしょ。Illumioサポートポータルにアクセスして、統合ツールをダウンロードします。

- イルミオ+パロアルトネットワークスに関するガイドを読む

- パロアルトネットワークスのNextWaveテクノロジーの詳細

.png)

.webp)

.webp)