ネットワークセキュリティは死んだのか?

サイバーセキュリティ業界では、質問や議論が絶え間なく伴います。それらは、私たちが保護しようとする脅威と同じように、進化し、適応します。

そのような質問の 1 つである「ネットワーク セキュリティは死んでいるのか?」は、2004 年にジェリコ フォーラムが境界解除の概念を導入したときに再浮上しました。ジェリコ・フォーラムは成功を宣言し、2013年に解散したが、この質問に対する答えは依然としてとらえどころのないままである。

10 年後、状況は変化し、新しいパラダイム、特にゼロトラストの概念が出現し、この問題はこれまで以上に関連性が高まっています。

境界解除とは何ですか?

2000 年代初頭、サイバーセキュリティ分野の先見の明のある思想家のグループであるジェリコ フォーラムは、従来のネットワーク境界の状態と現代の企業におけるその関連性に疑問を投げかけ、境界解除のアイデアを提起しました。このグループの境界解除の探求は、ネットワーク境界と境界防御に大きく依存していたネットワークセキュリティへの従来のアプローチに挑戦しました。

当時は、境界のないネットワークセキュリティに代わる実行可能な選択肢がほとんどなく、より最新のセキュリティ形式への移行は困難でした。しかし、その後の10年間で、サイバーセキュリティの状況は地殻変動を遂げ、現在ではゼロトラストと侵害封じ込めに重点を置くようになりました。

境界解除はゼロトラストアプローチの基本です

10 年が経ち、私たちはゼロトラストの時代に突入しており、ジェリコ フォーラムの境界解除のビジョンと驚くほど類似したセキュリティ モデルです。どちらの概念も、ネットワーク境界をセキュリティの最終停止として信頼できないという基本的な前提を共有しています。この新しいパラダイムでは、ネットワーク全体のセキュリティ保護から、個々のリソースと資産のセキュリティ保護に焦点が移ります。

この視点の変化が特に顕著になる分野の 1 つは 、オペレーショナル テクノロジー (OT) です。Purdue Enterprise Reference Architectureに基づく従来のOTセキュリティは、ファイアウォールで区切られた複数の信頼できるレイヤーを持つモデルに依存しています。各層には多数のシステムとテクノロジーが含まれており、多くの場合、独自のオペレーティング システムとプロトコルが実行されています。これらのシステムの多くは、更新やパッチ適用が困難であり、脅威アクターが壊滅的な結果をもたらす可能性のあるディープレイヤーのラテラルムーブメントを実現できる脆弱性が生じています。

インダストリー4.0と産業用モノのインターネット(IIoT)への移行により、パデューモデルの信頼できるネットワークの脆弱性から、重要インフラ内のゼロトラストアプローチに移行することができます。

従来のIT環境では、個々のリソースを保護するために、エンドポイント検出と応答(EDR)やゼロトラストセグメンテーションなどのテクノロジーをすべての資産にインストールすることがますます一般的になっています。IIoT機器のメーカーは、これらの技術を製品に組み込むか、簡単に設置できるようにする必要があります。

デジタルトランスフォーメーションの加速には、ゼロトラスト侵害の封じ込めが必要

この10年間で世界は劇的に変化しました。クラウドの導入は増加傾向にありますが、コンテナ、5G ネットワーク、新しいリモート アクセス方法などのテクノロジーの利点はまだ十分に実現されていませんでした。その後、新型コロナウイルス感染症(COVID-19)のパンデミックが発生し、多くの業界でデジタル変革と自動化が加速しました。突然、私たちはテクノロジーシフトの崖っぷちに立たされており、既存のセキュリティアーキテクチャでは管理できる速度よりも速い可能性があります。

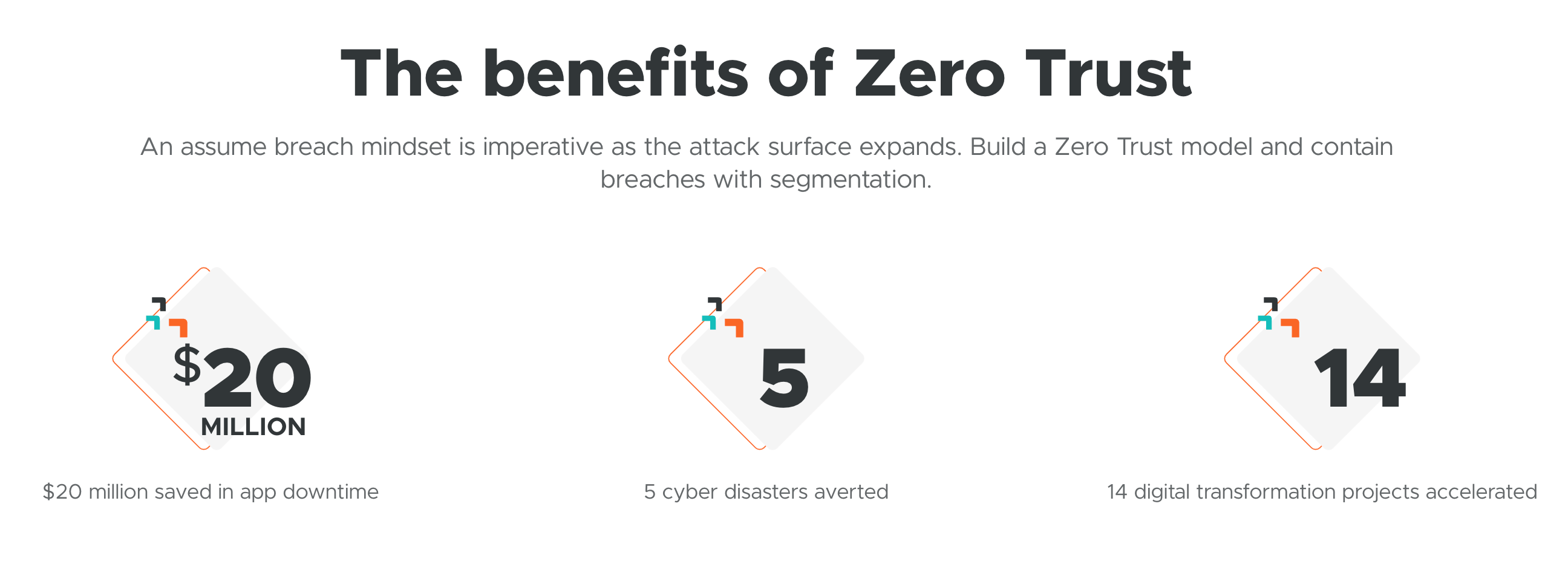

この変革の中で、ゼロトラストはセキュリティ戦略を再構築する重要な力として浮上しました。「すべての攻撃を防ぐ」という考え方から、侵害が発生すると想定し、それを乗り切る計画を立てるという考え方への転換は、過去30年間のサイバーセキュリティの考え方から180度転換したものです。

悪いことを特定してブロックしようとするのではなく、何が良いかを特定し、それを許可することに焦点が当てられています。このアプローチにより、ポリシー設計が簡素化され、コストが削減され、セキュリティインシデントにつながることが多い設定ミスが軽減されます。

ゼロトラストセグメンテーション:ネットワークからセキュリティを切り離す

ネットワークセグメンテーションの概念を考えてみましょう。ネットワークが信頼できない場合、ネットワークセグメントも、デバイスが 1 つしか含まれていない限り、信頼できません。これには、検証済みの ID を持つリソースによって最小特権ベースでアクセスされるマイクロ セグメントの作成が必要です。

この概念は、マイクロセグメンテーションとも呼ばれるゼロトラストセグメンテーションにつながり、ネットワークから切り離すことでセキュリティの移植性と柔軟性の向上を提供します。

この変化の注目すべき副産物は、境界ファイアウォールに必要なルールの数が減少することです。これにより、ファイアウォールのサイズが縮小されてコストが節約されるだけでなく、ポリシーの管理と変更に必要な時間も短縮されます。実際、 Forresterの調査 によると、ゼロトラストセグメンテーションにより、情報セキュリティチームによるセグメンテーションの実装と管理のための運用労力が90%削減されます。

ネットワークセキュリティの運命:誇張か現実か?

では、ネットワークセキュリティは本当に死んでいるのでしょうか?

私は、その終焉の報道は誇張されていると主張します。ネットワークの検出と対応、行動分析、境界ファイアウォールなどの従来の技術は、依然としてサイバーセキュリティの武器庫において重要な役割を果たしています。これらのツールは、ネットワーク トラフィックを監視および制御し、潜在的な脅威を特定するために引き続き不可欠です。

しかし、ゼロトラストモデルへの進化は、セキュリティへのアプローチに革命をもたらしました。これにより、境界の警備から個々の資産の保護に重点が移りました。この移行により、セキュリティ ポリシーが簡素化され、コストが削減され、柔軟性が向上します。それは「悪いものを締め出す」から「良いものを入れ入れる」への転換です。

将来を見据えると、サイバーセキュリティの状況が進化し続けることは明らかです。ネットワーク セキュリティの概念は死んでいないかもしれませんが、より適応性と回復力のあるものに変わりました。

あと10年後にこの問いを振り返り、私たちの立ち位置を見てみましょう。絶え間なく変化するサイバーセキュリティの世界において、唯一変わらないのは変化そのものです。

ゼロトラストとゼロトラストセグメンテーションについてもっと知りたいですか?無料のデモと相談については、今すぐお問い合わせください。

.png)

.webp)

.webp)

.webp)