シカゴで開催されるHIMSS 2023にイルミオに参加してください

イルミオは、4月17日から21日までシカゴで開催されるHIMSS 2023に出展できることを嬉しく思います。ブース2678でお探しください。

カンファレンス中にネットワークを築き、交流し、医療セキュリティの専門家と出会う機会をお探しですか?参加する:

イルミオ+サイレラハッピーアワー

ムーディー・タング・ブルワリー・カンパニー

4月18日午後5時から7時30分(中部時間)

2515 S Wabash Ave、シカゴ、イリノイ州 60616

今すぐハッピーアワーに登録して、Cylera との統合について詳しくお読みください。

医療サイバーセキュリティは危機的な状態にある

HIPAAジャーナルによると、医療におけるランサムウェア攻撃は、2022年上半期に328%増加しました。

また、IBM Cost of a Breach Report 2022によると、医療における侵害の平均コストは$10.1mであるのに対し、平均は$435万です。

重要インフラに対する攻撃の総数は一般的に増加していますが、医療攻撃の増加は大幅に増加しています。犯罪組織の多くは医療対象を攻撃しないと主張していましたが、収益の可能性と他の分野と比較して医療のよりオープンな性質が相まって、あまりにも魅力的であることが判明しました。

ヘルスケアはサイバー攻撃の最大の標的です

医療の生死に関わる非常に危機的な環境は、他の分野で可能な長期にわたる身代金交渉を病院の所有者が利用できないことを意味します。できるだけ早く支払うことが唯一の選択肢になります。

さらに、病院の非常にオープンな環境と、多くの一般アクセスにより、他のセクターには存在しない可能性のある攻撃ベクトルが生まれます。

これらすべてが組み合わさって、医療は悪質な行為者にとって非常に魅力的な標的となっています。

世界中の政府が重要インフラのセキュリティ強化に取り組んでいます。新しい法律では、攻撃を生き延びるための計画の構築と対応方法に重点が置かれています。これらには、ヨーロッパの新しい NIS2指令 、オーストラリアのSOCIの更新、ドバイと日本の新しいセキュリティ法が含まれます。

多くの人は、これらの政府のセキュリティ指令が、すでに過剰な予算とリソースの負担を増大させると考えていますが、実際には、セキュリティアプローチを簡素化し、コストを削減する機会です。

HIMSS 2023 で何を期待するか

医療に対する最も重大なセキュリティ脅威の 1 つは、医療機器とさまざまな IT システムとの相互接続性の増加です。これにより、サイバーセキュリティの複雑さがさらに高まる可能性があります。しかし、医療機器管理とITセキュリティの機能を融合させることで、単一のゼロトラストアプローチをシステム全体に適用することができます。

今年のHIMSSカンファレンスでは、患者に提供されるケアを最適化するために、相互接続されたスマートシステムの数が増加することが予想されます。これらのシステムの多くは、クラウドにある可能性のある患者記録システムに接続します。また、システムやデータへのアクセスは、遠隔地にいる医師が行うこともできます。

これらの複雑さと攻撃ベクトルの増加は、ネットワークを保護するにはもはや十分ではないという事実を浮き彫りにしています。代わりに、リソースの保護に焦点を移す必要があります。

必ず HIMSS 2023に登録 して、イルミオゼロトラストセグメンテーションの専門家に会いましょう。侵害やランサムウェアの拡散を封じ込め、サイバーレジリエンスを構築する方法を学びましょう。サイバー攻撃が発生した場合でも、患者ケアを維持できると確信できます。

最新の医療セキュリティ:可視性を確保し、アクセスを制御

重要インフラに対する新しいセキュリティ指令はすべて、リスクに基づくセキュリティアプローチの構築を促進しています。リスクと脆弱性を理解することで、アプリケーション、システム、またはデバイスが他のアプリケーション、システム、またはデバイスに対して持つアクセスを簡単に制御できます。このアクセスを制御することで、セキュリティチームはサイバー攻撃の影響を制御し、サービスを維持できます。

アクセスの制御には、次の 2 つの側面があります。

1つ目は、誰が何と話せるかです。画像システムからオンラインショッピングのスポットに参加する人を防ぐなどの明らかな手順があります。

そして、私たちの働き方が現代化すると、医師と患者の両方で、情報やリソースへのアクセスを必要とするリモート ユーザーがさらに増えるでしょう。これらのユーザーが必要なアプリケーションにのみアクセスできるようにすることで、システムに何らかの保護層が与えられます。この役割はゼロトラストネットワークアクセス(ZTNA)によって実行されますが、これはソリューションの一部にすぎません。

接続が確立されると、次の 2 つの新しい問題が発生します。

- あらゆるトラフィックの後方の流れを制御する

- モノの通信方法を制御する

マルウェアがユーザーによって無実にシステムに持ち込まれた場合、その攻撃がシステム内を移動するのを阻止する必要があります。

この可視性を実現することが重要です。これら 3 つの重要な側面を理解していれば、セキュリティ ポリシーについて十分な情報に基づいた意思決定を行うことができます。

- どの資産が他のどの資産に接続されていますか?

- 通信にはどのようなプロトコルが必要ですか?

- 各資産の脆弱性は何ですか?

この情報を使用して、ランサムウェアが使用するプロトコルが不要な資産で許可されないようにルールを適用できます。以前は、ネットワークベースのテクノロジーを使用してこれを実現しようとしていましたが、最新の環境では、これらのテクノロジーは拡張できず、管理が複雑になります。

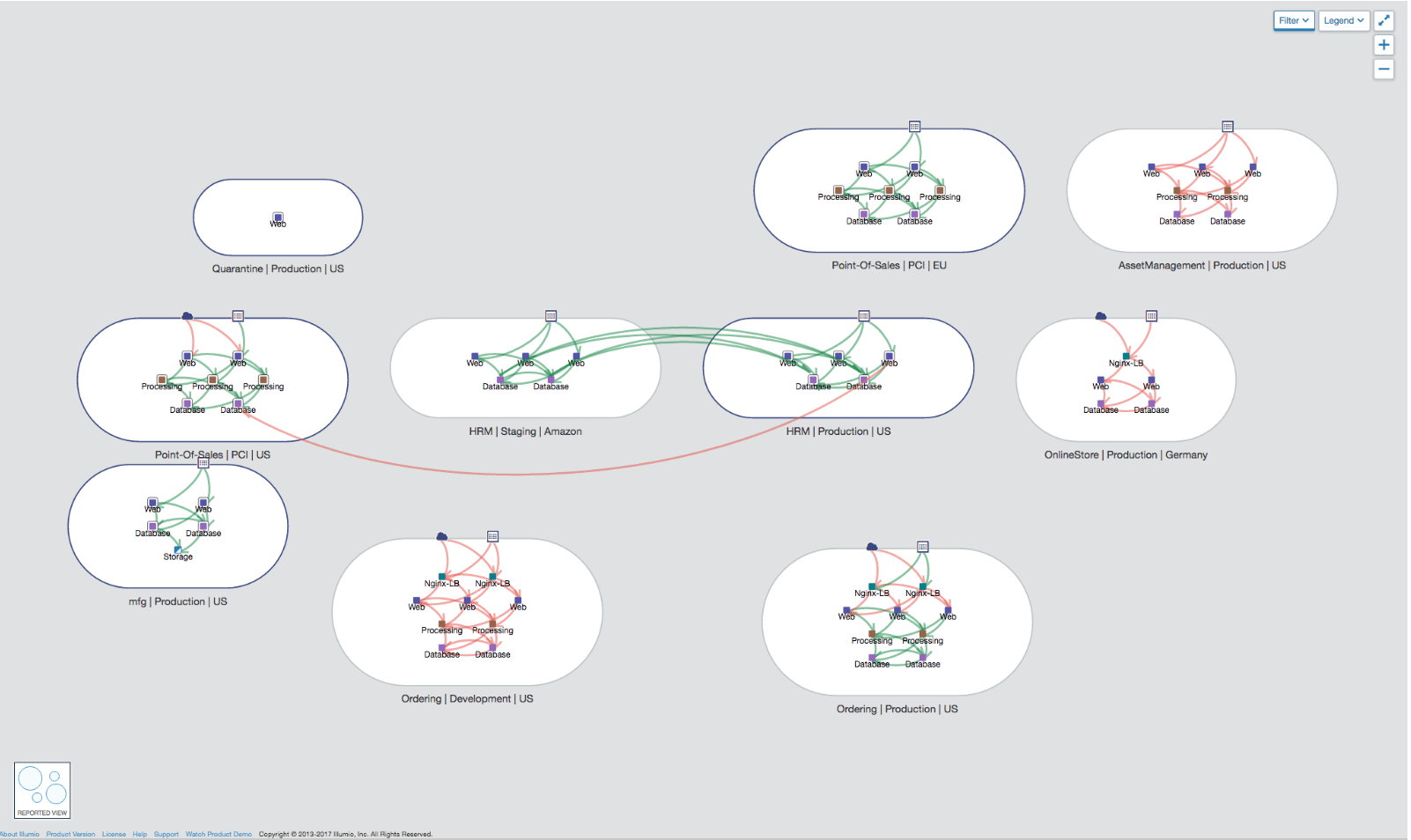

アプリケーションだけでなく医療機器のすべての接続のマップを生成できるため、不正接続によって引き起こされる潜在的なリスクを確認できます。

このマップには、使用されている相互依存関係やプロトコルだけでなく、医療機器の統合の詳細や各デバイスの脆弱性も表示されます。これにより、パッチが適用されていないシステムの潜在的な露出を確認できます。パッチ適用に対する「Now、Next、Never」のアプローチに取り組むことで、パッチが適用されていないデバイスやパッチが適用できないデバイスにもたらされる脅威を軽減するためのルールを適用できます。

サイバー攻撃に関して避けるべきことは、サービスの提供を停止したり、患者を他の施設に移動させたりすることです。攻撃を発生源から封じ込めることで、病院は攻撃に対する回復力を高め、命を救い続けることができます。

今すぐ HIMSS 2023 に登録してください。

.png)

.webp)