イルミオでDORAコンプライアンスを達成する方法

EUの22,000を超える銀行および金融機関は、DORAコンプライアンスを達成するまでに4か月未満です。あなたの組織は準備ができていますか?

DORA(デジタル運用レジリエンス法)は、2025年1月17日金曜日に全面施行される。これは、金融業界のサイバーレジリエンスを改善および標準化するEUのサイバーセキュリティ義務です。

EUでビジネスを行っている金融機関の場合、ILLUMIOゼロトラストセグメンテーション(ZTS)プラットフォームで利用できる3つのツールを、DORAコンプライアンスの構築に役立ちます。

1.イルミオマップ

DORA は、組織に ICT (情報通信技術) リスクのすべての原因を特定することを義務付けています。これを行う最善の方法は、ネットワーク全体を完全に 可視化 することです。

イルミオマップは、エンドツーエンドの可視性への簡単なアプローチを提供します。

Illumio Mapを使用すると、ネットワーク上のすべてのワークロードとデバイス間のすべての通信とネットワークトラフィックをリアルタイムで確認できます。これは、閉じる必要があるオープンでリスクの高いポートがある場所を示します。これらの情報はすべて、1つのわかりやすいマップにまとめられています。

この情報を使用して、セキュリティチームはきめ細かなセキュリティ制御を構築して、アプリケーションとワークロードの通信をセグメント化できます。これにより、侵害を封じ込め、 サイバーレジリエンス を構築して、攻撃が事業運営に影響を与えないようにすることができます。

2. イルミオ コア サービス ディテクター

DORA は、セキュリティ チームがネットワークのベースライン トラフィックを追跡することを義務付けています。これにより、ICT ネットワークのパフォーマンスを含む異常なアクティビティを迅速に検出できるようになります。

多くの場合、どのアプリケーションがどのワークロードで実行されているかが正確には明らかではありません。それらのアプリが何であるかを理解するのは非常に時間がかかる場合があります。これにより、チームがセキュリティを導入する能力が遅れる可能性があります。さらに悪いことに、アプリケーションの依存関係を完全に理解せずにセキュリティを導入すると、システムの停止やダウンにつながる可能性があります。

Illumioの Core Services Detectorを使用すると、アプリの完全なインベントリとそれらが実行されているワークロードをすばやく簡単に検出できます。次に、イルミオはそれぞれのラベルを提案します。

この機能を使用すると、ルールベースまたは機械学習 (ML) 方法を使用してアプリを検出できます。また、セキュリティ情報およびイベント管理 (SIEM) ツールと統合して、脅威の通信と検出を迅速に行うこともできます。

.webp)

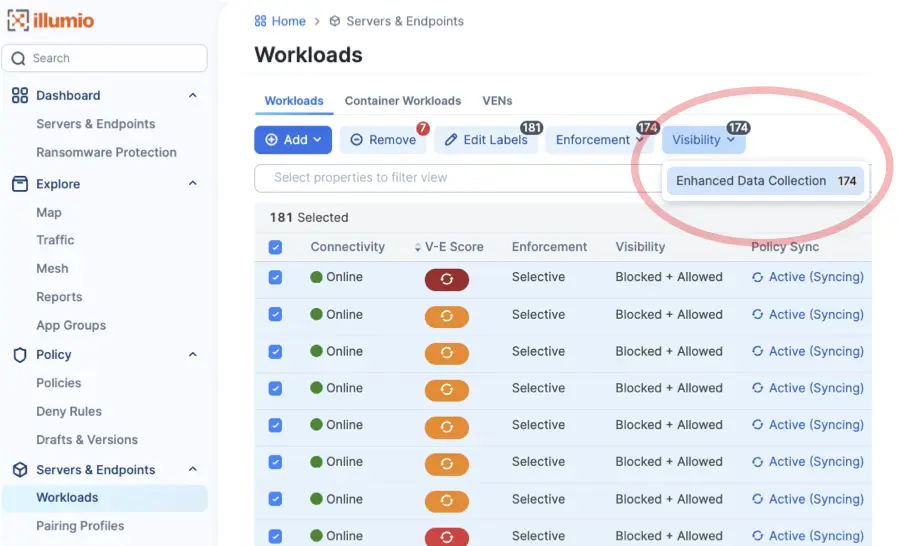

3. データ収集の強化

侵害を封じ込めることは、アクティブな攻撃中でもICTの回復力を維持するため、DORAの重要な要件です。イル ミオゼロトラストセグメンテーション(ZTS) は、次の攻撃を防止または検出しようとする代わりに、ネットワークセグメントが重要な資産やデータに到達する前にドアをロックします。

しかし、ビジネスを運営するために開いたままにしておく必要がある少数の港についてはどうでしょうか?イルミオの 拡張データ収集 機能は、トラフィック量を監視して異常を見つけ、必要に応じて措置を講じるのに役立ちます。これは、ビジネスの妨げになることなく、ネットワークを侵害から保護できることを意味します。

拡張データ収集は、侵害が広がったときに、次の方法で迅速に対応するのに役立ちます。

- ワークロードレベルでのネットワークトラフィックの追跡

- 潜在的な脅威に関するデータをSIEMツールに送信する

- SOARプラットフォームを使用して、リスクのあるポートをリアルタイムでブロック

イルミオでDORAコンプライアンスの準備をしましょう

EUの銀行や金融機関にとって、1月 17日までにコンプライアンスを達成することは、期限 2025 非常に重要です。イルミオプラットフォームは、DORAフレームワークの下でネットワークを保護し、ビジネス継続性を維持するために必要な可視性、制御、迅速な対応を提供します。

DOLAの要件を満たし、イルミオプラットフォームのこれら3つのツールを使用してサイバーレジリエンスを強化します。

無料の電子ブックをダウンロードしてください。 Strategies for DORA Compliance: Key Role of Zero Trust Segmentation、詳細については、を参照してください。

.png)