コンテナの謎を解く:サービスメッシュとは何か、どのように保護するのか?

ガートナー®は、「2029年までに、世界の組織の95%以上が本番環境でコンテナ化されたアプリケーションを実行するようになり、これは2023年の50%未満から大幅に増加する」と予測しています。*

コンテナは今日の環境における主要なテクノロジーであり、使用量は指数関数的に増加しています。しかし、このテクノロジーには、名前空間、ポッド、CNIプラグイン、サービスメッシュなど、独自の用語もあり、慣れていない組織にとっては気が遠くなる可能性があります。

このような使用が普及しているため、組織がテクノロジーを理解することが重要です。このブログ投稿では、周囲のテクノロジーのいくつかをわかりやすく説明します。具体的には、サービスメッシュとは何か、そしてなぜそれがコンテナのデプロイに価値があるのかを詳しく説明します。

サービスメッシュとは

基本から始めましょう。サービスメッシュとはどういう意味ですか?

サービスメッシュは重要なインフラストラクチャレイヤーです。複数のシステムで同時に実行される分散アプリケーション内のサービス間の通信を管理します。サービスメッシュは、サービスまたはマイクロサービス間の通信を管理する既存の コンテナ デプロイの上にオーバーレイされます。

アプリケーションが拡張され、マイクロサービスの数が増えるにつれて、そのパフォーマンスを監視することが困難になります。サービスメッシュは、この課題を解決するのに役立ちます。

サービスメッシュを探す場合、市場には多くのオプションがあります。ここでは、最も一般的なもののほんの一部を紹介します。

- Istio

- Linkerd

- 領事コネクト

サービスメッシュはどのように機能しますか?

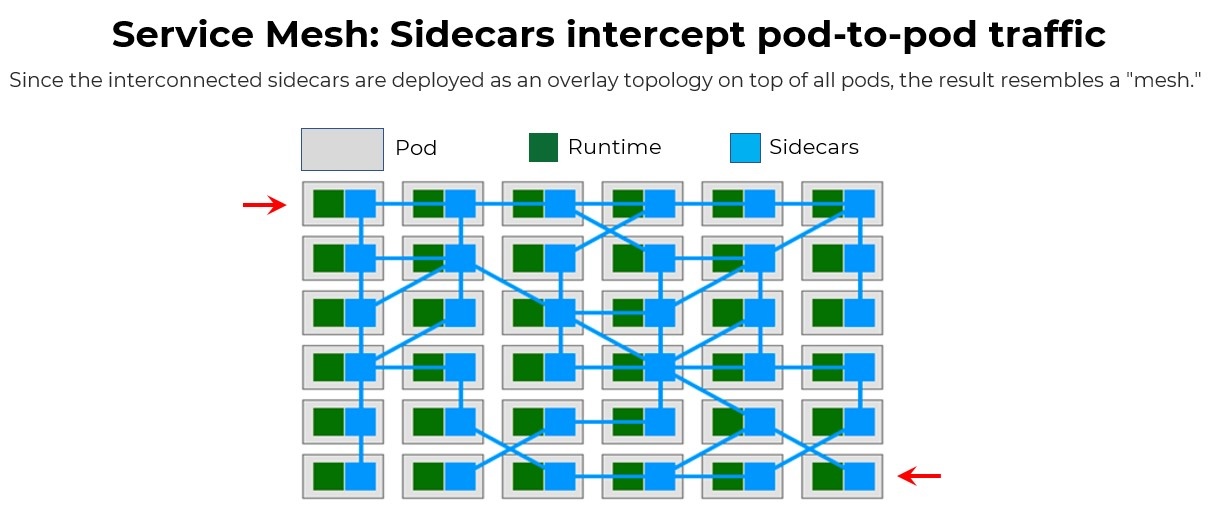

サービスメッシュは、サイドカー(同じポッド内でメインアプリケーションコンテナと並行して実行されるセカンダリコンテナ)を挿入することで機能します。これは、サポートするランタイムとは無関係に存在します。これらのサイドカーはすべてメッシュで接続されています。デプロイされると、すべてのポッドをリンクするのに役立ち、下の画像のようになります。

サービスメッシュを使用する理由

サービスメッシュは、コンテナのデプロイメントの管理に役立つ主要な機能を提供します。主な利点の 1 つは、アプリケーションの通信にどのように役立つかです。

通信を管理することで、サービス メッシュは、サポートしているアプリケーションが正しく機能できるようにします。これは、次の機能によって実現されます。

- サービス検出: 他のサービスを検出し、それに応じてメッシュを介して要求をルーティングします。

- 負荷分散:サービスのインスタンス間でトラフィックを均等に分散します。

- 安全:アクセスを認証および承認し、データを暗号化します。

- オブザーバビリティ: 監視のためにメトリック、ログ、トレースを収集します。

- 交通規制: サイドカーを使用して、ルーティングと再試行をきめ細かく制御します。

サービスメッシュのサイバーセキュリティリスクとは?

サービス メッシュは、 クラウド デプロイ をスムーズに実行するために重要です。しかし、それらはサイバーセキュリティの脆弱性になる可能性があります。その理由は次のとおりです。

- 複雑さ:セキュリティ メッシュの主な利点の 1 つは、通信と制御のレイヤーが追加されることです。この複雑さは、セキュリティチームに混乱をもたらし、セキュリティギャップをさらに生じさせる可能性もあります。これにより、攻撃者は弱点を見つけて悪用しやすくなります。

- 設定の間違い: サービスメッシュを正しく設定するのは難しい場合があります。正しく行われないと、サイバー攻撃のきっかけが生じる可能性があります。

- 限定された範囲: サービスメッシュはコンテナ専用であり、ハイブリッドマルチクラウドシステムの残りの部分は除外されます。このシステムの一部が保護されていない場合、攻撃者がネットワークを介して拡散するための侵入ポイントになる可能性があります。

- 新技術: サービスメッシュは比較的新しいため、まだ発見されていない未知の脆弱性が存在する可能性があります。発見されたとしても、ベンダーが修正プログラムを構築し、チームがそれを実装するには時間がかかる場合があります。

イルミオゼロトラストセグメンテーションでサービスメッシュを保護

サービスメッシュとは何か、なぜそれが重要なのかを理解したところで、サービスメッシュを保護する方法について説明しましょう。

オプションを検討するときは、コンテナのデプロイとその基盤となるテクノロジーの観点からだけでなく、これがハイブリッド環境にどのように拡張されるかについても考えることが重要です。

ハイブリッドマルチクラウド全体をサイロ化することなくサイバー攻撃から確実に保護するにはどうすればよいでしょうか?横方向の動きをどのように制御しますか?

イルミオのゼロトラストセグメンテーションプラットフォームを使用すると、次のことができます。

- セキュリティポリシーを一貫して管理します。 メッシュをデプロイして、コンテナークラスター内のポッド間のトラフィックを暗号化します。次に、Illumioを使用して、クラスターに出入りするすべてのトラフィックを強制します。

- クラスター間の横方向の移動を防止します。 イルミオは、基盤となるホストとより広範なハイブリッド環境を保護します。これにより、データセンターからクラウド、コンテナーまで一貫したセキュリティポリシーが確保されます。

- 攻撃者からプロアクティブに保護します。攻撃者はサイドカー プロキシをバイパスし、サービス メッシュの外部にトラフィックを送信できます。Illumioを使用すると、攻撃者が他のワークロードにアクセスするのを防ぐことで、これを阻止できます。

Illumioゼロトラストセグメンテーションプラットフォーム が次の潜在的なクラウド攻撃から保護するのにどのように役立つかについては、 お問い合わせください 。

*Gartner, Chandrasekaran, A., &; Katsurashima, W. (西暦24年、1月22日)。コンテナとKubernetesに関するCTOガイド:トップ10のFAQ。Gartner.com。https://www.gartner.com/en/documents/5128231。GARTNERは、米国および海外におけるGartner, Inc.および/またはその関連会社の登録商標およびサービスマークであり、許可を得て使用しています。全著作権所有。

.png)

.webp)

.webp)