監査人がマイクロセグメンテーションを気に入る5つの理由

監査人は、情報セキュリティチームにとって重要なタスクを実行します。外部の視点は、組織全体に、物事がどのように機能し、機能すべきか、組織がどのように保護されているかについて、明示された仮定と述べられていない仮定に疑問を投げかける機会を与えます。多くの場合、セグメンテーションについて話す唯一の方法は IP アドレスと TCP ポートの言語であるため、このプロセスは遅くて面倒です。このレベルの詳細が社内のチームメンバーが説明するのが難しい場合、監査人が最高の仕事をすることはほぼ不可能です。マイクロセグメンテーション は、ネットワークベースのファイアウォールルールの複雑さを取り除き、アプリケーション接続を明確でわかりやすい図形で表現します。

マイクロセグメント化された環境を監査する監査人は、より簡単で、より速く、より高品質の結果を得ることができます。監査人が気に入る5つのメリットをご紹介します。

1. より厳格な管理

マイクロセグメンテーションは、場所、環境、アプリケーション、役割、さらにはポートやプロセスによって資産を分離します。この前例のない粒度は、特定されたリスクに正確に対処することができることを意味します。各アプリケーションには必要な保護があり、より重要なアプリケーションには、提供するコアサービスに近づくほど厳格化する階層化されたセグメンテーションポリシーを設定できます。マイクロセグメンテーションは、ユーザーアクセス、データセンターのコアサービス、データセンター内のすべての通信をカバーする包括的なセグメンテーションポリシーを提供します。これにより、アプリケーション全体がすべての通信経路で保護されます。

2. 何がどのように保護されているかを正確に把握する

従来、監査人は、ファイアウォールルールやアプリケーションの機能について尋ねると、IPアドレスとネットワーク接続の長いリストを渡されます。控えめな規模であっても、これは理解しにくくなります。結局のところ、ネットワークアドレス指定やホストからIPへのマッピングはおろか、環境にほとんど精通していません。

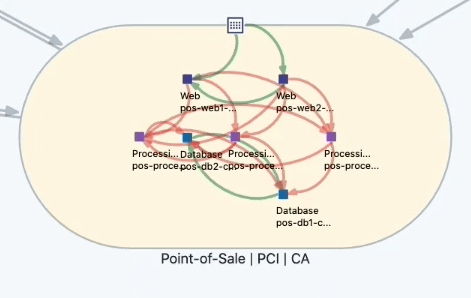

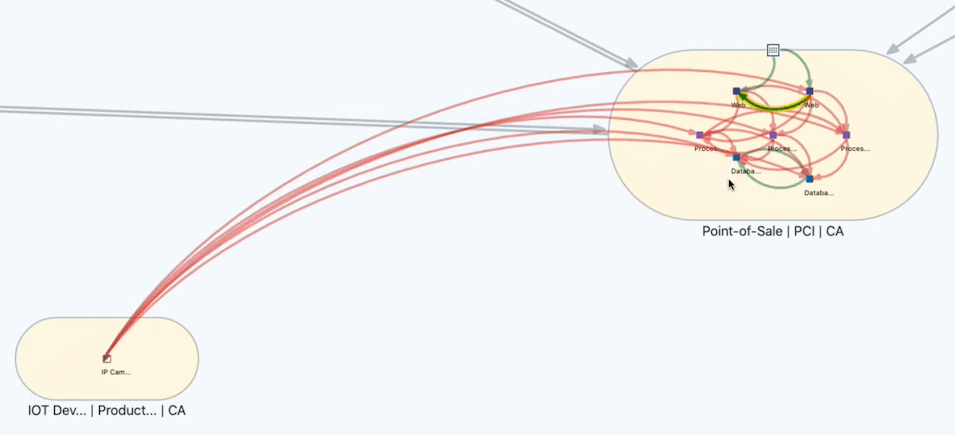

マイクロセグメンテーションは、無限のデータテーブルを排除し、単純な アプリケーション依存関係マップに置き換えます。マップにはすべてのフローが明確に表示され、外部アプリケーショントラフィックと内部アプリケーショントラフィックが区別されます。また、セグメンテーションポリシーがアプリケーションの通信をどのようにカバーするかを正確に示します。マイクロセグメンテーションは、アプリケーションがネットワーク上でどのように機能し、相互作用するかを即座に完全に可視化し、ポリシーがこれらのパターンにどのように一致するかを示すため、何が保護されているかを正確に把握することが容易になります。

3. 資産に影響を与えるすべての人とポリシーを知る

セグメンテーションポリシーがリスクのある資産を厳密に管理している場合、監査人はポリシーの安定性と永続性に注意を向けます。誰がポリシーを調整できますか?そうでしたか?前回の監査以降、ポリシーに変更は加えられましたか?自動化が進む世界では、自動化または API 呼び出しでセキュリティ ポリシーの一部を管理するのが一般的です。高品質の マイクロセグメンテーション ソリューションを使用すると、すべてのAPIアクセスは人間の管理者とまったく同じ方法で監査できます。資産を保護するポリシーにデータ・センター・レベルのポリシーから継承されたビットがある場合、すべてのポリシーを 1 か所で表示することで、資産の保護の全体像を把握できます。マイクロセグメンテーションを使用すると、監査人は、許可されたユーザー、プログラム、およびポリシーのみが特定の資産のセキュリティ制御と対話していることを確認できます

4. コントロールの実装を簡単に検証

これまで、何が、どのように、誰によって保護されているかを知る方法を検討してきました。次に、実装自体について考えてみましょう。コントロールはどこでアクティブですか?そして、それが実際にずっとアクティブだったことを知ることができますか?マイクロセグメンテーションでは、実装はアプリケーション内のすべてのサーバーをカバーします。この分散保護により、単一障害点が存在しなくなります。アプリケーションの各コンポーネントには独自の保護機能があり、侵害や侵害に直面しても優れた回復力が保証されます。ポリシー全体がすべてのアプリケーションサーバー、VM、またはコンテナ化されたプロセスに正常に実装されていることは簡単にわかります。

5. 簡単になりました!

ネットワークセキュリティの監査は、あまりにも長い間負担でした。マイクロセグメンテーションにより、IP アドレスと TCP ポートのテーブルをくまなく調べる必要がなくなります。セグメンテーションポリシーは平易な言葉で書かれています。ルールに「順序付けアプリケーションの処理層はポート 3306 のデータベース・クラスターと通信できる」という単純に表示されている場合、誰もがその意味をすぐに理解できます。マイクロセグメンテーションは、厳密な ゼロトラストモデルで機能します。許可されていないものはすべて拒否されます。これは、ブロックすべきすべてのことを誰も考える必要がないことを意味します。唯一の焦点は、最小特権アクセスです。この焦点により、セグメンテーションポリシーがコンパクトでシンプルになります。指定されていないものはすべて拒否されます。監査には細部への注意と極度の徹底性が必要ですが、難しい必要はありません。

マイクロセグメンテーションを使用すると、特定の資産に配置されたコントロールを理解し、定量化することが簡単かつ迅速になります。マイクロセグメンテーションは、アプリケーション、ポート、およびプロセスレベルの厳密な制御を提供し、通信を最小限に抑えます。ゼロトラストポリシーモデルとアプリケーション依存関係マップと組み合わせると、これらのコントロールは理解、視覚化、確認が容易になります。

詳細なポリシー制御により、有効な管理者、API 呼び出し、およびポリシーのみがアクティブな制御に影響を与えるようになります。分散適用とは、セグメンテーションポリシーの実装がすべてのアプリケーションコンポーネントに分散されることを意味します。マイクロセグメンテーションポリシーは、耐久性と回復力があります。監査に不可欠な情報がクリーンかつ明確に提示されると、単に理解を求めることから、洞察を通じて価値を付加することへの注意が高まります。マイクロセグメンテーションは、すべての監査人がクライアント組織に最高の価値を提供するのに役立ちます。

.png)