O que é segurança CI/CD?

O que é segurança CI/CD?

A segurança de CI/CD se refere às práticas, ferramentas e políticas que protegem o pipeline de integração contínua e implantação contínua (CI/CD). À medida que as organizações automatizam a entrega de software, esses pipelines se tornam um alvo importante para os atacantes. A segurança de CI/CD garante que o código, a infraestrutura, os segredos e os ambientes de construção permaneçam protegidos em todas as etapas do ciclo de vida do DevOps.

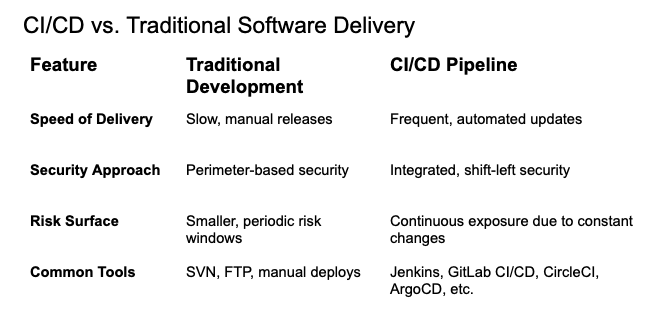

CI/CD versus entrega de software tradicional

Diferentemente dos fluxos de trabalho tradicionais, os pipelines de CI/CD devem ser protegidos continuamente à medida que criam, testam e implantam aplicativos automaticamente várias vezes ao dia.

Por que a segurança de CI/CD é importante

- Os atacantes têm como alvo os pipelines: eles geralmente exploram ferramentas mal configuradas, credenciais vazadas ou dependências envenenadas.

- O uso indevido de privilégios é comum: os sistemas de construção geralmente têm permissões amplas, o que os torna os principais alvos de movimento lateral.

- Segredos e tokens são vulneráveis: credenciais codificadas em arquivos de código ou ambiente podem ser extraídas.

- O risco da cadeia de suprimentos está crescendo: os pipelines de CI/CD integram pacotes, registros e serviços de terceiros de código aberto.

Com o CI/CD, o ritmo de entrega é um ativo, mas sem controles de segurança, ele também se torna um passivo.

Principais pilares da segurança de CI/CD

- Segurança de código (Shift Left)

- Análise de código estático e dinâmico (SAST/DAST)

- Pré-encaixe ganchos e proteções de galhos

- Digitalização secreta e fiapos

- Crie segurança de tubulação

- Fortaleça servidores e executores de compilação (agentes Jenkins, GitHub Actions etc.)

- Execute compilações em ambientes isolados

- Valide e assine todos os artefatos

- Dependência e proteção da cadeia de suprimentos

- Use dependências verificadas e fixadas

- Monitore pacotes vulneráveis (por meio de ferramentas SCA)

- Digitalize imagens de contêiner antes da implantação

- Segurança de infraestrutura como código (IaC)

- Escaneie manifestos do Terraform, CloudFormation ou Kubernetes

- Aplique políticas antes da implantação (por exemplo, usando OPA ou Sentinel)

- Gerenciamento de segredos e credenciais

- Use cofres e segredos dinâmicos (por exemplo, HashiCorp Vault, AWS Secrets Manager)

- Evite codificar credenciais em configurações de código ou CI

- Acesso e auditoria

- Imponha o acesso com menos privilégios às ferramentas de CI/CD

- Registre e monitore todas as atividades do pipeline

- Aplique controles de acesso baseados em funções (RBAC)

Práticas recomendadas dos padrões do setor &

- Top 10 do OWASP para CI/CD: destaca os principais riscos, como código inseguro, segredos expostos e uso indevido de dependências.

- SLSA (níveis da cadeia de suprimentos para artefatos de software): uma estrutura apoiada pelo Google para proteger os pipelines de construção.

- NIST 800‑204C: Estratégias de segurança para pipelines de CI/CD baseados em microsserviços.

- Princípios do DevSecOps: incorpora verificações de segurança em todos os estágios de desenvolvimento e entrega.

Ameaças comuns à segurança de CI/CD

- Artefatos envenenados: pacotes ou contêineres maliciosos injetados no pipeline.

- Roubo de credenciais: segredos vazados ou codificados usados para acessar recursos na nuvem.

- Aquisição do pipeline: atacantes sequestram agentes de compilação ou ferramentas de CI para implantar malware.

- Desvio de ambiente: ambientes inseguros e desalinhados entre a preparação e a produção.

- Shadow CI/CD: pipelines não oficiais ou não autorizados que contornam as políticas de segurança.

Como proteger seu pipeline de CI/CD

- Integre a segurança desde o início: torne-a parte de cada fusão, construção e implantação.

- Automatize a digitalização: teste código, contêineres e IaC continuamente.

- Gerencie os segredos adequadamente: rotacione-os regularmente e armazene-os em cofres seguros.

- Monitore o acesso: acompanhe mudanças, implantações e ações confidenciais.

- Use ferramentas seguras: mantenha suas ferramentas de CI atualizadas e reforçadas.

- Assine e verifique artefatos: garanta a integridade da construção antes do envio para a produção.

Perguntas frequentes

1. Como a segurança de CI/CD é diferente do AppSec tradicional?

O AppSec tradicional se concentra no aplicativo em si. A segurança de CI/CD abrange todo o pipeline de entrega, desde a confirmação do código até a implantação.

2. As ferramentas de CI/CD vêm com segurança integrada?

A maioria inclui controle básico de acesso e registros, mas é sua responsabilidade integrar o gerenciamento adequado de segredos, a digitalização e os controles de acesso.

3. Qual é o papel do DevSecOps aqui?

O DevSecOps garante que a segurança se torne uma responsabilidade compartilhada — automatizada, contínua e incorporada em cada estágio de CI/CD.

Como o Illumio ajuda a proteger seu pipeline de CI/CD

O Illumio traz poderosos recursos de segmentação e visibilidade para ambientes de CI/CD ao conter os riscos de movimento lateral que geralmente surgem durante construções, implantações e integrações automatizadas. À medida que as organizações adotam o DevOps em grande escala, seus pipelines se tornam cada vez mais interconectados e vulneráveis a comprometimentos.

A segmentação da Illumio garante que, se um sistema de CI/CD for violado, seja por meio de um servidor de compilação comprometido, endpoint do desenvolvedor ou segredo exposto, a capacidade do atacante de se mover lateralmente pelos ambientes seja bloqueada.

Considerações finais

A segurança de CI/CD garante que a velocidade não prejudique a segurança. Ao incorporar a segurança no centro do pipeline de entrega de software — do código inicial à implantação final — as equipes podem agir rapidamente sem abrir a porta para violações, movimentos laterais ou comprometimento da cadeia de suprimentos.

.png)