적용 범위: 랜섬웨어를 넘어선 7가지 사용 사례

시행 경계는 위험 감소의 스위스 군용 칼입니다. 그 유명한 빨간 도구는 치즈와 사과를 자르는 것 이상의 일을 할 수 있으며, Enforcement Boundaries는 랜섬웨어와 싸우는 것 이상의 일을 할 수 있습니다.

이전 블로그 게시물에서 시행 경계가 랜섬웨어에 대한 사전 예방 및 사후 대응에 어떻게 도움이 되는지 설명한 바 있습니다. 이제 제로 트러스트에 대한 이 혁신적인 접근 방식의 다른 사용 사례를 보여드리고자 합니다.

시행 경계는 모든 운영 체제 또는 애플리케이션 인스턴스 주변에 가상 방화벽을 만드는 방식으로 작동합니다. 기본적으로 워크로드를 제로 트러스트 세그먼트로 전환합니다. 이를 통해 모든 포트, 워크로드, 워크로드 그룹 또는 IP 범위 주변에 보호 경계를 설정할 수 있습니다. 그리고 본격적인 제로 트러스트 설정보다 훨씬 더 빠르고 쉽게 이 작업을 수행할 수 있습니다.

다음은 랜섬웨어 퇴치 외에도 시행 경계를 사용할 수 있는 7가지 방법의 목록입니다:

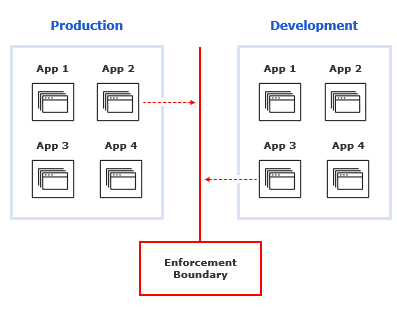

1. 분리된 환경

양방향 시행 경계를 사용하면 두 환경 사이에 가상 벽을 만들 수 있습니다. 이는 고객 데이터를 처리하는 프로덕션과 그렇지 않은 개발을 분리하는 데 특히 유용합니다.

이 두 환경은 일반적으로 대화해서는 안 됩니다. 예를 들어 병원 환경에서는 개발자에게 환자 정보에 대한 액세스 권한을 부여하지 않습니다. 기존의 접근 방식은 서로 다른 네트워크 세그먼트에 서로 다른 장치를 배치하는 것이었습니다. 그러나 이는 디바이스와 해당 IP 주소가 일정하다고 가정하는 것으로, 오늘날에는 더 이상 이러한 가정이 안전하지 않습니다.

시행 경계가 설정되면 각 환경 내에서 데이터 흐름이 정상적으로 계속되고 팀원들은 방해받지 않고 작업할 수 있습니다. 그러나 허용 목록에 명시적으로 정의되어 있지 않는 한 어떤 흐름도 정의된 경계를 넘을 수 없습니다.

2. 새로운 환경 격리

기업이 인수 또는 합병되는 경우, 인수 조직은 새 조직의 데이터 흐름을 제한하고자 할 수 있습니다. 시행 경계를 사용하여 새 자회사에서 매우 특정한 트래픽만 교차하도록 허용할 수 있습니다.

이는 새로 인수한 회사의 법무팀이 피인수 회사의 법무팀과 소통할 수 있도록 하는 것을 의미할 수 있습니다. 그러나 다른 모든 회사 내 트래픽이 차단된다는 의미일 수도 있습니다.

3. PCI-DSS segmentation

PCI-DSS( 결제 카드 업계 데이터 보안 표준 )는 결제 카드 데이터를 보호하기 위해 카드 소지자 데이터 환경(CDE)에 제어 기능을 배치하도록 규정하고 있습니다.

조직은 신속하게 규정을 준수하기 위해 PCI-DSS 애플리케이션 컬렉션과 다른 시스템 간의 시행 경계를 정의할 수 있습니다. 이렇게 하면 조직이 허용 목록에 추가하는 특정 플로우를 제외한 모든 트래픽이 CDE에서 CDE 외부로 전달되는 것을 차단합니다.

4. 점프 호스트에 대한 관리자 액세스 잠금

점프 호스트는 별도의 보안 영역에서 디바이스를 관리하는 데 사용되는 네트워크상의 시스템입니다. 관리자가 점프 호스트에 로그인하면 다른 서버에 로그인할 수 있습니다. 이러한 이유로 조직에서는 알려진 시스템 관리자만 관리자 액세스 프로토콜을 사용할 수 있도록 하려고 합니다.

시행 경계는 프로덕션, 테스트, 통합 및 개발 그룹을 분리하는 데 도움이 될 수 있습니다. 이 기능은 적응형 사용자 세분화를 사용하여 Active Directory 멤버십을 기반으로 내부 앱에 대한 액세스를 제한합니다.

또한 시행 경계는 원격 데스크톱 프로토콜(RDP)과 보안 셸(SSH) 모두에 대한 액세스를 제한할 수 있습니다. 그런 다음 특정 그룹에만 액세스 권한을 부여할 수 있습니다.

5. 인바운드 전용 시행

시행 경계를 사용하여 단방향 데이터 흐름을 설정할 수 있습니다. 이는 세분화 프로젝트를 시작할 때 조직에서 보호된 애플리케이션에 액세스할 수 있는 사람과 대상을 정의하는 데 도움이 될 수 있습니다.

복잡한 요소는 이러한 애플리케이션이 범위에 속하지 않는 다른 애플리케이션의 데이터를 소비할 수 있다는 점입니다. 이를 위해서는 조직에서 아웃바운드 정책을 설정해야 하므로 추가 업무가 발생할 수 있습니다.

적용 경계를 사용하면 보호된 애플리케이션으로의 인바운드 흐름만 허용하여 이러한 요구 사항을 제거할 수 있습니다.

6. IT/OT 연결 제어

조직 내부에는 긴급히 보호해야 하는 중요한 자산이 있습니다. 여기에는 가상 시행 노드 (VEN)가 설치되어 있을 수 있습니다.

적용 경계는 관리되지 않는 워크로드와 정의된 VEN 세트 사이에 적용할 수 있습니다. 예를 들어, 메인프레임 시스템을 사용하는 조직은 시행 경계를 사용하여 해당 시스템과 승인되지 않은 앱 간의 연결을 차단할 수 있습니다.

7. 비무장지대 내 동서 방향 트래픽 격리

대부분의 비무장지대(DMZ)는 방화벽에 연결되어 있지만, 범죄자는 손상된 DMZ 호스트를 사용하여 같은 구역의 다른 호스트로 피벗할 수 있습니다.

시행 경계는 DMZ 내부의 모든 워크로드를 분리하는 데 도움이 될 수 있습니다. 그런 다음 트래픽이 두 가지 테스트를 충족하는 경우에만 통과할 수 있습니다: 첫째, 정의된 허용 목록을 준수합니다. 둘째, 다른 애플리케이션 정책을 보다 적절한 시기에 검토하고 증명할 수 있습니다.

일루미오의 접근 방식

일루미오의 "집행 및 확장" 집행 경계를 사용한 접근 방식은 빠르고 쉽게 배포할 수 있습니다. 허용 목록 정책은 시행하기 전에 완벽해야 하는 반면, 시행 경계는 단 몇 분에서 몇 시간 만에 설정, 배포 및 시행할 수 있습니다.

Illumio는 선언적 모델을 사용하여 "무엇", 즉 차단하려는 대상만 정의하고 "어떻게"는 Illumio가 알아서 처리하도록 맡깁니다. 알렉사 디바이스에 "음악 틀어줘"라고 요청하는 것과 같습니다. 시스템이 어떻게 작동하는지 알 필요 없이 원하는 기능만 알면 됩니다.

또한 배포하기 전에 시행 경계를 테스트하고 시뮬레이션할 수도 있습니다. "배포하고 기도하자"는 말은 이제 작별하고 "이제 작동합니다"라고 인사하세요.

일루미오 코어가 워크로드 보안을 가속하는 방법에 대해 자세히 알아보세요:

- "일루미오로 간소화된 제로 트러스트 세분화를 확인하세요. "

- 웨비나, 자동화된 시행의 발전을 시청하세요: 랜섬웨어 및 사이버 공격으로부터 보호하기.

.png)